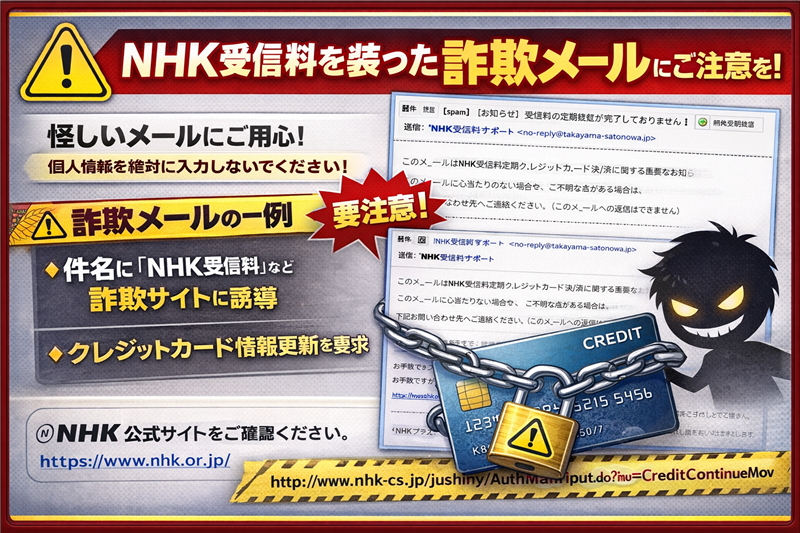

【解析】受信料の定期振替が完了しておりません:NHKを騙る詐欺メール調査報告

【調査報告】最新の詐欺メール解析レポート

メールの解析結果:NHKを騙るフィッシング詐欺および、偽の認証ステップの動的解析 | ■ 最近のスパムメール送信動向

今回ご紹介するのは「NHK」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年3月現在、新生活の開始や年度末に伴う公共料金の精算、および受信契約の更新時期を狙った攻撃が急増しています。

特に本検体のように、「期限(2026年03月23日)」を数日以内に設定し、利用者を焦らせて正常な判断力を奪う手法が主流となっています。

| ■ 検体メール基本情報 | 件名 | [spam] 【お知らせ】受信料の定期振替が完了しておりません | | 件名の見出し | 冒頭に「[spam]」が付与されている理由は、送信サーバーのSPF認証(なりすまし判定)に失敗し、受信側サーバーが危険なメールとして自動検知したためです。 | | 送信者 | “*NHK受信料サポート” <no-reply@takayama-satonowa.jp> | | 受信日時 | 2026年3月21日 5:39 | ▼ 送信者に関する情報

送信元アドレスのドメイン「takayama-satonowa.jp」は実在する高山地域の団体のものですが、NHKとは一切関係がありません。これは、セキュリティが甘い団体のメールサーバーを乗っ取ったか、ドメインを偽装して送信している、いわゆる「踏み台」による送信です。

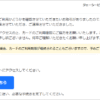

| ■ メール本文(再現) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

**************************************************************

このメ_ールはNHK受信料定期ク.レジットカ.-ド決/済に関する重要なお知らせです。

このメ_ールに心当たりのない場合や、ご不明な点がある場合は、

下記お問い合わせ先へご連絡ください。(このメ_ールへの返信はできません)

**************************************************************

お世話になっております。 いつもNHKの放送をご視%rKTy%聴いただき、ありがとうございます。 お客様のNsHpK受_信料の定期ク*レジットカ*ード決/済が失!敗しました。 原因としては、ク.レジットカ.-ドが使用停_止状態になった、またはク.レジットカ.-ド会社がNHKの定期支払いをサポ一トしていないことが考えられます。 【更新_手続きのお願い】

お手数ですが、下記リンクから新.しいク*レジットカ*ード情*報をご入力いただき、更_新手続_きをお願いいたします。 http://www.nhk-cs.jp.jushinryo.A※※※u※※※u.do?mu=※※※ 【更_新_手続_きの期限】

2026年03月23日(月) 23:59 までに手続きを完了してください。 期限を過ぎると、NHKサ一ビスの視_聴に影!響が出る場合がありますので、早急にご対応いただけますようお願いいたします。

—————————-

「NHKプラス」のご利用はこちら

https://plus.nhk.jp/

—————————- Copyright NHK(JAPAN BROADCASTING CORPORATION) ALL RIGHTS RESERVED.

| ■ 専門的な解析と犯人の目的 【犯人の目的】

利用者を偽の決済サイトへ誘導し、クレジットカード番号、セキュリティコード、および個人情報を盗み取ることが唯一の目的です。 【メールの不自然な点】

1. 異常な記号混入: 「ク*レジット」「視%rKTy%聴」など、わざとゴミ文字を混ぜることでスパムフィルターのキーワード検知を回避しています。

2. ロゴの不在: 本検体ではロゴ画像を使用せずテキストと記号のみで構成されています。これは画像のURLからリンク先を特定されるのを防ぐ、またはHTMLメールの容量を抑えて大量送信する意図があります。

| ■ メール回線関連情報(Received) | 送信経路ヘッダー | from p39117-kumamoto238.kumamoto.plala.or.jp (unknown [169.40.132.197]) | | 送信IPアドレス | 169.40.132.197(※信頼できる送信者情報) | | ホスト名 | p39117-kumamoto238.kumamoto.plala.or.jp | | 設置国 / プロバイダ | 日本 / NTT Communications (Plala) | >> 送信元IPの回線詳細レポートを確認 ■ リンク先サイトの状態と解析 【偽装されたURL】

https://account-c6f7.chiguaa13.cyou/N0321j※※※※※

※上記URLには伏せ字を含んでいます。NHKの公式サイトとは無関係なドメインです。 【サイトの特徴:ヒューマン証明】

サイトへアクセスすると、まず「ヒューマン証明」という計算入力を求められるページが表示されます。これはセキュリティソフトの自動巡回(ボット)によるフィッシング検知を妨害するための「壁」として機能しています。人間が計算を入力して「確認」を押した時のみ、詐欺画面へ進む巧妙な作りです。

| 【詐欺サイトのキャプチャ画像】

■ サイト回線・ドメイン詳細情報 | 解析ドメイン | account-c6f7.chiguaa13.cyou | | IPアドレス | 104.21.31.206 | | ホスト名 | 104.21.31.206.in-addr.arpa (Cloudflare) | | 国名 | アメリカ合衆国 (United States) | | ドメイン登録日 | 2026年3月18日 |

ドメインの登録日が「2026年3月18日」と、攻撃のわずか3日前である点が決定的な証拠です。これは使い捨てドメインを用いた短期決戦型の攻撃であることを示しています。

>> このIPアドレスの詳細解析データを確認

■ 注意点と対処方法

今回の検体は、計算を解かせることでユーザーに「正式な手続きをしている」と錯覚させる心理的な罠が特徴です。過去の事例と比較しても、より「検知逃れ」に特化した構成となっています。

【見抜くポイント】

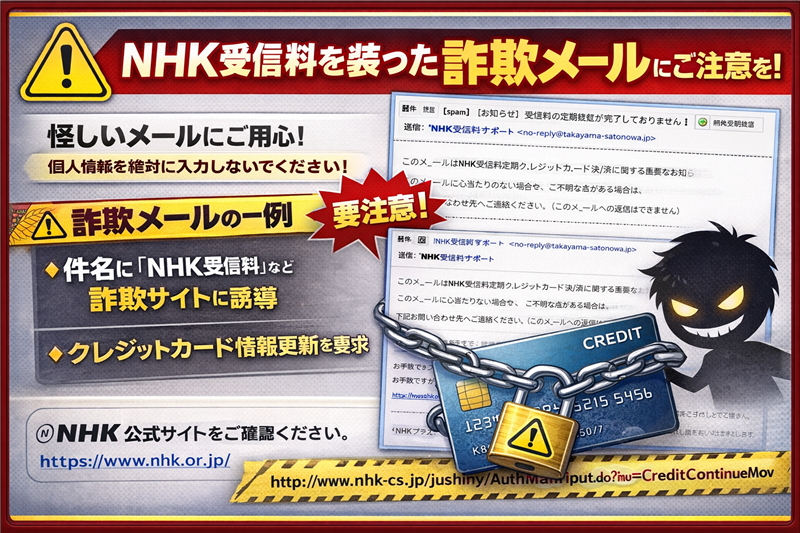

* 送信元のメールアドレスがNHK公式ドメイン(nhk.or.jp等)ではない。

* 期限が極端に短い(本日中や数日以内など)。

* ログイン前に「計算」などの不自然なステップがある。 【NHK公式による注意喚起】

NHK公式:不審なメール・フィッシングメールにご注意ください | Report Generated by Professional Security Analysis | 2026 |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る