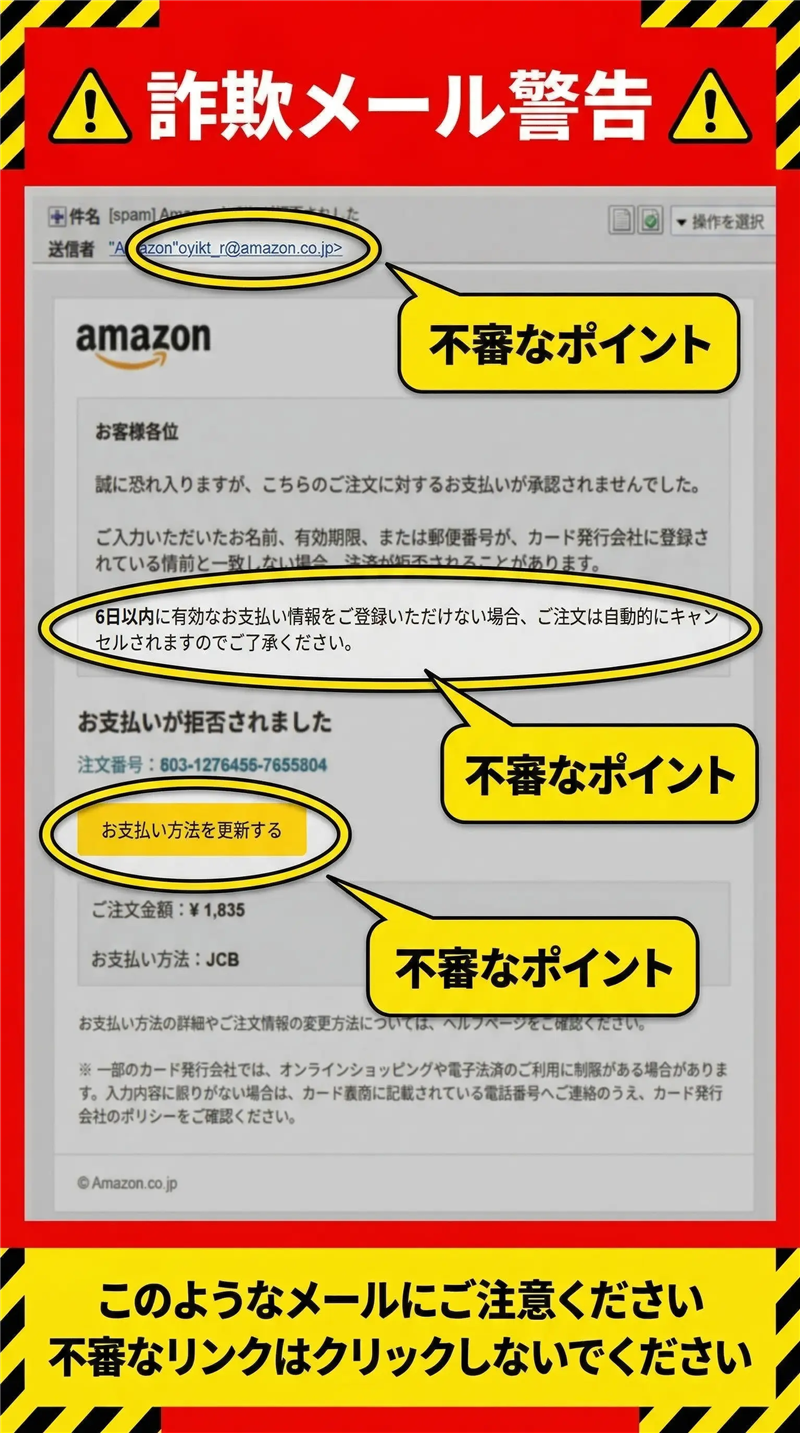

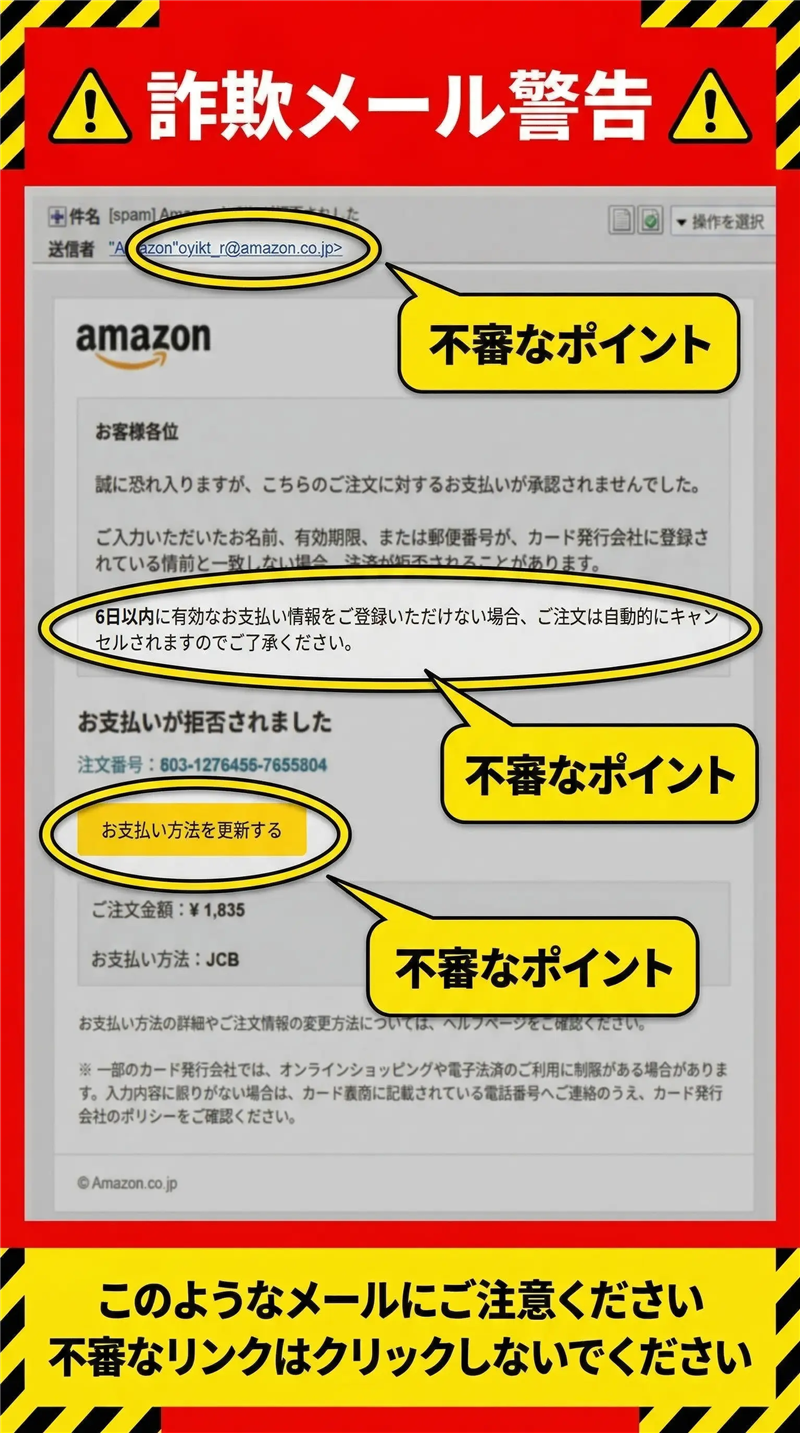

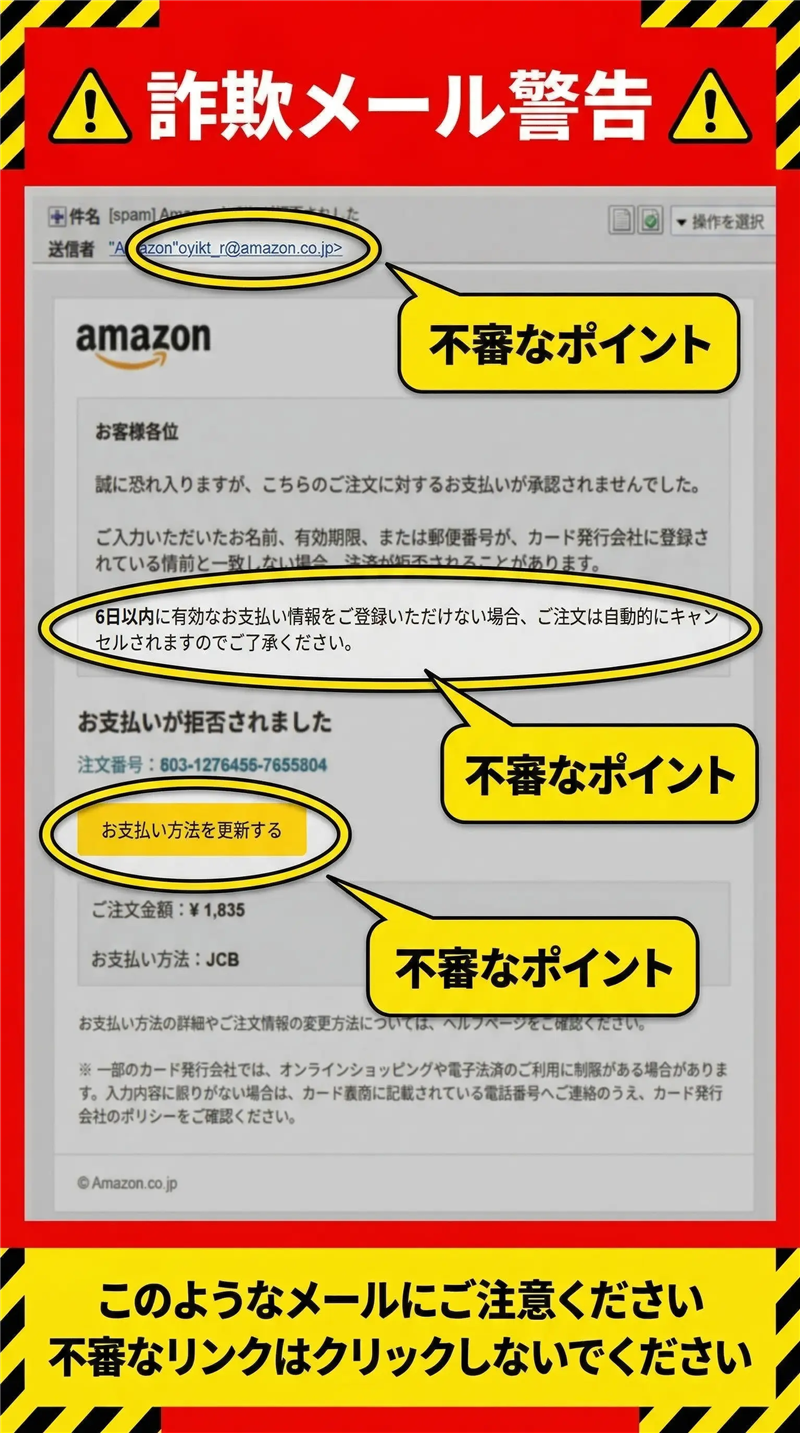

[解析] Amazon「お支払いが拒否されました」偽装メールの送信元IPとドメインを特定

【調査報告】最新の詐欺メール解析レポート メールの解析結果:Amazonを騙る支払い拒否通知と偽ログインサイトの検証 | 最近のスパム動向

今回ご紹介するのは「Amazon」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年現在、Eコマースを装うフィッシング詐欺は、単にアカウントを止めるだけでなく「具体的な未払い金額」や「クレジットカード情報の不一致」を理由に挙げることで、受信者の不安を煽る手口が増加しています。特に年度末やポイントアップキャンペーン等の時期に合わせ、偽のログイン画面(フィッシングサイト)へ誘導し、ID・パスワードだけでなくカード情報を一括で盗み取る攻撃が多発しています。

| メール基本情報

件名: [spam] Amazon お支払いが拒否されました

見出しの[spam]について: サーバーが既にこのメールを「迷惑メール」と判断しています。この表記がある場合は開かずに削除が鉄則です。

送信者: “Amazon” <oyikt_r@amazon.co.jp>

受信日時: 2026-03-18 11:31

【送信者に関する情報】

送信者アドレスは公式ドメインを装っていますが、中身は全く別のサーバーから送られています。受信者のアドレスを盗用、あるいは名簿業者から購入したリストに基づき、機械的に送信されています。

| メール本文の再現(解析用) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

お客様各位 誠に恐れ入りますが、こちらのご注文に対するお支払いが承認されませんでした。 ご入力いただいたお名前、有効期限、または郵便番号が、カード発行会社に登録されている情報と一致しない場合、決済が拒否されることがあります。 6日以内に有効なお支払い情報をご登録いただけない場合、ご注文は自動的にキャンセルされますのでご了承ください。 お支払いが拒否されました

注文番号:803-1276456-7655804 (リンク先:hxxps://amazo[.]accountfixexpressnow[.]cfd/login) ご注文金額:¥ 1,835

お支払い方法:JCB

© Amazon.co.jp | | メールの目的及び専門的な解説

犯人の目的: Amazonのログイン資格情報(ID・パスワード)および、その後に表示されるフォームでの「クレジットカード情報(番号、暗証番号等)」を盗み出すことが唯一の目的です。

メールのデザイン: 公式ロゴを使用し、背景やボタンの配色も本物そっくりに作られています。特に「JCB」という具体的なカードブランドや「1,835円」という少額設定により、受信者が「つい最近の買い物かな?」と誤認しやすいように設計されています。 不自然な点: Amazonが支払い不可の通知を送る際、通常は登録されている「氏名」が宛名に入ります。「お客様各位」という曖昧な表現は大量送信スパムの特徴です。また、メール署名に電話番号の記載はありませんでしたが、もし記載があったとしても、公式の「011-330-3000」等と異なる場合は100%詐欺です。

| Received(送信元サーバー情報)

以下の情報は送信に利用された情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。

| 送信元ホスト | from infoo2.wnaskd.vip (unknown [204.194.54.134]) | | IPアドレス | 204.194.54.134 | | ホスティング社名 | Kamatera Inc. | | 国名 | United States (US) | | ドメイン登録日 | 2026-02-10(whois情報) |

メール回線関連情報: 送信元のドメイン「wnaskd.vip」は、正規のAmazonとは一切関係がありません。送信元IPアドレスからも、Amazonの公式サーバーを経由していないことが明白です。

≫ ip-sc.net で送信元(204.194.54.134)を解析

| 詐欺サイト(フィッシングサイト)の構造

リンク箇所: 「お支払い方法を更新する」ボタンに埋め込み

誘導先URL: hxxps://amazo[.]accountfixexpressnow[.]cfd/login (※伏せ字を含む。直リンク禁止処理済み)

ブロック状況: Google Safe Browsing および ウイルスバスターにて「詐欺サイト」として検出済み。

| リンクドメイン | amazo.accountfixexpressnow.cfd | | IPアドレス | 104.21.65.112 | | ホスティング社名 | Cloudflare, Inc. | | 国名 | United States (Anycast) | | ドメイン登録日 | 2026-03-16 |

ドメイン登録日に関する考察: 受信日のわずか2日前に取得されています。これは攻撃の直前にドメインを購入し、足がつく前に使い捨てる「バーナードメイン」の典型的な手法です。

≫ ip-sc.net で誘導先(104.21.65.112)を解析

| 詐欺サイトの視覚的特徴(ログイン画面)

以下は、メール内のボタンをクリックした際に表示される実際の詐欺サイトの画像です。

| [ 詐欺サイト:ログイン画面画像 ]

※2枚目の画像を元に解析:本物そっくりの入力フォームです |

見抜くポイント: ブラウザのアドレスバーを確認してください。「amazon.co.jp」ではなく、前述の「.cfd」といった怪しいドメインになっているはずです。また、コピーライトの年号(© 1996-2026)が最新に見えますが、これはスクリプトで自動更新されているだけで、信頼の根拠にはなりません。

| メールの注意点と対処方法

過去の事例と比較しても、このメールは非常に「完成度が高い」部類に入ります。しかし、Amazonが支払い情報の更新を求める際、メール内のリンクから直接ログインを強要することはありません。

- メールのリンクは絶対にクリックしない。

- 必ずAmazon公式サイト(https://www.amazon.co.jp/)を直接入力するか、公式アプリから「メッセージセンター」を確認する。

- クレジットカード会社へ連絡し、不審な決済がないか確認する。

Amazon公式による注意喚起:

≫ Amazon.co.jp ヘルプ: フィッシングメールを識別する | 解析レポートまとめ

今回のAmazonを騙るメールは、技術的にもデザイン的にも非常に巧妙です。しかし、送信元IPアドレス(204.194.54.134)や、リンク先ドメイン(.cfd)の取得日がわずか2日前であることなど、客観的なデータを精査すれば詐欺であることは明白です。焦らずに、まずは正規の手段で情報の真偽を確認することを徹底しましょう。

| |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る