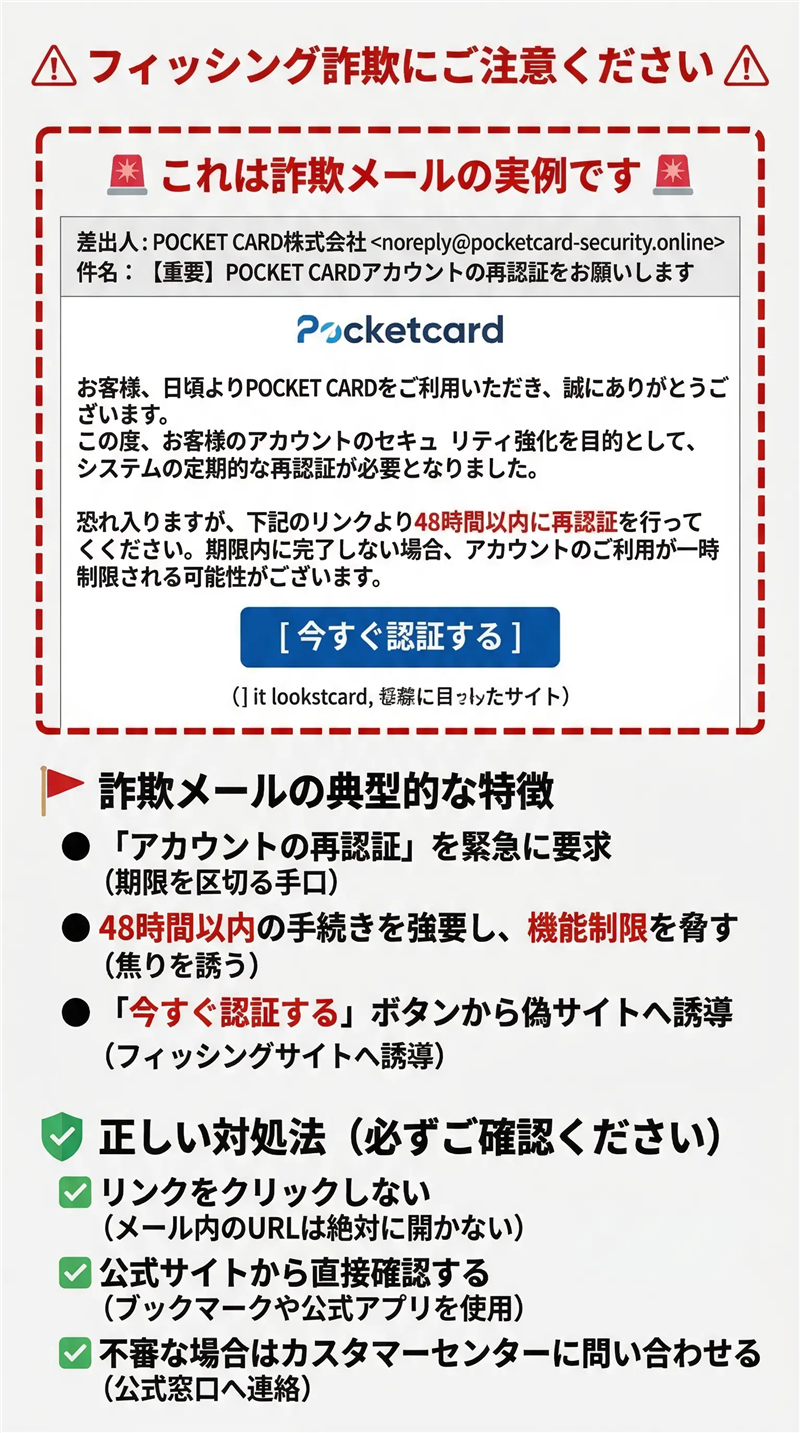

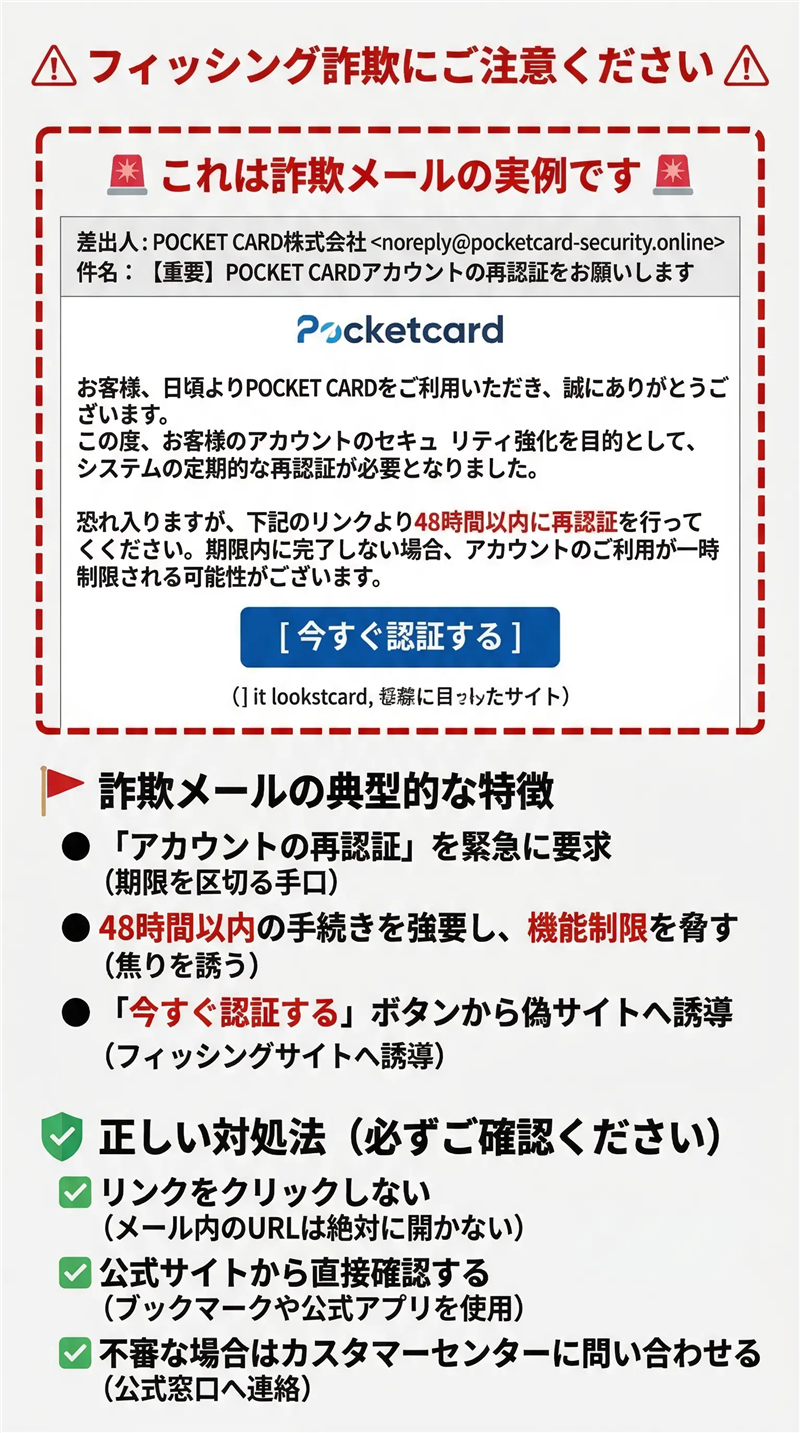

【解析】ポケットカードを騙る「ご利用制限解除」詐欺メールの正体 2026年3月16日

【調査報告】最新の詐欺メール解析レポート ポケットカード(Pocketcard)を騙るフィッシング詐欺の技術分析

■ 最近のスパム動向

■ 受信メール解析データ 件名 【ご対応依頼】ご利用制限解除のための認証について 送信者(From) user.isztcg@gghxw.cn 受信日時 2026-03-15 17:29

※送信者が “user.isztcg@gghxw.cn” となっていますが、これは受信者のメールアドレスのローカルパートを盗用し、機械的に生成された「なりすまし」アドレスです。

■ メール本文の再現(解析用) Pocketcard セキュリティセンターからのお知らせ

通知番号:sobu2ntdf-A

アカウントの再認証をお願いいたします。

いつも Pocketcard をご利用いただきありがとうございます。

システムによるセキュリティチェックの結果、現在お客様アカウントにて再認証が必要と判定されました。

▼ 再認証の手順 ※ 本通知から48時間以内に手続きが行われない場合、一部機能が制限される可能性があります。

本メールは配信専用アドレスから送信されています。返信には対応しておりません。

ご不明点は Pocketcard カスタマーセンターまでお問い合わせください。

© 2026 Pocketcard Inc. All Rights Reserved.

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。また、署名に電話番号の記載はありませんが、通常公式サイトでは具体的な窓口番号を記載するため、この不透明さは偽者の証拠です。

■ 攻撃の目的と専門的な解析 【犯人の目的】 一括窃取(フィッシング) です。

【専門的な解説】

≫ ポケットカード公式サイト:不審なメールに関する注意喚起

■ サーバー・回線関連情報(送信元解析)

Received情報 from unknown (HELO gghxw.cn) (101.47.78.1) 送信元IPアドレス 101.47.78.1 送信元ホスト/国 China Mobile (中国) ドメイン登録日 2026-03-10 (事件発生のわずか5日前。攻撃用の使い捨てドメインと断定)

【根拠:ip-sc.net による回線詳細解析】

■ 誘導先(フィッシングサイト)解析

誘導先URL hXXps://caudshowcy[.]xy399566[.]cn/netsgvice/logyino/ サイトIPアドレス 104.21.75.121 ホスティング/国 Cloudflare, Inc. (USA) ドメイン登録者/日 Registration Private (2026-03-12) ブロック状況 ウイルスバスター/Google Safe Browsing にてブロック確認済み

【根拠:ip-sc.net による誘導先サイト解析】

■ リンク先サイトの状態と証拠画像

【詐欺サイトのキャプチャ画像:Timeoutエラーの偽装】

■ まとめと推奨される対応 送信元ドメインが「.cn」である点 、および公式URLが「pocketcard.co.jp」であることを確認する習慣 があれば防ぐことが可能です。

≫ ポケットカード公式サイトで注意喚起を再確認する

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る ② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る