【解析】「口座保護の重要なお知らせ」三井住友カード詐欺メールの矛盾を突く

【調査報告】最新の詐欺メール解析レポート

解析対象:三井住友カードを騙るフィッシング詐欺(2026年3月12日検知) | ■ 最近のスパム動向

今回ご紹介するのは「三井住友カード」を騙るメールですが、その前に最近のスパムの動向を解説します。

2026年3月現在、新生活の準備や年度末の決済確認が重なる時期を突き、クレジットカードの「利用制限」や「本人確認」を装うフィッシングが急増しています。

特に今回は、正規のクラウドインフラを悪用しつつ、署名に実在しない窓口情報を混ぜるなど、細部まで作り込まれた事例を詳しく解析します。

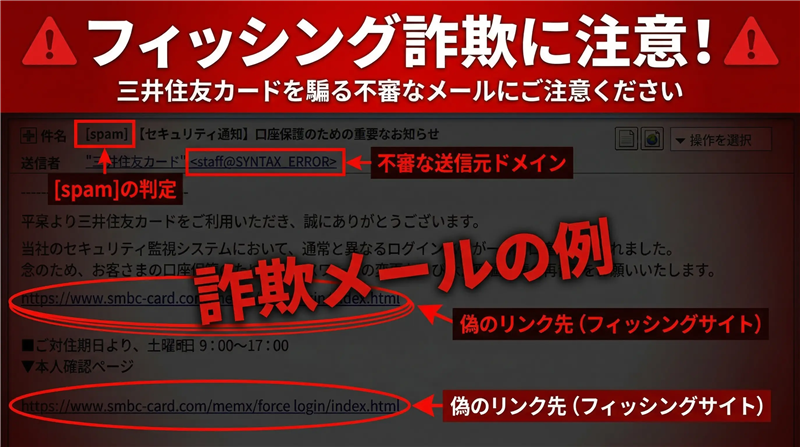

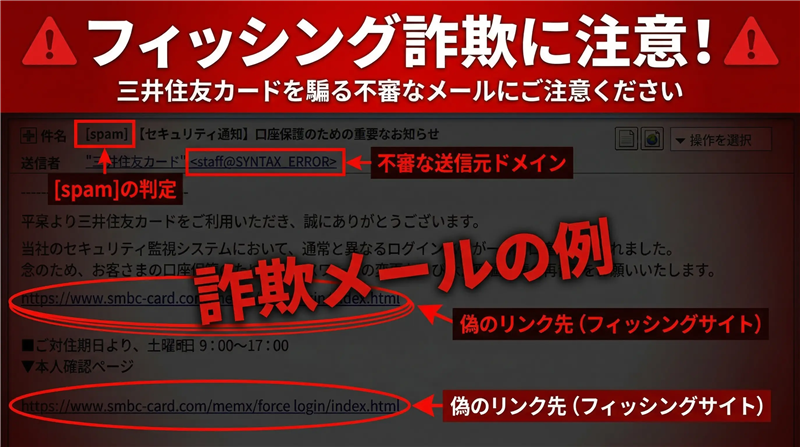

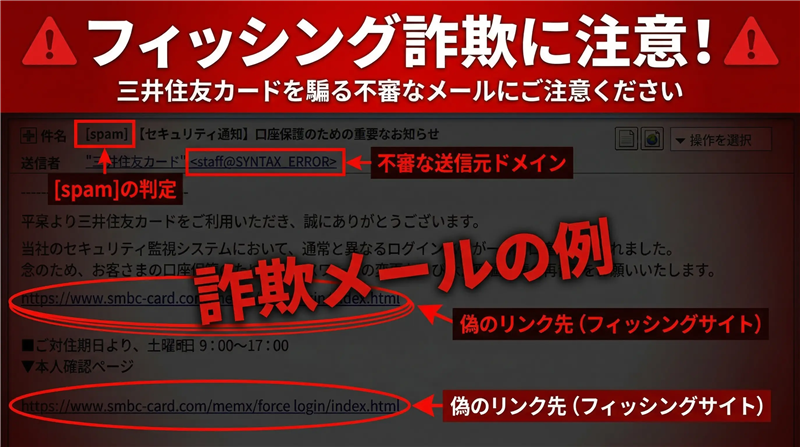

| ■ 受信メール解析結果 | 件名 | [spam] 【セキュリティ通知】口座保護のための重要なお知らせ | | 件名の見出し | 文頭の[spam]は、サーバー側で「なりすまし」や「不正な形式」を検知した際の警告フラグです。これが付いている時点で、送信元が偽装されている決定的な証拠となります。 | | 送信者 | “三井住友カード” <staff@SYNTAX_ERROR> | | 受信日時 | 2026-03-12 12:54 | | ■ 送信元(Received)の回線解析 このメールを実際に送信してきたサーバーの情報です。三井住友カードの正規サーバーではなく、海外のクラウドインフラが利用されています。 | 送信元ドメイン | nicoles-place.com (156.28.169.34.bc.googleusercontent.com) | | 送信元IPアドレス | 34.169.28.156 | | ホスティング社名 | Google Cloud Platform (GCP) | | 国名 | United States (アメリカ合衆国) | | ドメイン登録情報 | Whois情報を参照した結果、正規の金融機関とは無関係な個人または団体によって運用されています。 | 解説:`bc.googleusercontent.com`が含まれていることから、攻撃者がGoogleのクラウド環境で使い捨てのサーバーを構築し、スパム配信を行っていることが分かります。 ≫ ip-sc.netで送信元回線データを詳細解析 | ■ メール本文(原文を忠実に再現) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

————————————————————

平素より三井住友カードをご利用いただき、誠にありがとうございます。 当社のセキュリティ監視システムにおいて、通常と異なるログイン試行が一部の口座で検出されました。

念のため、お客さまの口座保護のために、パスワードの変更および本人確認情報の再設定をお願いいたします。 ▼本人確認ページ

hxxps://www.smbc-card[.]com/memx/force_login/index.html ■ ご対応のお願い

————————————————————

・過去3か月以上パスワードを変更されていない場合は、直ちに更新をお願いします。

・複数のサービスで同一パスワードを使用されている場合は、速やかに異なるものへ変更してください。

・ワンタイムパスワードの設定がお済みでない方は、早期のご登録をお願いいたします。 ■ 不正アクセスに関する調査と補償方針

————————————————————

現在、当社では第三者による不正アクセスの可能性を個別に調査しております。

被害が確認されたお客さまには、損害状況を精査のうえ、当社補償方針に基づく金銭的補償を順次実施いたします。

補償受付期限:2026年3月29日(日) ■ 今後のセキュリティ強化について

————————————————————

2026年3月12日(木)より、未設定の口座については多要素認証を必須化いたします。

未設定のままの場合、一部取引機能に制限がかかる場合がありますのでご注意ください。 ▼お問い合わせ

日興コンタクトセンター 0120-285-250

▼お問い合わせ・サポート

hxxps://www.smbc-card[.]com/memx/force_login/index.html ————————————————————

◆本メールへの返信によるお問い合わせは承ることができません。

◆本メールは契約・取引の履行に関する重要のお知らせのため、メール許諾のないお客さまにも配信しております。

◆法令により広告規制の適用除外とされており、配信停止のご依頼はお受けいたしかねます。 株式会社三井住友銀行

〒100-8325 東京都千代田区丸の内3-3-1

| | ■ 危険なポイントと注意点 電話番号と署名の矛盾

本文にある「日興コンタクトセンター 0120-285-250」は、SMBC日興証券の連絡先ですが、メールの署名は「三井住友銀行」となっており、送信者は「三井住友カード」です。

三井住友グループの企業名を混在させ、ユーザーを混乱させる典型的なミスです。正規の通知でこのような不一致は起こり得ません。

犯人の目的

「補償」という言葉でユーザーの関心を引き、偽のログイン画面(Vpass偽装サイト)でID、パスワード、およびクレジットカード情報を入力させることが目的です。

| ■ リンク先(詐欺サイト)の調査レポート | 表示上のURL | hxxps://www.smbc-card[.]com/memx/force_login/index.html | | 実際のリンク先 | hxxps://login[.]q298[.]com/login (※伏字を含む) | | サイトIPアドレス | 154.213.17.221 | | ホスティング社名 | xTom (Hong Kong) Limited | | 国名 | Hong Kong (香港) | | ドメイン登録日 | 2026-03-10 |

解説:このドメイン `q298.com` は、メール送信日のわずか2日前に取得されています。金融機関がログインシステムのために直前で取得した無関係なドメインを使うことはあり得ません。

現在、ウイルスバスターやGoogleによるブロックを潜り抜けて稼働している「生きた詐欺サイト」です。

≫ ip-sc.netでこの詐欺サイトの回線情報を確認 | ■ 詐欺サイトの実態(Vpass偽装画面)

偽物を見抜くポイント:

2枚目の画像にあるVpassログイン画面は、本物そっくりに作られていますが、ブラウザのアドレスバーを確認してください。

三井住友カードの正規URL(smbc-card.com)ではなく、無関係なドメインが表示されています。

また、過去の事例と比較しても「セディナナビIDでログイン」などのリンクをそのままコピーしており、見た目だけを巧妙に模倣しているのが特徴です。

| |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る