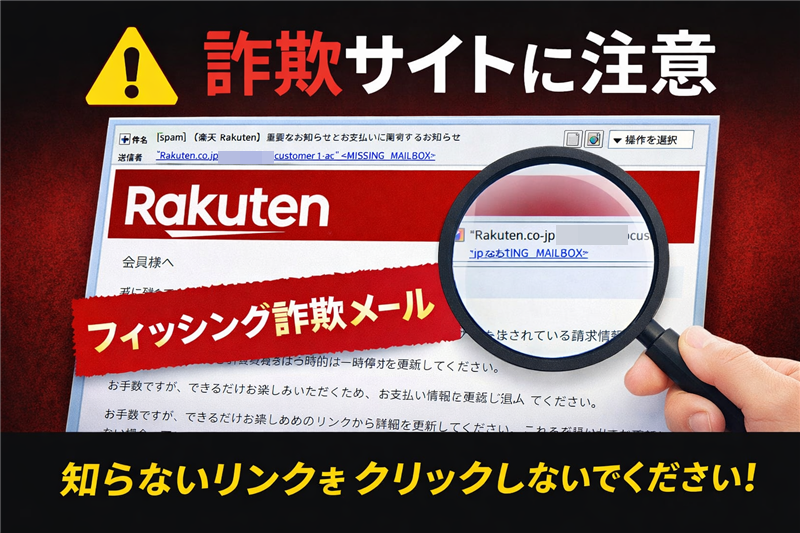

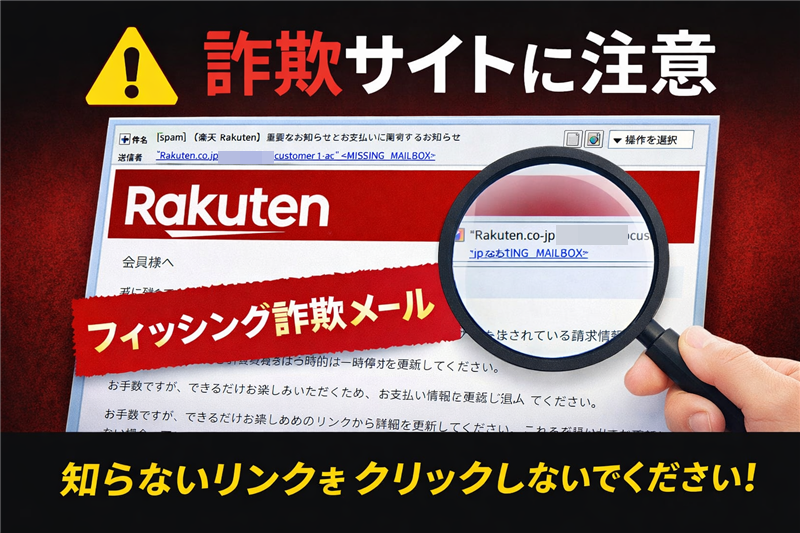

【楽天 Rakuten】重要なお知らせは偽物か?MISSING_MAILBOX送信元と詐欺インフラを特定 2026年3月12日

SECURITY ANALYSIS REPORT: #RK-2026-0312-INCIDENT 楽天を騙るフィッシングメールと誘導先サイトの技術解析

■ 最新スパムの動向

1. 受信メールの技術再現と異常検知 件名: [spam] 【楽天 Rakuten】重要なお知らせとお支払いに関するお知らせ 解析: 件名の「[spam]」タグは、サーバーが「送信元偽装」や「本文内の不審なリンク」を検知した証拠です。 送信者: “Rakuten.co.jp abcdefg.co.jpcustomer1-ac” <MISSING_MAILBOX> 受信日時: 2026-03-11 17:18

会員様へ 誠に残念ながら、当社に登録されている請求情報に誤りがあったため、お支払い情報の確認に問題が発生しました。

その結果、あなたの会員資格は一時的に一時停止されています。

サブスクリプションを引き続きお楽しみいただくために、請求情報を更新してください。

お手数が、できるだけお早めに下記のリンクから詳細を更新してください。これを行わない場合、アカウントが閉鎖される可能性があります。

ご不明な点がございましたら、楽天カスタマーサポートまでお問い合わせください。

【メールの目的・検証】 犯人の目的: クレジットカード情報の窃取、および楽天会員ID/パスワードの強奪です。署名の不備: アップロード画像には具体的な電話番号の記載がありません。通常、正規の楽天メールには詳細な署名と公式サイトへの誘導が含まれますが、本メールは「不備」を強調してリンクへ誘導することのみに特化しています。ロゴを使用して本物らしく見せていますが、日本語の重複(一時的に一時停止)など、技術的な稚拙さが目立ちます。

2. 送信元インフラ・通信経路情報(Received) Received: from point.internet.net (59-120-40-253.hinet-ip.hinet.net [59.120.40.253]) これは送信に利用した情報であり、カッコ内のIPアドレスは信頼できる送信者情報 であることを明記します。

3. 誘導先フィッシングサイトの解析 ■ 誘導先URL: https://qrcodedynamic.com/no●-fou●d (伏字を含む) ■ リンク先サイトの状態: 【以下、リンク先の稼働状況画像】

【重要】登録日に対するコメント: ドメイン自体は2023年に登録されていますが、今回のようなフィッシング攻撃に利用される直前に、サブドメインや動的リンクが生成されるケースが多発しています。古いドメインを乗っ取って「信頼度」を偽装する手口です。

SERVICE ANALYSIS: QR CODE DYNAMIC QR Code Dynamicの概要と悪用のメカニズム

■ QR Code Dynamicとは?

【技術的特徴:動的リダイレクト】 qrcodedynamic.com のサーバーにアクセスし、そこから設定された最終目的地へと自動的にリダイレクト(転送)されます。 ユーザー ≫ [詐欺メールのリンク] ≫ qrcodedynamic.com ≫ [フィッシング詐欺サイト]

■ なぜ今回の詐欺に悪用されたのか? 犯人が自前のドメインではなく、このような正規サービスを中継させるのには「3つの理由」があります。 1. セキュリティ検知の回避:

2. リンクの動的切り替え: 3. 404エラー(今回のケース):

【専門的見解】クローラーへのシグナル

【結論】偽物を見抜くポイントと対処法 送信ドメインの不一致: 楽天からのメールが「hinet.net」や「point.internet.net」から来ることは絶対にありません。日本語の違和感: 「一時的に一時停止」という不自然な表現をチェックしてください。誘導先URLの確認: 楽天公式(rakuten.co.jp)以外のドメイン(qrcodedynamic.com等)は100%詐欺です。対処法: メールは即座に削除し、必ず公式サイトのブックマークまたは公式アプリからログインして状態を確認してください。

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る ② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る