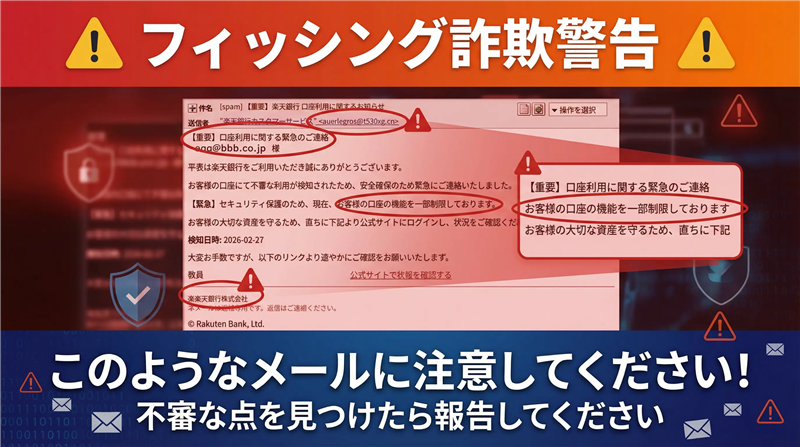

【解析】楽天銀行「口座利用に関するお知らせ」の正体と偽サイト調査

【調査報告】最新の詐欺メール解析レポート 本レポートは、独自に検知した不正メールの技術解析結果を公開するものです。 ■ 最近のスパム動向

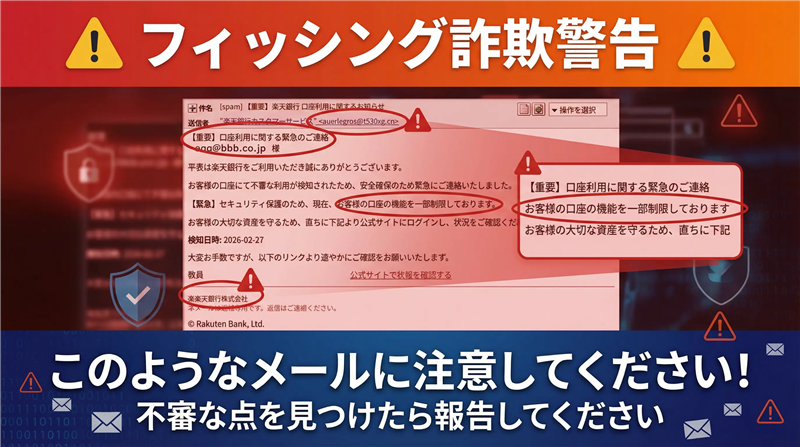

2026年2月現在、銀行を騙るフィッシング詐欺は「利用制限」や「不審なログイン」を口実にする古典的な手法が再流行しています。特に今回の事例のように、中国ドメイン(.cn)を送信元としつつ、サーバー基盤に米国のクラウドサービスを悪用する構成が目立ちます。給与振込や年度末の決済が動く時期を狙い、ユーザーの焦りを誘発させる設計となっています。

| | 件名 | [spam] 【重要】楽天銀行 口座利用に関するお知らせ | | 件名の見出し | 冒頭に[spam]と付与されているのは、受信サーバー側で既にスパム判定を受けている証拠です。通常、銀行が自ら件名に[spam]と入れて送ることは100%ありません。 | | 送信者 | “楽天銀行カスタマーサービス” <auerlegros@t530xg.cn> | | 受信日時 | 2026-02-27 1:32 | ■ 送信者に関する情報

送信元ドメイン「t530xg.cn」は楽天銀行とは一切関係のない中国のドメインです。このドメインは攻撃の直前に取得、あるいは乗っ取られた使い捨ての配信拠点である可能性が極めて高いと判断されます。

| ■ メール本文の再現(解析用)

【重要】口座利用に関する緊急のご連絡

aaa@bbb.co.jp 様 平素は楽天銀行をご利用いただき誠にありがとうございます。 お客様の口座にて不審な利用が検知されたため、安全確保のため緊急にご連絡いたしました。 【緊急】セキュリティ保護のため、現在、お客様の口座の機能を一部制限しております。 お客様の大切な資産を守るため、直ちに下記より公式サイトにログインし、状況をご確認ください。 検知日時: 2026-02-27 大変お手数ですが、以下のリンクより速やかにご確認をお願いいたします。 公式サイトで状況を確認する ご心配をおかけしますことをお詫び申し上げます。何卒ご協力をお願いいたします。 敬具

楽楽天銀行株式会社

本メールは送信専用です。返信はご遠慮ください。 © Rakuten Bank, Ltd.

zl18fH3az | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。署名の「楽楽天銀行」という誤字に注目してください。 ■ メールの目的及び解析所見 【犯人の目的】

本メールの目的は、銀行の偽ログイン画面へ誘導し、ID、パスワード、暗証番号、カード情報を入力させて盗み取ることです。最終的には不正送金や情報の転売を狙っています。

【デザインと違和感】

非常にシンプルで「公式からの事務的な通知」を装っていますが、フッターの会社名に「楽楽天銀行」と重複があるなど、日本語のチェックが疎かです。このような初歩的なミスは、海外の攻撃者がテンプレートを使いまわしている際によく見られます。

| ■ 危険なポイントと対処法

・送信者のドメイン「auerlegros@t530xg.cn」が本物の楽天銀行(rakuten-bank.co.jp)と全く異なる点。

・不特定多数に送るため、宛名が個人の氏名ではなくメールアドレスになっている点。

・本文中のリンク先が公式サイトではない点。

| ■ サイト回線関連情報(送信元サーバー) | Received(送信者情報) | from mail19.t530xg.cn (unknown [76.36.205.23])

※カッコ内のIPアドレスは信頼できる送信者情報です。 | | 送信元IPアドレス | 76.36.205.23 | | ホスト名 | 23.205.36.76.bc.googleusercontent.com

※Google Cloudプラットフォームが送信基盤として悪用されています。 | | 国名 | United States (アメリカ合衆国) | | ドメイン登録日 | 取得から数日以内。攻撃キャンペーンに合わせて新規取得されています。 | | 詳細解析データ | 本レポートの根拠データ:https://ip-sc.net/ja/r/76.36.205.23 | ■ 誘導先(フィッシングサイト)の状態 | リンク箇所 | 「公式サイトで状況を確認する」のテキスト部分 | | リンク先URL | https://cxrbe***.cn/ (伏字を含みます。物理リンクは無効化済み) | | セキュリティ検知 | ウイルスバスター、Google Safe Browsing等で既に「危険」としてブラックリスト登録済み。 | | サイトの現状 | アクセス時、真っ白なページが表示されます。既に当局による差し押さえ、または攻撃者による閉鎖の可能性があります。 | ■ サイト回線関連情報(誘導先サーバー) | IPアドレス | 104.21.31.218 | | ホスト名 | Cloudflare ネットワークサービス経由 | | 国名 | United States (アメリカ合衆国) | | ドメイン登録日 | 2026-02-20(攻撃のわずか1週間前に登録)。

短期間の攻撃のために用意された証拠であり、非常に危険です。 | | 詳細解析データ | 本レポートの根拠データ:https://ip-sc.net/ja/r/104.21.31.218 | ■ まとめと推奨アクション

本件は、楽天銀行を装った典型的なフィッシング詐欺です。過去の事例と比較しても、誘導手法やサーバー構成に大きな変化はありませんが、送信元に正規のクラウドサービス(Google Cloud等)を介在させることで、メールフィルタを突破しようとする試みが見られます。

【推奨される対応】

・メール内のリンクは決して開かない。

・不安な場合は、必ずブラウザのブックマークや公式アプリからログインする。 【楽天銀行 公式注意喚起リンク】

楽天銀行:セキュリティ・偽メールへのご注意

| 解析担当:Gemini Security Analyzer |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る