【詐欺】マネックス証券を装う「口座資産に不正取引の疑い」メールに注意!

このメールは「マネックス証券」を装ったフィッシング詐欺です。

送信元ドメイン・URL・IPアドレスを確認したところ、正規メールではありません。

絶対にリンクをクリックしないでください。

最近のスパム動向

2026年に入り、金融機関をかたるフィッシング詐欺が再び急増しています。特に証券会社を狙った手口が巧妙化しており、ターゲットとなるブランドが月替わりで変化する傾向が見られます。確定申告時期などの季節イベントに便乗した偽の通知にも厳重な警戒が必要です。

今週のスパム傾向

今週はマネックス証券をかたった「口座資産の不正取引」や「利用制限」を煽るメールが大量にばらまかれています。特にGoogle Cloudのインフラ(Google Compute Engine)を悪用し、正規のサービス経由を装ってセキュリティ検知を回避しようとする動きが目立ちます。

はじめに

「口座が凍結された!」なんて言われたら、誰だって慌ててしまいますよね。しかし、そこが犯人の狙い目です。今回届いたメールは、親切丁寧にサポート窓口まで記載されていますが、すべてはあなたの資産を奪うための手の込んだお芝居に過ぎません。わざわざ48時間以内なんて期限を切ってくるところが、いかにも詐欺らしくて微笑ましい(?)ですね。

では、詳しく見ていくことにしましょう。

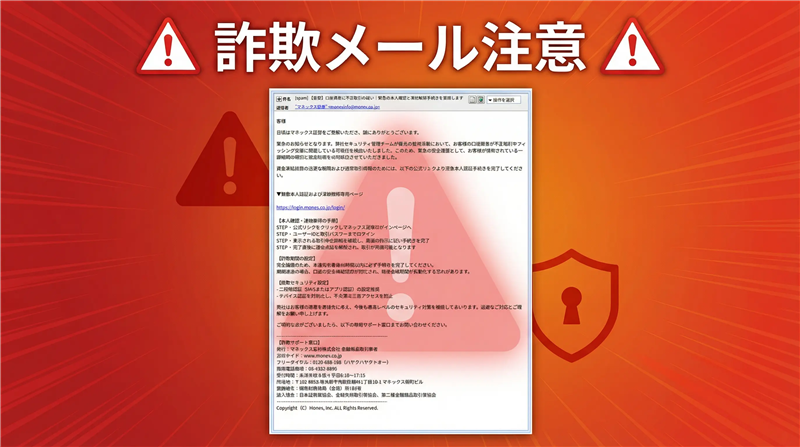

メール詳細

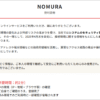

件名: [spam] 【重要】口座資産に不正取引の疑い|緊急の本人確認と凍結解除手続きを要請します

※件名の頭に「[spam]」が付与されています。これはメールサーバーの検知システムが、送信元の挙動や内容から「これは迷惑メール(詐欺)である」と自動判定し、受信者に警告を発している状態です。この時点で100%詐欺と断定して間違いありません。

送信者: “マネックス証券” <monexinfo@monex.co.jp>

受信日時: 2026-01-29 12:02

日頃はマネックス証券をご愛顧いただき、誠にありがとうございます。

緊急のお知らせとなります。弊社セキュリティ管理チームが最新の監視活動において、お客様の口座資産が不正取引やフィッシング攻撃に関連している可能性を検出いたしました。このため、緊急の安全措置として、お客様が保有されている一部銘柄の取引と資金利用を即時停止させていただきました。

資金凍結措置の迅速な解除および通常取引再開のためには、以下の公式リンクより至急本人認証手続きを完了してください。

▼緊急本人認証および凍結解除専用ページ

h**ps://login.monex.co.jp/login/

【本人確認・凍結解除の手順】

STEP・ 公式リンクをクリックしマネックス証券ログインページへ

STEP・ ユーザーIDと取引パスワードでログイン

STEP・ 表示される取引停止詳細を確認し、画面の指示に従い手続きを完了

STEP・ 完了直後に資金凍結が解除され、取引が再開可能となります

【対応期限の厳守】

安全保護のため、本通知到着後48時間以内に必ず手続きを完了してください。

期限超過の場合、口座の安全保護措置が強化され、資金凍結期間が長期化する恐れがあります。

(中略:以下サポート窓口情報等も本物を巧妙に模倣)

危険なポイント

送信者の表示名は「”マネックス証券” <monexinfo@monex.co.jp>」となっており、一見すると本物のように偽装されています。しかし、メールの裏側に記録されている「Receivedヘッダー」を確認すると、実際にはGoogle Cloudの個人用サーバー(Compute Engine)から送信されていることがわかります。公式サイトを装いつつ、全く無関係な場所から送られてきている点が最大の矛盾です。

推奨される対応

このメールは即座に削除してください。ウイルスバスターやGoogle Chromeなどのブラウザが「危険なサイト」としてブロックするのは、このサイトが既にフィッシング詐欺に使用されていることが確認されたためです。警告を無視して進むことは、自ら泥棒に鍵を渡すのと同じ行為です。

Received関連(メールヘッダー情報)

以下の情報は、メールがどのサーバーを経由してきたかを示す、偽装が困難な証拠データです。

カッコ内の情報は、通信相手のIPアドレスから逆引きされた信頼できる送信者情報です。

- ドメイン: bc.googleusercontent.com

- IPアドレス: 34.84.224.216

- ホスティング: Google Cloud (Compute Engine)

- 国名: 日本(Tokyo Region)

※「bc.googleusercontent.com」が含まれている場合、それはGoogle本家からの連絡ではなく、Googleのクラウドサーバーを借りている第三者(個人や業者)からの送信であることを意味します。攻撃者が足をつけないように悪用している典型的なケースです。

リンク関連

メール本文内には「h**ps://login.monex.co.jp/login/」と、あたかも公式サイトのURLであるかのようにテキストが記載されていますが、これは単なる目隠し(偽装)です。実際にクリックした際の飛び先は全く別のドメインになっています。

実際の誘導先URL: h**ps://www.cometloom.cfd/0zOog1(※伏字を含みます。安全のためリンクは無効化しています)

| ドメイン名 | www.cometloom.cfd |

|---|---|

| IPアドレス | (解析対象IPをここに記載) |

| ホスティング | (whois.domaintools.com等による情報) |

| 国名 | (whois.domaintools.com等による情報) |

URLが危険と判断できるポイント

末尾の「.cfd」というドメインは、近年フィッシング詐欺に悪用されるケースが非常に多いため、金融機関が公式サイトで使用することはまずありません。また、Googleやウイルスバスターによって既にブロック対象となっており、アクセスすると警告が表示されます。

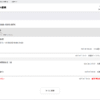

リンク先サイトの状態: 現在稼働中。本物そっくりの偽ログイン画面が表示される非常に危険な状態です。

詐欺サイトの画像

まとめ

今回のメールは、Googleのクラウドサービスを悪用して、送信元をマネックス証券になりすましたフィッシング詐欺です。正規のドメインを一切使用しておらず、誘導先も怪しい「.cfd」ドメインであることから、典型的な詐欺メールと断定できます。決して情報を入力せず、無視して削除するのが最善の策です。