『詐欺メール』法人JAネットバンクから『【重要·最終通知】お取引目的等の再確認(当日中必須)』と、来た件

★フィッシング詐欺メール解体新書★

「生成AI」が普及し増々便利になる私たちが生活する世の中。

詐欺師もこれを逃すはずが無く、怪しいメールにも生成AIが浸透しつつあり

最近では片言の日本語ではなく、違和感のない流暢な言葉を使うメールが多くなりました。

このブログは、悪意を持ったメールを発見次第できる限り迅速にご紹介し

一人でも被害者が少なくすることを願い、怪しく危険なメールを見破る方法の拡散や

送信者に関する情報を深堀し注意喚起を促すことが最大の目的です。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

- 件名の見出しを確認

- メールアドレスのドメインを確認

- 宛名を確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分~10分程度ですのでごゆっくりご覧ください。

最初に1点だけ以下の件ご了承ください。

本来ならメールの本文を画像でお見せする方が分かりやすいかも知れませんが、全てを画像化してしまうとGoolgeなどのキーワード検索に反映されず、不審なメールを受取って不安で検索される方に繋がらない可能性が高くなります。

できる限り沢山の方に見ていただき情報が拡散できるようにあえて本文を丸々コピペしてテキストにてできるだけ受け取ったメールに近い表現にした上で記載しています。

では、進めてまいります。

本日のトレンド

昨夜一晩で一番多く届けられた怪しいメールをピックアップする『本日のトレンド』

今日はこのメールが選ばれました!

「アコム」と「りそな銀行」に成りすますもの。

「りそな銀行」を名乗るメールは、9月15日頃から急増していて、「アコム」に成りすますものは、今朝早朝から急増しています。

ただし安心できるのは、どれもリンク先は既に対処済みでホスティングサービスのセキュリティで遮断されています。

今月に入りこのホスティングサービスの対応には頭が下がります。

ただ奴らも馬鹿じゃないので、契約ホスティングサービスを変更するなどして対応するはずですからこれは一時のものでしょうね。

前書き

さて話は変わって今回は、「法人JAネットバンク」に成り済ます不審なメールのご紹介となります。

では、今回も詳しく見ていくことにしましょう。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

ここから本文

↓↓↓↓↓↓

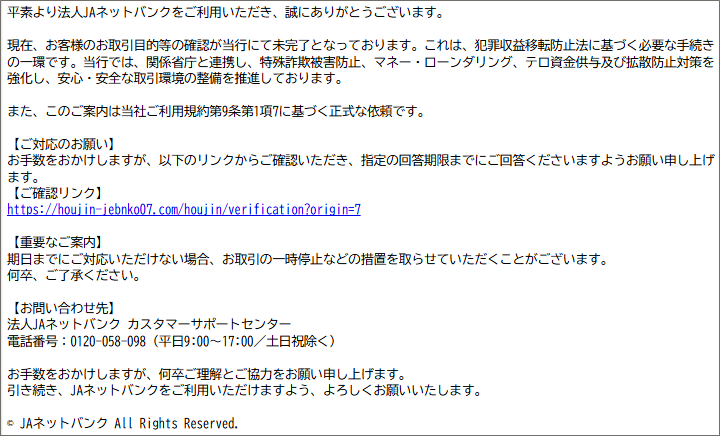

件名:[spam] 【重要·最終通知】お取引目的等の再確認(当日中必須)

送信者: “法人JAネットバンク" <no-reply@yuetangzhaopin.com>

平素より法人JAネットバンクをご利用いただき、誠にありがとうございます。

現在、お客様のお取引目的等の確認が当行にて未完了となっております。これは、犯罪収益移転防止法に基づく必要な手続きの一環です。当行では、関係省庁と連携し、特殊詐欺被害防止、マネー・ローンダリング、テロ資金供与及び拡散防止対策を強化し、安心・安全な取引環境の整備を推進しております。

また、このご案内は当社ご利用規約第9条第1項7に基づく正式な依頼です。

【ご対応のお願い】

お手数をおかけしますが、以下のリンクからご確認いただき、指定の回答期限までにご回答くださいますようお願い申し上げます。

【ご確認リンク】

h**ps://houjin-jebnko07.com/houjin/verification?origin=7

【重要なご案内】

期日までにご対応いただけない場合、お取引の一時停止などの措置を取らせていただくことがございます。

何卒、ご了承ください。

【お問い合わせ先】

法人JAネットバンク カスタマーサポートセンター

電話番号:0120-058-098(平日9:00〜17:00/土日祝除く)

お手数をおかけしますが、何卒ご理解とご協力をお願い申し上げます。

引き続き、JAネットバンクをご利用いただけますよう、よろしくお願いいたします。

© JAネットバンク All Rights Reserved.

↑↑↑↑↑↑

本文ここまで

これらの不審なメールは、皆さんが様々な登録の際に利用したメールアドレスが漏洩し、専門の業者がその漏洩したアドレスを収集たものを入手した詐欺グループが、こういったメールを送っているので、このメールを受取ったのは、私をはじめ「法人JAネットバンク」ユーザーばかりではありません。

大量のメールを送った中で、ほんの一部の対象者を狙った数打てば当たる方式の詐欺メールです。

この後、最終的にこのメールにつけられたリンクまで調査しますが、このところこれら詐欺サイトへの規制が厳しくなっており、詐欺サイトが設置されるホスティングサービスはセキュリティの強化が図られ、こういったサイトの多くは設置されるとすぐに閉鎖に追いやられています。

そのためこのメールに付けられたリンクももしかしたらすでに機能を停止している可能もあります。

先ほど確認したところ、どうやらこのブログを書き始めた時点ではまだ詐欺サイトに息があるようです。

「犯罪収益移転防止法に基づく必要な手続き」は以前に一時期流行った詐欺メールの謳い文句でしたね。

またほとぼりが冷めたころに同じ謳い文句を利用して私たちを奈落に陥れようとしています。

それも件名には「当日中必須」とまで書いてあり、もう全く猶予がありません。

このような一方通行な連絡手段の電子メールで猶予の無い通知を行うなんて絶対にありえません!

この本文中に記載の「ご利用規約第9条第1項7」は、ChatGPTで調べてみましたが、「公式な JAネットバンクの規定の本文には見当たりません。」と返されました。

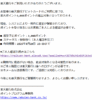

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いているものは全て迷惑メールと判断されたもの。

うちのサーバーの場合、注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

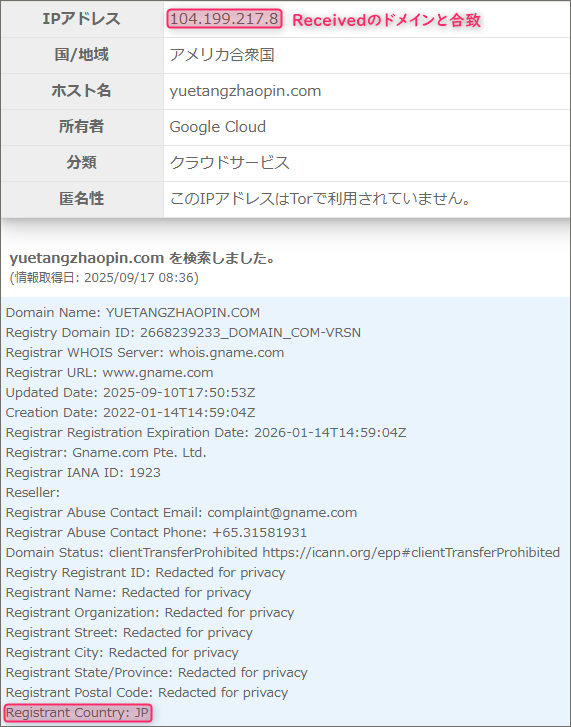

送信者として記載されているメールアドレスのドメイン(@より後ろ)は「yuetangzhaopin.com」

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

因みにJAネットバンクが利用するメールアドレスのドメインは『janetbank.jp』です。

故にこのドメイン以外のメールアドレスで届いた同社からのメールは全て偽物と言うことになります。

では、送信者の素性が分かるメールヘッダーの「Receivedフィールド」から情報を探ってみます。

こちらがこのメールのReceivedフィールドです。

Received: from mail1.yuetangzhaopin.com (8.217.199.104.bc.googleusercontent.com [104.199.217.8])

Receivedのカッコ内は、送信者が利用したサーバーが自身で刻む唯一信頼できる部分で偽装はできません。

ここには『googleusercontent.com』と書かれています。

最近このパターンが多くみられますね。

これはGoogleが提供する各種サービスがコンテンツを配信・ホスティングするために使用されるドメインです。

故にこのメールの送信者は、このサービスを利用してこのメールを送信しているようです。

では、試しにドメインに関する詳しい情報を「Grupo」さんで取得してみます。

この情報が正しければ、このドメインの取得者は日本の方です。

割当てているIPアドレスとReceivedフィールドのIPアドレスが合致したので、この送信者は自身のメールアドレスを偽ることなく何食わぬ顔でこのメールを送信してきたことになります。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を「IP調査兵団」で導き出してみると、台湾の桃園空港付近です。

宛名を確認

このような大切なメールの冒頭には通常「◎◇△ 様」と言ったように「宛名」が書かれていますが、でもこのメールにはその宛名が存在しません。

でも仮にもしこれが本当にJAネットバンクからだとすれば、ユーザーの氏名や企業名を絶対知っているはずですから宛名が無いのはとても不自然です。

ならどうしてこのような書き方をするのでしょうか?

その原因は、このメールの送信者は受信者の情報をメールアドレスしか知らないわけだから宛名なんて書きようがないからです。

どうせどこかから漏洩したメールアドレスのリストを入手し、そのメール宛に無選別でこういったメールを送信しているのでしょう。

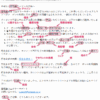

リンク先のドメインを確認

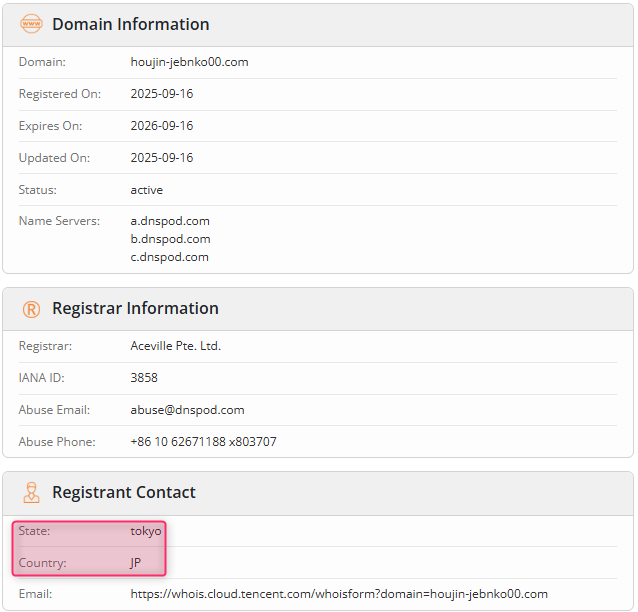

さて、本文に直書きされた詐欺サイトへのリンクですが、当然偽装されていて、実際に接続されるサイトのURLは以下の通りです。

【h**ps://houjin-jebnko00.com/taiken/html/3210000?origin=7】

(直リンク防止のため一部の文字を変更してあります)

これまたJAネットバンクのドメインとは異なるものが利用されていますね。

今度はこのドメインに関する詳しい情報を「Whois」さんで取得してみます。

この情報が正しければ、このドメインの取得者の所在地は東京とされています。

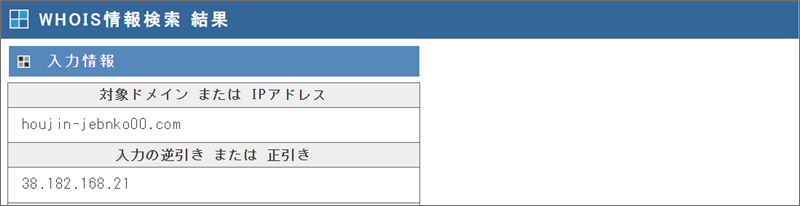

次に先程と同様にこのドメインを割当てているIPアドレスを「CMAN」さんで取得してみます。

割当てているIPアドレスは「38.182.168.21」

「IP調査兵団」でこのIPアドレスからそのロケーション地域を調べると、詐欺サイトではありがちなロサンゼルス近郊であることが分かりました。

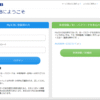

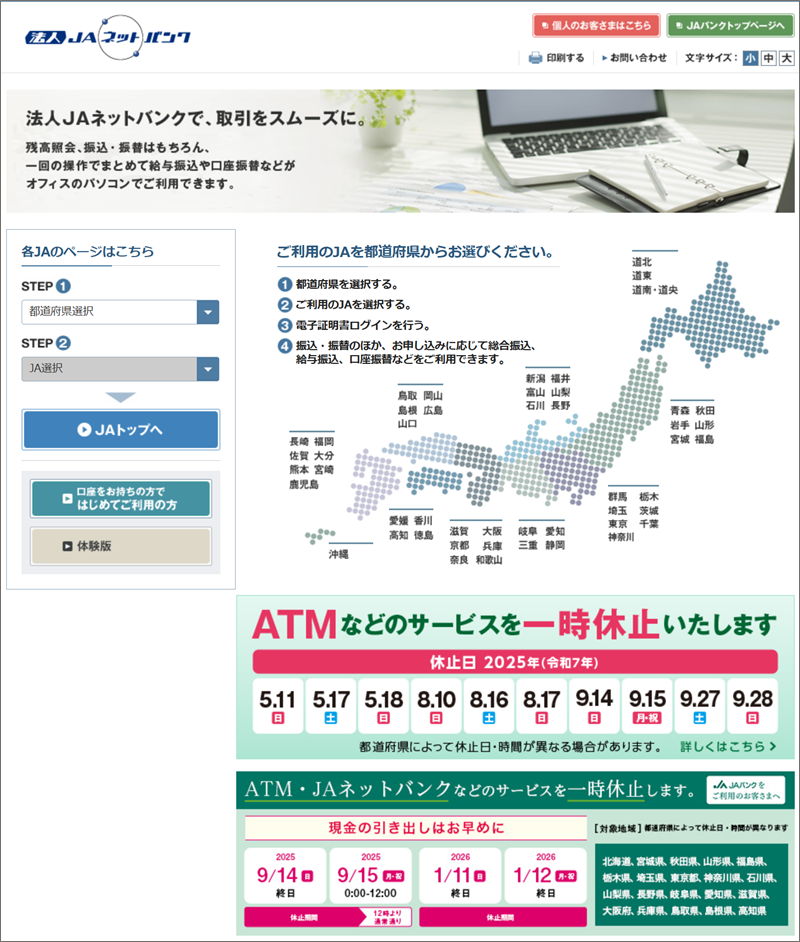

リンクを辿ってみると、一旦はウイルスバスターにブロックされましたが、解除して進むとこのようなページが開きました。

よく似ていますが、本物には日本地図が付けられているので相違があります。

適当な地域とJAを選択してみると、次に開いたのはこのようなページです。

こいつらが欲しいのは、法人JAネットバンクサイトのアカウント情報です。

これまた適当にIDとパスワードを入力して先に進んでみると、ただただインジケーターが左から右へ流れるページが永遠に開いたままになりました。

これで必要なログインIDとパスワードが取得できたので、奴らの目的は達成です。

まあ、全部嘘の情報ですけどね!(笑)

まとめ

一個人に法人対象の銀行からメールなんて来るはずが無いじゃないですか!

なんでもかんでも送りゃ良いってもんじゃありませんよ!

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;