『詐欺メール』『クレジットカード情報の再確認が必要です(NHK受信料)』と、来た件

★フィッシング詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

- 件名の見出しを確認

- メールアドレスのドメインを確認

- 宛名を確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

今回は、『NHK』に成り済ます不審なメールのご紹介となります。

最近このNHKを騙る怪しいメールが増加気味です、これ以外にも複数のメールが確認されていますのでご注意ください。

では、このメールも詳しく見ていくことにしましょう。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

ここから本文

↓↓↓↓↓↓

件名:[spam] クレジットカード情報の再確認が必要です(NHK受信料)

送信者:NHK <nhk_payments_management.mailLXRF@biglobe.ne.jp>

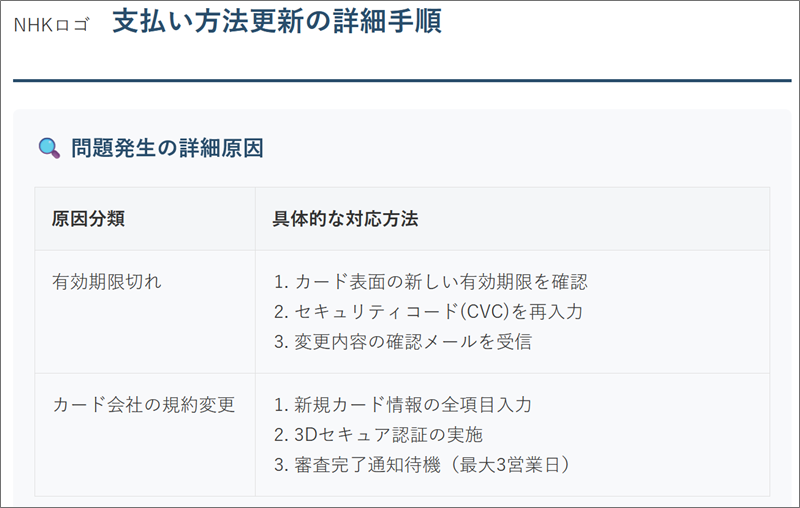

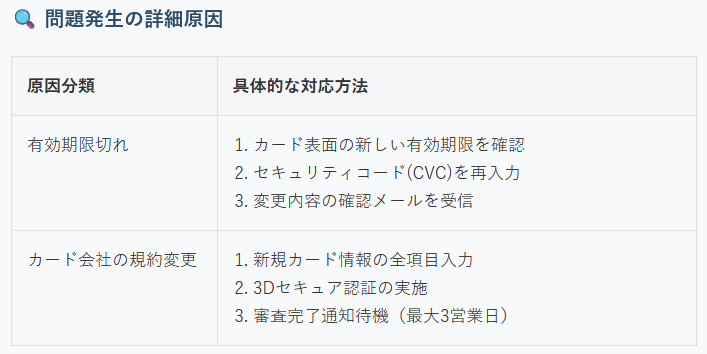

支払い方法更新の詳細手順

⚠ 特別認証が必要な場合

次の状況ではPINコード認証が必要です:

- カード再発行から3ヶ月以内の利用時

- 海外発行カードを使用している場合

- 1回限りの特別認証(次回から不要)

※PINコード認証が必要な場合:

1. 公式アプリ経由でのみ実施可能

2. 認証画面で直接入力(情報保存されません)

3. 詳細は0570-099-033まで

▷ セキュアな更新画面へ進む

※SSL暗号化通信(256bit)対応ページ

🔐 安全認証の流れ

標準認証

- カード情報入力

- SMS認証コード

- メール確認

PIN認証

- アプリ起動が必要

- ワンタイムPIN入力

- 生体認証連動

NHK受信料管理システム

セキュリティ認証:ISO/IEC 27001認証取得

▷ セキュリティポリシー詳細

↑↑↑↑↑↑

本文ここまで

はっきり書かれていませんが、どうやらNHK受診料支払いに利用しているクレジットカードが利用できず受信料の支払いに失敗したようです。

色々理由を書き並べて信憑性を高めようとしていますね。

でもその割にはどうして支払いができなかったことをちゃんと書かないのでしょうか?

ってか、その前にNHKがなぜ私たちのメールアドレスを知っているのでしょうか?

もし本当に知っているならその入手先を教えて欲しいものです。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

送信者として記載されているメールアドレスのドメイン(@より後ろ)は『biglobe.ne.jp』

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

もうお気付きの事とは思いますが、このドメインは大手インターネットサービスプロバイダの『ビッグローブ』さんのものです。

当然そんなプロバイダがNHKのメールを代筆するはずもないので、このドメインは偽装に利用されたもの。

因みに NHK が利用するメールアドレスのドメインは『@nhk.or.jp』や『@nhk.jp』です。

故にこのドメイン以外のメールアドレスで届いた同社からのメールは全て偽物と言うことになります。

では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

こちらがこのメールのReceivedフィールドがこちらです。

Received: from C20250310192152.local (unknown [118.107.17.209])

経験上、ここに『C』から始まる数字のlocalドメインが記載されているものは全て詐欺メール。

最近このドメインが多く見られます。

ここの末尾に記載のIPアドレスは、送信サーバーが自身で書き込むもので、偽装することはできません。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を『IP調査兵団』で導き出してみると、香港付近であることが分かりました。

これもReceivedフィールドに『C』から始まる数字のlocalドメインが記載されているものの特徴です。

それにこのIPアドレスは既にブラックリストに登録されて、そのカテゴリは『サイバーアタックの攻撃元』とされています。

宛名を確認

支払いに関するこのような大切なメールの冒頭には『○□△ 様』と言ったように『宛名』が書かれていますが、でもこのメールにはその宛名が存在しません。

でも仮にもしこれが本当に NHK からだとすれば、ユーザーの氏名を知っているはずですから宛名が無いのはとても不自然です。

ならどうしてこのような書き方をするのでしょうか?

その原因は、このメールの送信者は受信者の情報をメールアドレスしか知らないわけだから宛名なんて書きようがないからです。

どうせどこかから漏洩したメールアドレスのリストを入手し、そのメール宛に無選別でこういったメールを送信しているのでしょう。

リンク先のドメインを確認

さて、本文の『▷ セキュアな更新画面へ進む』と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

【https://iejdh.dscxvjs.blog/%EF%BC%9Fwww.nhk.or.jp/】

(直リンク防止のため一部の文字を変更してあります)

なんか『.blog』なんてブログ専用のようなドメインって滑稽です。

当然 NHK のドメインではありません。

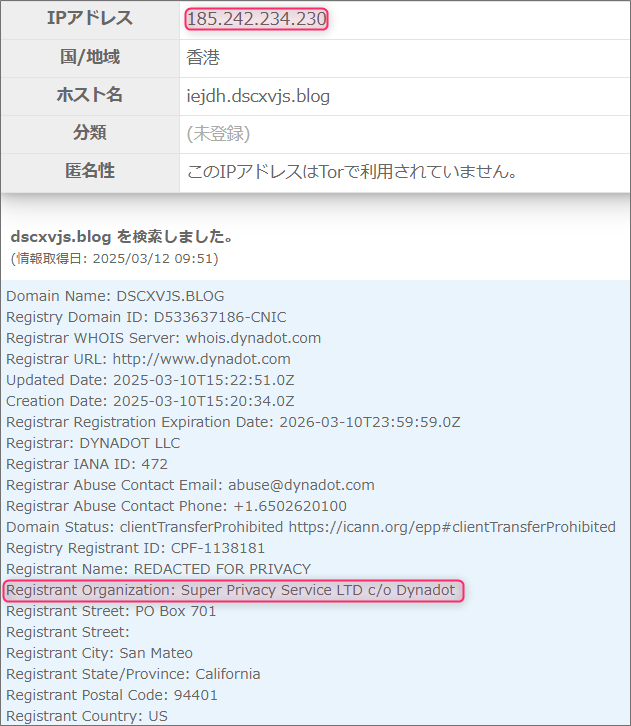

先程と同様にこのドメインに関する詳しい情報を『Grupo』さんで取得してみます。

『Registrant Organization』には『Super Privacy Service LTD c/o Dynadot』と記載されています。

これは、米国のドメインレジストラ『Dynadot』が提供するドメインプライバシー保護サービスで、このサービスを利用すると、ドメインの登録者の各種情報(名前、住所、電話番号、メールアドレスなど)が公開されるのを防ぐため、その代わりにこのように、Super Privacy Service LTD c/o Dynadotの情報が表示され、スパムや不正アクセスからの保護が強化することができます。

半面最近は、このサービスが藪蛇(やぶへび)になりこういったサイバー犯罪の温床とされることが多く見られます。

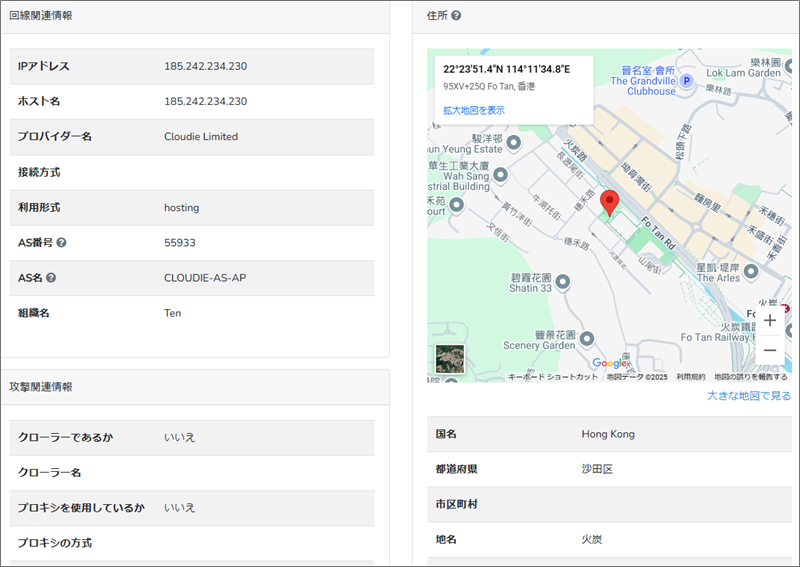

割当てているIPアドレスは『185.242.234.230』

『IP調査兵団』でこのIPアドレスからそのロケーション地域を調べると、詐欺サイトではありがちな、香港付近であることが分かりました。

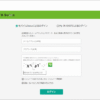

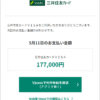

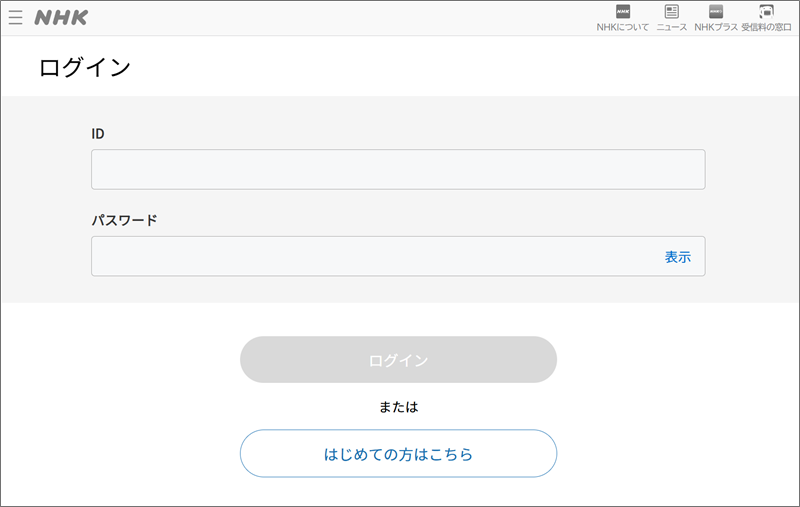

リンクを辿ってみると、このようなページがどこからもブロックされることなく無防備に放置されていました。

公式サイトとはURLが全く異なるので、これは偽ログインページです。

NHK へのログインと言えば NHKプラス ですが、ここにはNHKプラスとはどこにも書かれていないのでそれとは異なるようです。

となるといったいこれは NHK のどこへのログインページを模したのでしょうか?

当然、ここにIDとパスワードを入力してログインボタンを押してしまうとその情報は詐欺犯に把握され不正ログインが可能となります。(どこへのログインか分かりませんが…)

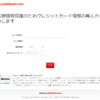

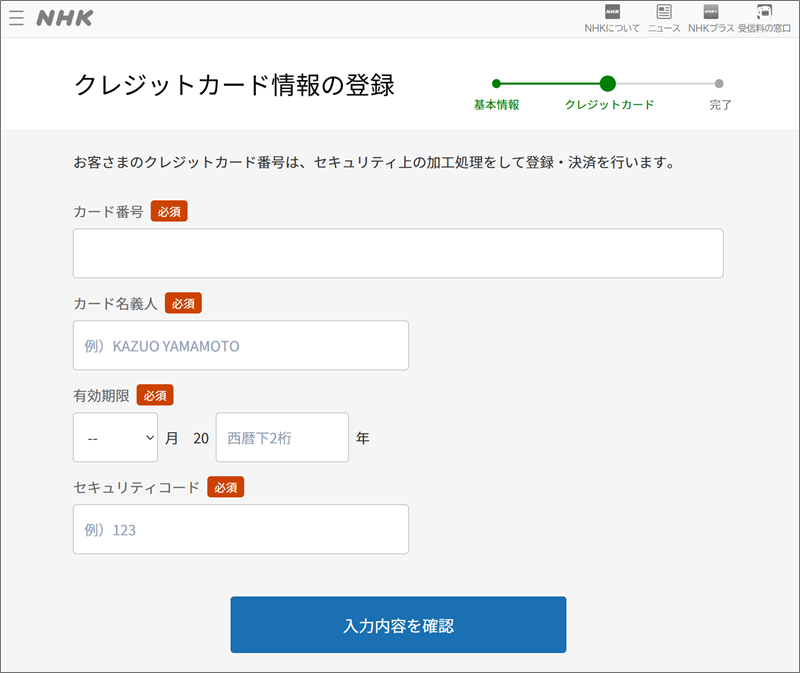

この先のページでこのようにクレジットカードの情報を盗み取られた上で詐欺の被害に遭うことになります。

まとめ

NHK が、自社のものではないビッグローブのドメインを使ったメールアドレスで、香港からユーザーにメールを送り、更に香港に設置されたウェブサーバーにあるサイトに誘導するって絶対おかしいです!

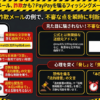

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんのフィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;