『詐欺メール』『イオンフィナンシャルサービス株式会社』と、来た件

★フィッシング詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

- 件名の見出しを確認

- メールアドレスのドメインを確認

- 宛名を確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

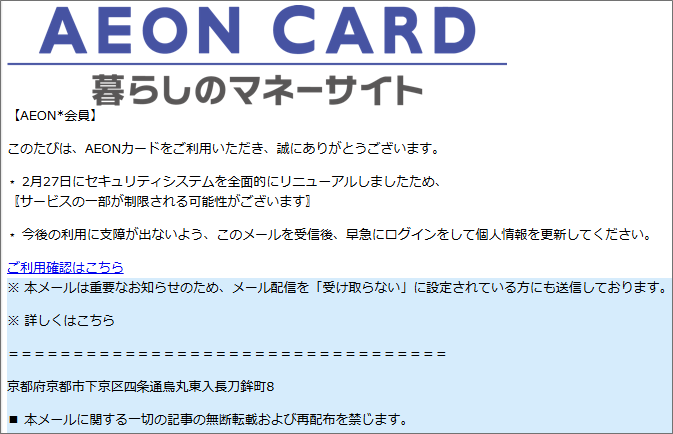

今回は、『イオンカード』に成り済ます不審なメールのご紹介となります。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

メール本文

ここから本文

↓↓↓↓↓↓

件名:[spam] イオンフィナンシャルサービス株式会社

送信者:"AEON" <smbc-WAfu-WAfu.mail@g.softbank.co.jp>

【AEON*会員】

このたびは、AEONカードをご利用いただき、誠にありがとうございます。

⋆ 2月27日にセキュリティシステムを全面的にリニューアルしましたため、

〖サービスの一部が制限される可能性がございます〗

⋆ 今後の利用に支障が出ないよう、このメールを受信後、早急にログインをして個人情報を更新してください。

ご利用確認はこちら

※ 本メールは重要なお知らせのため、メール配信を「受け取らない」に設定されている方にも送信しております。

※ 詳しくはこちら

==================================

京都府京都市下京区四条通烏丸東入長刀鉾町8

■ 本メールに関する一切の記事の無断転載および再配布を禁じます。

⁂ღ☃☂☁☣☪☮☯✯✹❀❂❄✦✡❆❅❣✚♝♞♟♡♩♫✉☢☀𝄞♯𝄫🎶

イオン株式会社

↑↑↑↑↑↑

本文ここまで

セキュリティシステムを全面的にリニューアルしたため個人情報を更新するように促すメールですね。

送信者のメールアドレスにいろんな情報てんこ盛りです(笑)

『smbc』は『三井住友銀行』の略で『WAfu』はリネン服・寝具・雑貨通販ショップだし。

全然イオンカードじゃないじゃん!

それに末尾の署名欄、企業名無しで住所のみ。

この住所調べてみたら、イオンとは全然関係の無い『三井住友銀行 京都支店』が入っている『京都三井ビルディング』です。

もしかしたらこの送信者、こちらの不審メールにも加担してたりして。。。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

送信者として記載されているメールアドレスのドメイン(@より後ろ)は『g.softbank.co.jp』

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

もうお分かりですよね?

そうです、このドメインは『ソフトバンク』のもの。

まさかソフトバンクがイオンカードのメールを代筆するわけもないので、偽装に使われています。

因みにイオンカードが利用するメールアドレスのドメインは『@aeon.co.jp』です。

故にこのドメイン以外のメールアドレスで届いた同社からのメールは全て偽物と言うことになります。

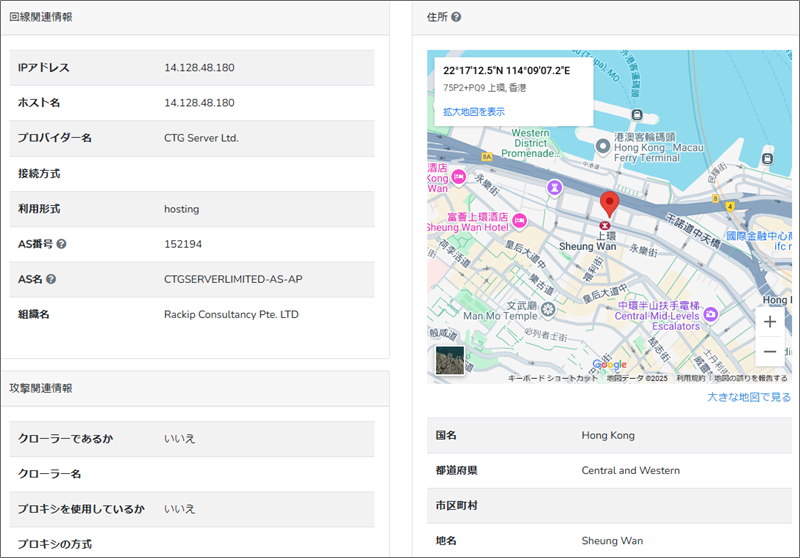

では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

こちらがこのメールのReceivedフィールドがこちらです。

Received: from C20250226185726.local (unknown [14.128.48.180])

ここの末尾に記載のIPアドレスは、送信サーバーが自身で書き込むもので、偽装することはできません。

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を『IP調査兵団』で導き出してみると、香港付近であることが分かりました。

宛名を確認

このメールの冒頭には『AEON*会員』と『宛名』が書かれています。

もし本当のイオンカードからなら当然ユーザーの氏名を知っているはずです。

でもどうしてこのような抽象的な宛名になっているのでしょうか?

そりゃそうですよね、このメールの送信者は受信者の情報をメールアドレスしか知らないわけだから宛名なんて書きようがありません。

どうせどこかから漏洩したメールアドレスのリストを入手し、そのメール宛に無選別でこういったメールを送信しているのですから。

リンク先のドメインを確認

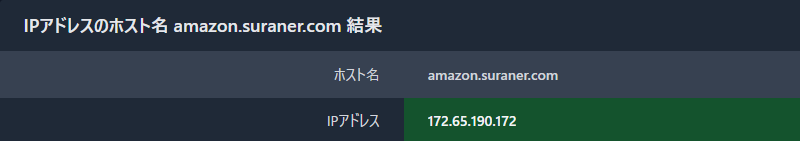

さて、本文の『ご利用確認はこちら』と書かれた部分に付けられた詐欺サイトへのリンクですがURLは以下の通りです。

【h**ps://amazon.suraner.com/support】

(直リンク防止のため一部の文字を変更してあります)

あらら、ここには Amazon っぽいドメインが書かれていますね。

このメールの送信者、まさか Amazon の不審なメールにも加担しているようですね。

まずは『aWebAnalysis』さんでこのドメインを割当てているIPアドレスを取得してみます。

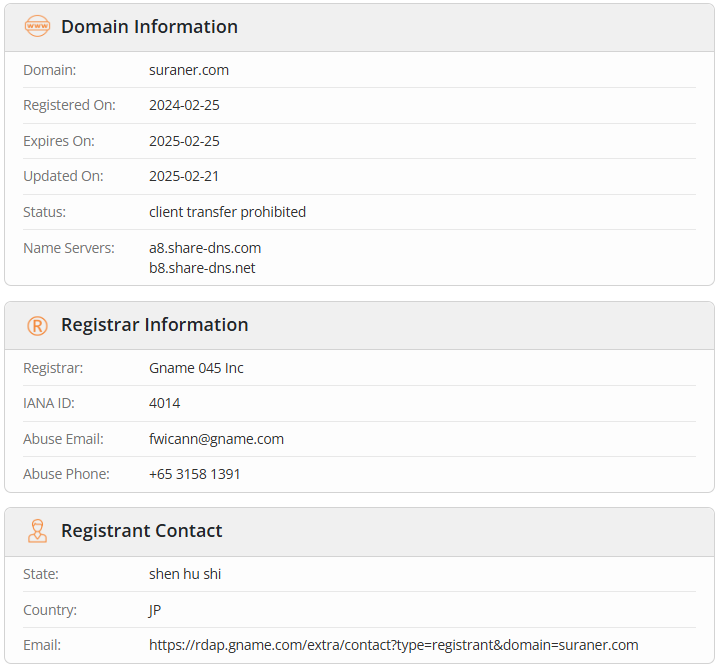

次にこのドメインに関する詳しい情報を『Whois』さんで取得してみます。

Registrant Contact欄に『Country:JP』とあるので、この情報が正しければ、このドメインの取得者の所在地は日本。

でもで『State:shen hu shi』はどこでしょうか?

何となく中国ぽい地名のような気がしますが…。

割当てているIPアドレスは『172.65.190.172』

『IP調査兵団』でこのIPアドレスからそのロケーション地域を調べると、詐欺サイトではありがちな、カナダのトロント市庁舎付近であることが分かりました。

リンクに接続してみましたが、開いたのは『このサイトにアクセスできません』とだけ書かれた真っ白なエラーページ。

既に自主的に削除したのか、それともこのサイトを設置したレンタルサーバーがその危険を察知して削除したものかと思います。

まとめ

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;