『詐欺メール』『【横浜銀行】2月ご利用明細のご案内について』と、来た件

★フィッシング詐欺メール解体新書★

スマホやタブレットが普及し増々便利になる私たちが生活する世の中。

それに比例して増えてくるのが悪質な詐欺行為。

このブログエントリーは、フィッシング詐欺メールの注意喚起拡散を目的とし

悪意を持ったメールを発見次第できる限り迅速なご紹介を心掛けています。

もし気が付かずに詐欺サイトログインしてしまった場合は、まず落ち着いてできる限り早く

パスワードの変更やクレジットカードの利用停止を行ってください。

いつもご覧くださりありがとうございます!

☆当サイトでは、今の観点から不審なメールであるかどうかを解析して行きます☆

- 件名の見出しを確認

- メールアドレスのドメインを確認

- 宛名を確認

- リンク先のドメインを確認

できる限り分かりやすく説明していいます。

最後までお読みいただても5分程度ですのでごゆっくりご覧ください。

では、進めてまいります。

前書き

今回は、『横浜銀行』に成り済ます不審なメールのご紹介となります。

久々に横浜銀行絡みのメールです。

確か最後にご紹介したのが2023年11月、あれからもう1年以上過ぎていたんですね。

内容は他のカード会社でよくある、利用明細に関するものです。

以下、そのメールです。

※テキストだけコピペしてありますので、性質上文字化け等はご容赦ください。

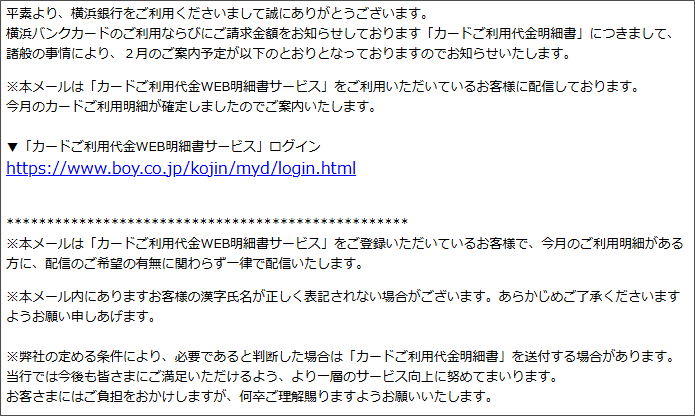

メール本文

件名:【横浜銀行】2月ご利用明細のご案内について

送信者:"横浜バンクカード" <aeon@cneo.jp>

平素より、横浜銀行をご利用くださいまして誠にありがとうございます。

横浜バンクカードのご利用ならびにご請求金額をお知らせしております「カードご利用代金明細書」につきまして、諸般の事情により、2月のご案内予定が以下のとおりとなっておりますのでお知らせいたします。

※本メールは「カードご利用代金WEB明細書サービス」をご利用いただいているお客様に配信しております。

今月のカードご利用明細が確定しましたのでご案内いたします。

▼「カードご利用代金WEB明細書サービス」ログイン

h**ps://www.boy.co.jp/kojin/myd/login.html

**************************************************

※本メールは「カードご利用代金WEB明細書サービス」をご登録いただいているお客様で、今月のご利用明細がある方に、配信のご希望の有無に関わらず一律で配信いたします。

※本メール内にありますお客様の漢字氏名が正しく表記されない場合がございます。あらかじめご了承くださいますようお願い申しあげます。

※弊社の定める条件により、必要であると判断した場合は「カードご利用代金明細書」を送付する場合があります。

当行では今後も皆さまにご満足いただけるよう、より一層のサービス向上に努めてまいります。

お客さまにはご負担をおかけしますが、何卒ご理解賜りますようお願いいたします。

本メールにお心当たりがない場合は、お手数ですが以下のインターネットバンキングヘルプデスクまでご連絡ください。

**************************************************

横浜銀行インターネットバンキングヘルプデスク

E-Mailアドレス:ib-help@boy.co.jp

TEL:0120-189-458

平日:午前9時から午後9時

土日:午前9時から午後5時

※土日以外の祝日・振替休日、12月31日から1月3日、

5月3日から5月5日はご利用できません。

**************************************************

※本アドレスは送信専用です。返信されても回答できませんのでご注意ください。

今月のカードご利用明細が確定したので、リンクから明細の確認を促しています。

もちろんリンク先は偽サイトですから絶対に訪れてはいけません。

件名の見出しを確認

この件名の見出しには”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。

メールアドレスのドメインを確認

送信者として記載されているメールアドレスのドメイン(@より後ろ)は『cneo.jp』

ここは送信者がいくらでもウソを書くことができる部分で絶対鵜呑みにしてはいけません。

このドメインを使ったメールアドレスで、これまでにいくつもの不審なメールが送られてきていますが、それらの調査の結果からこのドメインは空きドメイン。

『ムームードメイン』さんで検索すると、999円でいますぐに取得できると空きドメインであることが分かります。

因みに『横浜銀行』さんが利用するメールアドレスのドメインは『@boy.co.jp』ですのでお間違いなく。

では、送信者の素性が分かるメールヘッダーの『Receivedフィールド』から情報を探ってみます。

こちらがこのメールのReceivedフィールドがこちらです。

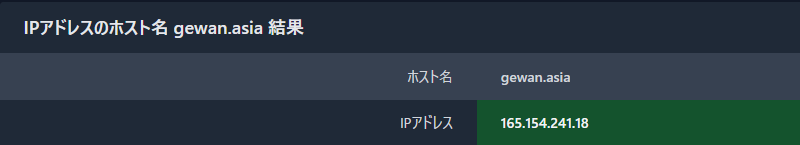

Received: from gewan.asia (unknown [165.154.241.18])

はは~ん、この送信者のメールアドレスの本当のドメインは『gewan.asia』のようですね。

一応このドメインを割当てているIPアドレスとこのReceivedフィールドに記載されているIPアドレスを比較してみましょう。

こちらが『aWebAnalysis』さんで取得したこのドメインに割当てているIPアドレスです。

割当てているIPアドレスとReceivedフィールドのIPアドレスが合致したので、やはりこの送信者のメールアドレスのドメインは『gewan.asia』で間違いなさそうです。

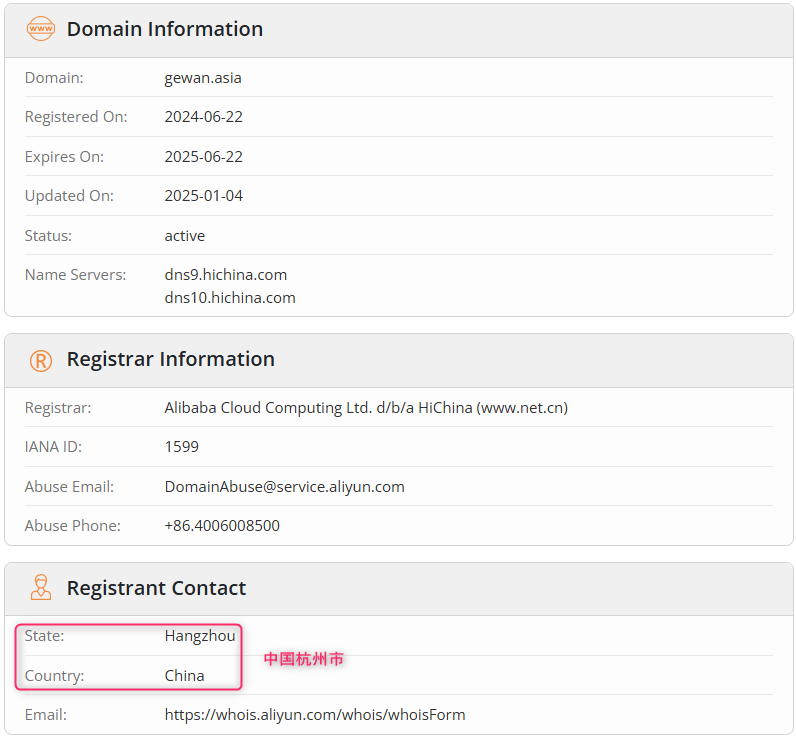

このドメインに関する詳しい情報を『Whois』さんで取得してみます。

この情報が正しければ、このドメインの取得者の所在地は、中国杭州市です。

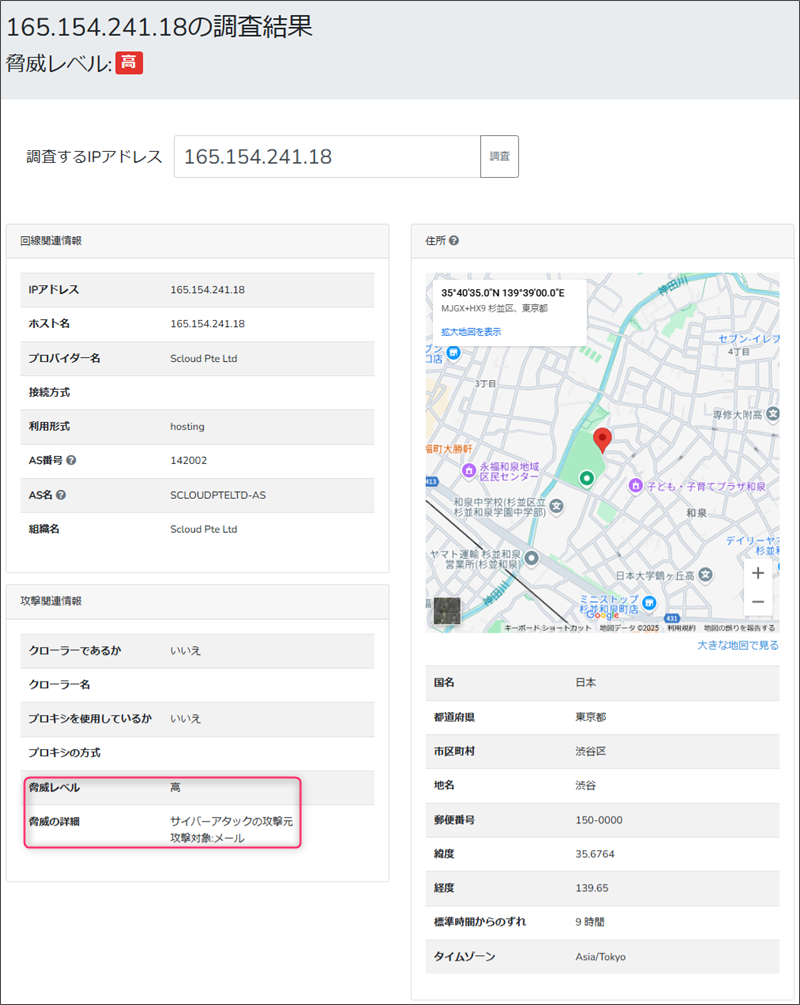

このReceivedフィールドの末尾にあるIPアドレスからメールの発信地を『IP調査兵団』で導き出してみると、地図と住所がずれていますが、地図が正しいとすれば東京都杉並区付近であることが分かりました。

それにこのIPアドレスは、既に危険なものとしてブラックリスト入りしていて、そのカテゴリは『サイバーアタックの攻撃元』とされています。

宛名を確認

通常大切なメールの冒頭には『○□△ 様』と言ったように『宛名』が書かれています。

でもこのメールにはその宛名が存在しません。

そりゃそうですよね、このメールの送信者は受信者の情報をメールアドレスしか知らないわけだから宛名なんて書きようがありません。

どうせどこかから漏洩したメールアドレスのリストを入手し、そのメール宛に無選別でこういったメールを送信しているのですから。

リンク先のドメインを確認

さて、本文に『横浜銀行の』の公式ドメインを使って直書きされた詐欺サイトへのリンクですが、当然偽装されていて、実際に接続されるサイトのURLは以下の通りです。

【h**ps://111waystomakemoney.com/app/logo/boy.co.jp/index.html/】

(直リンク防止のため一部の文字を変更してあります)

結局『横浜銀行』のドメインとは異なるものが利用されています。

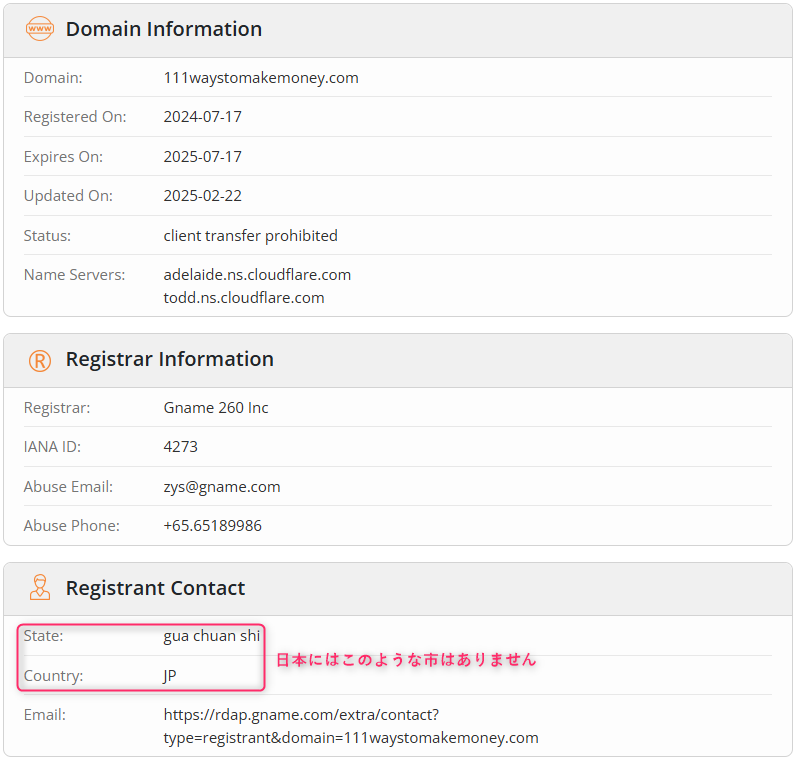

先程と同様にこのドメインに関する詳しい情報を『Whois』さんで取得してみます。

この情報が正しければ、このドメインの取得者の所在地は日本ですが『gua chuan shi』なんて中国っぽい市は存在しません。

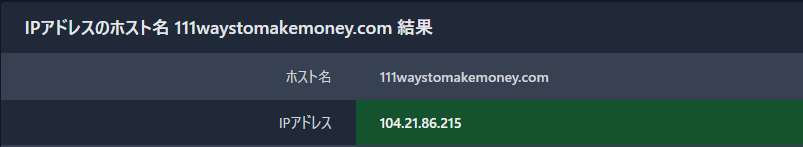

これまた先程と同様に『aWebAnalysis』さんでこのドメインを割当てているIPアドレスを取得してみます。

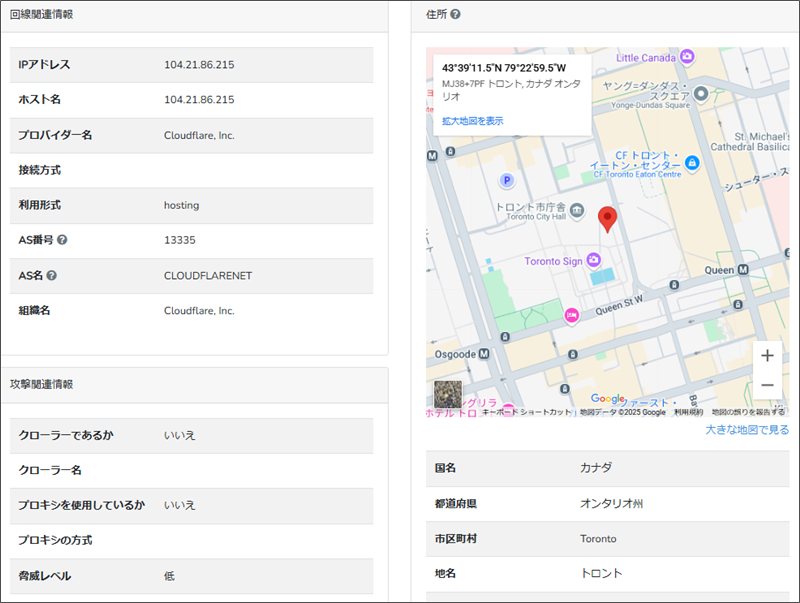

割当てているIPアドレスは『104.21.86.215』

『IP調査兵団』でこのIPアドレスからそのロケーション地域を調べると、詐欺サイトではありがちな、カナダのトロント市庁舎付近であることが分かりました。

この地には相当数の偽サイトが存在することが今までの調査から分かっています。

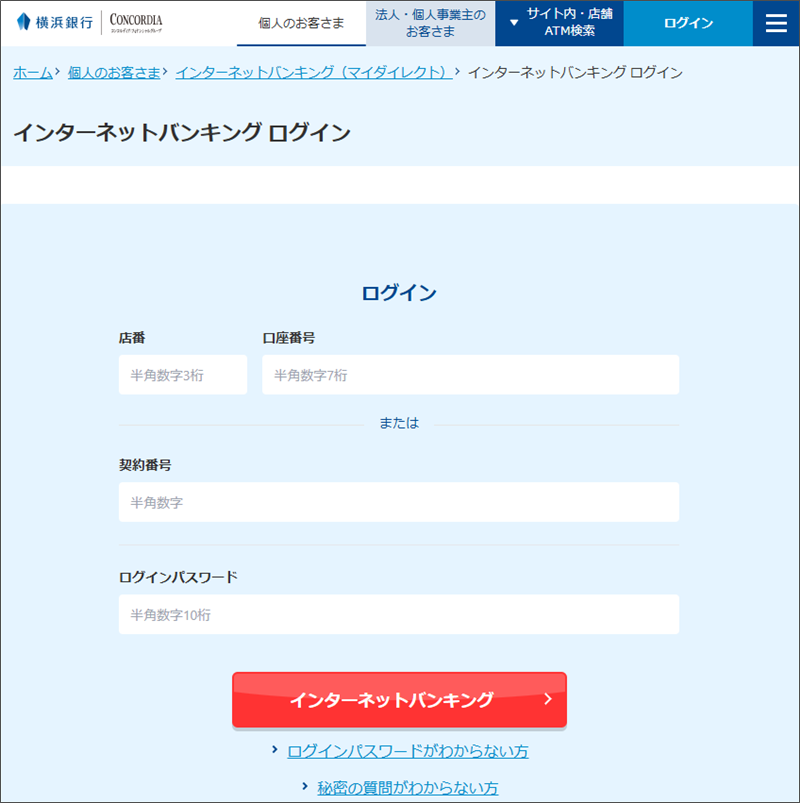

リンクを辿ってみると、このようなページがどこからもブロックされることなく無防備に放置されていました。

公式サイトとはURLが全く異なるので、これは本物そっくりの偽ログインページです。

当然、ここに情報を入力してログインボタンを押してしまうとその情報は詐欺犯に把握され不正ログインが可能となります。

そして口座を乗っ取られた上で、資金操作を行われ詐欺に遭う事になるので横浜銀行ユーザーの方は絶対にログインしてはいけません。

まとめ

恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;