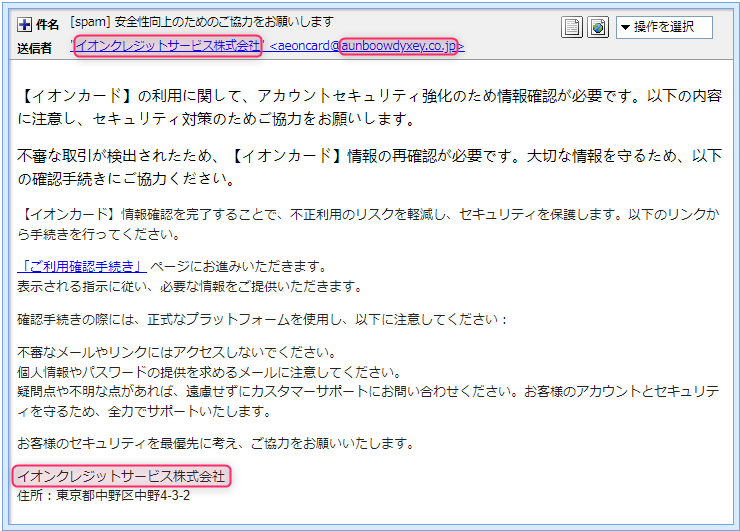

存在しない企業名 イオンクレジットサービスなる企業名を名乗る者からイオンカードに関するメールが届きました。

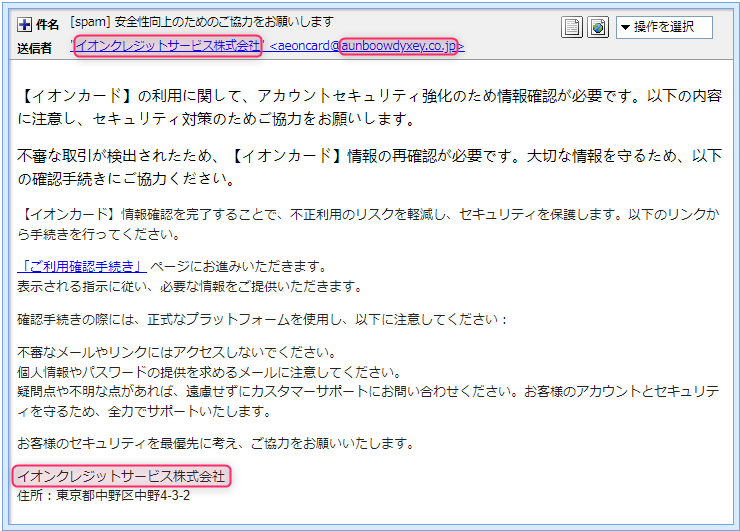

そのメールがこちらです。

まず最初に言っておきますが『イオンクレジットサービス株式会社』と言う企業は存在しません。

ウィキペディアにはこのように書かれています。 イオンクレジットサービス株式会社は、かつて存在した日本のクレジットカード会社。

イオングループにおけるクレジットカード会社で、イオンフィナンシャルサービスの連結子会社である。

2023年6月1日に完全親会社のイオンフィナンシャルサービスに吸収合併され、解散した。 | このように今年の6月に既にこの企業は吸収されたと書かれています。

そんな会社からクレジットカードに関するメールが届くなんて絶対におかしいですよね!(笑) では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は『[spam] 安全性向上のためのご協力をお願いします』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”イオンクレジットサービス株式会社” <aeoncard@aunboowdyxey.co.jp>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 ”aeoncard”なんてそれっぽいアカウント名使っていますが、その後ろに書いてあるドメイン名は

イオンカードのものとは全く異なります。

イオンカードの公式ドメインは”aeon.co.jp”ですからそれ以外のドメインが使われているものは

100%偽物です!

ドメインをお名前ドットコムで調べてみると では、このメールが悪意のあるメールであることを立証していきましょうか!

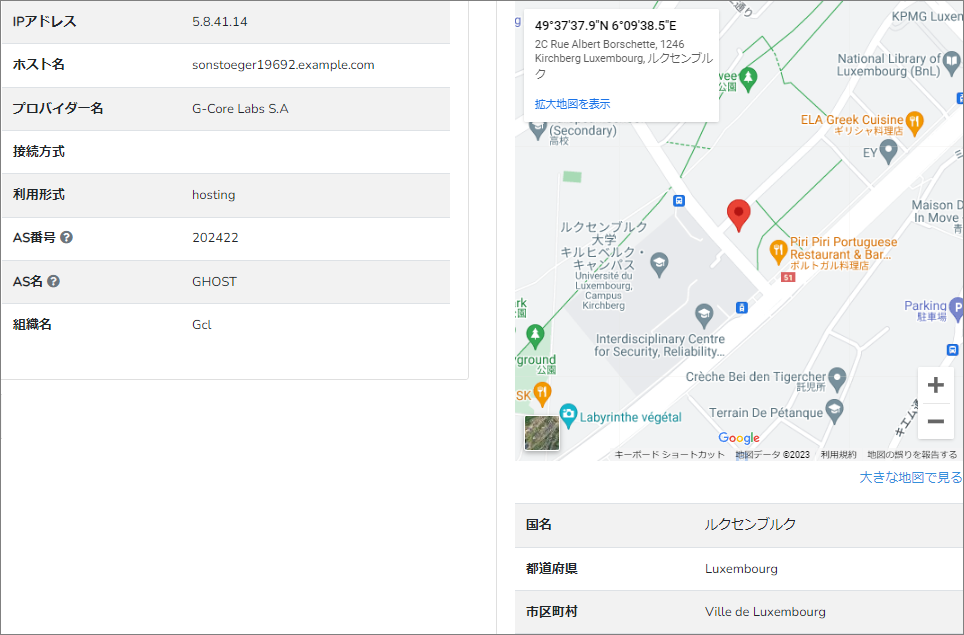

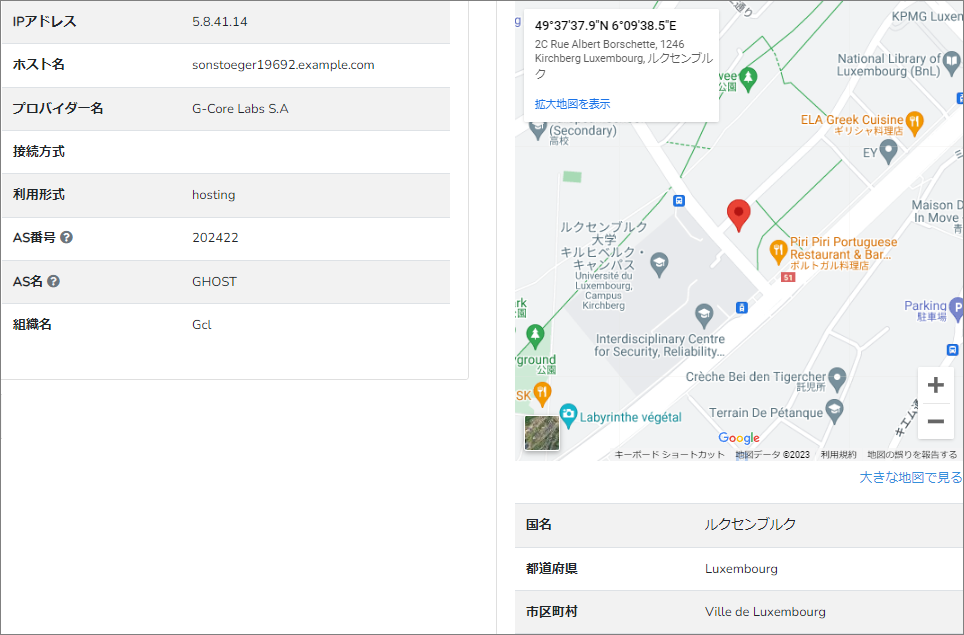

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from sonstoeger19692.example.com (unknown [5.8.41.14])』 | おやおや?ここにはまた別の”sonstoeger19692.example.com”なんてドメイン書いてありますね。

本来ならここには差出人のメールアドレスと同じドメインが書かれているはずです。 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む自局のホスト情報です。

ここに掲げた”Received”はこのメールが差出人から送信された後最初に通過したサーバーのもので

すなわち差出人が使った送信サーバーの自局情報です。

末尾の4つに区切られた数字の集まりはIPアドレスと呼ばれるいわばインターネット上の住所や電話番号で

同じ数字の集まりは世界中に1つしかありません。

でもこの数字の集まりじゃあまりにも煩雑でわかりにくいので、それに文字を割り当て分かり易くした

ものがドメインと呼ばれるものです。 というわけで”Received”に記載のIPアドレスは差出人が利用したメールサーバーに割当てられたものなので

このIPアドレスが差出人のメールアドレスにあるドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合は偽装となり特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する 差出人のメールアドレスがきな臭いのでドメイン”aunboowdyxey.co.jp”が存在するのかどうかを

『お名前ドットコム』さんの力を借りて調査してみました。

何とこのドメイン、現在誰も使ってない空きドメインでした。

ご存じの通り空きドメインは、ネット上で利用することはできませんので差出人のメールアドレスは明らかに

ウソであることがこれで立証できました。 ”Received”に記載されている末尾の”5.8.41.14”は、そのサーバーのIPアドレスになり

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に送信に使われた回線情報とその割り当て地を確認してみます。

送信に利用されたのは、ルクセンブルクにある『G-Core Labs S.A』と言うプロバイダーです。 代表地点としてピンが立てられたのも『ルクセンブルク』でした。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

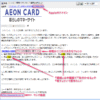

リンクに誘い込むのに一生懸命 では引き続き本文。 | 【イオンカード】の利用に関して、アカウントセキュリティ強化のため情報確認が必要です。以下の内容に注意し、セキュリティ対策のためご協力をお願いします。 不審な取引が検出されたため、【イオンカード】情報の再確認が必要です。大切な情報を守るため、以下の確認手続きにご協力ください。 【イオンカード】情報確認を完了することで、不正利用のリスクを軽減し、セキュリティを保護します。以下のリンクから手続きを行ってください。

「ご利用確認手続き」 ページにお進みいただきます。

表示される指示に従い、必要な情報をご提供いただきます。 | なんだかりリンクに誘い込むために一生懸命ですね。(笑)

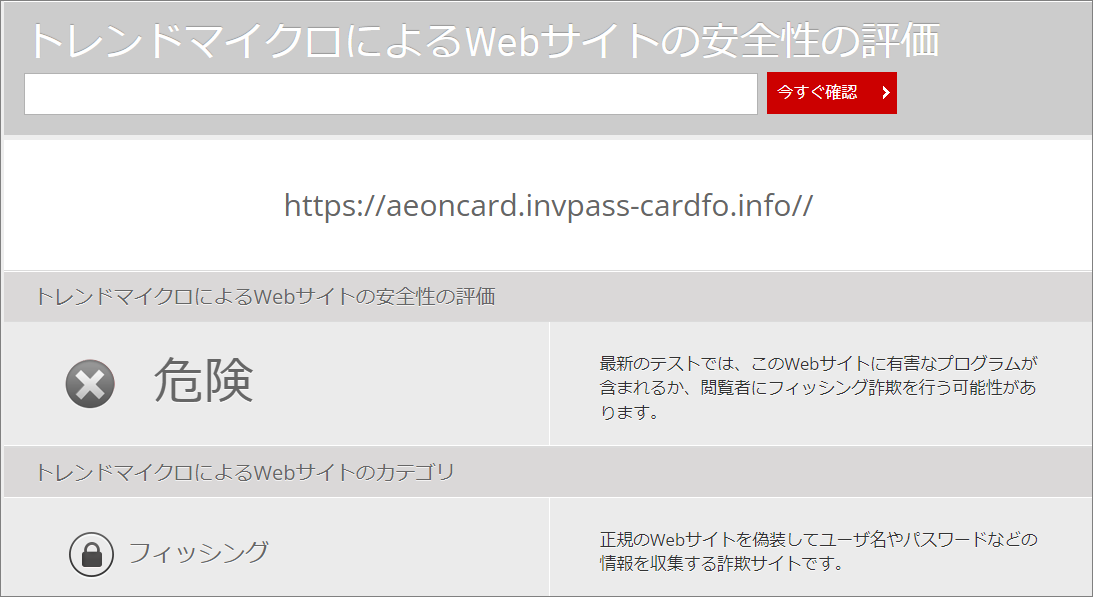

このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『「ご利用確認手続き」』って書かれたところに付けられていて、

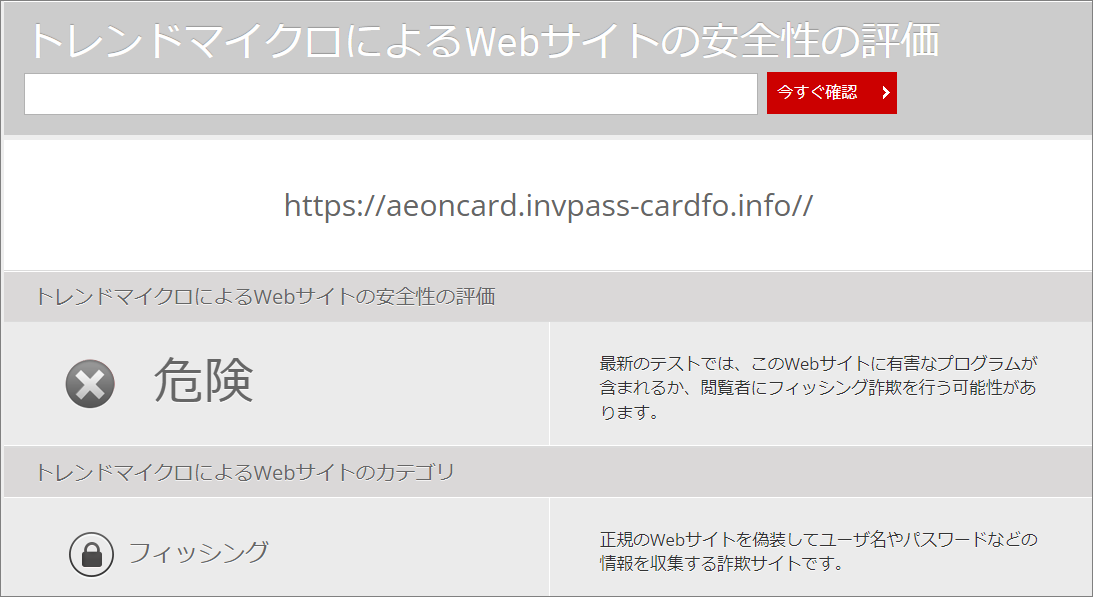

そのリンク先のURLとトレンドマイクロの『サイトセーフティーセンター』での危険度評価がこちらです。

既にしっかりブラックリストに登録済みですね。

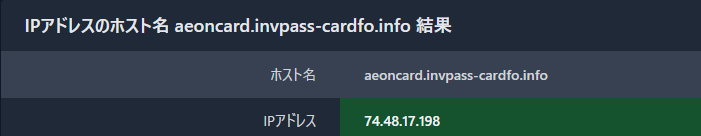

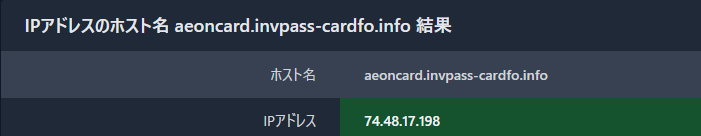

リンクへ移動してもサイトはブロックされるでしょう。 このURLで使われているドメインは、サブドメインを含め”aeoncard.invpass-cardfo.info”

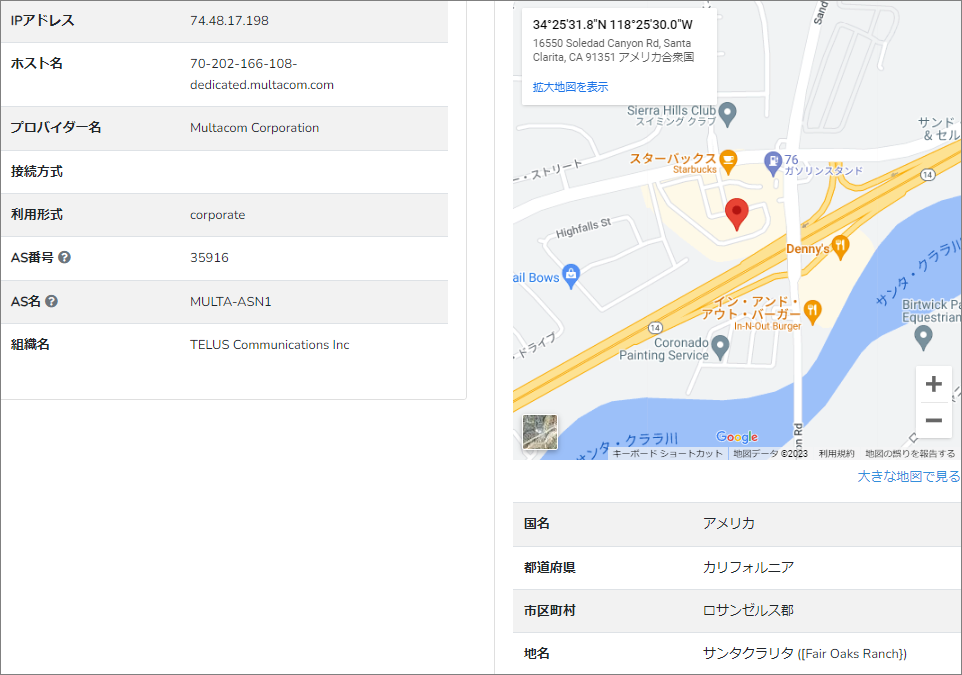

このドメインを割当てているIPアドレスの情報を取得してみます。

このドメインを割当てているIPアドレスは”74.48.17.198”

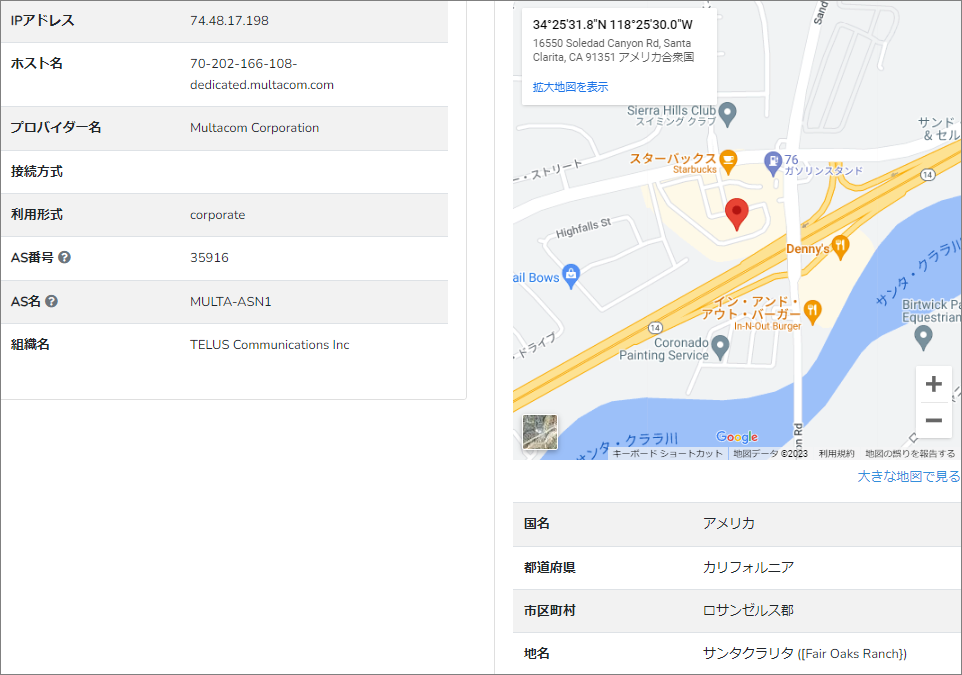

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

利用されているホスティングサービスは、ロサンゼルスにある『Multacom Corporation』

ピンが立てられたのもロサンゼルスで『サンタクラリタ』付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 リンクを辿るとリダイレクト(自動転送)された上でイオンカードの公式サイトに接続されました。

トレンドマイクロの『サイトセーフティーセンター』での危険度評価からすると危険なサイトと

評価されているようなので、実際には詐欺サイトに接続されていたものを何らかの理由でリダイレクトを

施し、公式サイトに転送されるように切り替えたものと思われます。

まとめ 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |