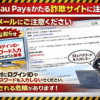

なぜ三井住友なのにAmerican Expressが差出人なの? いかんて!本物の三井住友カードの「お支払金額のお知らせ」と同じ日にこんなの送ってきたら…

12日って、三井住友カードだけじゃなくて楽天カードやMicrosoft Officeの請求明細もメールで

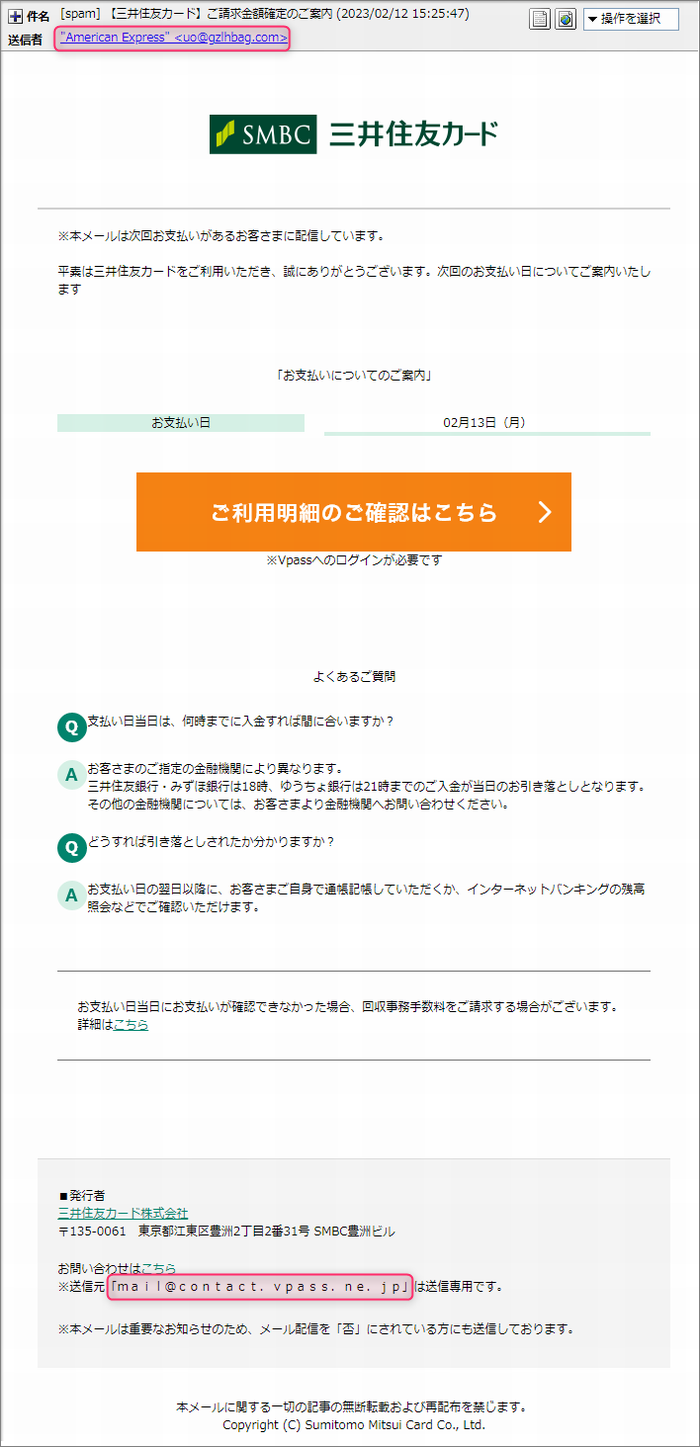

送られてくるので、確認が流れ作業になって危うくだまされるところだったじゃん!! そのメール、ちょっと長い画像ですがこちらです…

冷静になって改めて見てみると笑えるでしょ?

差出人が三井住友カードじゃなくて「American Express」になっています(笑)

それに、署名部分のメールアドレスが、全部全角アルファベットに…

どこの世界でメールアドレスを2バイト文字で書きますかって話。 では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

「[spam] 【三井住友カード】ご請求金額確定のご案内 (2023/02/12 15:25:47)」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”American Express” <uo@gzlhbag.com>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 どうすると「三井住友カード」さんが「American Express」の名前で請求金額通知のメールを送るの?

バカバカしいにも程があります!

それに何ですかこのメールアドレスのドメインは…

”gzlhbag.com”は誰のものなの? って、そんなメールに騙されそうになっている自分が恐ろしいわ…(;^_^A

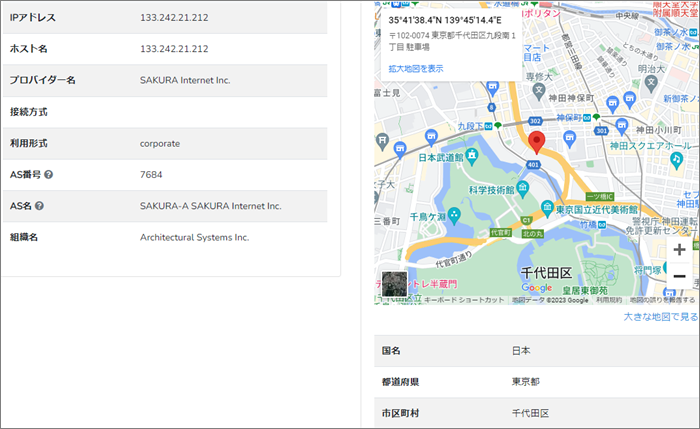

メールサーバーは日本武道館に程近い場所に では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「uo@gzlhbag.com」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「E212FD1BFD2D7CBBDF481EEE60CD6BBB@gzlhbag.com」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from gzlhbag.com (unknown [133.242.21.212])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”gzlhbag.com”について調べてみます。

「対応するIPアドレスがありません」ってことなので、このドメインは存在するようですがIPアドレスが

割当てられていないので、現在は使用することができないもの。

使用できないドメインでメールを受送信することはできないのでこれでアドレス偽装は確定。

この方にはしっかり罪を償っていただかなければなりませんね! 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

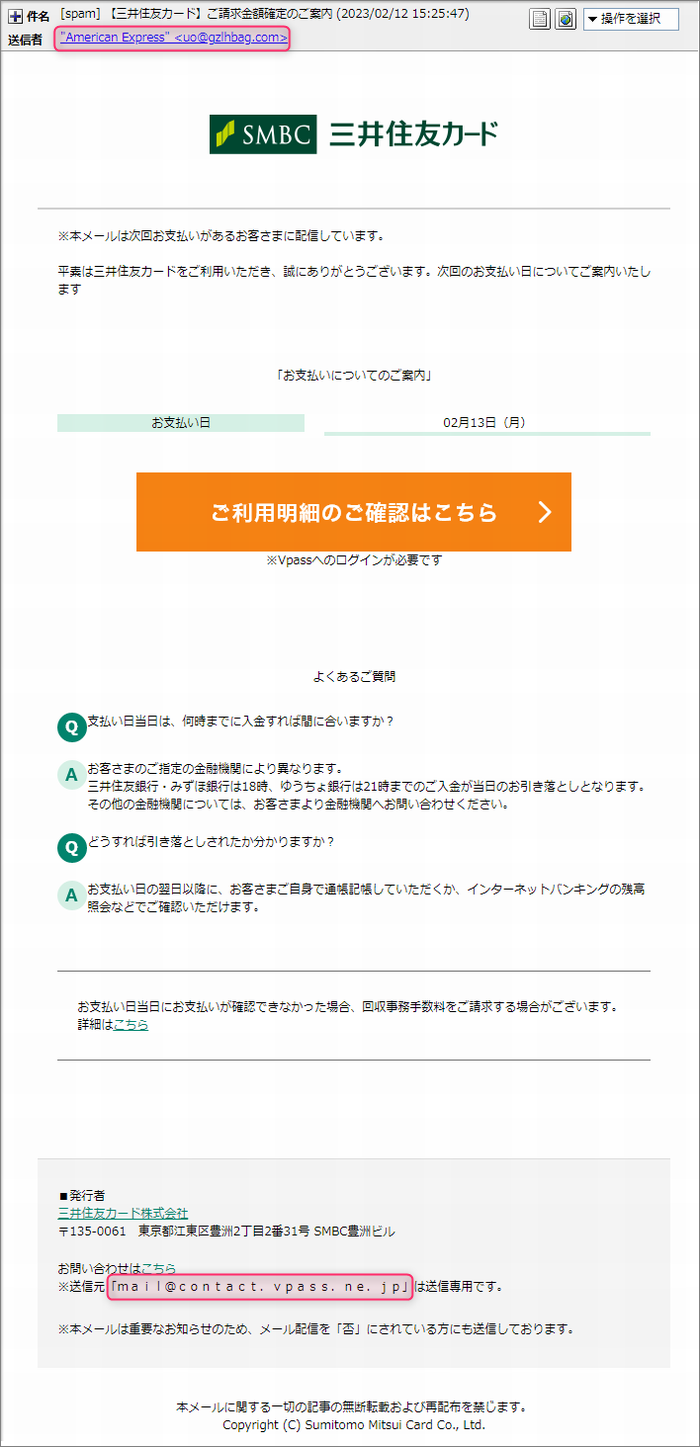

”Received”のIPアドレス”133.242.21.212”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。

ピンが立てられたのは、日本武道館に程近い東京都千代田区九段南付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

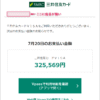

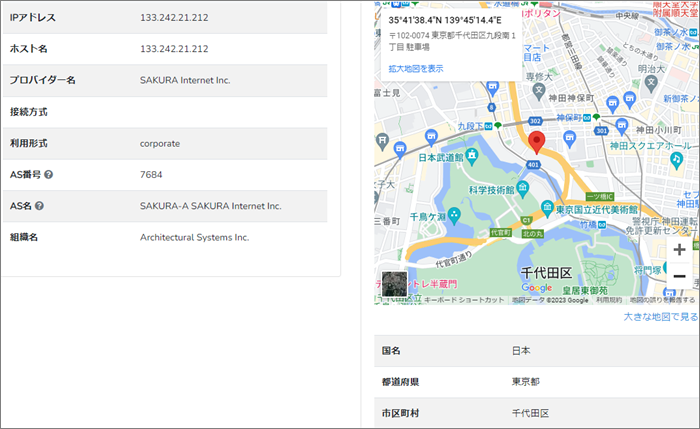

詐欺サイトはお隣の国に?! では引き続き本文。 | ※本メールは次回お支払いがあるお客さまに配信しています。 平素は三井住友カードをご利用いただき、誠にありがとうございます。次回のお支払い日についてご案内いたします 「お支払いについてのご案内」 お支払い日 02月13日(月) ご利用明細のご確認はこちら

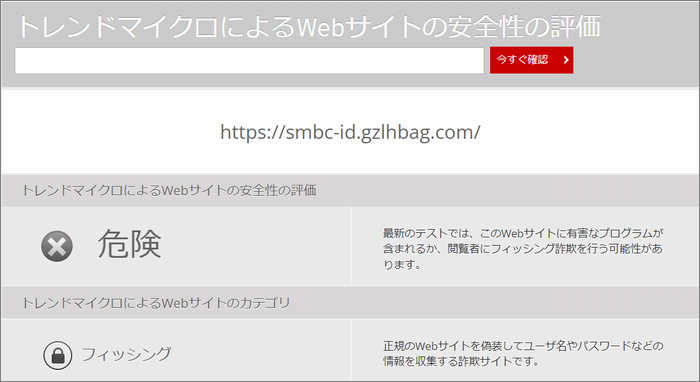

※Vpassへのログインが必要です | このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「ご利用明細のご確認はこちら」って書かれたところに張られていて、リンク先の

URLとトレンドマイクロの「サイトセーフティーセンター」での危険度の評価がこちらです。

このように既に危険サイトと認識されており、ブラックリストに登録済み。

そのカテゴリは「フィッシング」と書かれています。 このURLで使われているドメインは、サブドメインを含め”smbc-id.gzlhbag.com”

おや?このドメインって、先程のメールの差出人部分で使われていたメールアドレスにも

使われていましたね。

と言うことは、サブドメインを付加すればIPアドレスは取得できたんですね。

では改めてこのドメインにまつわる情報を取得してみます。

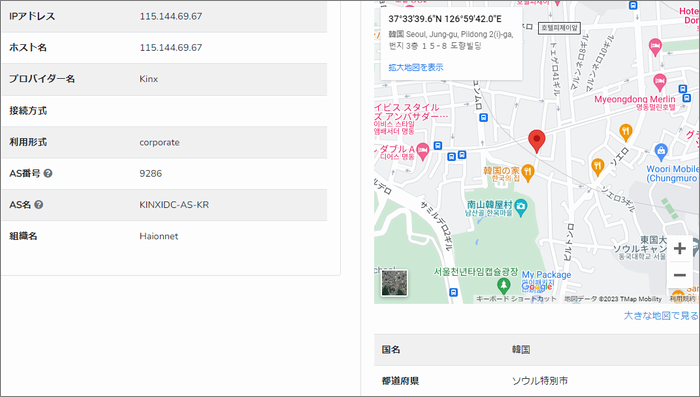

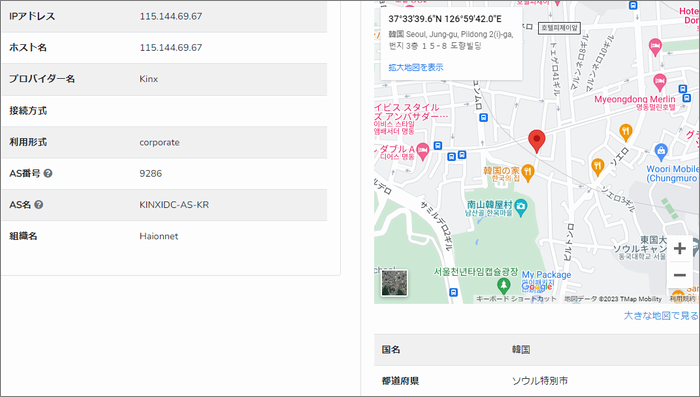

申請登録は、中国広西チワン族自治区来賓市に位置する合山市(ごうざんし)より行われたようです。 このドメインを割当てているIPアドレスは”115.144.69.67”

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。 ピンが立てられのは隣国韓国ソウルの「チュンロム駅」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

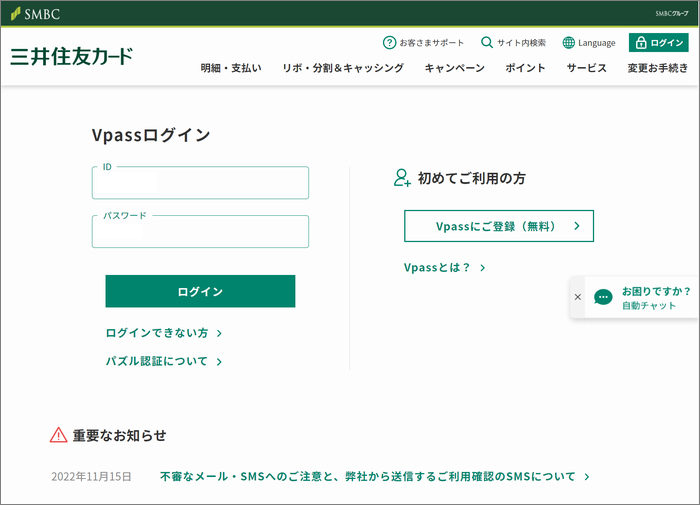

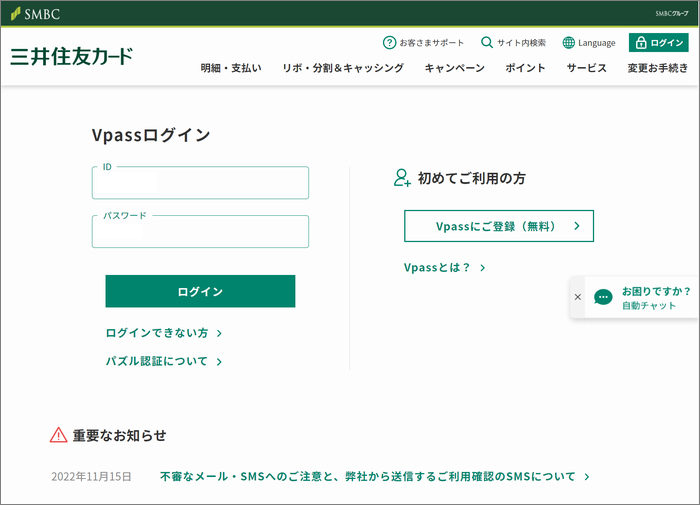

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 開いたのは、見事にコピーされたVpassログイン画面。

詐欺メールに対する注意書きまできっちりコピーされていますね!

昨日覘いた際にはどこにもブロックされませんでしたが、今朝はウイルスバスターとGoogleがしっかり

警告してきましたのでもう安心です。

まとめ それにしても知ってか知らずか本物の「お支払金額のお知らせ」と同じ日に送ってくるとは参りました。

皆さんもお気を付けくださいね! 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |