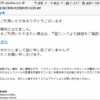

アカウント制限の理由は? 「またかよ…」って声が聞こえてきそうですが、そう、また今回も「えきねっと」を騙る詐欺メールの

ご紹介となります。(;^_^A

ご存じでしょうけど「えきねっと」とは、JR東日本グループが行っているインターネット上で

指定券予約サービス及び旅の情報などのインターネットサービスを提供するウェブサイトです。 「日頃より「えきねっと」をご利用いただきありがとうございます」って

私、JR東海の藩中なので全然使っていませんけどね…(笑) そんな私が、アカウントの制限受けているそうです。

それも確たる理由も無くね… では、このメールを解体し詳しく見ていきましょう!

まずはプロパティーから見ていきましょう。 件名は

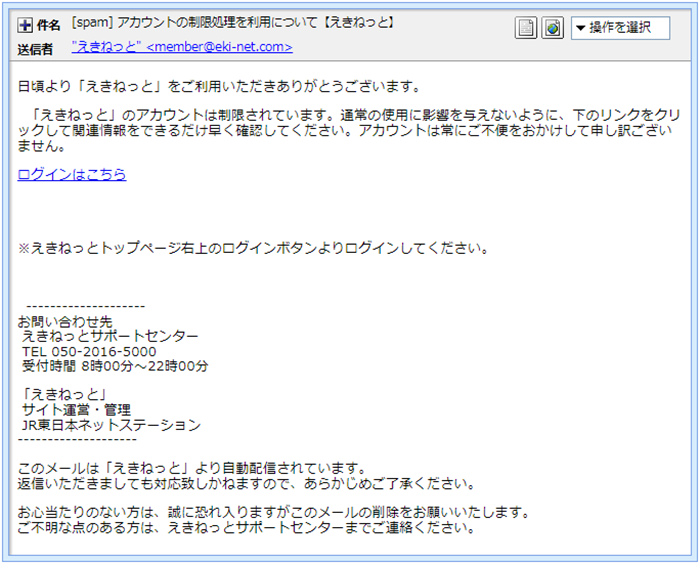

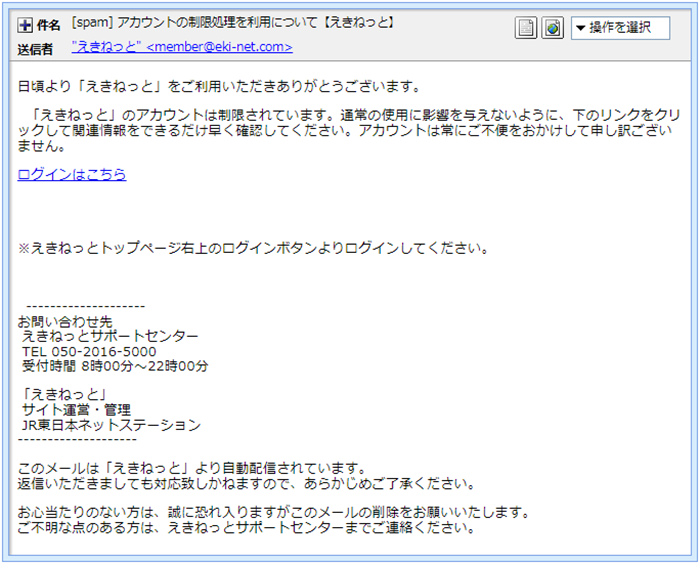

「[spam] アカウントの制限処理を利用について【えきねっと】」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”えきねっと” <member@eki-net.com>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 ”eki-net.com”は確かに「えきねっと」さんのドメインですが、件名に”[spam]”とあるので

このメールは詐欺メール故に偽装の疑いがあります。

その辺りを含め、次の項で見ていくことにしましょう。

使えないドメイン では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「www@slaomkk.localdomain」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、もう既にドメインが

”eki-net.com”ではなく”slaomkk.localdomain”と全く違うものに入れ替わっています。

まあこれも偽装っぽいですが、もうこの時点でほぼ偽装は確定です。 | | Message-ID:「20221205151904.A51B8E4414@slaomkk.localdomain」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from slaomkk.localdomain (unknown [173.82.227.37])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する 「フィールド御三家」から、メールアドレスの偽装は確定的ですが、一応儀式なので

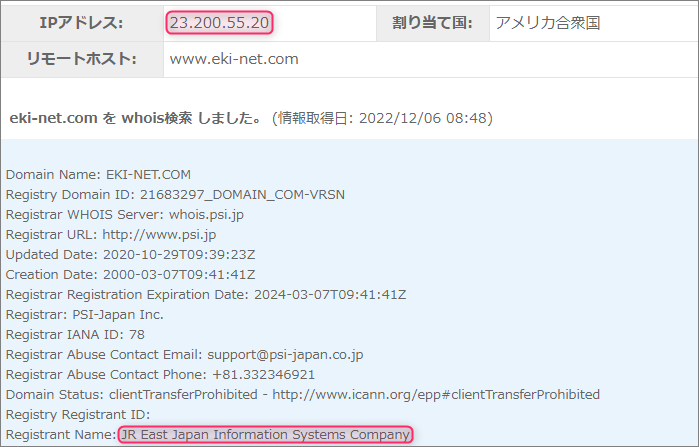

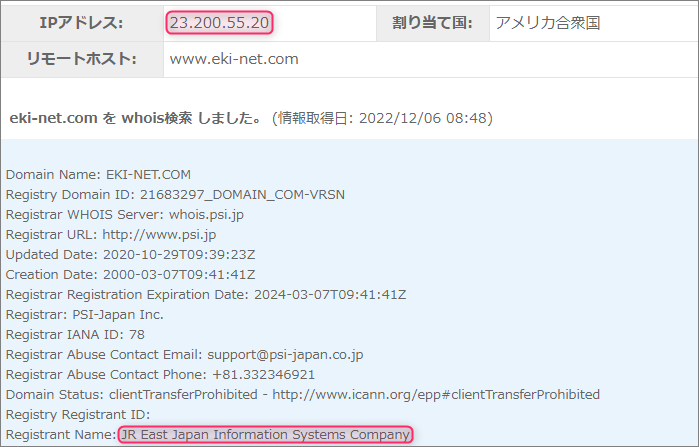

ドメイン”eki-net.com”について調べてみます。

「Registrant Name」に「JR East Japan Information Systems Company」と書いてあるので

当然ちゃんと「JR東日本情報システム」さんの持ち物です。

そして”23.200.55.20”がこのドメインを割当てているIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”173.82.227.37”ですから全く異なります。

これでアドレス偽装は確定。

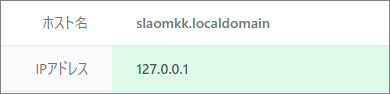

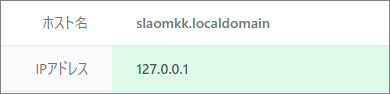

この方にはしっかり罪を償っていただかなければなりませんね! 因みに「フィールド御三家」に記載のあった”slaomkk.localdomain”と言うドメインは、ウェブサーバー

をローカル環境で動作させたりするのに利用するもので、割当てているIPアドレスは”127.0.0.1”と

ローカルのアドレスになり、インターネット上では公開されていないものになります。

そのような非公開のドメインを利用したメールアドレスは利用できませんのでこのメールアドレスも

偽装と言うことになります。 「フィールド御三家」の中で一番重要なのは”Received”

これを紐解けば差出人の素性が見えてきます。

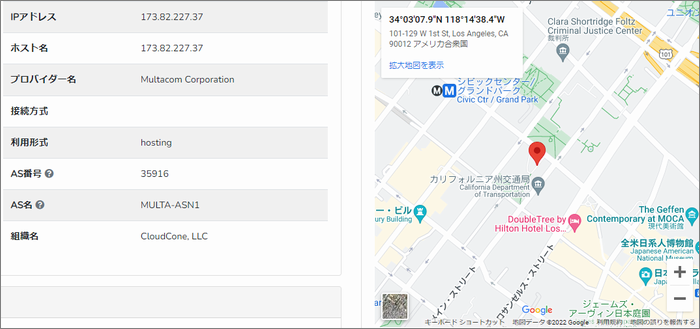

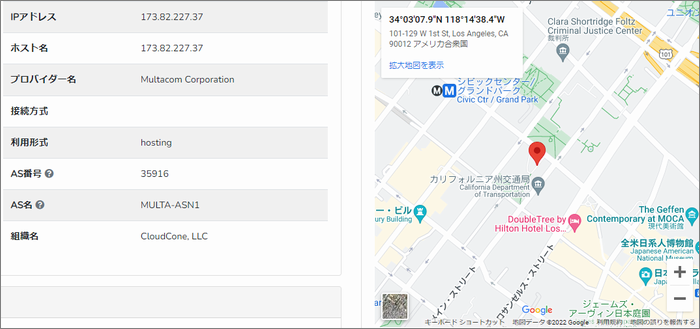

”Received”のIPアドレス”173.82.227.37”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。

ピンが立てられたのは、アメリカロサンゼルスにある「カリフォルニア州交通局」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

リンクさえも偽装されていた では引き続き本文。 | 日頃より「えきねっと」をご利用いただきありがとうございます。 「えきねっと」のアカウントは制限されています。通常の使用に影響を与えないように、下のリンクをクリックして関連情報をできるだけ早く確認してください。アカウントは常にご不便をおかけして申し訳ございません。 ログインはこちら ※えきねっとトップページ右上のログインボタンよりログインしてください。 ——————–

お問い合わせ先

えきねっとサポートセンター

TEL 050-2016-5000

受付時間 8時00分~22時00分 「えきねっと」

サイト運営・管理

JR東日本ネットステーション

——————– このメールは「えきねっと」より自動配信されています。

返信いただきましても対応致しかねますので、あらかじめご了承ください。 お心当たりのない方は、誠に恐れ入りますがこのメールの削除をお願いいたします。

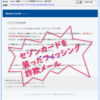

ご不明な点のある方は、えきねっとサポートセンターまでご連絡ください。 | このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「ログインはこちら」って書かれたところに張られていて、リンク先の

URLはこちらです。

でも、これまた偽装されていて、接続するとリダイレクト(自動転送)されます。

その転送先URLとトレンドマイクロの「サイトセーフティーセンター」での危険度チェックが

こちらです。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

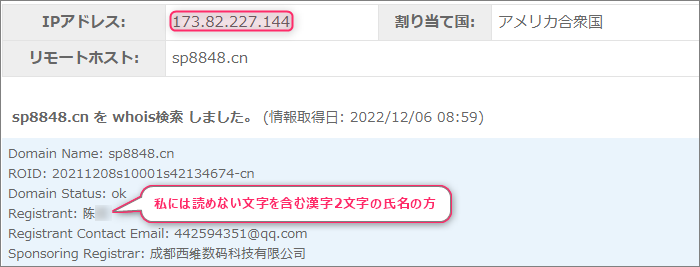

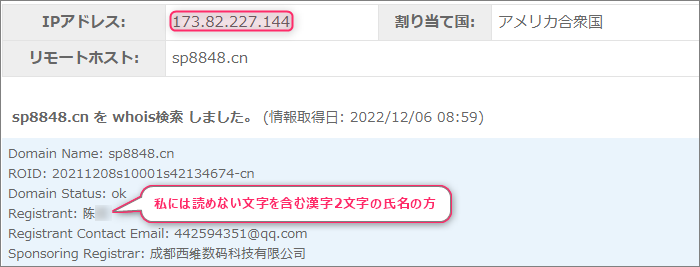

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”sp8848.cn”

このドメインにまつわる情報を取得してみます。

申請者氏名は、私には読めない漢字2文字の方。

レジストラは中国成都にある「成都西维数码科技有限公司」です。 このドメインを割当てているIPアドレスは”173.82.227.144”

前の項で調べた”Received”のIPアドレスが”173.82.227.37”ですから末尾のセグメントだけ異なるもの

なので同じグループ内のアドレスっぽいですね。

このIPアドレスを元にその割り当て地を確認してみます。

こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

ピンが立てられのはやはり”Received”のIPアドレスと同じ「カリフォルニア州交通局」付近。

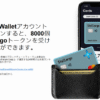

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 危険と言われると見に行きたくなるのが人情と言うもの。

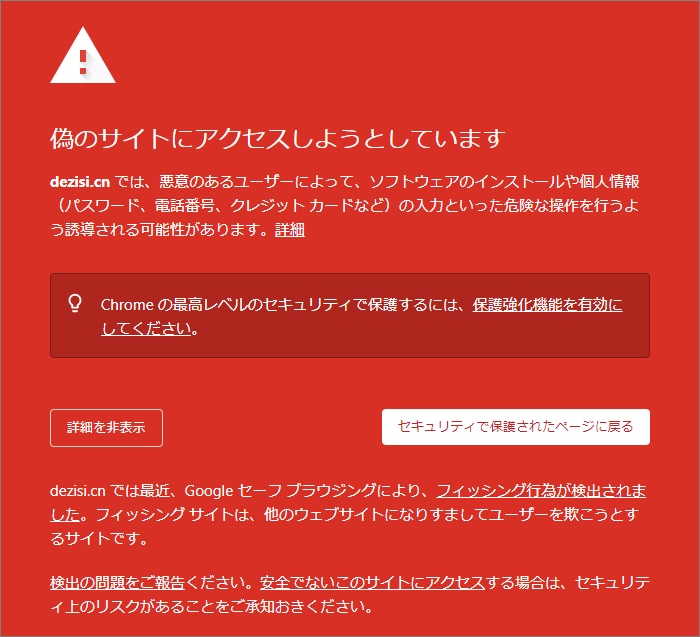

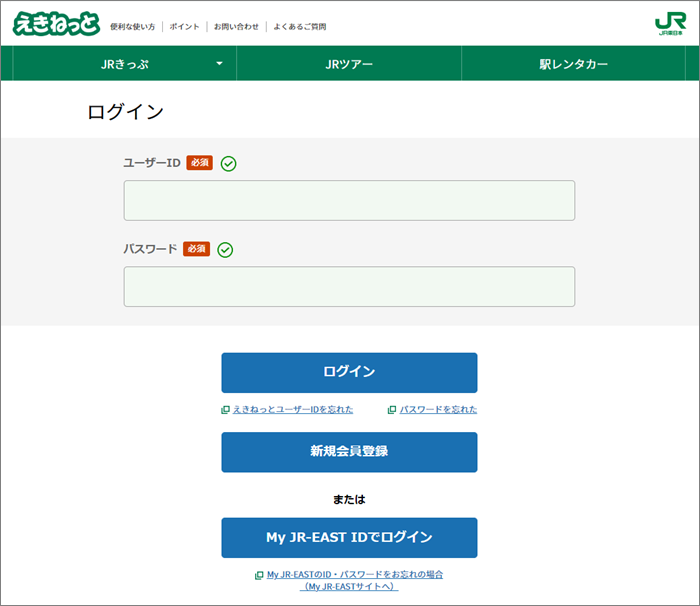

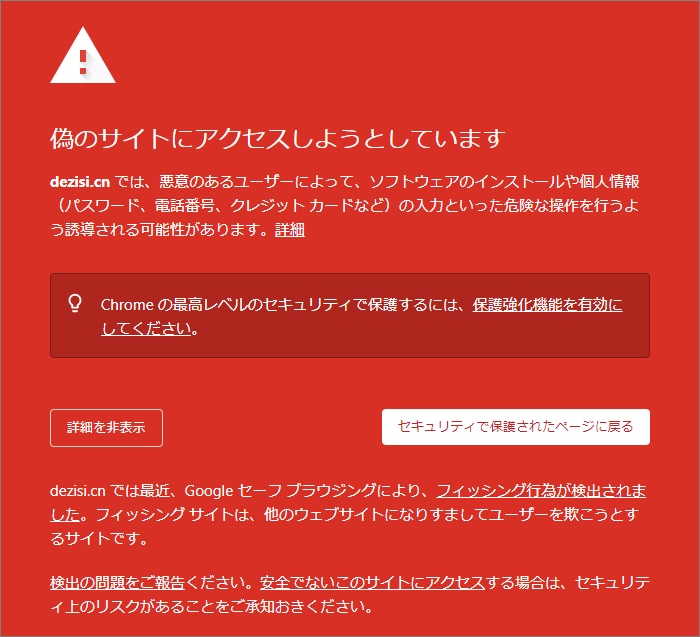

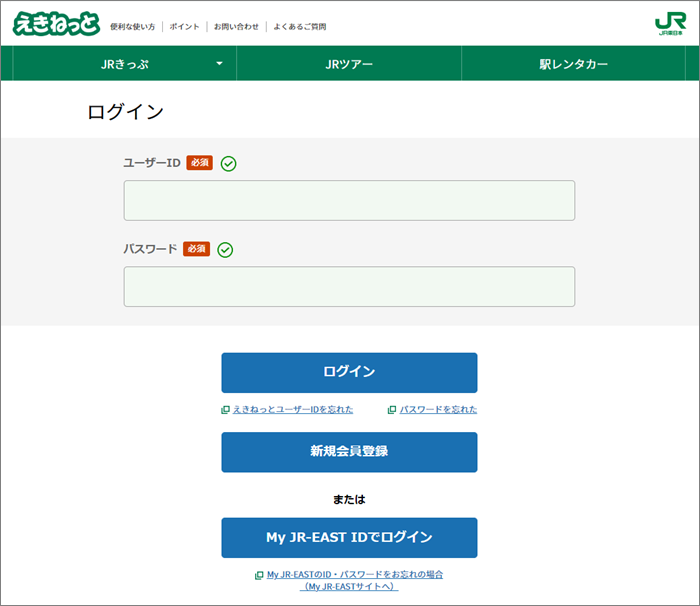

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 すると真っ赤な画面でChromeがブロックしてきました。

構わず先に進んでみると、開いたのは例の「えきねっと」への偽のログイン画面。

もちろん偽サイトですから絶対にログインしないでください!

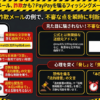

まとめ 突如理由も無くアカウントが制限されているなんてメールを送られても誰が信じるものですか!

余りにもメールがいい加減すぎますよね。(笑) でも恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |