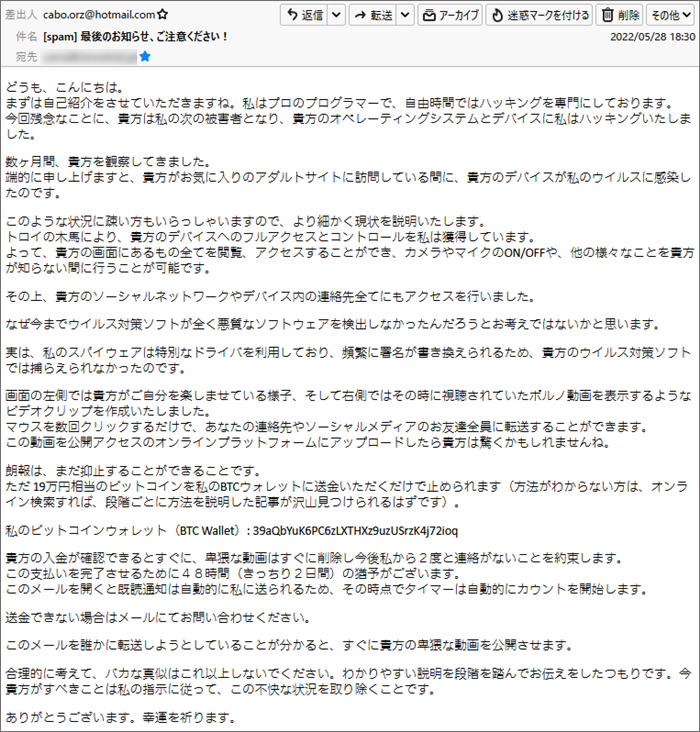

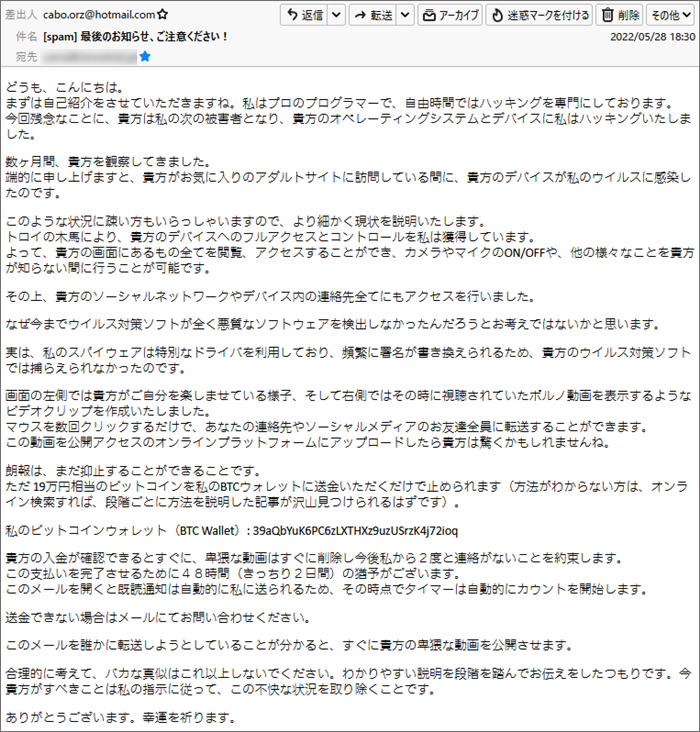

全くのウソですから! たいていこのような件名の場合は「アダルトハッキングメール」なんだよね。

このようなメールは、絶対に信じないでくださいよ!

書かれているのは、アダルトサイトを閲覧中にデバイスをウィルス感染させハッキングしフルアクセスを

取得し、まずデバイスの中にある連絡先を取得した。

そしてカメラとマイクをリモートしこちらのアダルトサイト閲覧中の卑猥な動画を録画したと。

その動画をデバイスにある連絡先に拡散されたくなければ身代金として19万を仮想通貨で支払え

と言ったもの。

まあ、書かれているのは毎回同じです。 では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 最後のお知らせ、ご注意ください!」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「cabo.orz@hotmail.com」

”hotmail.com”は、Microsoft社が提供しているフリーメール。

でも、これも偽装されている可能性は大!

その辺は、次の項で確認していきます。

偽装に偽装を重ねる では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースを確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「ilp@spluty.com」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「BCF30A4E8038CA59EEA595C8145E2C85@spluty.com」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from spluty.com (unknown [60.172.85.8])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

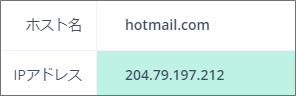

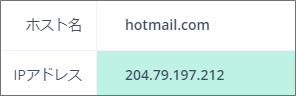

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”hotmail.com”について情報を取得してみます。

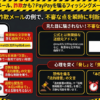

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

”hotmail.com”を割当てているのは”204.79.197.212”と言うIPアドレス。

本来同じでなけれならない”Received”のIPアドレスが”60.172.85.8”ですから全く異なります。

これでアドレス偽装は確定。

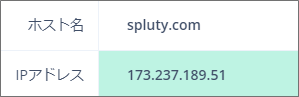

この方にはしっかり罪を償っていただかなければなりませんね! 次に”spluty.com”について情報を取得してみます。

”173.237.189.51”がこのドメインを割当てているIPアドレス。

これも”Received”のIPアドレスと異なりますね。

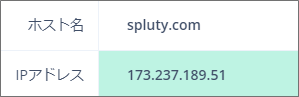

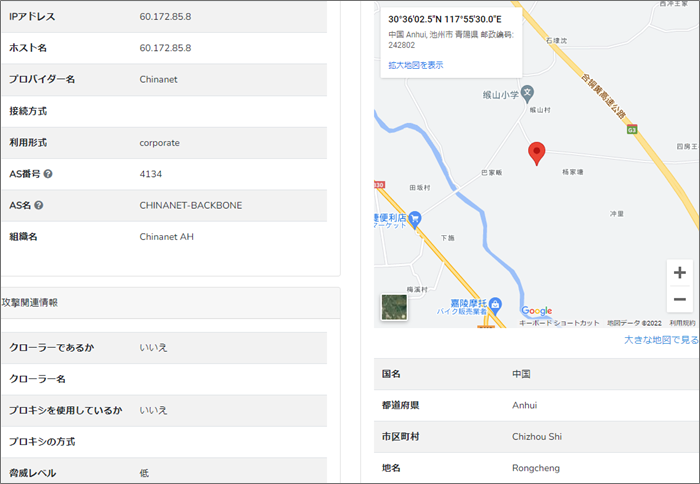

いったいどれだけ偽装するのでしょうか?(;^_^A ”Received”を紐解けば差出人の素性が見えてきます。

”Received”のIPアドレス”60.172.85.8”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

IPアドレスを元にしているので、かなりアバウトな位置であることをご承知いただいた上でご覧ください。 ピンが立てられたのは、「中国安徽省(あんきしょう)池州市」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

まとめ 結局発信元はどうやら中国のようですね。

ほんとフィッシング詐欺メールは中国発信が多く見られますね。

このメールには、リンク先のサイトとかありませんのでこのメール調査はこれで終わり。

とにかくこのようなアダルトハッキングメールは全部ウソですから騙されないでください! いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |