超過料金なんて取られません 本日au絡みのエントリーは2本目です。

内容は朝アップしたものと同じようなものですが、件名に相違があるので改めて。

書いてあるのは、月間通信量がプラン上限を超え超過料金が発生してしまうので

リンクからアカウントを更新しろって内容。 よく考えてみると、普通は、速度制限を受けるだけで超過料金なんて取られませんよね?

いくらエイプリールフールだからってわかりきったウソはいけません!

まあ理不尽なのは、詐欺メールの常ですけどね。

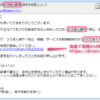

そんなこと気にせずこのメールもプロパティーから見ていきましょう。 件名は

「[spam] 【重要】auサポートの緊急連絡、情報を更新してください。メール番号:M014490」

メール番号って最近詐欺メールでよく見かけますが、これはただ単にこのメールに信憑性を

持たせるために付けられたでたらめな連番。

それ以前にこの件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”My au” <support@vmbcdkm.cn>」

”vmbcdkm.cn”なんてどこのドメインだよ?

「au」さんには、れっきとした”au.com”ってドメインをお持ちです。

それなのにこのような”vmbcdkm.cn”なんて中国のトップレベルドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて言語道断です!

皆さんは、ここに気づいてください!

ドメインの持ち主は誰だ? では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<support@vmbcdkm.cn>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<20220401151539766042@vmbcdkm.cn>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

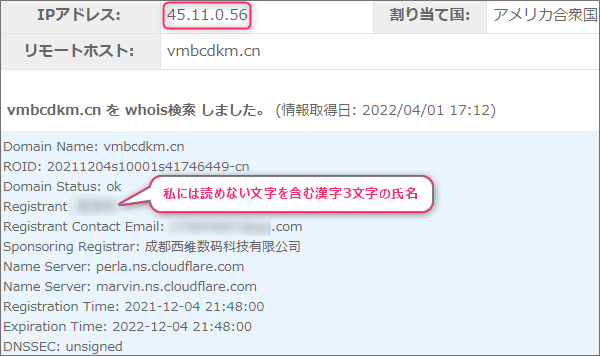

ここも偽装可能で鵜呑みにはできません。 | | Received:「from vmbcdkm.cn (unknown [45.11.0.56])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

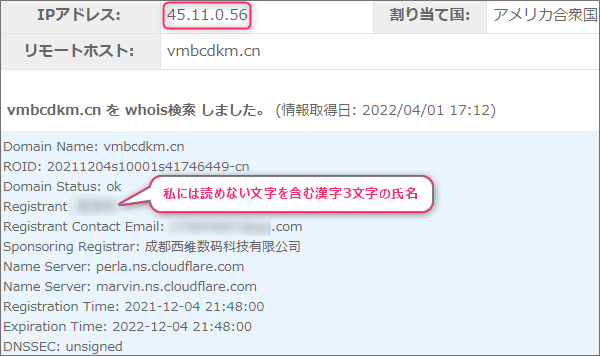

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”vmbcdkm.cn”について情報を取得してみます。

このドメインの持ち主は、私には読めない文字を含む漢字3文字の氏名の方。

ドメイン管理を依頼している企業名からすると恐らく中国の方。 このドメインを割当てているIPアドレスは”45.11.0.56”で”Received”に記載されているものと

同じですから差出人のメールアドレスは偽装されていません。 このIPアドレスは、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

おや?ピンが立てられたのは、ロサンゼルス近郊のリトルトーキョーにほど近い場所です。

この場所は、詐欺メールの発信地ではなく詐欺サイトを運営するウェブサーバーの設置場所

都市てよく表示される所。

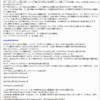

宛名が「auのお客様」なんて… では引き続き本文。 | (このメールは、配信専用のアドレスで配信されています) auのお客様 いつもauをご利用いただき誠にありがとうございます。お客様の月間のデータ通信量が

ご利用中のプランの上限を超過したため、通信速度を低速に制限しております。 通信速度制限中にそのまま使い続けた場合、超過料金は発生しますので、

早めに解除手続きの程よろしくお願い致します。予めご了承ください。 【ご会員ID】

———————————————————–

・会員ID : [RECEIVER_ADDRESS]

———————————————————– | まず、宛名を「auのお客様」なんて書き方しますかね?

こんなじゃ書かない方がましです!

そして「ご会員ID」…へりくだるにも程があります!

今朝のエントリーにも書いてありますが、auは会員IDの事を「auID」と呼びます。

それに” [RECEIVER_ADDRESS]”なんてタグ出ちゃってますよ!(笑) このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「⇒アカウントを更新してください」って書かれたところに張られていて、

リンク先のURLがこちらです。

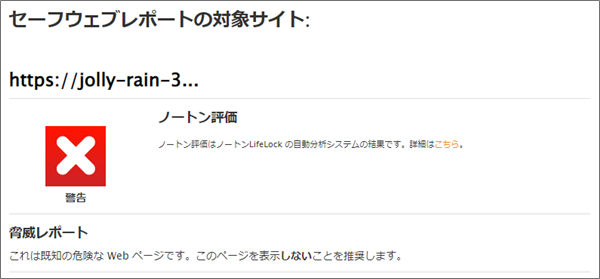

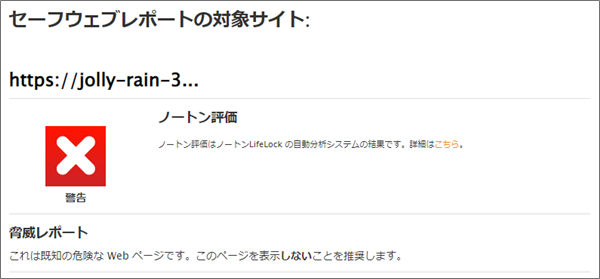

このサイトの危険性をノートンの「セーフウェブ」で確認してみます。

このように既に危険サイトと認識されており、カテゴリは「既知の危険なWebページ」と

書かれています。 このURLで使われているドメインは、サブドメインを含め”jolly-rain-361c.yosiyih9046419.workers.dev”

このドメインにまつわる情報を取得してみます。

殆どプライバシー保護でマスクされていて情報を取得することができません。

辛うじて分かるのは、持ち主はカナダの方で、このドメインを割当てているIPアドレスが

”172.67.198.224”と言うことくらい(;^_^A このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、やはりカナダのトロント付近。 危険と言われると見に行きたくなるのが人情と言うもの。

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

もう虫の息なのか、接続にものすごく時間が掛かりましたが何とか開いたのは、このような

auのログイン画面です。

もちろんコピーサイトですが。

絶対にログインしたりしないでくださいよ!

まとめ いくつかあるキャリアの中で、狙われているのはauばかりですね。

犯人は、何かauに恨みでもあるのでしょうか?(笑)

きっと今後も新たな手口でauに成りすました詐欺メールも出てくると思いますので

auユーザーは気が抜けませんよ!! いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |