アカウントが1日利用停止!? 久々に来たわけじゃなくて、こんなメール毎日来ていますわ(笑)

久々にこの件名のメールを取り上げてみると言った方が正解です。

この件名でのエントリーはもう今回で6回目。

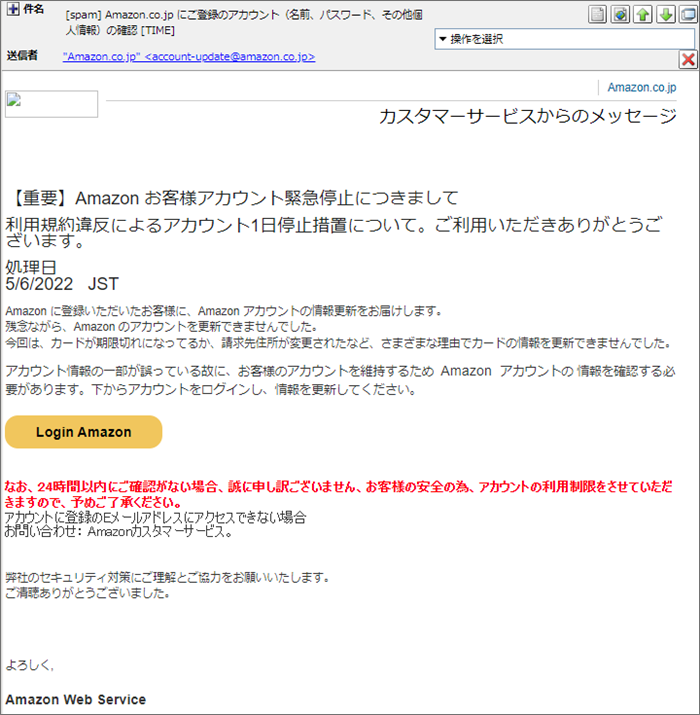

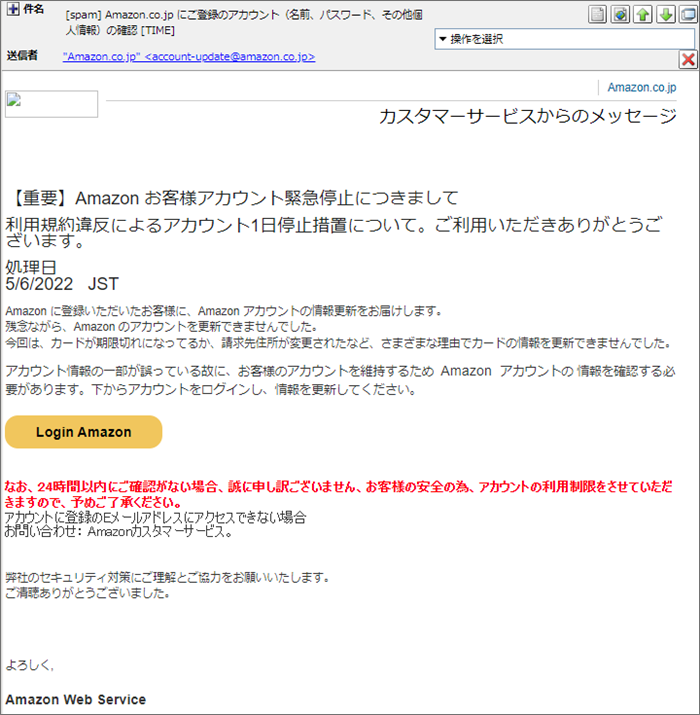

それぞれ内容が少し異なるので、戒めも含めあらためてご紹介させていただきます。 そのメールがこちら。

件名に反し、書かれているのは「アカウントの緊急停止」なんておどろおどろしいもの。

どうやら私、何らかの規約違反をしたようですね。(笑)

アカウント停止期間はたった1日だそうです。…(^^;)

そして後半の「Аmazon に登録いただいたお客様に~」からは、もう暗唱できてしまうほど

見飽きてしまったくだりです。 では、どことなく日本語がおかしなこのメールもプロパティーから見ていきましょう。 件名は

「[spam] Amazon.co.jp にご登録のアカウント(名前、パスワード、その他個人情報)の確認 [TIME]」

この件名も見飽きて相まって全く新鮮味に欠けます。

そして末尾の”[TIME]”は、時間タグで、本来ならここに受信時刻が表示される仕組みだったのでしょうが

何故だかタグが露出しちゃっています。

先頭に”[spam]”とスタンプが付けられているので迷惑メールなのは明白。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”Amazon.co.jp” <account-update@amazon.co.jp>」

”amazon.co.jp”は確かに「Amazon」のドメインですが、件名の”[spam]”を見せられた後では

全く信じられませんね。

その辺りを含め、次の項で見ていくことにしましょう。

アドレス偽装を暴く では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<admin@5z6khwf6r.cn>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが

もう既に”admin@5z6khwf6r.cn”なんてAmazonらしからぬメールアドレスが

露出しちゃっています!(笑) | | Message-ID:「<20220506140133131573@5z6khwf6r.cn>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも見えているのは”5z6khwf6r.cn”です。 | | Received:「from 5z6khwf6r.cn (unknown [107.150.99.194])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | もう偽装は明白で見るまでないと思いますが、偽装判定を行ってみたいと思います。

まずは、”amazon.co.jp”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

”52.119.161.5”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”107.150.99.194”ですから全く異なるので、この方はやはり

アドレス偽装。

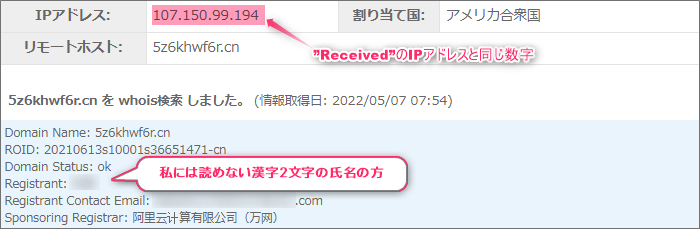

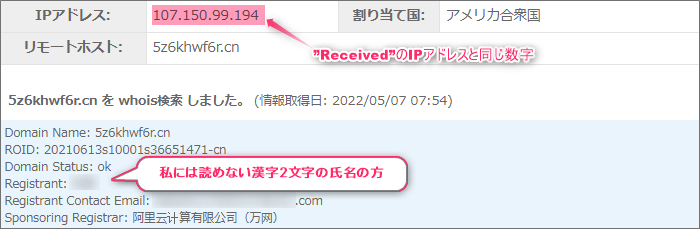

しっかり罪を償っていただきましょう! ”Received”のIPアドレス”107.150.99.194”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、ロサンゼルス空港付近。

空港の脇にピンがありますが、もちろんこの位置情報はおおよそのものなのでピンポイントではありません。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。 ”Return-Path”に書かれているメールアドレスは、おそらく差出人本人のもの。

使われているドメイン”5z6khwf6r.cn”についても調べてみます。

その持ち主は、私には読めない文字を含む漢字2文字の氏名の方。

そして割当てているIPアドレスは、”Received”に記載のあったものとぴったり同じ!

このドメインは、中国のIT企業「アリババ」で管理されているようなので、この持ち主も

氏名なども含め考えると、おそらくその国のお方でしょうね。

相変わらず、Amazonmの「A」だけ全角 では引き続き本文。 | 【重要】Аmazon お客様アカウント緊急停止につきまして 利用規約違反によるアカウント1日停止措置について。ご利用いただきありがとうございます。 処理日

5/6/2022 JST Аmazon に登録いただいたお客様に、Аmazon アカウントの情報更新をお届けします。

残念ながら、Аmazon のアカウントを更新できませんでした。

今回は、カードが期限切れになってるか、請求先住所が変更されたなど、さまざまな理由で

カードの情報を更新できませんでした。 アカウント情報の一部が誤っている故に、お客様のアカウントを維持するため

Аmazon アカウントの 情報を確認する必要があります。

下からアカウントをログインし、情報を更新してください。 | よ~く見ると、Amazonmの「A」だけ全角。

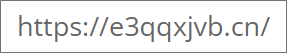

これ、この件名のメールに共通するポイント! このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「Login Amazon」って書かれたところに張られていて、リンク先の

URLがこちらです。

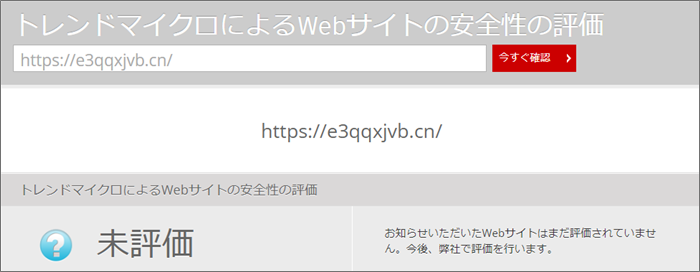

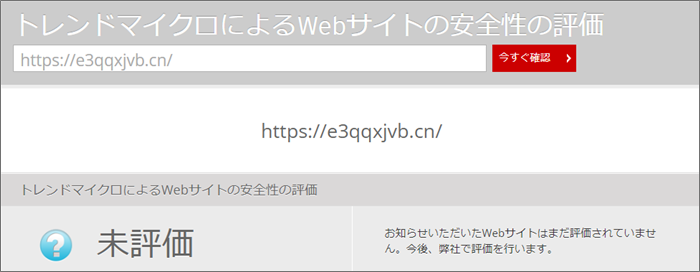

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

評価を変更していただけるよう早速申請しておきます。

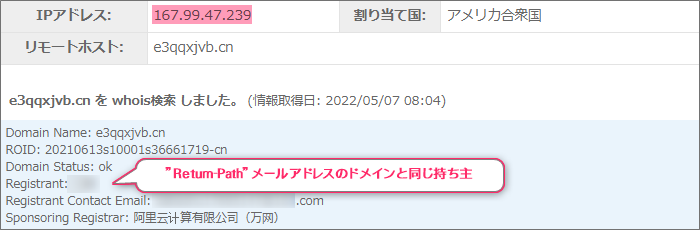

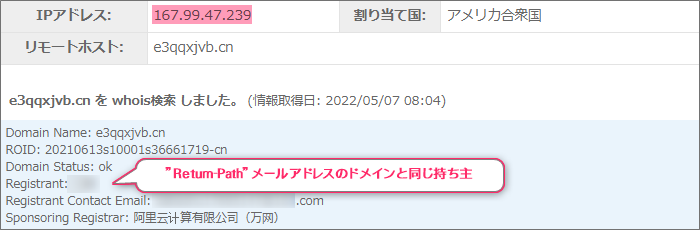

このURLで使われているドメインは”e3qqxjvb.cn”

このドメインにまつわる情報を取得してみます。

あらら、このドメインの持ち主は、”Return-Path”のメールアドレスのドメインの方と同じ。

当たり前と言えば当たり前ですが、結構異なる持ち主が多いので。 このドメインを割当てているIPアドレスは”167.99.47.239”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、オランダアムステルダムにある「アムステルダム大学」付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 リンク先のサイトは、と言うと…

詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。

こうすることで少しでも捜査の手から逃れようとしているのです。

先程ご覧いただいた通り、IPアドレスとドメインは紐づけされたままなのでサイトは簡単に

復活することが可能な状態です。

まとめ 久しぶりにこの件名のフィッシング詐欺メールを捌いてみましたが、いかがでしたでしょうか?

差出人のメールアドレスを鵜呑みにせず、リンク先のURLにあるドメインまでしっかりと確認しましょう!

それにもしこのメールが本物のアマゾンからの場合だったら、本家サイトにある「アカウントサービス」の

「メッセージセンター」にも必ず同じメッセージが保存されています。

ここになければそのメールは、偽メールの可能性大となりますので、これもご参考になさってください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |