Amazonの新種 Amazonを騙ったフィッシング詐欺メールは、数あるフィッシング詐欺メールの中で断トツに多いのは

皆さんご承知の通りです。

毎日、毎日同じの件名や文面ばかりが届くのですが、これは今までに一度も受け取ったことの無いもの。

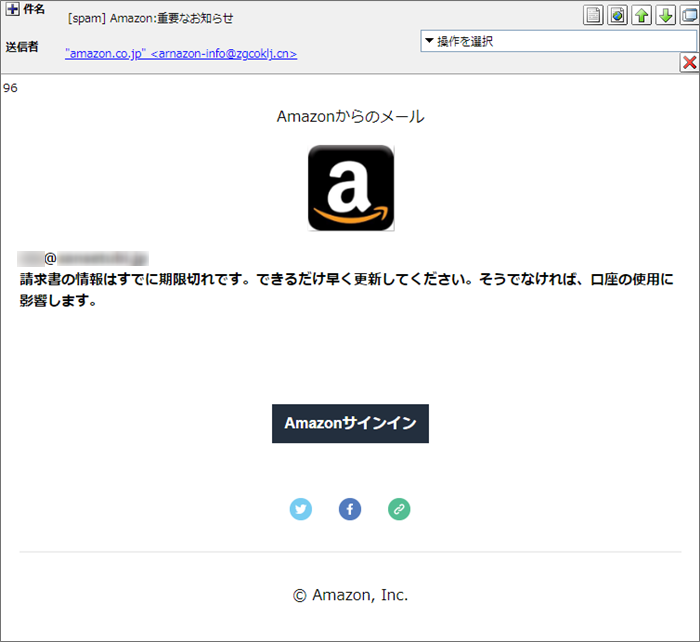

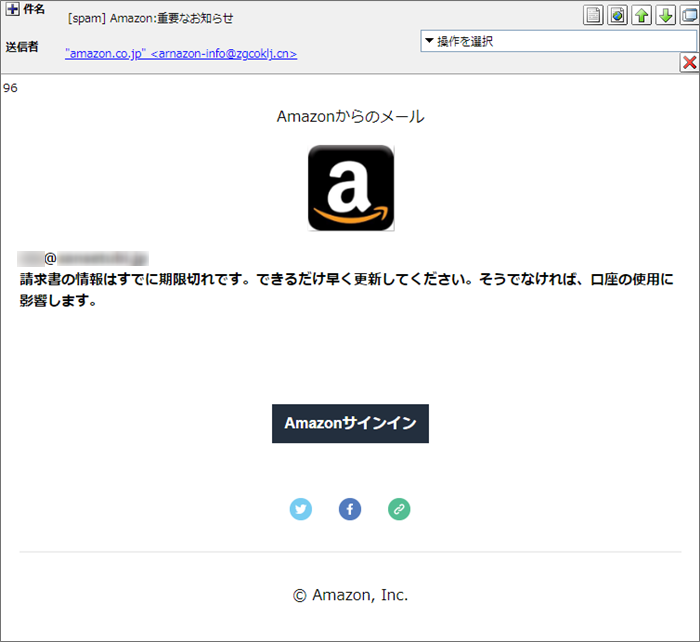

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] Amazon:重要なお知らせ」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”amazon.co.jp” <arnazon-info@zgcoklj.cn>」

「Amaozn」さんには、れっきとした”amazon.co.jp”ってドメインをお持ちです。

それなのにこのような”zgcoklj.cn”なんて中国のトップレベルドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて絶対にあり得ません!

発信元のメールサーバーは「杉並区和泉」付近に設置 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<arnazon-info@zgcoklj.cn>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<00ce8bbacfdf$9b604f1b$f5c995f4$@zgcoklj.cn>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from zgcoklj.cn (unknown [152.32.202.42])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

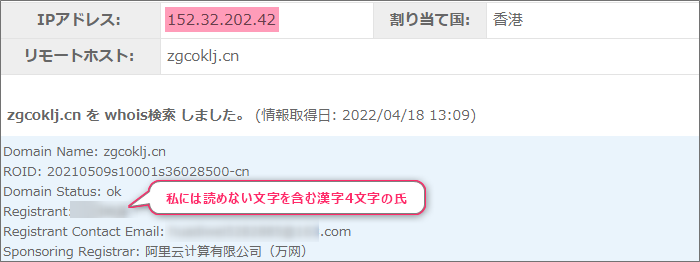

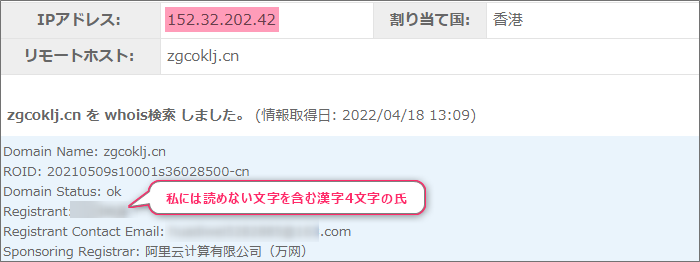

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”zgcoklj.cn”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

持ち主は、私には読めない文字を含む漢字4文字の氏名の方。

ドメインの管理は、中国のIT企業アリババに委託されているのでどこの国の方かは想像つきますよね?

”152.32.202.42”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”152.32.202.42”と全く同じですのでメールアドレスの偽装はありません。 ”Received”のIPアドレス”152.32.202.4”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、「東京都杉並区和泉」付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

詐欺サイトは一時的に閉鎖 では引き続き本文。 ***@*******.***

請求書の情報はすでに期限切れです。できるだけ早く更新してください。

そうでなければ、口座の使用に影響します。 | って、これだけしか書いてないのですが…(笑)

Amazonからのメールでは、宛名は必ずこちらの氏名ですが、このメールではメールアドレスに

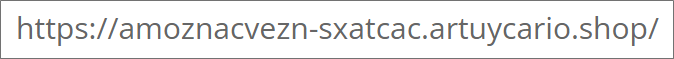

なっていますね。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「Amazonサインイン」って書かれたところに張られていて、リンク先の

URLがこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

おっと、まだ「未評価」のようです。

このようなフィッシング詐欺サイトがこの評価ではあまりにも危険すぎます。

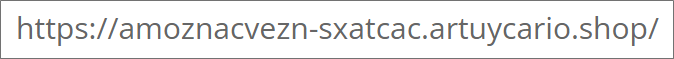

評価を変更していただけるよう早速申請しておきます。 このURLで使われているドメインは、サブドメインを含め”amoznacvezn-sxatcac.artuycario.shop”

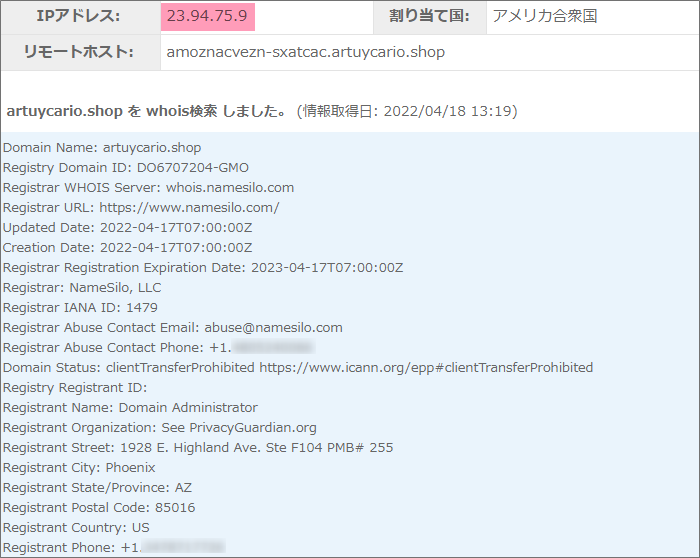

このドメインにまつわる情報を取得してみます。

持ち主は、アリゾナ州にあるIT企業「See PrivacyGuardia」

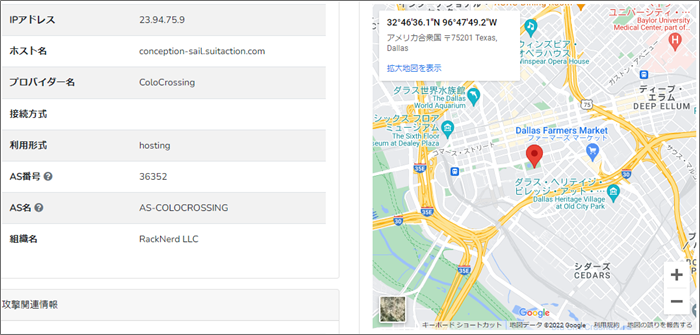

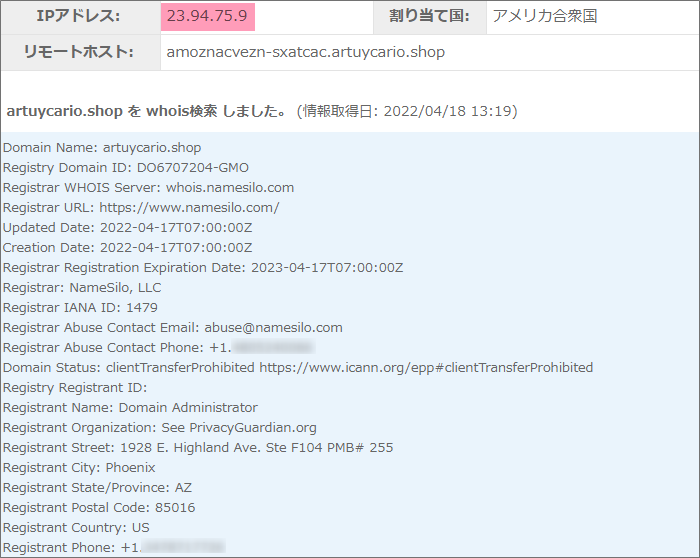

この企業で取得申請をし、「NameSilo」って企業で管理運営されているようです。 このドメインを割当てているIPアドレスは”23.94.75.9”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは「テキサス州ダラス」付近。

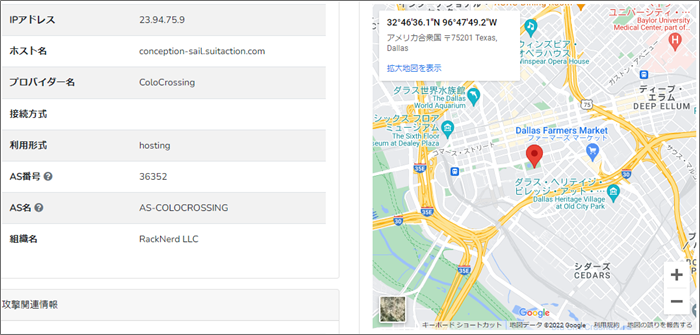

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。 安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

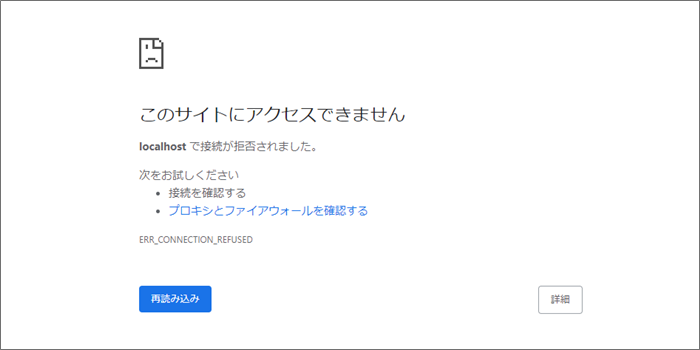

どうやらlocalhostにリダイレクトされてしまったようです。

localhostとは、自局の事で、簡単に言えば今このサイトを見ているデバイスの事。

そんなところにウェブサイトなんてあるはずも無いので「このサイトにアクセスできません」と

表示されてしまうわけです。 こういった詐欺サイトは、捜査の手が及ぶのを恐れ、えてして時々姿をくらまします。

こうすることで少しでも捜査の手から逃れようとしているのです。

先程ご覧いただいた通り、IPアドレスとドメインは紐づけされたままなのでサイトは簡単に

復活することが可能な状態です。

まとめ 現在は一時的に機能を停止していますが、のようなサイトが、「サイトセーフティーセンター」で

「未評価」とされ無防備に放置されているのはとても危険です。

一刻も早く危険なサイトに評価されウイルスバスターに遮断されることを切に願います。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |