テキストばかりで味気の無いメール またまた「えきねっと」さんに成りすましたフィッシング詐欺メールが届いています。

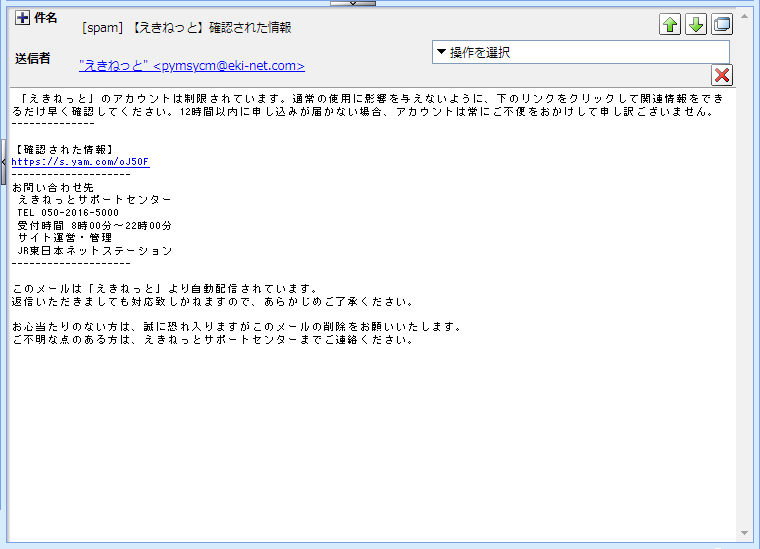

ちょっとおバカなこのメールもプロパティーから見ていきましょう。 件名は

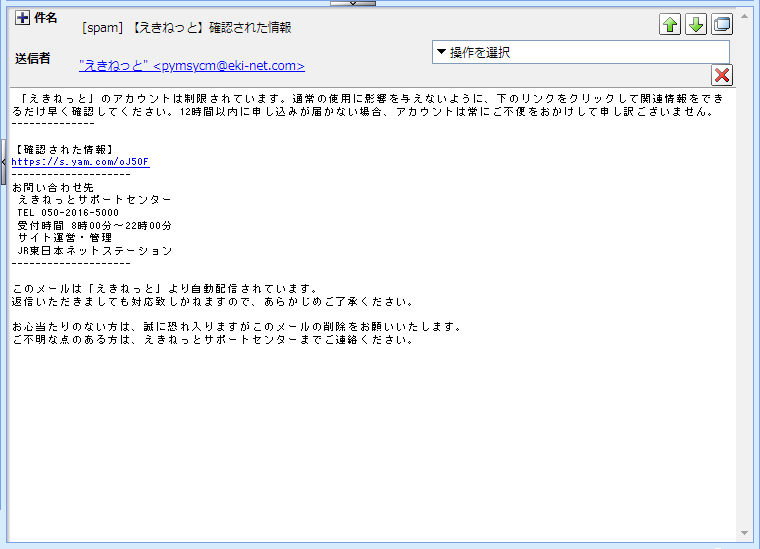

「[spam] 【えきねっと】確認された情報」

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”えきねっと” <pymsycm@eki-net.com>」

”eki-net.com”は確かに「えきねっと」のドメインですが、件名の”[spam]”を見せられた

後では全く信じられませんね。

その辺りを含め、次の項で見ていくことにしましょう。

発信元は新宿界隈?! では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<pymsycm@eki-net.com>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<20220411233659168243@eki-net.com>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

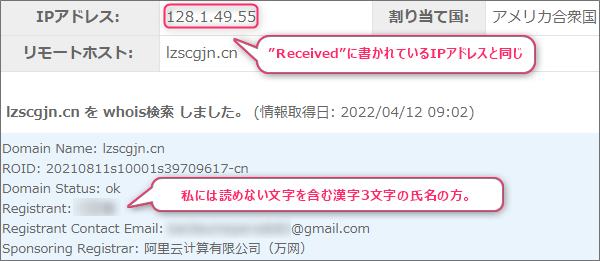

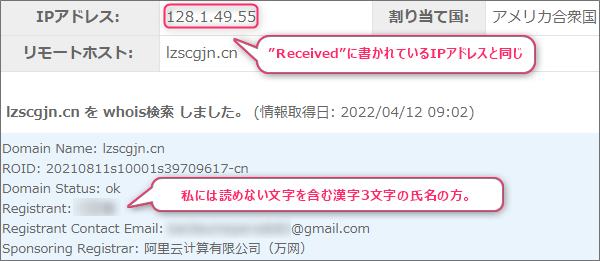

ここも偽装可能で鵜呑みにはできません。 | | Received:「from eki-net.com ( [128.1.49.55])」 ここにきて”lzscgjn.cn”なんて中国のドメインがあぶり出されてきましたね。

おそらくこのドメインが差出人のメールアドレスのドメインでしょう。

”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”eki-net.com”について情報を取得してみます。

このドメインを割当てているIPアドレスが”Received”に記載されているものと同じなら

差出人のメールアドレスだと認めますが、そうでない場合、特定電子メール法違反となり

処罰の対象とされます。

※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰するほか、法人に対して3000万円以下の罰金

さて、どう出るのでしょうか?

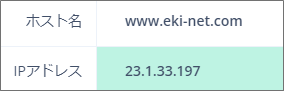

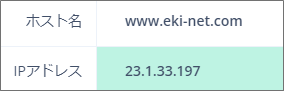

”23.1.33.197”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのが”128.1.49.55”ですから全く異なるので、この方はやはり

アドレス偽装。

しっかり罪を償っていただきましょう! ”Received”のIPアドレス”128.1.49.55”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、都心の新宿辺り。

利用されているプロバイダーは「Zenlayer(上海層峰網絡科技)」って中国企業。

このような場所に設置されたメールサーバーが発信元のようです。 ついでに”Received”に書かれているドメイン”lzscgjn.cn”も調査。

割り当てているIPアドレスが”128.1.49.55”

”Received”に書かれているものと同じなので、やはりこの差出人のメールアドレスドメインは

”lzscgjn.cn”が正しいようです。

このドメインの持ち主は、私には読めない文字を含む漢字3文字の氏名の方。

ドメインの管理は、中国IT企業アリババに委託されているようなので、持ち主がどの国の方かは

おおよそ想像つきますよね!

常に不便をかけているんですか?(笑) では引き続き本文。 「えきねっと」のアカウントは制限されています。

通常の使用に影響を与えないように、下のリンクをクリックして関連情報をできるだけ早く

確認してください。

12時間以内に申し込みが届かない場合、アカウントは常にご不便をおかけして申し訳ございません。 | この日本語がおかしな本文。

最後のピンクに着色した行は、何言ってんだか全然分かりませんよね。(笑) このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは本文に直書きされていて、リンク先のURLがこちらです。

使われているドメインは”yam.com”。

えらく短いドメインが所得できたもんだと、感心してみていると、これ、ウソ…(^▽^;)

繋ぐとリダイレクトされると言う得意技で、実際につながるサイトのURLはこちら。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

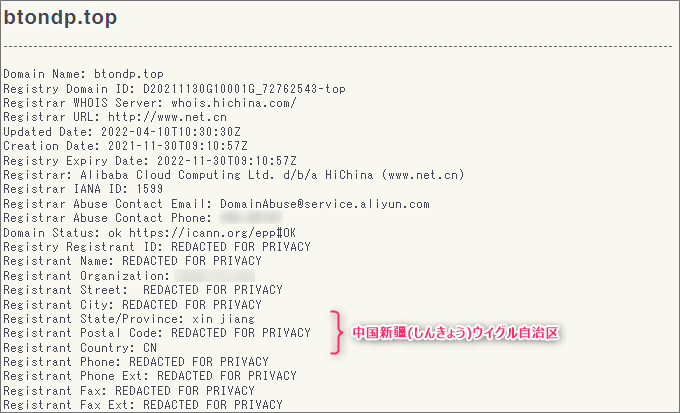

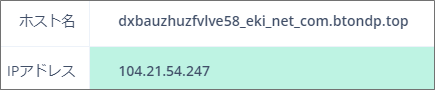

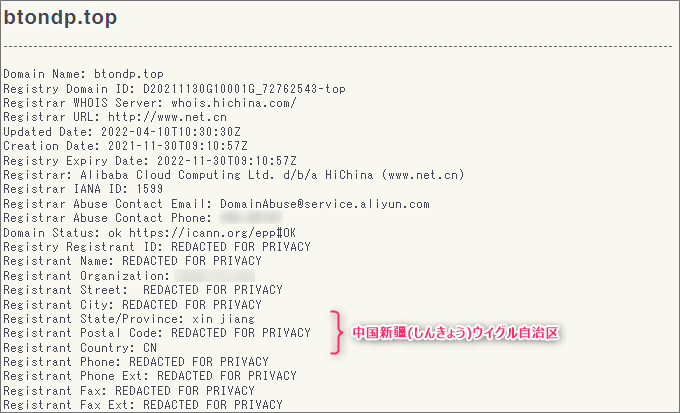

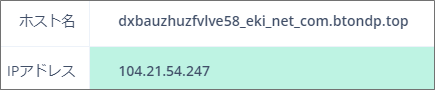

今回はしっかり危険サイトと認識されており、カテゴリは「詐欺サイト」と書かれています。 このURLで使われているドメインは、サブドメインを含め”dxbauzhuzfvlve58_eki_net_com.btondp.top”

このドメインにまつわる情報を取得してみます。

持ち主は、中国北西部にある新疆(しんきょう)ウイグル自治区に住む方。 このドメインを割当てているIPアドレスは”104.21.54.247”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、カナダのトロント市庁舎付近。

この辺りに設置されたウェブサーバーに詐欺サイトがあるようです。

危険と言われると見に行きたくなるのが人情と言うもの。

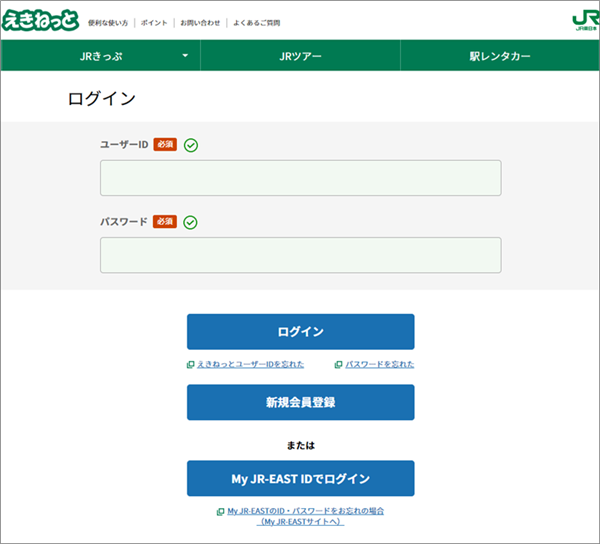

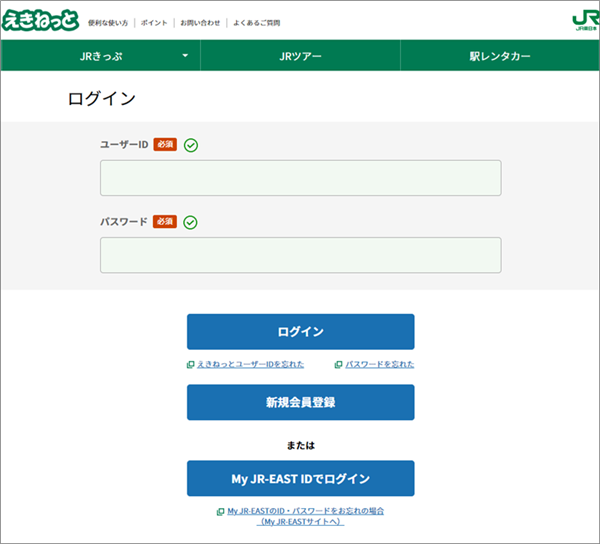

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。 一旦は、ウイルスバスターに遮断されましたが、開いたのはこのように「えきねっと」の

偽のログインページ。

絶対にログインしたりしないでください

まとめ Amazonや三菱UFJを騙るメールも相変わらず多いですが、このところ、auとこのえきねっとが

集中攻撃されていますね。

これらの企業さんもその対応に四苦八苦されていることでしょう。(;^_^A いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |