新たな手口の詐欺メール なかなかゆっくりとはさせていただけないようです。

今日こそはエントリーしない1日にしようと思ったら、アダルトハッキングメールに

続きこのような新たな手口のフィッシング詐欺メールが届いてしまったら、そんな

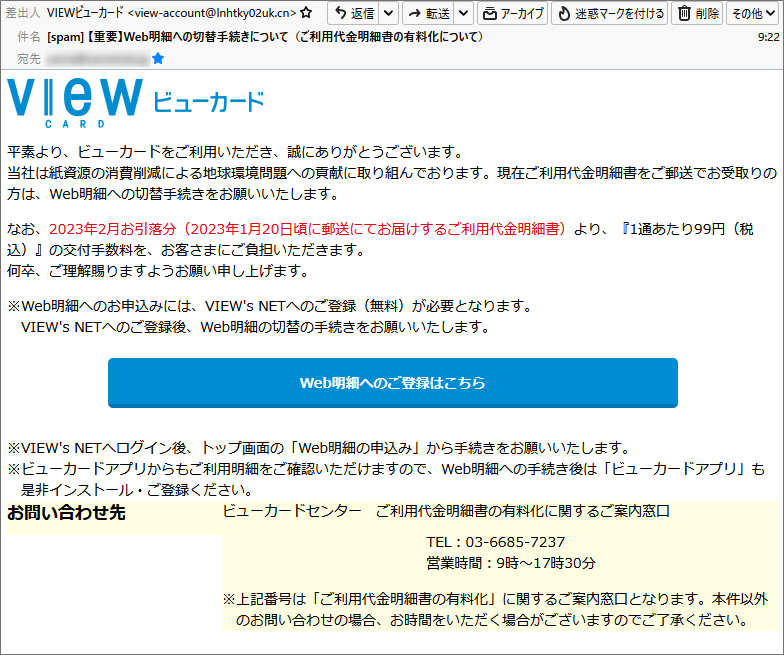

わけにはいきません。(;^_^A その新たな手口のメールがこちらです。

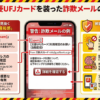

ビューカードは、東日本旅客鉄道株式会社の子会社である株式会社ビューカードが発行する

クレジットカードの事です。

なにやらもっともらしいことが書かれていますね。

どうやらビューカードでは本当にWeb明細への切替えを進めているようです。

「Web明細への切替手続きについて(ご利用代金明細書の有料化について)」

本文は、ここに書かれているのと一語一句変わらないので、ここからのパクりですね(笑)

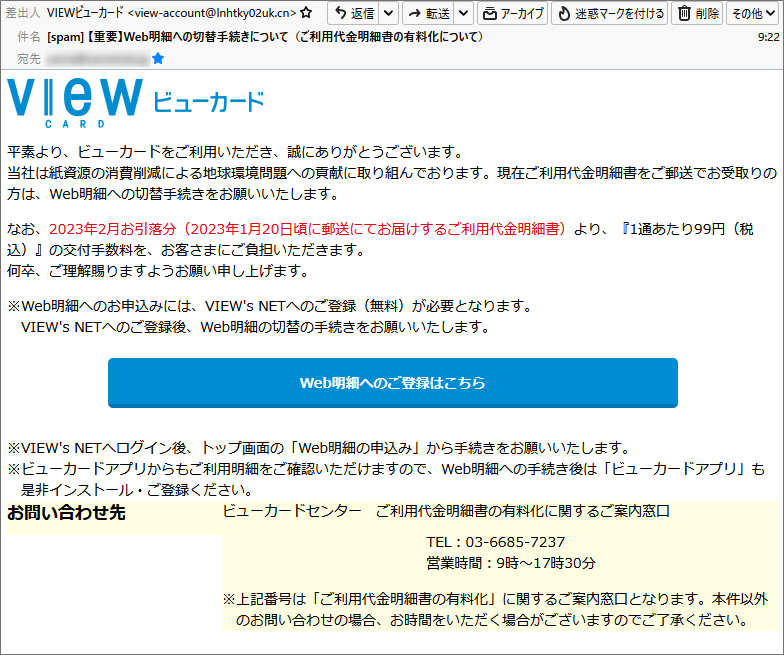

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【重要】Web明細への切替手続きについて(ご利用代金明細書の有料化について)」

この件名もサイトの見出しをパクったものです。

でも”[spam]”とスタンプが付けられているので迷惑メールの類なのは一目瞭然。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「VIEWビューカード <view-account@lnhtky02uk.cn>」

「ビューカード」さんには、れっきとした”viewsnet.jp”ってドメインをお持ちです。

それなのにこのような”lnhtky02uk.cn”なんて中国のトップレベルドメインを使った

メールアドレスで大切なユーザーにメールを送るなんて言語道断です!

皆さんは、ここに気づいてください!

発信サーバーは九段付近 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<view-account@lnhtky02uk.cn>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<20220406082301313154@lnhtky02uk.cn>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

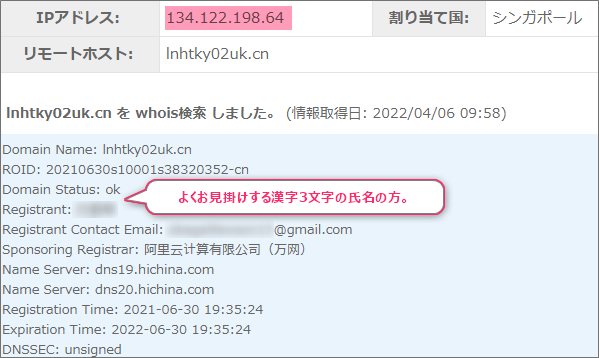

ここも偽装可能で鵜呑みにはできません。 | | Received:「from lnhtky02uk.cn (unknown [134.122.198.64])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

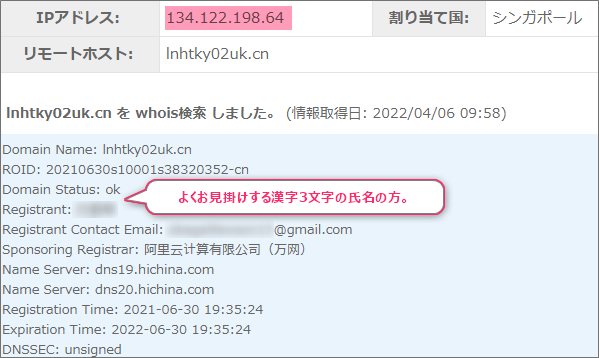

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | まずは、”lnhtky02uk.cn”について情報を取得してみます。

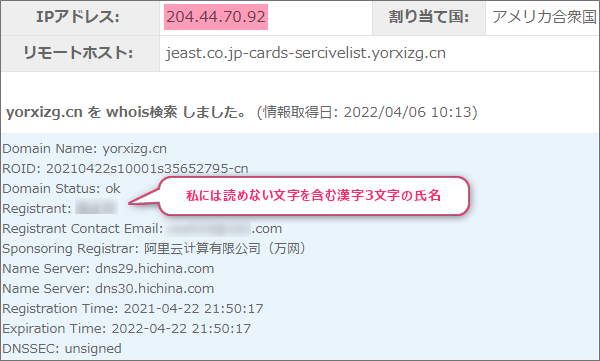

このドメインの持ち主は、私には読めない文字を含む漢字3文字の氏名の方で、よく見かける

お名前です。

ドメインの管理は、中国のIT企業アリババにお委託されているので、どこの国のお方かは

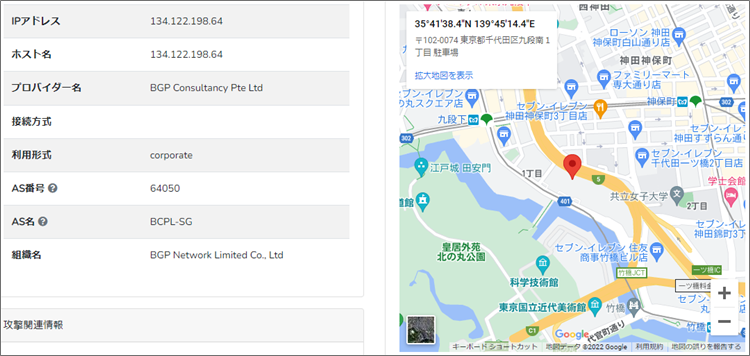

おおよそ想像つくと思います。 ”134.122.198.64”がこのドメインを割当てているIPアドレス。

”Received”に書かれているのも”134.122.198.64”ですから全く同じなので、この方のメール

アドレスに偽装はありません。 ”Received”のIPアドレス”134.122.198.64”は、差出人が利用しているメールサーバーのもの。

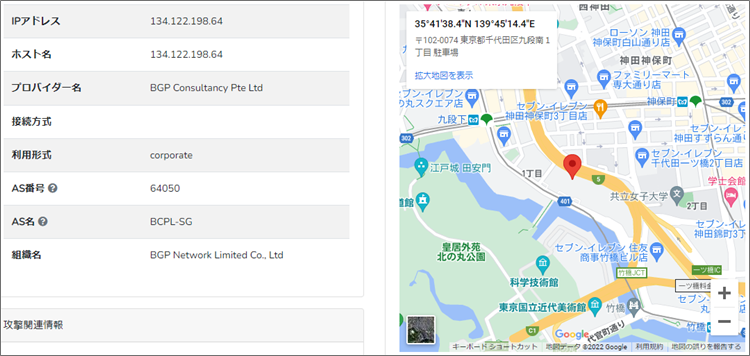

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、東京都千代田区九段付近。

利用しているプロバイダーは「BGP Consultancy Pte Ltd」と記載されています。

この組み合わせは時々見られますね。

詐欺サイトは一旦閉鎖 では引き続き本文。 平素より、ビューカードをご利用いただき、誠にありがとうございます。

当社は紙資源の消費削減による地球環境問題への貢献に取り組んでおります。

現在ご利用代金明細書をご郵送でお受取りの方は、Web明細への切替手続きを

お願いいたします。 なお、2023年2月お引落分(2023年1月20日頃に郵送にてお届けするご利用代金明細書)より、

『1通あたり99円(税込)』の交付手数料を、お客さまにご負担いただきます。

何卒、ご理解賜りますようお願い申し上げます。 ※Web明細へのお申込みには、VIEW’s NETへのご登録(無料)が必要となります。

VIEW’s NETへのご登録後、Web明細の切替の手続きをお願いいたします。 | 冒頭にも書きましたが、本家ビューカードでもWeb明細への切替手続きについて専用の

ページが設けられています。

「Web明細への切替手続きについて(ご利用代金明細書の有料化について)」

このメールの本文は、丸々このサイトからのパクリ。 このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「Web明細へのご登録はこちら」って書かれたところに張られていて、

リンク先のURLがこちらです。

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

このように「未評価」と書かれています。 不思議に思って、リンク先を覗いてみると。

サイトは一旦閉鎖しているようですね。

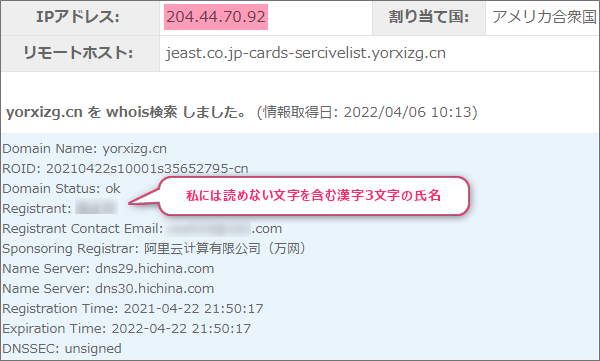

それでまだ評価がされていないんでしょう。 このURLで使われているドメインは、サブドメインを含め”jeast.co.jp-cards-sercivelist.yorxizg.cn”

このドメインにまつわる情報を取得してみます。

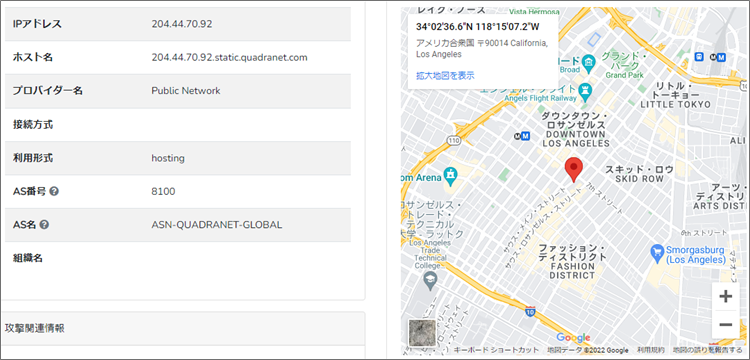

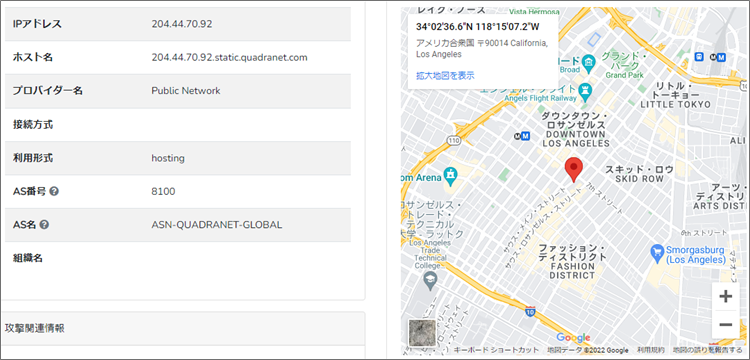

持ち主は、私には読めない文字を含む漢字3文字の氏名の方で、先程の方とは別人。 このドメインを割当てているIPアドレスは”204.44.70.92”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、またまたロサンゼルス近郊のリトルトーキョーにほど近い場所。

ここは「犬も歩けば詐欺サーバーに当たる」ってくらいフィッシング詐欺サーバーの密集地。

最近本当にこの地図ばかり見せられます。(;^_^A

まとめ 本家サイトで行われている切り替え手続きに目を付けるなんて、なかなか手ごわい詐欺師です。

ほんと色々考えてきますから気を抜けません。

詐欺サイトは、一旦閉鎖しているようですが、ご覧いただいた通りIPアドレスはドメインに

紐づけられたまま、スイッチ一つでいつでも再開可能で、ほとぼりが冷めた頃を見計らい

しれっと復活してくるでしょうね。

ビューカードユーザーの被害が最小限に納まることを切に祈ります! いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |