件名が意味不明 週明け1本目は、ETC利用照会サービスさんに成りすましたフィッシング詐欺メールです。

書かれているのは、クレジットカードの情報に相違があり無効になっているから、リンクから

認証してくれと言った内容です。

では、このメールもプロパティーから見ていきましょう。 件名は

「[spam] 【ETCサービスは】【通知書】番号:E06283625089」

全く意味が分からない件名です。

このような件名に通し番号は必要なのでしょうか?(笑)

そして相変わらずのアルファベットが全角ですね。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「ETC利用照会サービス <etc-meisai@wimbike.com>」

「ETC利用照会サービス」さんには、れっきとした”etc-meisai.jp”ってドメインをお持ちです。

それなのにこのような”wimbike.com”全く異なるドメインを使って、大切なユーザーに

メールを送るなんて言語道断です!

皆さんは、ここに気づいてください!

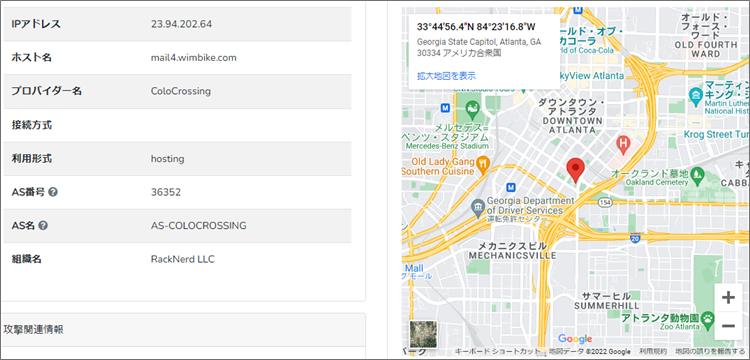

ジョージア州アトランタからのメール では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<etc-meisai@wimbike.com>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<202204031105023047822@wimbike.com>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from mail4.wimbike.com (mail4.wimbike.com [23.94.202.64])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

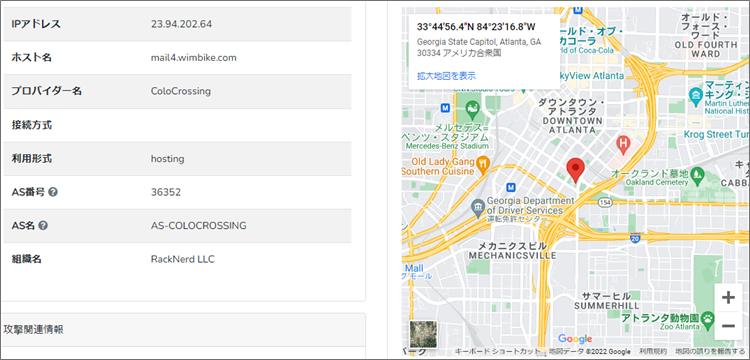

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | ”Received”のIPアドレス”23.94.202.64”は、差出人が利用しているメールサーバーのもの。

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられたのは、アメリカジョージア州アトランタ付近ですね。

ここは、差出人の所在地ではなくあくまでメールサーバーの行かれている場所です。

個人狙いならハズレ では引き続き本文。 ETCサービスは無効になりました。

当社からクレジットカード会社に問い合わせたところ、

弊社にご登録されているご情報と、カード会社が保有しております情報が相違しており

ご注文者様ご本人名義のカードであることの確認が取れませんでした。 弊社では不正利用防止の観点から、相違が認められご本人様名義のカードであることの

確認が取れないままカード払いでご注文の継続を行うことができません。 | 珍しくもっともらしいことが書いてありますが、詐欺メールなので全部ウソです。

だいたいどれだけの人間がETC利用照会サービスにユーザー登録してると思っている

のでしょうか?

企業狙いなら別として、一般の方はユーザー登録する必要はないサービスのように

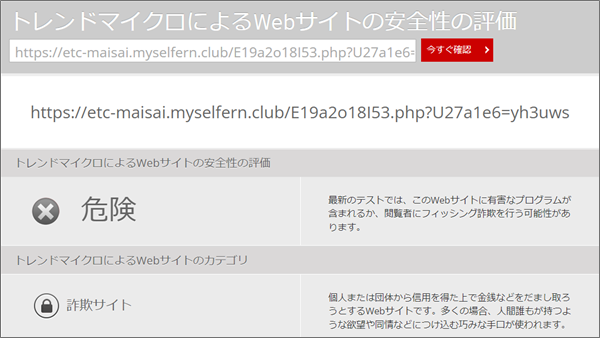

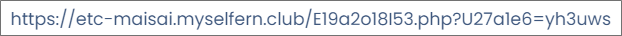

思いますが… このメールは、フィッシング詐欺メールなので詐欺サイトへのリンクが付けられています。

そのリンクは「→ご認証はこちらから」って書かれたところに張られていて、リンク先の

URLがこちらです。

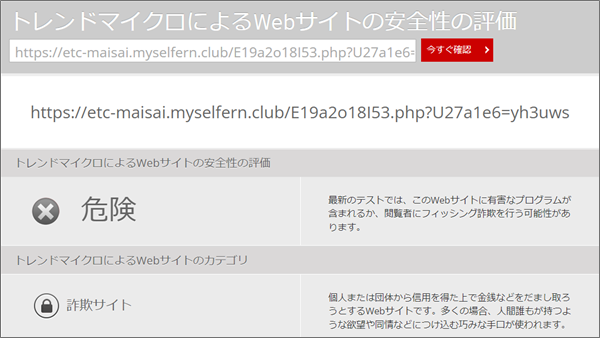

このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認してみます。

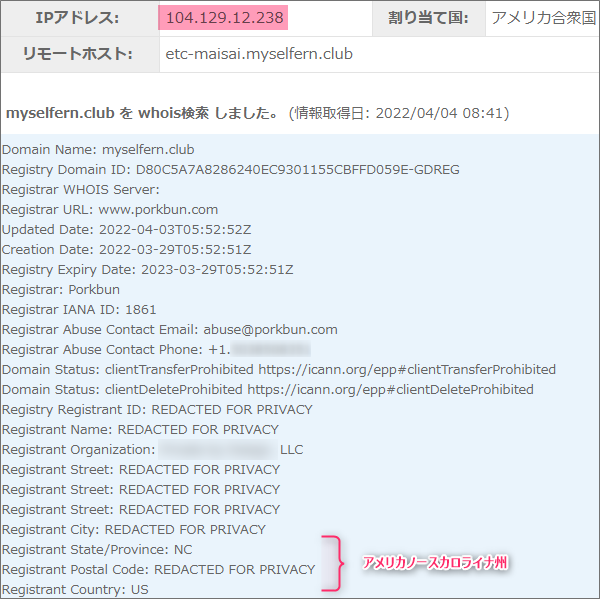

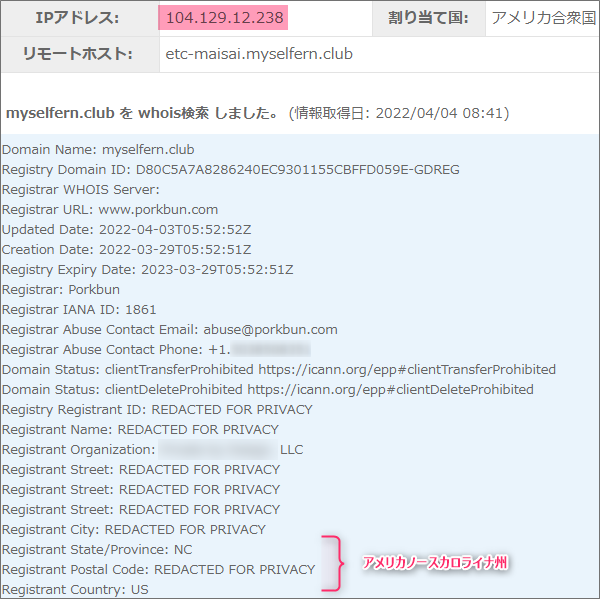

このように既に危険サイトと認識されており、カテゴリは「詐欺サイト」と書かれています。 このURLで使われているドメインは、サブドメインを含め”etc-maisai.myselfern.club”

このドメインにまつわる情報を取得してみます。

殆どがプライバシー保護でマスクされていますが、持ち主は、アメリカノースカロライナ州

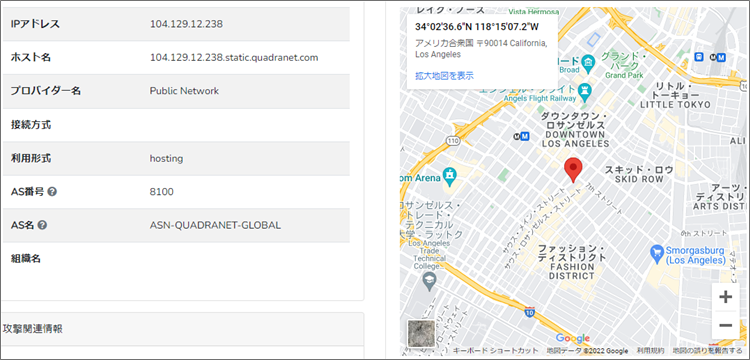

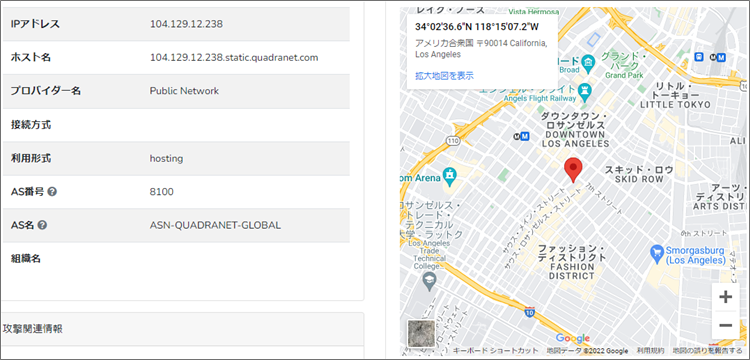

にある企業でした。 このドメインを割当てているIPアドレスは”104.129.12.238”

このIPアドレスを元にその割り当て地を確認してみます。

ピンが立てられのは、例によってロサンゼルス近郊のリトルトーキョーにほど近い場所です。 危険と言われると見に行きたくなるのが人情と言うもの。

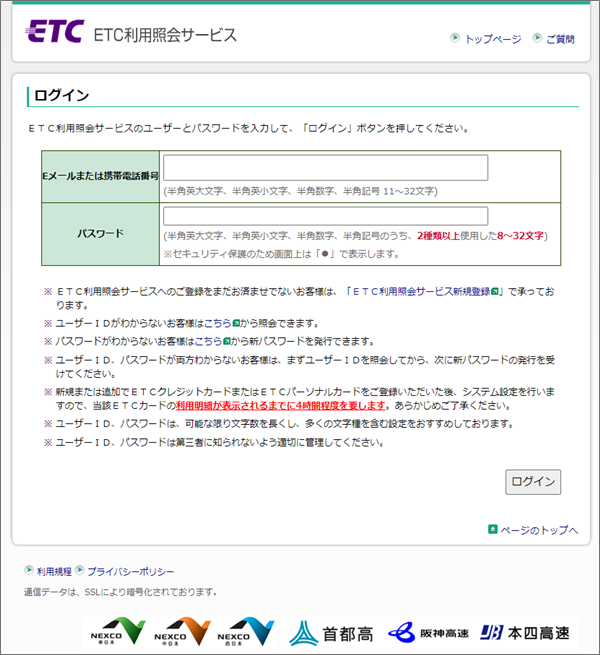

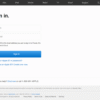

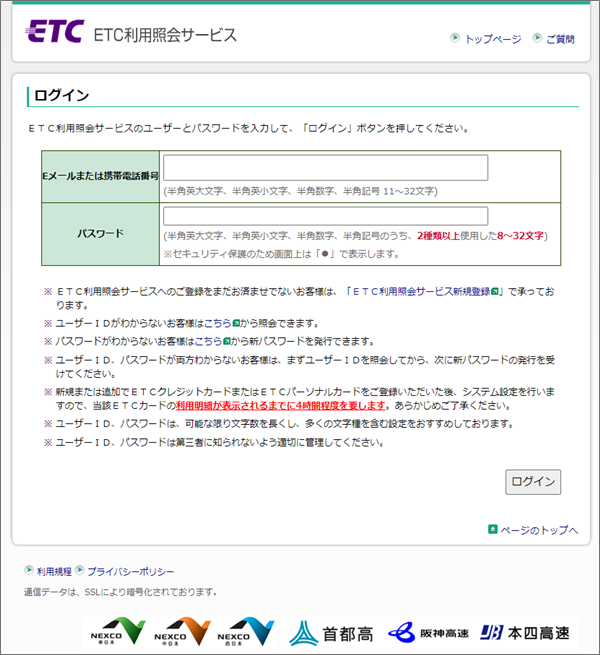

安全な方法でリンク先の詐欺サイトに調査目的で訪れてみました。

開いたのはETC利用照会サービスのログインページ。

もちろん偽のコピーページですけどね。 絶対にログインしたりしないでください。

まとめ ETC利用照会サービスさんを騙ったものは最近下火だったんですが、ここにきて復活の兆し。

ただ、このようなメールを一般人に送られてもあまりユーザー登録してないので騙される方は

少ないのではないでしょうか?

企業狙いなら別ですけどね。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |