『詐欺メール』「重要なお知らせシステム停止の重要情報(ETC利用照会サービス)」と、来た件

| ETC利用照会サービスを騙るものは相変わらず多い | ||||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールを発見次第 できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | ||||

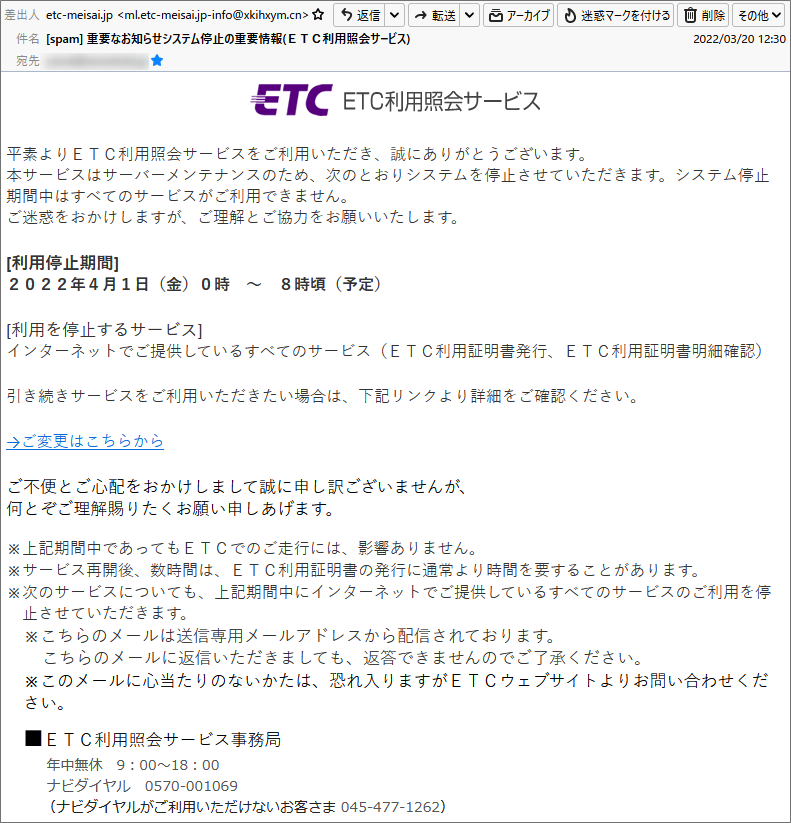

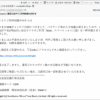

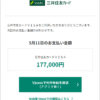

数字もアルファベットも全角「ETC利用照会サービス」を騙ったフィッシング詐欺メールも多いものです。 まずは、メールのプロパティーから見ていきます。 件名は 差出人は 2つ以上のドメインが割当てられているIPでは、このメールのヘッダーソースを確認し調査してみます。

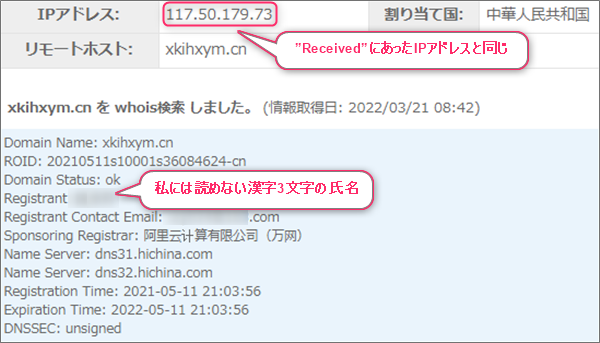

まず差出人のメールアドレスにあるドメイン”xkihxym.cn”について調べてみました。 それと、ちょっと気になるんですが”Received”には”ae0am8.shop”なんてドメインも では、この”117.50.179.73”ってIPアドレスを使ってそのサーバーの情報を拾ってみます。 詐欺メールに矛盾など関係無いいよいよ本文。 本文はこのように書かれています。

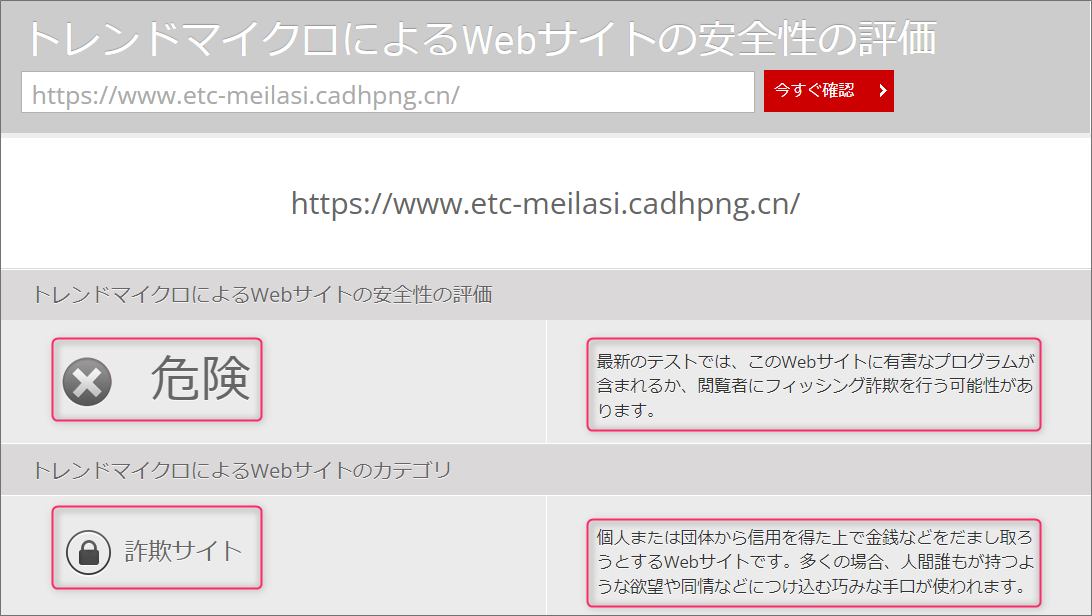

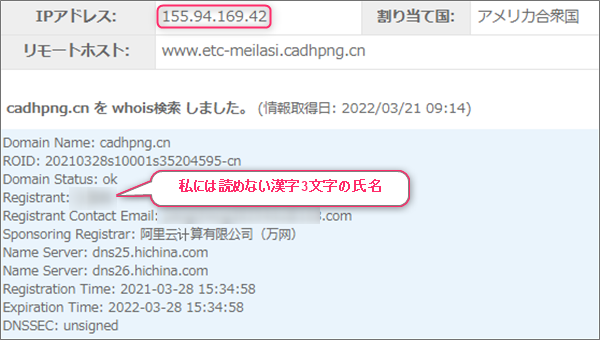

このメールは、4月1日のサービス停止予告通知だと思いますが、「引き続きサービスをご利用 ま、詐欺メールに矛盾など関係無いのです。 まずはこのサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で確認 このURLに使われているドメインは、サブドメインを含めて”www.etc-meilasi.cadhpng.cn” 割当てているIPアドレスは”155.94.169.42”。 まとめリンク先に接続してみましたが、サイトにはつながりませんでした。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

迷惑メールae0am8.shop,etc-meilasi.cadhpng.cn,etc-meisai.jp,IPアドレス,Message ID,ml.etc-meisai.jp-info,Received,Return-Path,Site Safety Center,SPAM,xkihxym.cn,アルファベットが全角,サイバーアタック,サイバー犯罪,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,偽サイト,拡散希望,数字が全角,注意喚起,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要,重要なお知らせシステム停止の重要情報(ETC利用照会サービス)

Posted by heart

関連記事

【注意】Amazon偽メール「本日届きます:ご注文商品」のIPアドレス・回線情報を公開

【調査報告】最新の詐欺メール解析レポート メールの解析結果:Amazonを騙る配 ...

『詐欺メール』「このメールを大切にしてください」と、来た件

件名だけ変えてくるヤツ ※ご注意ください! 当エントリーは迷惑メールの注意喚起を ...

『詐欺メール』「【重要】Amazonから緊急のご連絡、情報を更新してください。」と、来た件

お客様情報の確認に注意 ※ご注意ください! このブログエントリーは、フィッシング ...

『詐欺メール』「【重要】当社サイトご利用制限のお知らせ」と、来た件

「三井住友信託銀行」を騙る詐欺メールが多いこと ※ご注意ください! このブログエ ...

『詐欺メール』三井住友カードから『【当月のご請求について】お支払い日のご案内』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...