『詐欺メール』「【JCBカード株式会社】重要なお知らせ」と、来た件

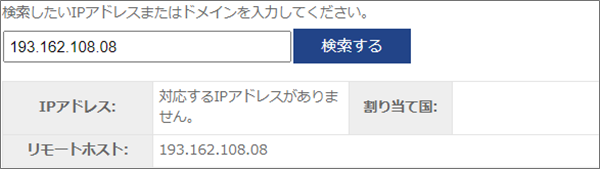

| 存在しないIPアドレス | |||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールを発見次第 できる限り迅速にをもっとうにご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した偽のコピーサイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取しようとします。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||

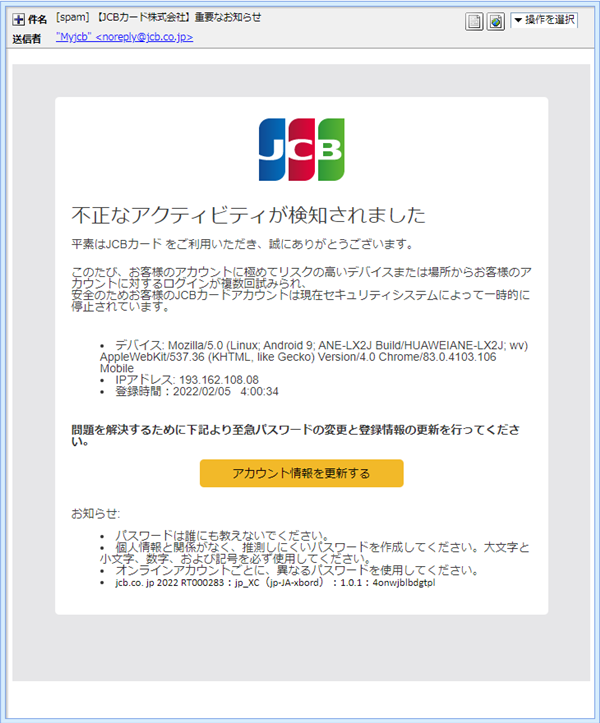

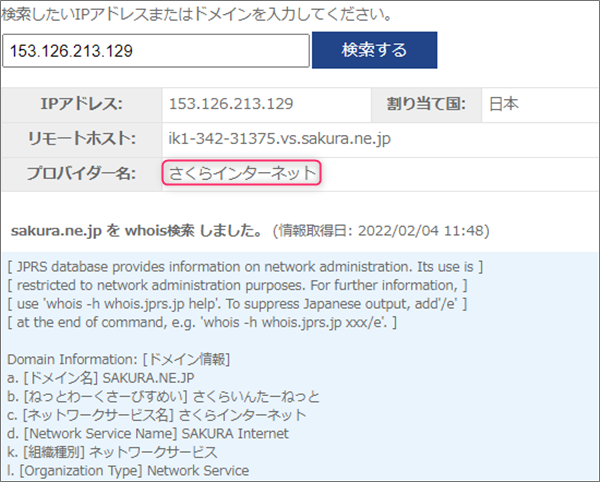

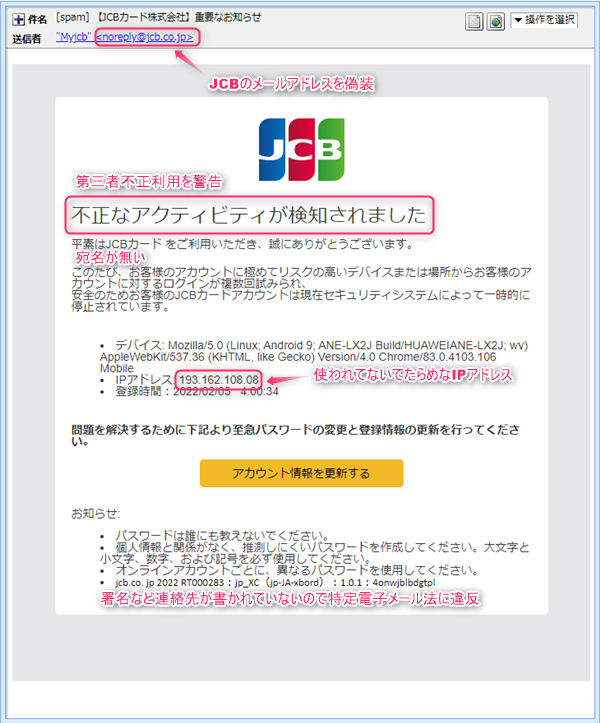

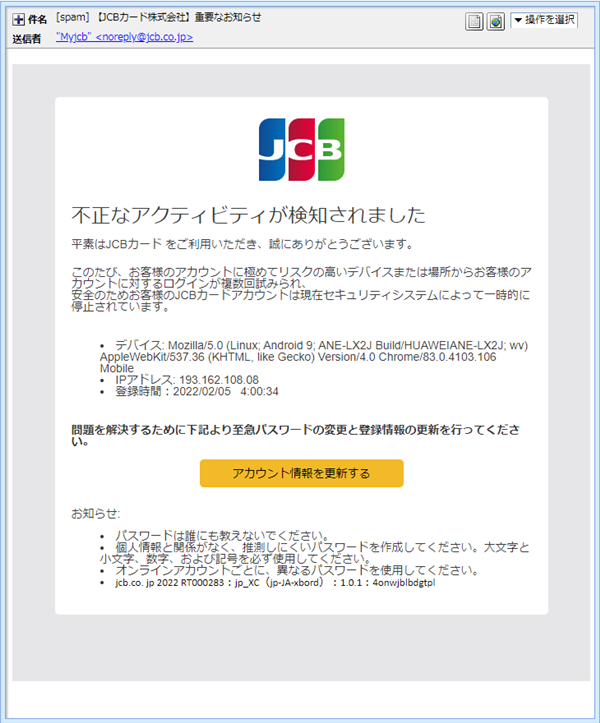

JCBカードを騙った詐欺メール春節からなだれ込んだ冬季オリンピックのお陰でここ数日はフィッシング詐欺メールも 第三者の不正利用をネタにリンクから詐欺サイトに誘い込むフィッシング詐欺メールです。 では、メールのプロパティーから見ていきます。 件名は 差出人は さくらインターネットユーザが発信元か?!このメールのヘッダーソースを確認し調査してみます。

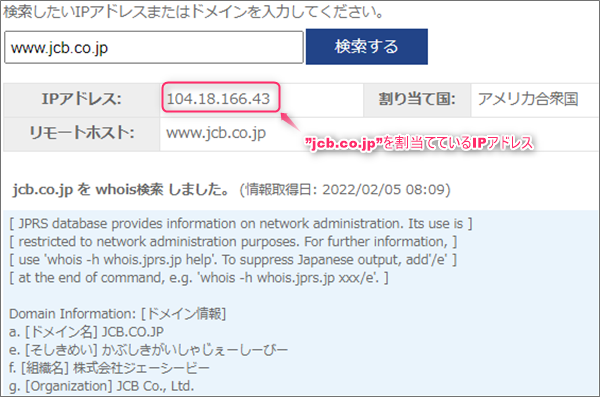

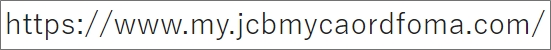

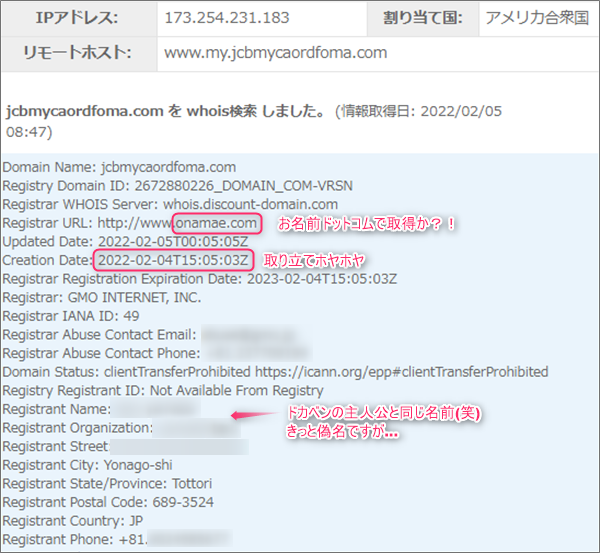

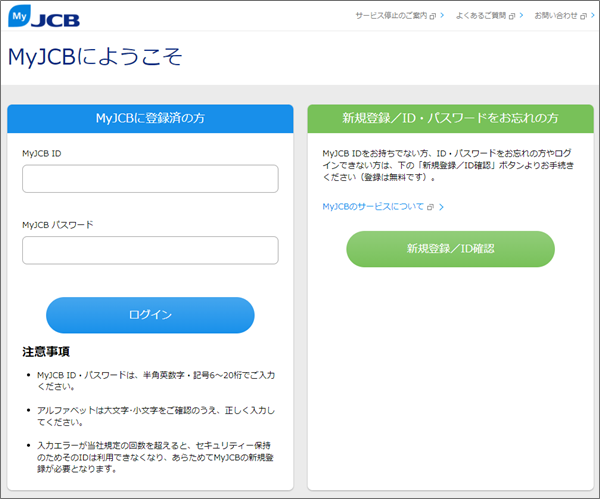

では、この”Received”にあったIPアドレスと”jcb.co.jp”に割当てているIPアドレスの相関性を これによると、”jcb.co.jp”を割当てているIPアドレスは”104.18.166.43”でも、”Received”に 今度は、”Received”に書かれていたIPアドレス”153.126.213.129”を検索しその割り当て地を 結果は「大阪府大阪市北区大深町4丁目20 南館」付近と表示されました。 IPアドレスはでたらめが判明!続いて本文です。 第三者不正利用を疑わせるようにもっともらしく”デバイス”,”IPアドレス”,”登録時間”が ドメインの持ち主はあの主人公と同姓同名?!このメールはフィッシング詐欺メールですから当然メールには詐欺サイトへのリンクが まずは、このサイトの危険性をトレンドマイクロの「サイトセーフティーセンター」で これによるとサイトの安全性は「危険」と表示されていてカテゴリは「フィッシング」 使われているドメインは”my.jcbmycaordfoma.com”です。 危険で近づくなと言われると余計に行きたくなるのが人情と言うもの。 普通にMyJCBのコピーサイトが表示されました。 まとめ詐欺メールを判断するのは、まずは差出人のメールアドレス。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールIPアドレス,jcb.co.jp,JCBカード株式会社,Message ID,MyJCB,noreply,Received,Return-Path,Site Safety Center,SMS,SPAM,お名前ドットコム,コピーサイト,サイバーアタック,サイバー犯罪,さくらインターネット,スミッシング,ドカベン,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,ワードサラダ,偽サイト,山田太郎,拡散希望,注意喚起,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要,重要なお知らせ

Posted by heart

関連記事

『詐欺メール』「アカウントが無効になりました。今すぐ更新してください」と来た件

ここもターゲットに?! !ご注意! 当エントリーは迷惑メールの注意喚起を目的とし ...

『詐欺メール』『【重要】ETC利用明細サービスのアカウント更新のお願い 51612376』と、来た件

ETC利用照会サービスのユーザーを狙ったフィッシング詐欺メール ※ご注意ください ...

『詐欺メール』『【当選】ユニバーサル・スタジオ・ジャパン 1��デイ・スタジオ・パス(大人)』と、来た件

★詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私たちが生活する ...

『詐欺メール』SMBCから「[重要なお知らせ]ご支援お待ちしております」と、来た件

もっともらしいことが箇条書きされてるけど... ※ご注意ください! 当エントリー ...

『詐欺メール』「重要な*****通知-72時間でのパスワードの有効期限」と、来た件

メールにもロックアウトが有る? ※ご注意ください! このブログエントリーは、フィ ...