『詐欺メール』「ETCサービスは支払いが失敗する!5」と、来た件

| ETCに注文番号?? | ||||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーの偽サイトで、フォームにアカウント情報や クレジットカードの入力させそれらの情報を詐取します。 被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | ||||

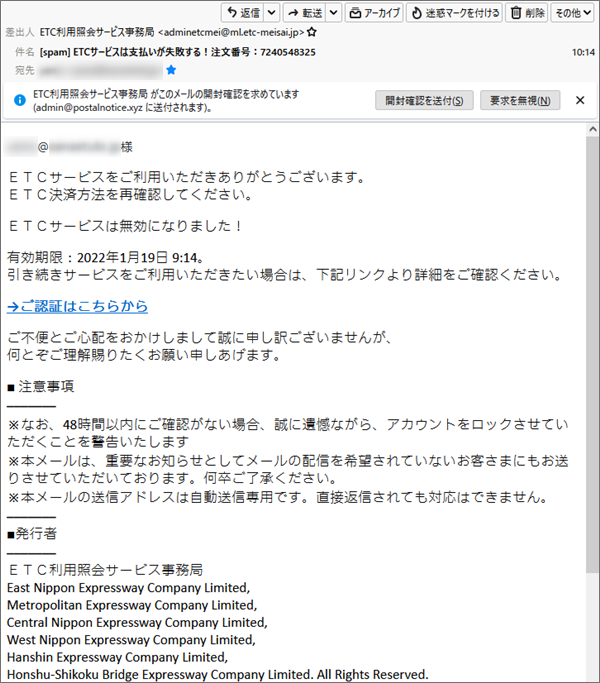

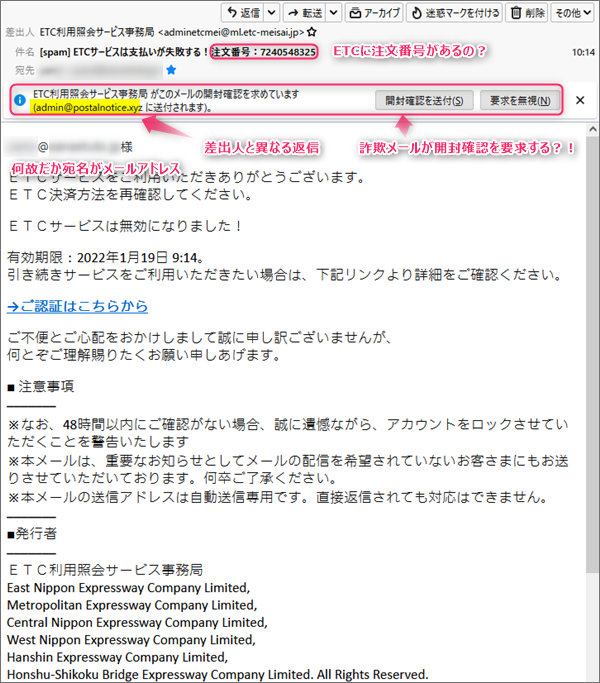

クレカ一体のETCカードはもうありませんETC利用照会サービスさんに成りすまし、サービスが無効になったと詐欺サイトに誘い込む どこがバカバカしいか、解説していきましょう。 件名は 差出人は 嘘を見破るでは、このメールのヘッダーソースを確認し調査してみます。

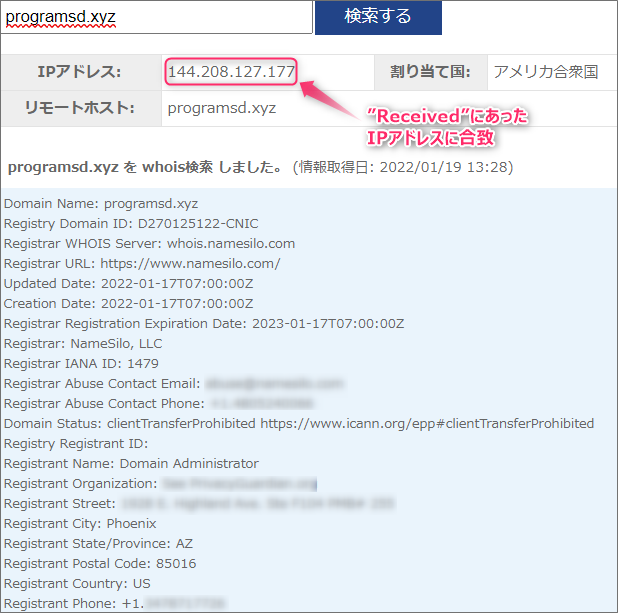

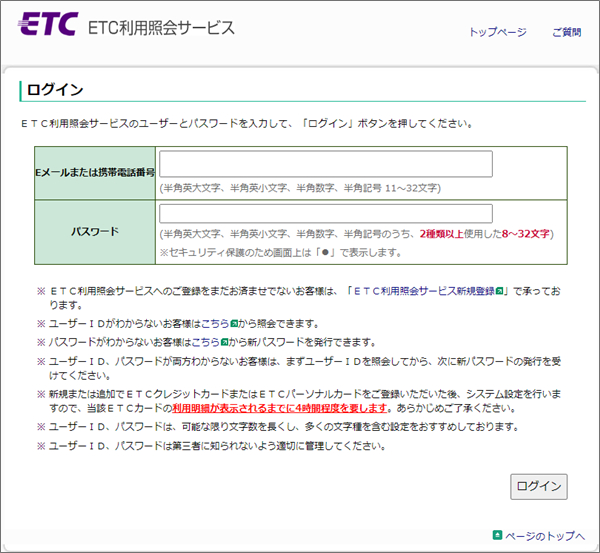

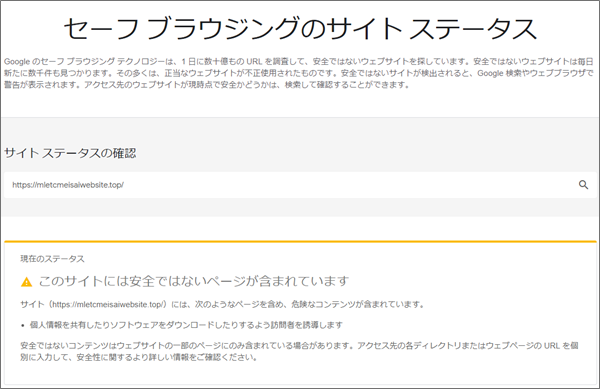

この方のアドレスドメインが”etc-meisai.jp”と言い張るので確認してみます。 これを見ると、ドメイン”etc-meisai.jp”は”153.127.126.187”というIPアドレスに割当てられている では、この”Received”にあったIPアドレスを使ってそのサーバーの情報を拾ってみます。 あらら、”Received”にあったIPアドレス”144.208.127.177”と合致しました。 どこの詐欺師が開封確認を要求するの?では2つ目のバカバカしい点。 なんだなんだ言っても結局差出人が求めているのは、本文にあるリンクを押させること。 まず、このURLの危険性をGoogleが提供している「セーフブラウジング」で確認すると。

やはり危険なサイトでした。 さて、このURLで使われていたドメインは”mletcmeisaiwebsite.top”でしたね。 持ち主は、やっぱりあのご常連でアリゾナ州のフェニックスにある企業さん。 最近よく見かける「アメリカ,ニュージャージー州,ニューアーク」付近が表示されました。 まとめETC利用照会サービスを騙るフィッシング詐欺メールはよく見かけますが、注文番号が いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールadminetcme,Amazon注文番号,etc-meisai.jp,ETCサービスは支払いが失敗する!,ETC利用照会サービス,IPアドレス,Message ID,mletcmeisaiwebsite.top,programsd.xyz,Received,Return-Path,Site Safety Center,SMS,SPAM,コピーサイト,サイバーアタック,サイバー犯罪,ジャンクメール,セーフブラウジング,ドメイン,トレンドマイクロ,なりすまし,ニューアーク,フィッシング詐欺,フェニックス,ヘッダーソース,メール,ワードサラダ,使いまわし,偽サイト,安全ではないページ,完コピ偽サイト,拡散希望,注意喚起,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要,開封確認

Posted by heart

関連記事

『詐欺メール』「【三井住友SMBCダイレクト】本人確認のお知らせ」と、来た件

そんな法令が有ったら教えてほしいわ ※ご注意ください! このブログエントリーは、 ...

『詐欺メール』「ヨドバシのラッキーユーザーになりましたおめでとうございます」と、来た件

至急拡散希望! ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし ...

『詐欺メール』「【Amazon】注文状況をご確認ください」と、来た件

最近このパターンばっか ※ご注意ください! 当エントリーは迷惑メールの注意喚起を ...

『詐欺メール』アマゾンから「お支払い方法変更についてのご案内」と、来た件

このフォントはやめて~ !ご注意! 当エントリーは迷惑メールの注意喚起を目的とし ...

『詐欺メール』「【重要】【楽天市場】クレジットカードの利用承認が得られませんでした(自動配信メール)」と、来た件

石橋をたたいて渡る(笑) ※ご注意ください! 当エントリーは迷惑メールの注意喚起 ...