古くからの常習犯 ページの展開が早くなったでしょ?

今朝早くにお借りしているレンタルサーバーさんの増強構図が終わったようです。

かったるくてご迷惑をお掛けしておりましたが爆速になりました。

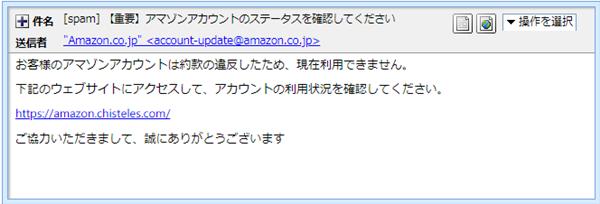

これでストレスなくサクサクご覧いただけると思います。 さて、今回ご紹介するのはこちらのアマゾンを騙ったフィッシング詐欺メールです。

署名がされてなく宛名も記されない味気の無い不審なメール。

公に送信されるメールには特定電子メール法で連絡先などの記載が義務付けられていますので

このメールは、詐欺以前にそれに抵触します。 件名は

「[spam] 【重要】アマゾンアカウントのステータスを確認してください」

横文字使えば騙しやすいなんて思っていませんか?

でも”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”Amazon.co.jp” <account-update@amazon.co.jp>」

アマゾンの正規ドメインが使われていますが、そんなのは”[spam]”が示す通り嘘。 では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<nby@amazon.co.jp>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<30EB144E72F6EBCB9BBB2ED5EA78EB08@amazon.co.jp>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

ここも偽装可能で鵜呑みにはできません。 | | Received:「from amazon.co.jp (v118-27-76-198.l3za.static.cnode.io [118.27.76.198])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 | ”Received”にある”static.cnode.io”は、古くからの常習犯でうちでもご常連さん。

では、このIPアドレスを使ってそのサーバーの位置情報を拾ってみましょう!

使われているプロバイダーは「INTERQ」、メールの送信サーバー位置は東京都渋谷区。

アマゾンに関連の無いドメイン では本文です。 | お客様のアマゾンアカウントは約款の違反したため、現在利用できません。 下記のウェブサイトにアクセスして、アカウントの利用状況を確認してください。 ttps://amazon.chisteles.com/ ご協力いただきまして、誠にありがとうございます | ほんと短い本文ですね。

リンク先のURLで使われているドメインは”amazon.chisteles.com”

”amazon”ってスペルもありますが、ドメイン部分は”chisteles.com”ですからアマゾンとは

全く関連性がありません。

このドメインについても調べてみます。

このドメインの持ち主はアメリカバーリントンの方で、割当ててるIPは”208.87.201.125”

このIPアドレスを使ってその位置を確認すると、香港が表示されました。

リンク先のサイトは当然アマゾンの偽のログインページが開きます。

間違ってもログインしないでくださいよ!(笑)

まとめ サーバーが早くなると書き手も快適になりますね!

より一層頑張らないと!(笑) いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |