『詐欺メール』Joshin webから「カード情報更新のお知らせ」と、来た件

| 上新電機がまさかの中国ドメイン | ||||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を 入力させアカウント情報を詐取します。 ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | ||||

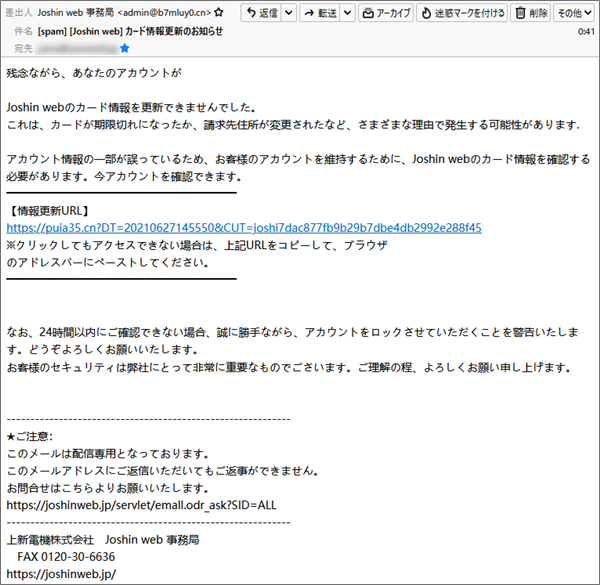

上新電機を騙る詐欺メール「Joshin web」を騙ったフィッシング詐欺メールは初めてかも。

書き出しの「残念ながら、あなたのアカウントが」なんて部分を筆頭に違和感満載でしょ? 件名は 差出人は これやっとかないと終わらないので(笑)では、このメールのヘッダーソースを確認し調査してみます。

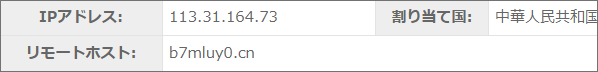

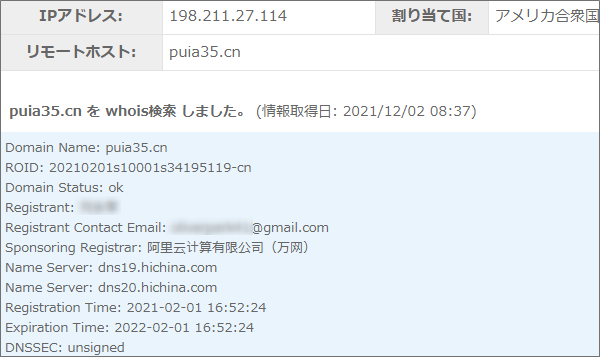

”Received”のIPアドレス。 まず持ち主の情報から。 次にIPアドレスから導き出した位置情報とその危険度。 自社サイトがあるにも関わらず…

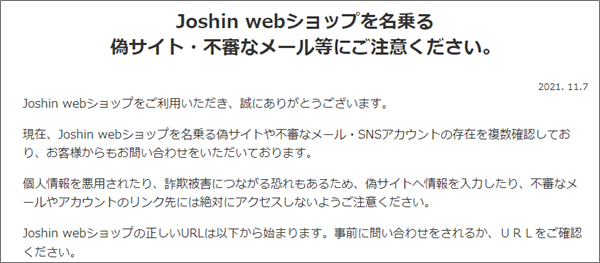

「残念ながら、あなたのアカウントが」って、ここで切るってところで切れているので この段落の後に”puia35.cn”から始まる詐欺サイトへのリンクが直書きにて付けられています。 そしてこのドメインはIPアドレス”198.211.27.114”に割当てられていることも割ったので リンクをクリックしてみると、Joshin webログインページが開きました。 まとめ本家サイトでは、このように注意喚起がされていますのでご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールb7mluy0.cn,IPアドレス,Joshin web,Joshin web 事務局,Message ID,puia35.cn,Received,Return-Path,SMS,SPAM,カード情報更新のお知らせ,サイバーアタック,ジャンクメール,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,メール,ワードサラダ,北京市,完コピ偽サイト,拡散希望,注意喚起,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要,阿里云计算有限公司

Posted by heart

関連記事

『詐欺メール』Amazonから『 【ついに発表】年間人気返礼品ランキング』と、来た件

★詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私たちが生活する ...

『詐欺メール』「【バージョンアップ】メンテナンス作業のお知らせ」と、来た件

サーバー管理者を標的 ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目 ...

『詐欺メール』「【重要】※要返信 三井住友SMBCダイレクト ログイン方法変更のお知らせ」と、来た件

三井住友銀行を名乗るが連発 ※ご注意ください! このブログエントリーは、フィッシ ...

【必読】三井住友銀行「利用料金のご案内」は偽物!スマホを狙う悪質手口を分析

【閲覧注意】開くだけで狙われる?三井住友銀行を装う「利用料金のご案内」巧妙なクロ ...

『詐欺メール』「SAISON CARD お支払い予定金額のご案内」と、来た件

リンク先のURLまでしっかりと確認すること ※ご注意ください! このブログエント ...