『詐欺メール』「ETC利用照会サービス03:25:01」と、来た件

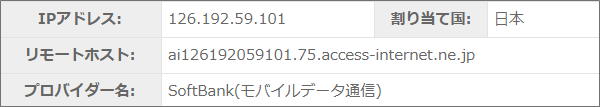

| ソフトバンクのIPまで使う嘘 | |||||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を 入力させアカウント情報を詐取します。 ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||||

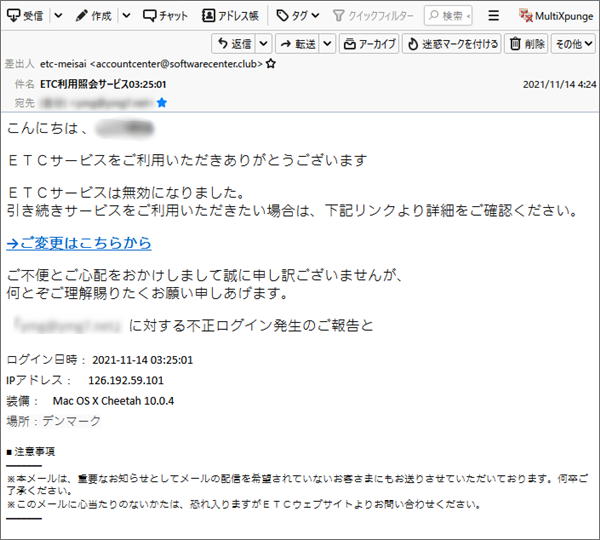

| 目次 「ETC利用照会サービス」さんのドメインは”etc-meisai.jp”です昨夜、仕事が終わり帰宅後食事を終えたとことに1通のメールが。

最後の「○○○○に対する不正ログイン発生のご報告と」って尻切れトンボの後は?(笑) 件名は 差出人は

もしかしてこれも偽装なの? メールは「ロシア・モスクワ・ゼレノグラード」からでは、このメールのヘッダーソースを確認し調査してみます。

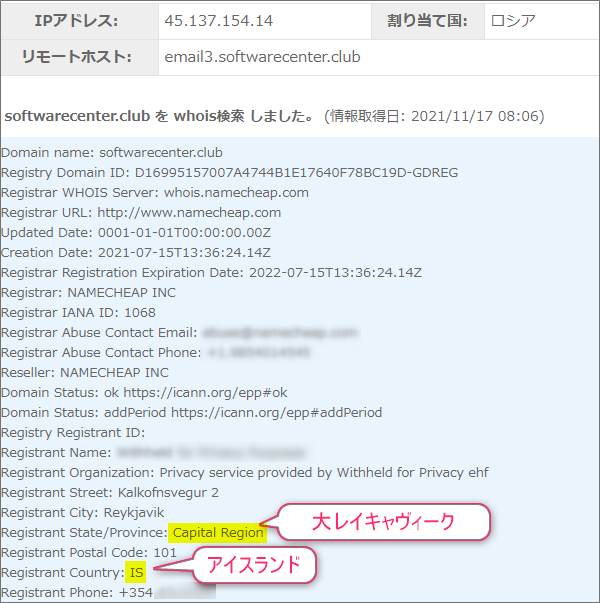

”Received”にある”45.137.154.14”が差出人の利用した送信サーバーのIPです。

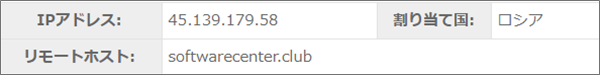

あっ、リモートホストを見ると”softwarecenter.club”って書かれているので、差出人のメール 割り当て国は「ロシア」とされていますが、別のサイトでさらに詳しく調べてみます。

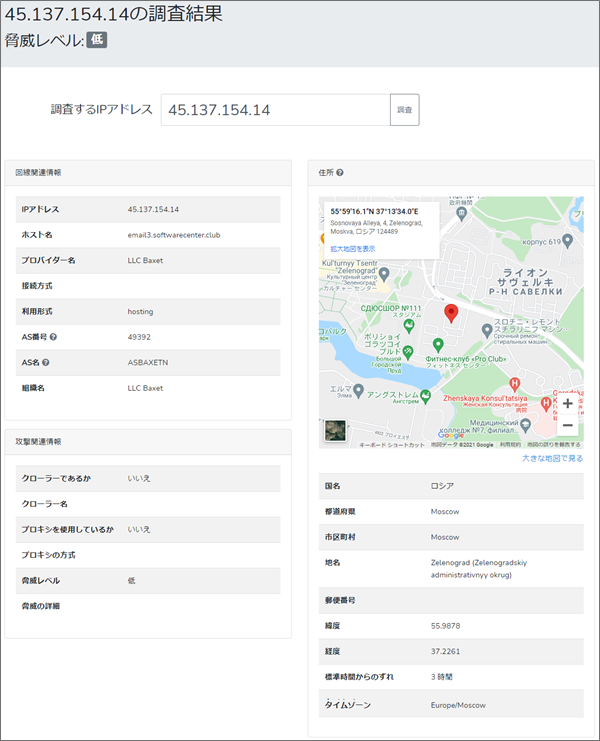

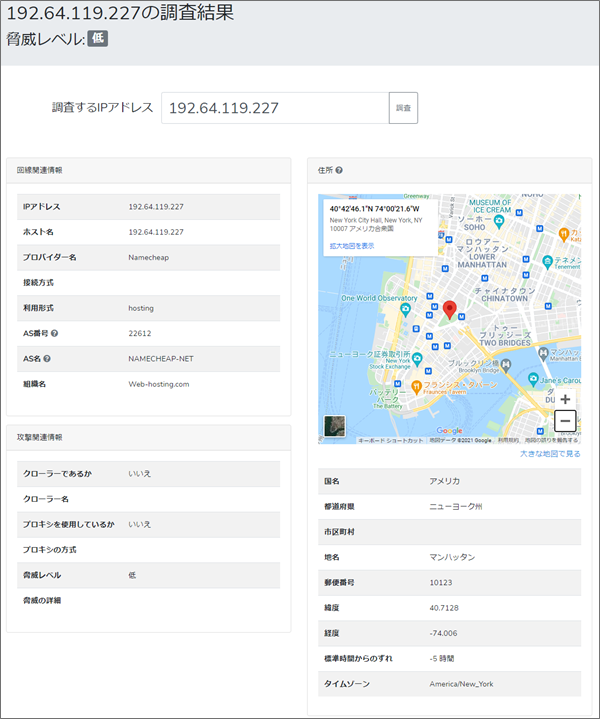

これによると差出人の利用したメールサーバーの位置は、おおよそですが 詐欺サイトはマンハッタンに?!では続いて本文。

例によってアルファベットは全て全角ですね。 「引き続きサービスをご利用いただきたい場合は、下記リンクより詳細をご確認ください。」

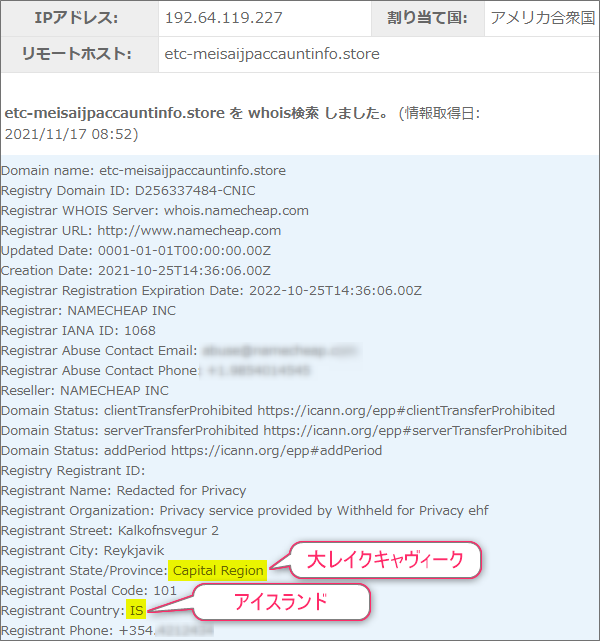

当然「ETC利用照会サービス」さんのドメインなんてどこにも使われていません。

ああ、これさっき見たやつじゃん。 じゃ別のサイトで詳しい位置を検索してみます。

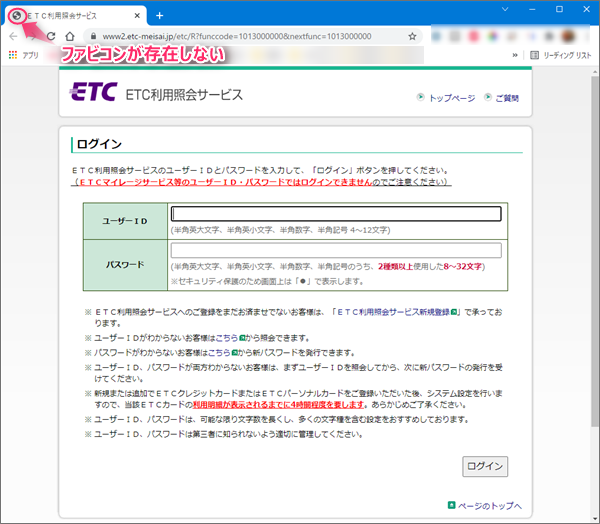

今回は「ニューヨーク州・マンハッタン」と出ました。 詐欺サイトはファビコンで見分けろそのマンハッタンで運営されている詐欺サイトがこちら。

開いたのは当然「ETC利用照会サービス」さんの完コピサイトです。 偽詐欺サイトのファビコンはこのようにデフォルトのファビコンとなっています。 でも、「ETC利用照会サービス」さんのサイトではこのようなファビコンが表示されています。 これも詐欺サイトを見分ける一つのポイントですね! まとめこのメールには更にこのような不必要な情報も。

不正ログインの信憑性を高めるためにこのようなでたらめな情報が書かれています。

もちろん割当先も「デンマーク」ではありませんので悪しからず…(笑) いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールetc-meisai,etc-meisai.jp,etc-meisaijpaccauntinfo.store,ETCサービスは無効になりました,ETC利用照会サービス,IPアドレス,Message ID,Received,Return-Path,SMS,SoftBank,softwarecenter.club,SPAM,アルファベットは全角,ご変更はこちらから,サイバーアタック,ジャンクメール,ゼレノグラード,デンマーク,ドメイン,なりすまし,ファビコン,フィッシング詐欺,ヘッダーソース,マンハッタン,メール,ワードサラダ,完コピ偽サイト,拡散希望,注意喚起,第三者不正利用,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』『KDDI Web Communications Co., Ltdからの重要なお知らせ』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』「message returner to sender/rcpt(2)」と、来た件

英文の件名で立て続けに3通も ※ご注意ください! このブログエントリーは、フィッ ...

『詐欺メール』「急! メールボックスがいっぱいです」と、来た件

件名に「!」の付いているメールにご用心 ※ご注意ください! このブログエントリー ...

『詐欺メール』『【重要】JCBカードのご利用確認のお願い』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』「【北洋銀行】口座利用停止のお知らせ」と、来た件

北海道電力に続き北洋銀行からメールが ※ご注意ください! このブログエントリーは ...