『迷惑メール』 「【重要】お客様の【MyJCBカード】が第三者に利用される恐れがあります。」と来た件

| [spam]スタンプ無ければ…ャバィ・・(´Д`;) |

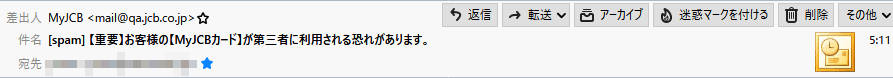

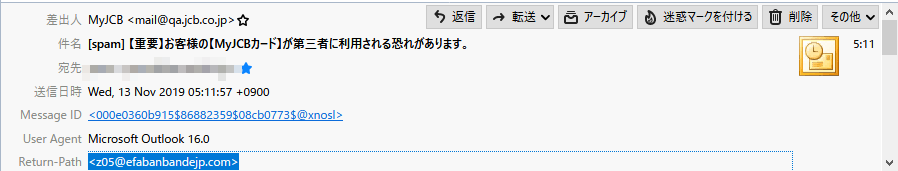

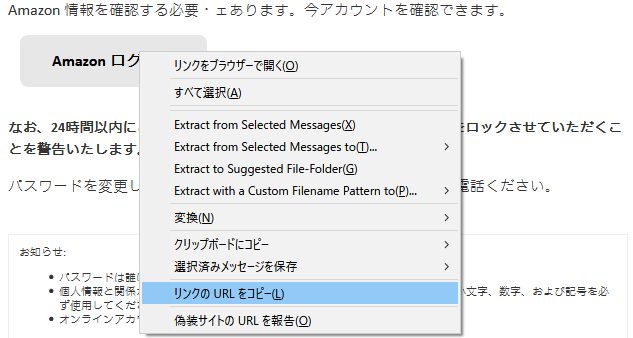

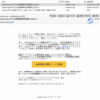

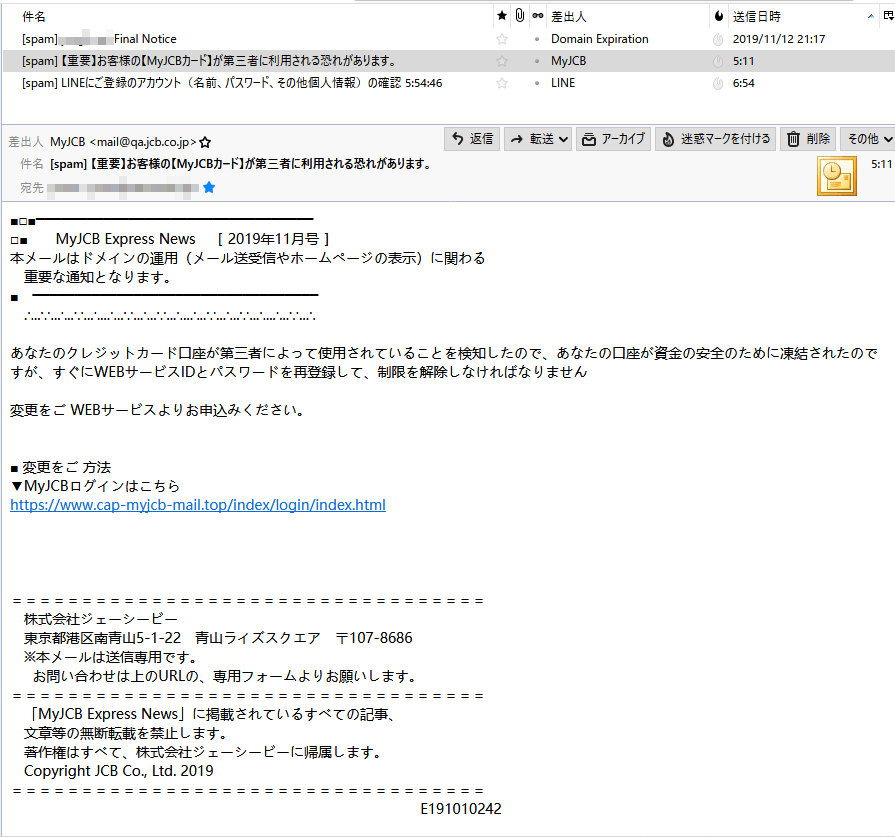

週の真ん中、水曜の朝は迷惑メールが3つ。(;´д`)トホホはい、今日は時間に余裕があるので少し詳しく「迷惑メール」の見分け方など まず、今朝の受信メールの一覧には3つの「迷惑メール」が。 質が悪いでしょ~ こんなの[spam]スタンプされてなかったら騙される方も多いと思います! 迷惑メールの見分け方では、久しぶりに「迷惑メール」の見分け方をしっかりとレクチャーしましょう! まず最初に目を付けるのは、本文の先頭にある宛名がどうなっているか? 今回のメールはスパムフィルターで[spam]スタンプが付けられているので 送信者は日本人ではない可能性が高く、本文は機械的に翻訳した文章を用いることが たとえば「謙譲語」の使い方がおかしかったり。 それ以外には「句読点」が無かったりとか。 でも決定的に見分ける方法は、偽装できるところと偽装できない所を理解すること。 上の画像だと「差出人」や「本文」からはその判断ができません。 偽装されているかどうかを見極めるには、設定で標準の表示を止めてヘッダーソースを 上に画像や下の画像ではヘッダーを見せてない「標準表示」です。 差出元の本当のメールアドレスは一番下の「Return-Path」と書かれた青く塗りつぶした部分。 ここは本当のアドレスじゃないと送信サーバーが機能せずメールの送信が行われないので ワードサラダも見分けるコツ今までにも何度かご紹介していますが、もう一つスパムを見分けるコツは 下の2つの図見てください。

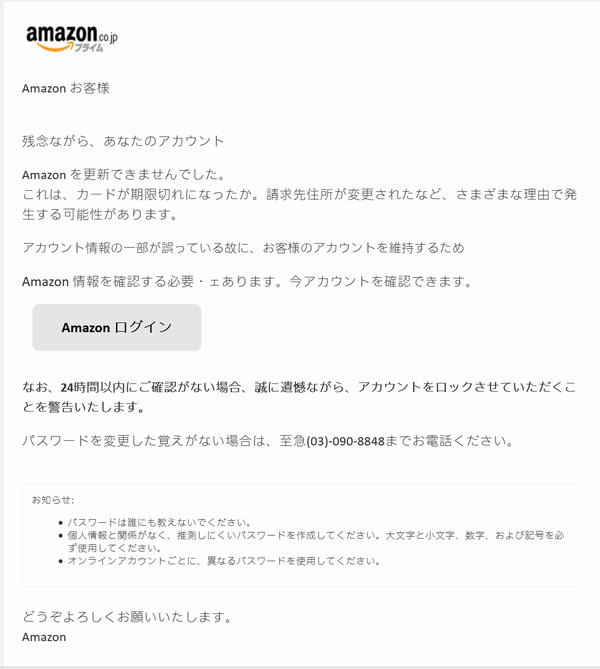

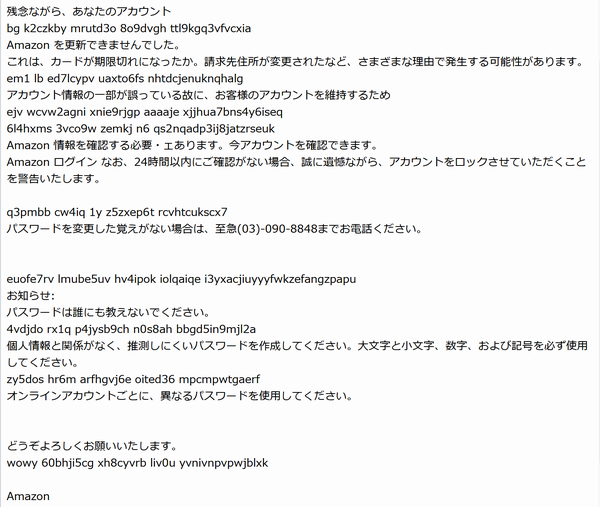

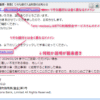

これ以前にもご紹介したことのある「迷惑メール」の本文。 実はこれ、上の図は「HTML形式」で送られてきたそのままを表示したもので 「テキスト形式」表示だと、行間に気持ちの悪い意味の無い訳の分からない文字列が 「迷惑メール」のタイトルによく[spam]って付けられてるでしょ? そのフィルターは機械的にスパムを振り分けるので、ワードサラダのように なので文章は乱れてしまいますが、怪しいと思ったら「HTML表示」を「テキスト表示」に 本文中のリンクも偽装が多い!こういったサイバー犯罪に引っ掛からないためにもう一つ大切なのは 奴らは、偽のWebページにあなたを誘導しログインさせる振りして その第一歩の窓口となるのがメール本文のリンク。 このURLってほとんどが偽装されています。

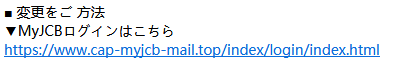

上のメールのボタンはこんなURLにリンクされていました。 では、今朝届いたJCBを騙ったメールのリンクはどうでしょうか?

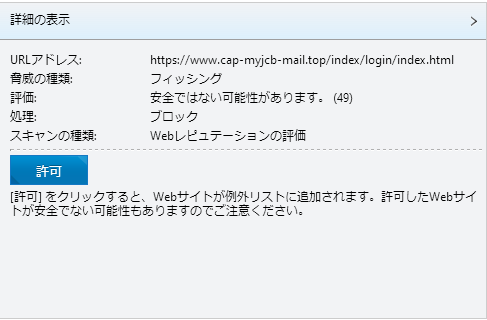

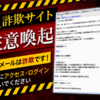

上記と同じように「リンクのURLをコピー」してみましたが 私は使命に駆られてリンクをクリックしますが、 では、接続してみます… まず、導入しているセキュリティーソフトが遮断。

そしてブラウザには…

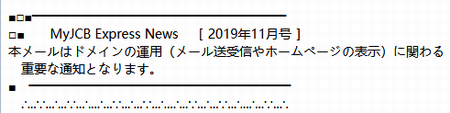

残念ながらと言いますか…繋がりませんでした(笑) どうです? 今回のメールは本文先頭にJCBのユーザー名を使った宛名が無いので だいたい始まりが「MyJCB Express News」ってのもちゃんちゃらおかしいですよね~(笑)

迷惑メール相談センターへ通報しますでは最後に、いつものように受信者の責任として受け取った「迷惑メール」を通報。 |

| こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切! そしてOS不随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し 防御することが大切です。 丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*) |