『詐欺メール』「[楽天] アカウントか制限されています、支払い情報の復旧」と、来た件

| 件名から怪しさが漂うメール | |||||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を 入力させアカウント情報を詐取します。 ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||||

もう、笑わせに掛ってますね今回ご紹介するのは、もう見るからに怪しい楽天に成りすました詐欺メールです。

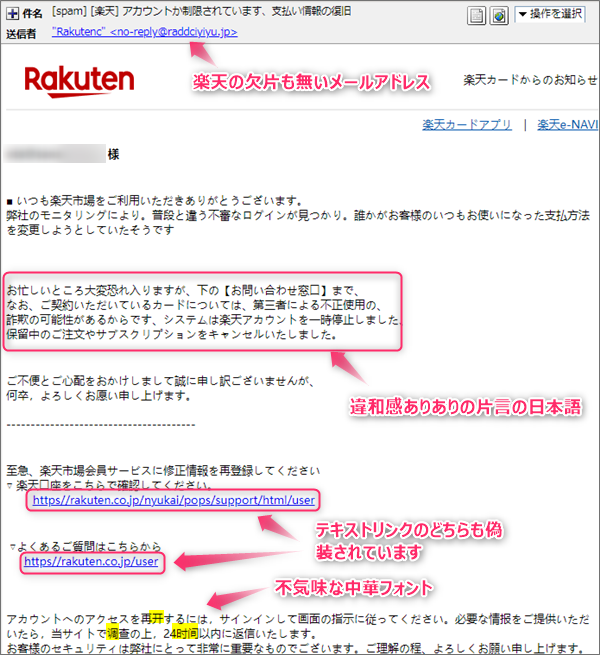

詳しくは図中に書いておきましたが、件名も差出人のメールアドレスも、一目でそれと では、プロパティーから見ていきます。 件名は 差出人は モスクワからのメールだった!ではこのおかしなメールをヘッダーソースから調査してみます。

では、このIPアドレスを使ってそのサーバーの位置情報を拾ってみましょう!

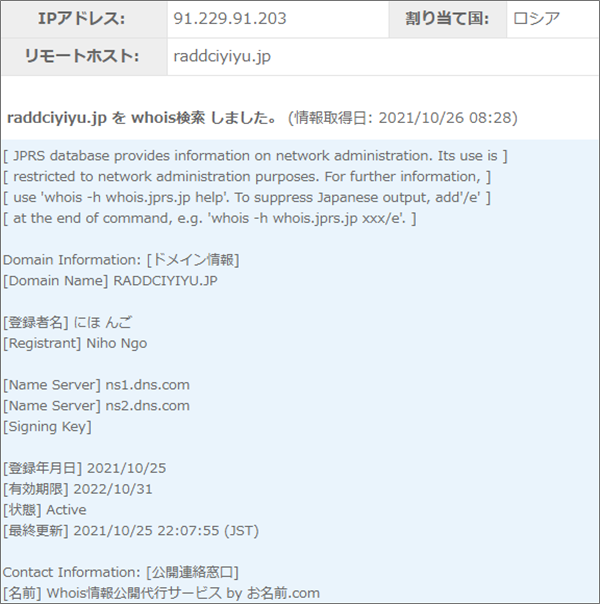

この結果から、このIPアドレスには”raddciyiyu.jp”というドメインが割当てられている では、今度はこの”raddciyiyu.jp”というドメインの持ち主を調べてみます。

詳しい情報はマスクされていますが、登録者は「にほ んご」なんておちゃらけた名前で 「お愿い」ってどう読むの?! 続いて本文を確認していきます。

そのまま貼り付けてみました。 「お忙しいところ」から始まる2項目も、「【お問い合わせ窓口】まで」で文章が切れたり そして3項目は、とどめの「お愿い」… この後に詐欺サイトへのリンクへのお誘いが数行あって、最後の項はこう書かれていました。

もしかして、ご覧いただく環境によっては、文字化けしてうまく見えないかもしれません。 リンクは偽装されていますでは、その本文に書かれているテキストリンクについて調べてみます。

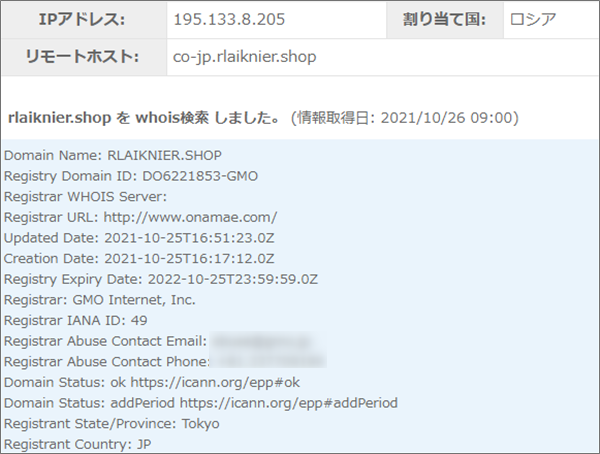

そして「よくあるご質問はこちらから」と書かれた下の段がこちら。 騙されてはいけません。 楽天がこのようなドメインを使ったURLでサイトを運営すると思いますか? このドメインについても調べると。 これも詳しいことはマスクされていましたが、持ち主は東京の方で、GMOにドメイン管理を

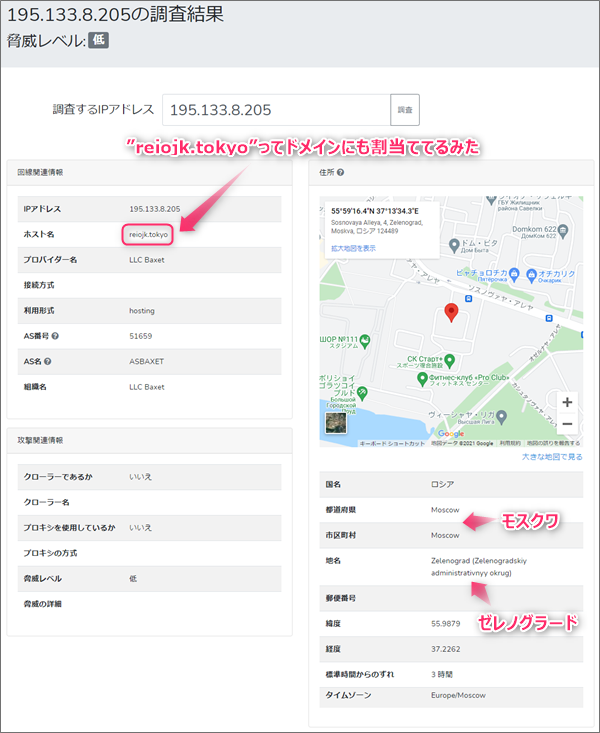

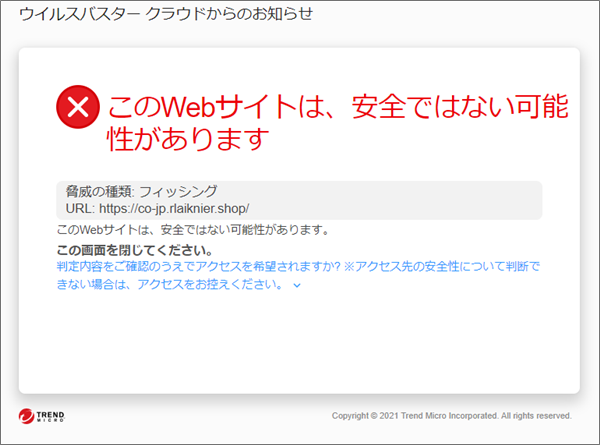

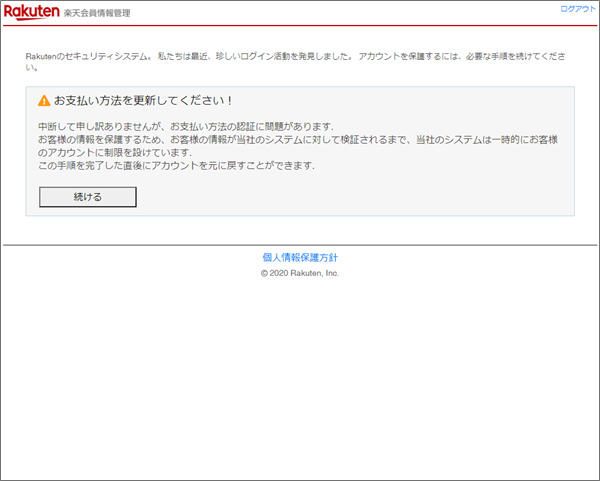

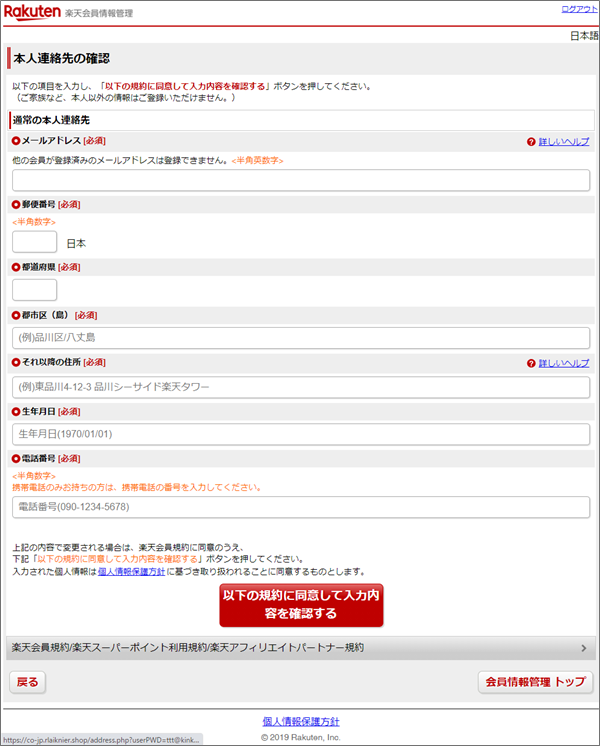

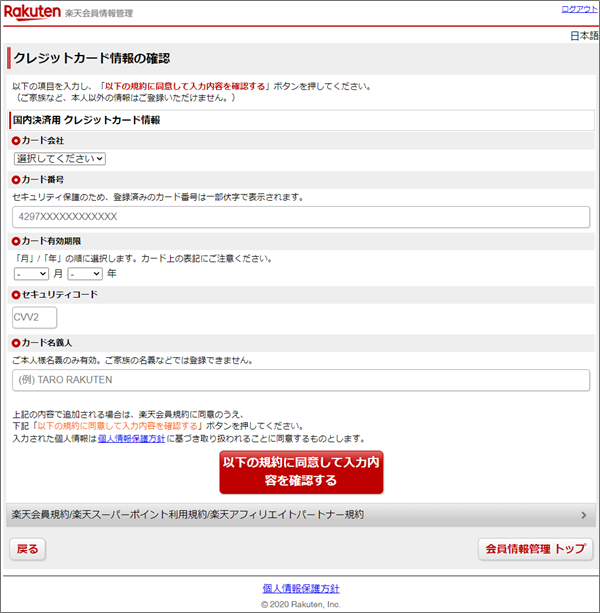

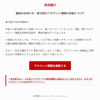

「ロシア・モスクワ・ゼレノグラード」と出ましたから、メールアドレスのドメインと ちょっとだけ詐欺サイトへでは、この場所にあるウェブサーバーでどのようなサイトを営んでいるのでしょうか? おなじみのウイルスバスターによる接続の遮断画面です。 ブロックされたサイトに向け更に進むと、見慣れた楽天のログイン画面が表示されました。 ここにユーザー情報を入力しログインボタンを押すと、そのIDとパスワードは詐欺犯に すると、支払い方法を更新させるためのそれらしいコメントが書かれたページが すると、まず個人情報を入力するフォームが開きました。 予想通り、今度はクレジットカードの情報を求められました。

これがフィッシング詐欺メールの全容です。 まとめ最後までお読みくださりありがとうございます。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メール[楽天] アカウントか制限されています、支払い情報の復旧,co-jp.rlaiknier.shop,GMO,IPアドレス,Message ID,raddciyiyu.jp,Rakutenc,Received,Return-Path,SMS,SPAM,ウイルスバスター,お名前.com,お愿い,ジャンクメール,ゼレノグラード,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,メール,モスクワ,モニタリング,リンク偽装,ワードサラダ,中華フォント,完コピ偽サイト,拡散希望,楽天口座をこちらで確認してください,注意喚起,著作権法違反,詐欺,詐欺サイト,詐欺の流れ,詐欺メール,読めない漢字,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』『 重要なお知らせ:楽天銀行アカウント情報の更新について』と、来た件

「生成AI」が普及し増々便利になる世の中。 詐欺師もこれを逃すはずが無く、怪しい ...

『詐欺メール』「【TS CUBIC CARD】重要なお知らせ」と、来た件

必ずリンク先のURLを確認 ※ご注意ください! このブログエントリーは、フィッシ ...

『詐欺メール』ニフティーから「【重要なお知らせ】サービス料金請求のお知らせ」と、来た件

私、会員じゃありませんが... ※ご注意ください! このブログエントリーは、フィ ...

『詐欺メール』『【お祝い】GMOクリック証券の特別キャンペーンであなたが獲得した2,000円』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』「Yahoo!JAPAN アカウントの利用停止のお知らせ」と、来た件

Yahoo!JAPANに成りすます ※ご注意ください! このブログエントリーは、 ...