『詐欺メール』「【TS CUBIC CARD】カード支払い情報が確認!」と、来た件

| ついに600件目達成! | ||||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を 入力させアカウント情報を詐取します。 ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | ||||

中国ドメインのメールは?!このブログエントリーで詐欺メール系が600件目を超えました。 さて、記念すべき600回目の詐欺メールエントリーは、こちらの内容です。

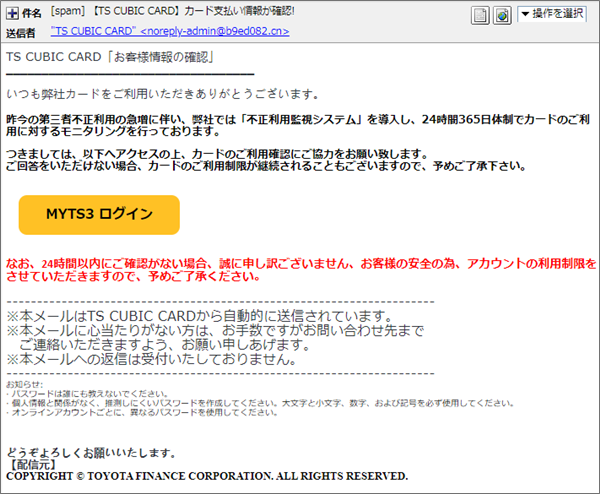

このメールは、トヨタファイナンスが展開する「TS CUBIC CARD」に成りすました では、メールのプロパティーから確認していきましょう。 件名は 差出人は 香港からのメールではこのメールをヘッダーソースから調査してみます。

では、このIPアドレスを使ってそのサーバーの位置情報を拾ってみましょう!

あくまでおおよその情報ですが、このIPアドレスは、現在香港で利用されていると出ています。 ありがちな「不正利用監視システム」では、メールの本文に目を向けてみましょう。

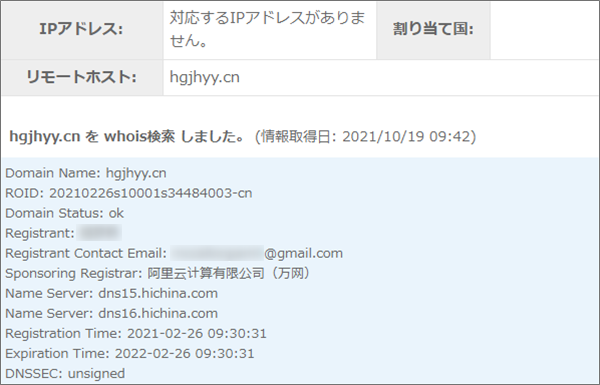

いつものことですが、なぜシステム更新のためにユーザーが自分でカードの利用確認など この項目の下にあるアマゾンの詐欺メールでもよく見かける黄色いボタンに詐欺サイトの そのリンク先のURLがこちら。

意味の無い”hgjhyy”なんてサブドメインと”.cn“って中国のトップレベルドメインですね。

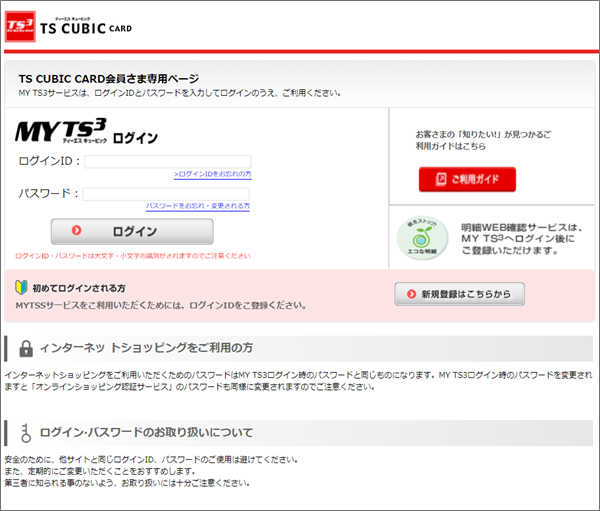

持ち主は、漢字3文字の氏名でしたが、到底私のような凡人には読めない漢字でした。 割り当て先ですが、いくつかサイトを回って調べてみましたが、このドメインを割当てている ただし、下のように詐欺サイトは健在ですので注意が必要です。

まとめ相変わらずクレジットカード会社に成りすましたフィッシング詐欺メールが後を絶ちません。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

迷惑メール24時間365日体制,b9ed082.cn,hgjhyy.cn,IPアドレス,Message ID,noreply,Received,Return-Path,SMS,SPAM,TS CUBIC CARD,お客様情報の確認,カードのご利用確認,カード支払い情報が確認,ジャンクメール,ドメイン,トヨタファイナンス,なりすまし,フィッシング詐欺,ヘッダーソース,メール,ワードサラダ,不正利用監視システム,完コピ偽サイト,拡散希望,注意喚起,著作権法違反,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要,阿里云计算有限公司

Posted by heart

関連記事

『詐欺メール』『【楽天ポイント進呈のご案内】1,066ポイントを受け取るにはご本人確認が必要です』と、来た件

★フィッシング詐欺メール解体新書★ 「生成AI」が普及し増々便利になる私たちが生 ...

『詐欺メール』「あなたのアカウントは一時的にロックされています。」と、来た件第4弾

これってもしかして詐欺に便乗した愉快犯?! ※ご注意ください! 当エントリーは迷 ...

『詐欺メール』American Expressから『【重要なお知らせ】振込先のご案内』と、来た件

誰が信じるのでしょうか? スマホやタブレットが普及し増々便利になる私たちが生活す ...

『詐欺メール』中華フォント編「在宅勤務に適したアルバイトですc」と、来た件

気色悪くて...(汗) ※ご注意ください! 当エントリーは迷惑メールの注意喚起を ...

『詐欺メール』第一金融株式会社から『<重要なお知らせです>』と、来た件

無料プレゼントを餌にした詐欺か ※ご注意ください! このブログエントリーは、フィ ...