『詐欺メール』「アカウントの停止」と、来た件

| サーバー管理者が標的 | ||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を 入力させアカウント情報を詐取します。 ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! カゴヤさんの正規ドメインは”kagoya.jp”事務所のinfoメールのアドレスにまたまたおかしなメールが届きました。

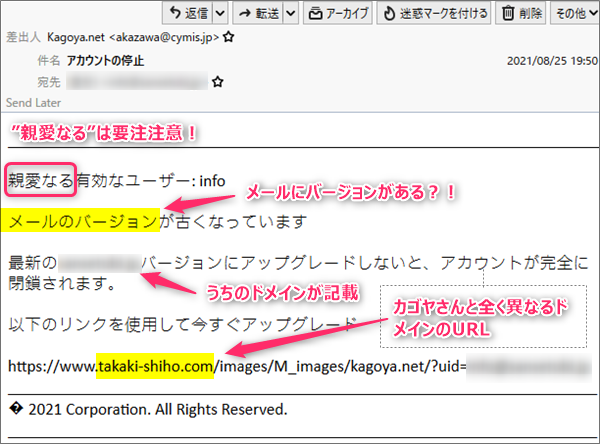

メールのバージョンがどーのこーのと書いてありますが、これはサーバー管理者に宛てたもの 件名は 差出人は 「フィールド御三家」を確認ではヘッダーソースの「フィールド御三家」を拝見してみましょう。

”Return-Path”は、エラー時の返信先。 ”Message-ID”はこのメール固有のID ”Received”は、メールが通過してきたサーバーが自身書き込む自局のホスト情報。

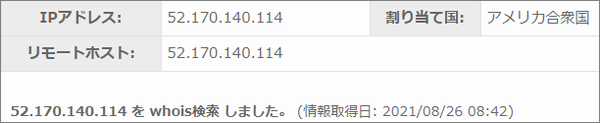

割り当て国がアメリカなので、このメールはアメリカにあるサーバーから発信されたことが では今度は、差出人のメールアドレスに使われていた”cymis.jp”ってドメインはどうでしょう。

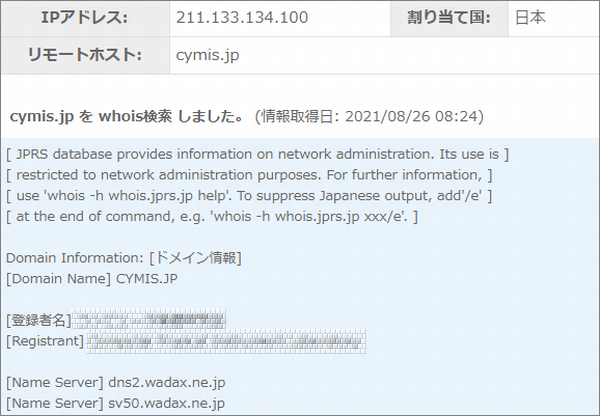

もちろん偽装を想定して調べていますので登録名等は公表できませんが、”wadax.ne.jp”と メールにバージョンってあるん??では、本文。

「親愛なる有効なユーザー」ってのは、いやはやなんとも怪しいですね。 「メールのバージョンが古くなっています」って、メールにバージョンってあるん??(笑) この脅し文句の後にあるのは、リンクです。

よく見ると、使われているドメインはtakaki-shiho.com”…「たかき・しほ」(人名??) じゃ、このドメインは誰が使ってるんでしょうか?

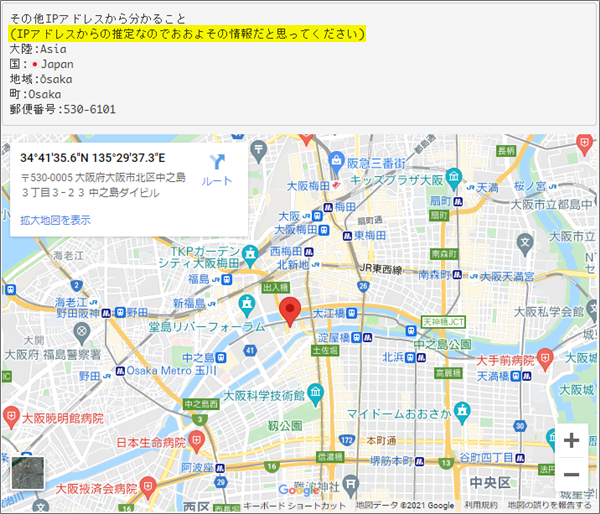

ドメインを割当ててるIPアドレスが”183.90.246.65”で、その所在は国内の大阪。 も少し詳しい位置を調べると…

もちろんおおよその位置です。 URLに接続してみます。

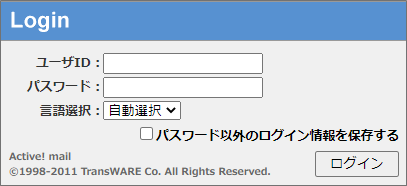

これは、サーバーアプリであるActive Mailのログイン画面を模したものですね(汗) まとめここにサーバー管理者のアカウントを入力させてその情報を盗み取る手口です。 もし騙されてアカウント情報を詐取されてしまうと、サーバーに勝手にログインされ うちの場合、サーバー管理者の登録はinfoアカウントにしていないのでこのアドレスに |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

今、拡散中の詐欺メール

【実録公開】Pairsを騙る芸能人招待イベント詐欺!「サマーヒカリ2026」の甘い罠 1.4k件のビュー

【実録公開】Pairsを騙る芸能人招待イベント詐欺!「サマーヒカリ2026」の甘い罠 1.4k件のビュー 【実録公開】「社内ネットワークセキュリティ監査」の偽メールに騙されるな!サポート詐欺の罠を徹底調査 1.1k件のビュー

【実録公開】「社内ネットワークセキュリティ監査」の偽メールに騙されるな!サポート詐欺の罠を徹底調査 1.1k件のビュー 【閲覧注意】ローソンで使える5,000円分クーポンを騙る詐欺メール——AmazonとローソンのW偽装でフィルターをすり抜ける手口 1.1k件のビュー

【閲覧注意】ローソンで使える5,000円分クーポンを騙る詐欺メール——AmazonとローソンのW偽装でフィルターをすり抜ける手口 1.1k件のビュー 【注意喚起】なりすまし!「ハラスメント・守秘義務違反」の恐怖。偽URLと偽サポートの二重の罠 786件のビュー

【注意喚起】なりすまし!「ハラスメント・守秘義務違反」の恐怖。偽URLと偽サポートの二重の罠 786件のビュー 「受信メールが3通保留されています」のKAGOYAメールが届いたら要注意!BIGLOBEサーバー踏み台+化学会社サイト悪用+「kwwwa」偽ドメインという三重の罠を解剖 648件のビュー

「受信メールが3通保留されています」のKAGOYAメールが届いたら要注意!BIGLOBEサーバー踏み台+化学会社サイト悪用+「kwwwa」偽ドメインという三重の罠を解剖 648件のビュー

🛡️ Heartland 管理者が推奨する「究極の対策セット」

迷惑メールActive mail,Cloudflare,cymis.jp,IPアドレス,kagoya,kagoya.jp,kagoya.net,Message ID,Received,Return-Path,SMS,SPAM,takaki-shiho.com,WADAX,Xserver,アカウントの停止,かごや,クラウドフレア,サーバー管理者を狙った,ジャンクメール,ドメイン,なりすまし,フィッシング詐欺,ヘッダーソース,メール,ワードサラダ,完コピ偽サイト,拡散希望,注意喚起,著作権法違反,親愛なる,詐欺,詐欺サイト,詐欺メール,調査,迷惑メール,重要

Posted by heart

関連記事

『詐欺メール』『【Amazon】お支払い情報の再確認が必要です』がいい加減くどい件

臨時特別編 いつもは私のところに届いた詐欺メールを解説しているのですが、今回はあ ...

『詐欺メール』ANAから『あなたのマイル、今すぐ使える!詳細はこちら』と、来た件

★フィッシング詐欺メール解体新書★ スマホやタブレットが普及し増々便利になる私た ...

『詐欺メール』「[spam] 三菱UFJ会社から緊急のご連絡三菱UFJ会社から緊急のご連絡三菱UFJ会社から緊急のご連絡」と、来た件

アルファベットが全角 ※ご注意ください! このブログエントリーは、フィッシング詐 ...

『詐欺メール』「[メルカリ]サービス通知」と、来た件

Webサイトの脅威危険度は「高」 ※ご注意ください! 当エントリーは迷惑メールの ...

『詐欺メール』『【労働金庫】【要返信】お客様の直近の取引における重要な確認について』と、来た件

引き続き『ろうきん』 多分あなたは、このメールに不信感を持ち検索されてここにいら ...