『詐欺メール』「[オリコポイント]のセキュリティ通知」と、来た件

| “ORICN ID”っておかしくない? | ||

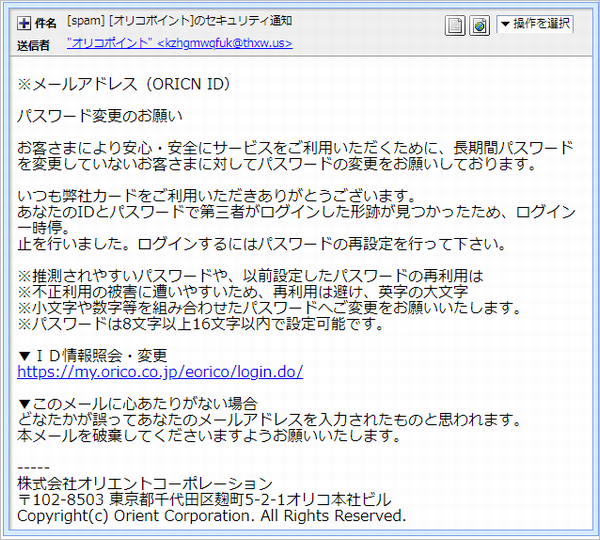

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を 入力させアカウント情報を詐取します。 ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! 例によってガード会社を騙るメール6月も前半を終え暑さが目立つようになってきました。 さて、今朝の話題はこのメールです。

ここで取り上げるメールなので当然”フィッシング詐欺メール”ですが、突っ込みどころが 件名は オリコポイントとは、オリコカードに付帯するポイントサービスのようですが、実際の

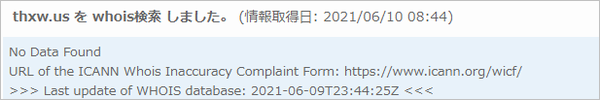

差出人は オリコさんの正規ドメインは「orico.co.jp」 自社ドメインを持ってるのに会員宛に送るメールドメインが全く異なるなんてあり得ません! それにこのドメイン実際には存在しないようです。

メールのヘッダーソースに残された差出人側の”Received”は、その送信サーバーのホスト情報

また”static.cnode.io”だ、このIPアドレスの所在も調べるまでもなく東京都心。 作るならまじめに作ろうよ。以下は、本文をそのままコピペしました。

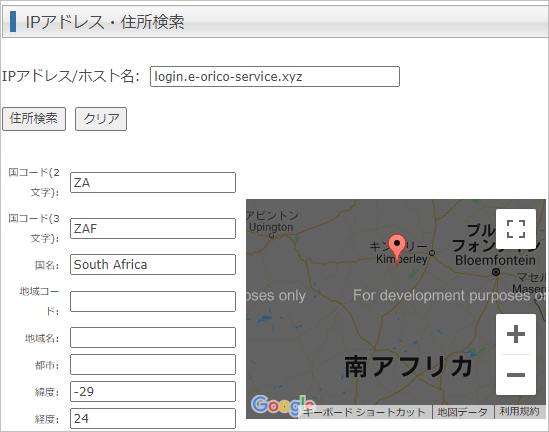

まず、書き出しが「※メールアドレス(ORICN ID)」となっています。 そしてこの「ORICN ID」 次の突っ込みどころは「ログイン一時停。止」 でもって最後の4行。 詐欺サイトは南アフリカで運営?!ではいよいよリンク先の調査です。 このメールにもご多分に漏れず記載されてて、そのURLがこちら。

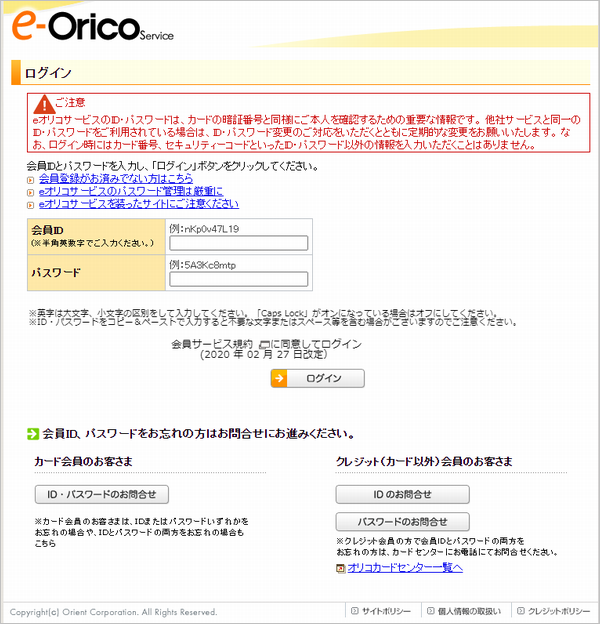

オリコの正規ドメイン”orico.co.jp”が使われているので一目に見ると正規サイトかな?

出ました、”.xyz” 詐欺サイトなど悪意のあるサイトでよく使われる格安使い捨てドメイン。 ここに使われている”login.e-orico-service.xyz”ってドメインを調査します。

ドメインの登録申請は中国の安徽省(あんきしょう)から。 ちょっと覗いてみたところ、完コピ偽サイトは稼働中でした。

このようなおかしなメールに惑わされる方は居ないと思いますが、十分にご注意ください!! |

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)