【犯行予告】JACCSポイント失効詐欺メールの全手口を公開 – 中国発の巧妙ななりすまし手法とは

【犯行予告】JACCSポイント失効詐欺メールの全手口を公開 – 中国発の巧妙ななりすまし手法とは

レポート日付:2026年5月7日

監修:Heartland-Lab(ハートランド・ラボ)

🌐 最近のスパム動向

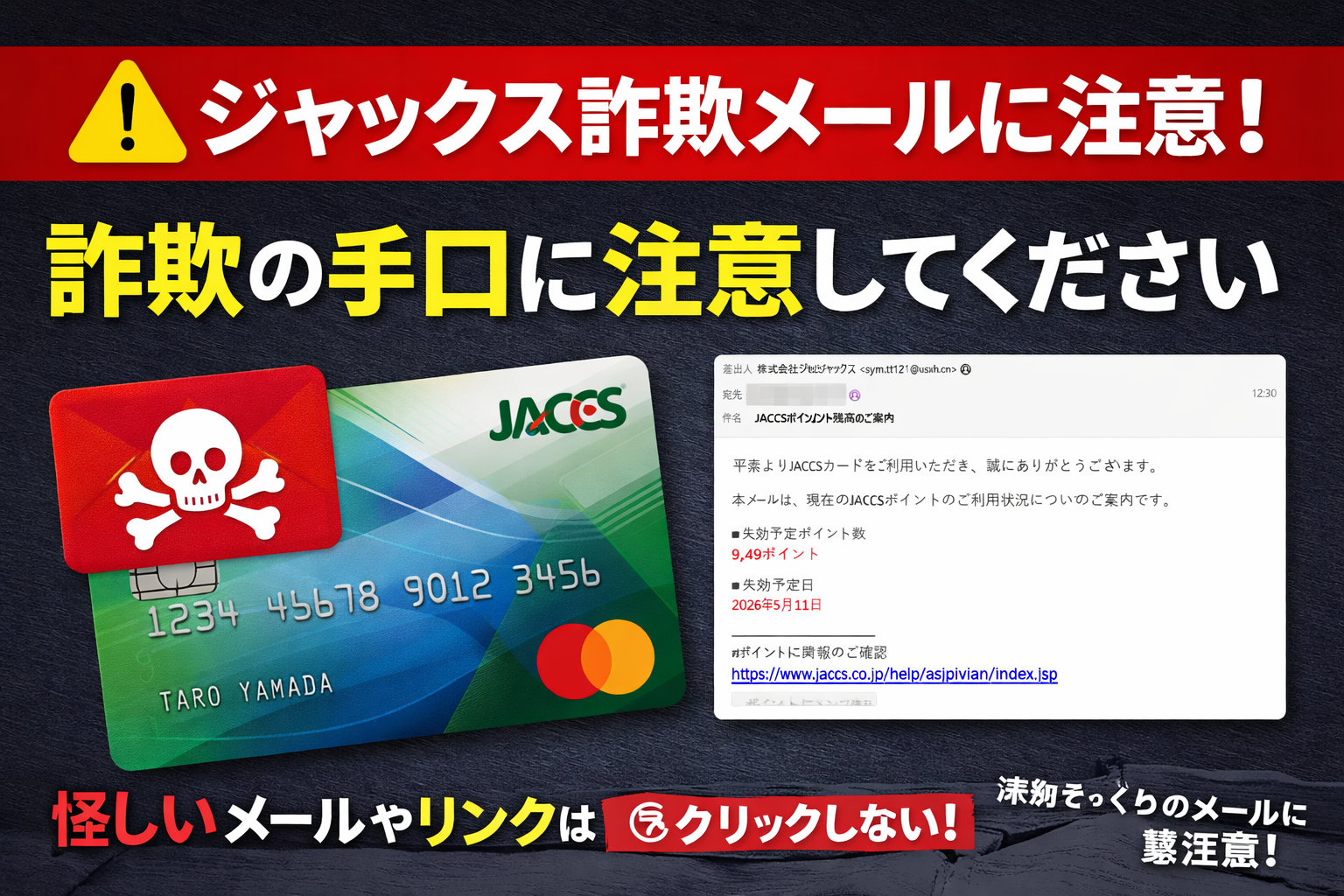

2026年5月現在、クレジットカード会社を騙る「ポイント失効通知」型のフィッシング詐欺が急増しています。特にJACCS、楽天カード、三井住友カードなど大手カード会社の名を騙り、「失効間近のポイントがある」という緊急性を演出して偽サイトへ誘導する手口が横行しています。従来の金融機関詐欺とは異なり、「ポイント」という比較的警戒心が薄れやすいテーマを利用している点が特徴的です。送信元は中国のドメインが多く、文面は日本語として自然に見えるものの、URLやヘッダー情報を確認すると明らかに不審な兆候が見られます。

📝 前書き

今回解析するのは、株式会社ジャックス(JACCS)を騙る悪質なフィッシング詐欺メールです。開いただけでは直接的被害はないものの、画像付き・開封通知付きの場合はアドレス生存確認が行われ、今後詐欺メール送信リストに追加される可能性があります。このメールは「9,249ポイントが5月11日に失効する」という緊急性を煽り、受信者に焦りを与えて偽サイトへ誘導する典型的な手法を用いています。一見すると公式からの案内に見えますが、送信元ドメイン(usxh.cn)やリンク先URL(entagkg.cn)が中国のドメインであることから、完全に偽装されたメールであることが判明しています。

⚠️ 緊急性評価

危険ポイント:

✓ 実在する大手カード会社(JACCS)の名を騙っている

✓ 「失効予定日:5月11日」と具体的な日付で緊急性を演出

✓ 「9,249ポイント」という微妙にリアルな数字設定

✓ 中国ドメインからの送信だが日本語文面は自然

✓ 偽装URLが巧妙で一見すると公式サイトに見える構造

✓ トレンドマイクロがフィッシングサイトとして即座に検出

📧 件名

この件名には迷惑メールフィルタによる[spam]タグが付いていません。これは、このメールが一部のメールサービスのフィルターをすり抜けた可能性を示しています。件名自体は非常に自然で、実際にJACCSから送られてくる正規の通知メールと見分けがつきにくい内容となっています。「残高のご案内」という表現は緊急性を強調せず、むしろ定期的な情報提供を装うことで受信者の警戒心を和らげる効果があります。

👤 送信者情報

| 送信者名 | 表示なし(メールアドレスのみ) |

| メールアドレス | sym.t1216@usxh.cn |

| ドメイン | usxh.cn(中国ドメイン) |

| 送信元IP | 101.47.17.67 |

| SPF認証 | none(認証なし) |

【送信元の詳細分析】

このメールの送信元「sym.t1216@usxh.cn」は、正規のJACCSとは一切関係のない中国の怪しいドメインです。本物のJACCSは「jaccs.co.jp」ドメインを使用しており、「.cn」ドメインから公式メールが送信されることは絶対にありません。

SPF認証が「none」となっている点も重大な警告サインです。これは送信元ドメインがメール送信を許可していないサーバーから送られていることを意味し、なりすまし・偽装メールである決定的な証拠となります。正規の企業メールであれば必ずSPF/DKIM/DMARC等の認証が設定されています。

📅 受信日時

受信日時:2026年5月7日(木)11:30:26

タイムゾーン:+0800(中国標準時)

タイムゾーンが+0800(中国標準時)となっている点に注目してください。日本のタイムゾーンは+0900ですから、このメールは中国の時刻設定で送信されています。正規のJACCSは日本国内からメールを送信するため、このような時差は発生しません。メールヘッダーのタイムゾーン情報は、送信元の地理的位置を推定する重要な手がかりとなります。

この詐欺メールは、カード会員であれば誰もが受け取る可能性があります。特に高齢の家族は「ポイントが失効する」という言葉に焦りを感じやすく、詐欺サイトへアクセスしてしまう危険性が高まります。この記事のURLをコピーして、今すぐご家族のLINEグループで共有してください。事前の情報共有が、大切な人を守る最も効果的な手段です。

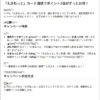

📄 メール本文

平素よりJACCSカードをご利用いただき、誠にありがとうございます。本メールは、現在のJACCSポイントのご利用状況についてのご案内です。 ■失効予定ポイント数

9,249ポイント

■失効予定日

2026年5月11日

■ポイントに関する情報のご確認

ポイントの交換内容やご利用方法につきましては、JACCS公式サイトにてご案内しております。

JACCS公式サイト

h**ps://www.jaccs.co.jp/help/asjpivian/index.jsp

■JACCSポイントのご利用内容について

お持ちのJACCSポイントは、以下のような内容にご利用いただけます。

・日用品や生活雑貨などの商品

・食品・グルメ関連の商品

・各種ギフト券・商品券

・デジタル形式の特典やサービス

・提携サービスのポイントへの移行

・カードご利用代金への充当

※交換対象や必要ポイント数は内容により異なります。

■ご案内

年末が近づく時期となり、ポイントをご確認・ご利用される方が増えております。ご都合のよいタイミングで、ポイントのご利用をご検討いただくことをおすすめいたします。

本メールは、JACCSカードのサービス内容に関するご案内です。詳細につきましては、公式サイトをご確認ください。

今後ともJACCSカードをよろしくお願いいたします。

株式会社ジャックス

JACCSカード

※本メールは送信専用です。

🎯 メールの目的と設計の巧妙さ

【詐欺師の狙い】

このメールの最終目的は、受信者を偽のJACCS公式サイトへ誘導し、カード番号・有効期限・セキュリティコード・氏名・生年月日・住所・電話番号などの個人情報を詐取することです。 【心理的トリック】

1. 損失回避の心理:「9,249ポイント失効」という具体的な数字で損失感を刺激

2. 時間的切迫感:「5月11日」という目前の期限設定で焦りを誘発

3. 権威性の演出:実在する大手企業名で信頼感を偽装

4. 微妙なリアリティ:キリの良くない「9,249」という数字が逆に本物らしさを演出

5. 季節感の利用:「年末が近づく時期」という表現(実際は5月だが違和感を薄める)

【文面の巧妙な設計】

このメールの文章は非常に自然な日本語で書かれており、文法的な誤りやぎこちない表現がほとんどありません。箇条書きや記号の使い方も正規の企業メールと遜色なく、一般的な「怪しい日本語」を手がかりに詐欺を見抜く方法が通用しない高度な偽装となっています。ただし「年末が近づく時期」という表現が5月の文脈では不自然であり、テンプレートを使い回している可能性が伺えます。

【URL偽装の技術】

メール本文中に記載されているURL「https://www.jaccs.co.jp/help/asjpivian/index.jsp」は一見すると正規のJACCSドメインのように見えますが、実際のリンク先は全く異なる中国の詐欺サイト「https://zdisji.entagkg.cn/ghticg/lub-iu_louik/」です。これはHTMLメールの機能を悪用し、表示テキストと実際のリンク先を別にする「リンク偽装」と呼ばれる手法です。

⚠️ 注意点と対処法

【絶対にやってはいけないこと】

❌ メール内のリンクをクリックする

❌ 添付ファイルを開く(今回は添付なし)

❌ 返信する

❌ 「配信停止」などのリンクをクリックする 【正しい対処法】

✅ メールを即座に削除:迷わず削除してください

✅ 公式サイトを直接訪問:ブックマークや検索エンジンから正規のJACCS公式サイト(https://www.jaccs.co.jp/)へアクセス

✅ 公式に確認:本当にポイント失効の案内があるかカスタマーサポートへ電話で確認

✅ フィルタ設定:「usxh.cn」「entagkg.cn」などの中国ドメインを受信拒否設定

✅ セキュリティソフト更新:ウイルス対策ソフトを最新状態に保つ

【万が一クリックしてしまった場合】

1. 絶対に個人情報を入力しない

2. 即座にブラウザを閉じる

3. セキュリティソフトでフルスキャン実行

4. JACCSカスタマーセンター(0570-002277)へ連絡

5. カード利用明細を注意深く確認

6. 必要に応じてカード再発行を検討

【家族を守るための行動】

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。

特に高齢の親御さんや、セキュリティ知識が少ない方への情報共有が重要です。

そのまま使えるLINEボタン:

🌐 サイト・回線関連情報

【送信元サーバー情報】

| IPアドレス | 101.47.17.67 |

| ホスト名 | unknown (HELO usxh.cn) |

| IP調査 | ip-sc.netで調べる |

| 地理的位置 | 中国(推定)※調査時点でのロケーションは中国を示していますが、サーバーをコロコロ変える可能性があるため確認時点で変化している可能性大。 |

| Google Maps | 地図で確認(緯度30.5928, 経度114.3055付近) |

【技術的解説】

送信元IPアドレス101.47.17.67は中国国内のネットワーク範囲に属しています。Receivedヘッダーには「unknown (HELO usxh.cn)」と記録されており、送信サーバーが正規の逆引きDNS設定を持っていない可能性が高く、これは詐欺メール送信用の一時的なサーバーである典型的な特徴です。

SPF認証が「none」である点も重要です。正規のメールサーバーであれば、SPFレコードでメール送信を許可されたIPアドレスが明示されますが、このドメインにはそのような設定がないため、なりすましメールであることが技術的に証明されています。

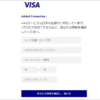

🔗 誘導先URL解析

【偽装URL】

| 表示URL | https://www.jaccs.co.jp/help/asjpivian/index.jsp |

| 実際のURL | hxxps://zdisji.entagkg[.]cn/ghticg/lub-iu_louik/ |

| 詐欺ドメイン | entagkg.cn(中国ドメイン) |

| サブドメイン | zdisji.entagkg.cn |

| セキュリティ判定 | トレンドマイクロ: フィッシングサイトとして検出済み |

【ドメイン情報】

詐欺サイトのドメイン「entagkg.cn」は中国で登録された.cnドメインです。ip-sc.netで詳細調査を行うことで、このドメインのIPアドレスやホスティング事業者を特定できます。

【危険ポイント】

✓ 完全な別ドメイン:正規のjaccs.co.jpとは全く無関係

✓ 中国ドメイン:日本企業が.cnドメインを使うことはほぼない

✓ ランダム文字列:「zdisji」「entagkg」「ghticg」など意味不明の文字列は詐欺サイトの特徴

✓ 即座にブロック:トレンドマイクロが既にフィッシングサイトとして検出

✓ パス構造偽装:「lub-iu_louik」のような無意味なパスでアクセス追跡を回避

【サイトの稼働状況】

2026年5月7日時点で、トレンドマイクロのウイルスバスタークラウドによって即座にブロックされており、アクセスできない状態となっています。ただし、詐欺グループは頻繁にドメインを変更するため、類似の新しいドメインが次々と作成される可能性があります。

【技術的な偽装手法】

このメールでは、HTMLメールのハイパーリンク機能を悪用しています。表示されるテキストは「https://www.jaccs.co.jp/help/asjpivian/index.jsp」ですが、実際のリンク先(href属性)は全く異なる中国の詐欺サイトです。これは以下のようなHTMLコードで実現されています:

<a href=”https://zdisji.entagkg.cn/ghticg/lub-iu_louik/”>https://www.jaccs.co.jp/help/asjpivian/index.jsp</a>

このような偽装は、リンクをクリックする前にマウスカーソルを重ねることで見破ることができます。ブラウザの下部やツールチップに実際のリンク先URLが表示されます。

このメールにはHTML形式での画像埋め込みや外部画像読み込みは確認されていませんが、詐欺サイトへアクセスすると、JACCSの公式ロゴやデザインを模倣した偽装ページが表示されます。これらの画像は正規サイトから無断で複製されたものであり、視覚的な信頼性を高めるための演出です。

また、メール受信時に外部サーバーから画像が読み込まれる設定の場合、詐欺グループにメールアドレスが有効であることが通知されてしまいます。メールソフトの設定で「外部画像を自動読み込みしない」オプションを有効化することを強く推奨します。

私が接続したのはPCで、以下のエラーページが開きましたが、これはデバイスによる接続分岐手段が用いられていて、スマホで接続していると判断された場合は上記のような偽サイトに接続されるように仕組まれています。![]()

⭐ 危険度評価

| 総合危険度 ★★★★☆ 4.0 / 5.0 | 評価内訳 なりすまし精度:★★★★★ 文章自然度:★★★★★ 技術的偽装:★★★★☆ 心理的誘導:★★★★★ 被害想定規模:★★★★☆ |

【危険度が高い理由】

1. 実在する大手カード会社の完全偽装

2. 日本語の文章が極めて自然で違和感がない

3. 具体的な数字と期限で緊急性を演出

4. URL偽装が巧妙で見分けにくい

5. ポイント失効という損失回避の心理を突いている

【唯一の減点要素】

トレンドマイクロ等の主要セキュリティソフトが既にフィッシングサイトとして検出しているため、最新のセキュリティソフトを使用していればブロックされます。ただし、セキュリティソフト未導入の環境や、モバイル端末からのアクセスでは依然として危険性が高い状態です。

🔗 公式注意喚起・参考情報

【JACCS公式情報】

• 株式会社ジャックス公式サイト:https://www.jaccs.co.jp/

• JACCSカスタマーセンター:0570-002277(9:30~17:30)

• 公式からのメールは必ず「@jaccs.co.jp」ドメインから送信されます 【関連機関の注意喚起】

• フィッシング対策協議会:https://www.antiphishing.jp/

• 警察庁サイバー犯罪対策:https://www.npa.go.jp/bureau/cyber/

• 消費者庁 詐欺被害注意喚起:https://www.caa.go.jp/

【セキュリティソフト情報】

• トレンドマイクロ(ウイルスバスター):このフィッシングサイトを検出済み

• 他の主要セキュリティソフト(Norton、McAfee、Kaspersky等)も同様にブロック対応

📌 まとめ

今回解析したJACCSポイント失効詐欺メールは、極めて高度に偽装された危険なフィッシング詐欺です。文章の自然さ、具体的な数字設定、心理的誘導テクニック、URL偽装など、あらゆる面で巧妙に設計されています。 【見分けるための最重要ポイント】

✓ 送信元ドメインが「jaccs.co.jp」以外は偽物

✓ リンクをクリックする前に必ずマウスオーバーで実際のURLを確認

✓ 緊急性を煽る内容は一旦冷静に公式サイトで確認

✓ メール内のリンクではなく、必ずブックマークや検索から公式サイトへアクセス

今すぐ家族を守る行動を!

この詐欺メールは、カード会員であれば誰でも受け取る可能性があります。特に高齢の家族は「ポイントが失効する」という言葉に焦りを感じやすく、詐欺サイトへアクセスしてしまう危険性が高まります。

▼ 今すぐこの記事を共有してください

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。

そのまま使えるLINEボタン:

あなたの小さな行動が、大切な人の財産と個人情報を守ります。詐欺被害は他人事ではありません。今この瞬間にも、あなたの家族や友人のもとに同様の詐欺メールが届いているかもしれません。情報共有こそが最強の防御策です。

▶ 類似の詐欺メール事例を探す:

ymg.nagoya で類似の詐欺メール記事を検索

他のカード会社や金融機関を騙る詐欺メールの手口と対策を学べます。

▶ JACCS関連の詐欺情報をチェック:

ymg.nagoya で「JACCS」関連記事を検索

JACCSを騙る過去の詐欺事例や最新の手口を確認できます。

※ Heartland-Labでは、最新の詐欺メール情報を随時更新しています。ブックマーク登録して定期的にチェックすることをお勧めします。

─────────────────────

📝 この記事は Heartland-Lab(ハートランド・ラボ)が監修しています

🔒 最新のセキュリティ情報は ymg.nagoya で随時更新中

📢 情報共有が詐欺被害を防ぎます – SNSでシェアをお願いします

─────────────────────