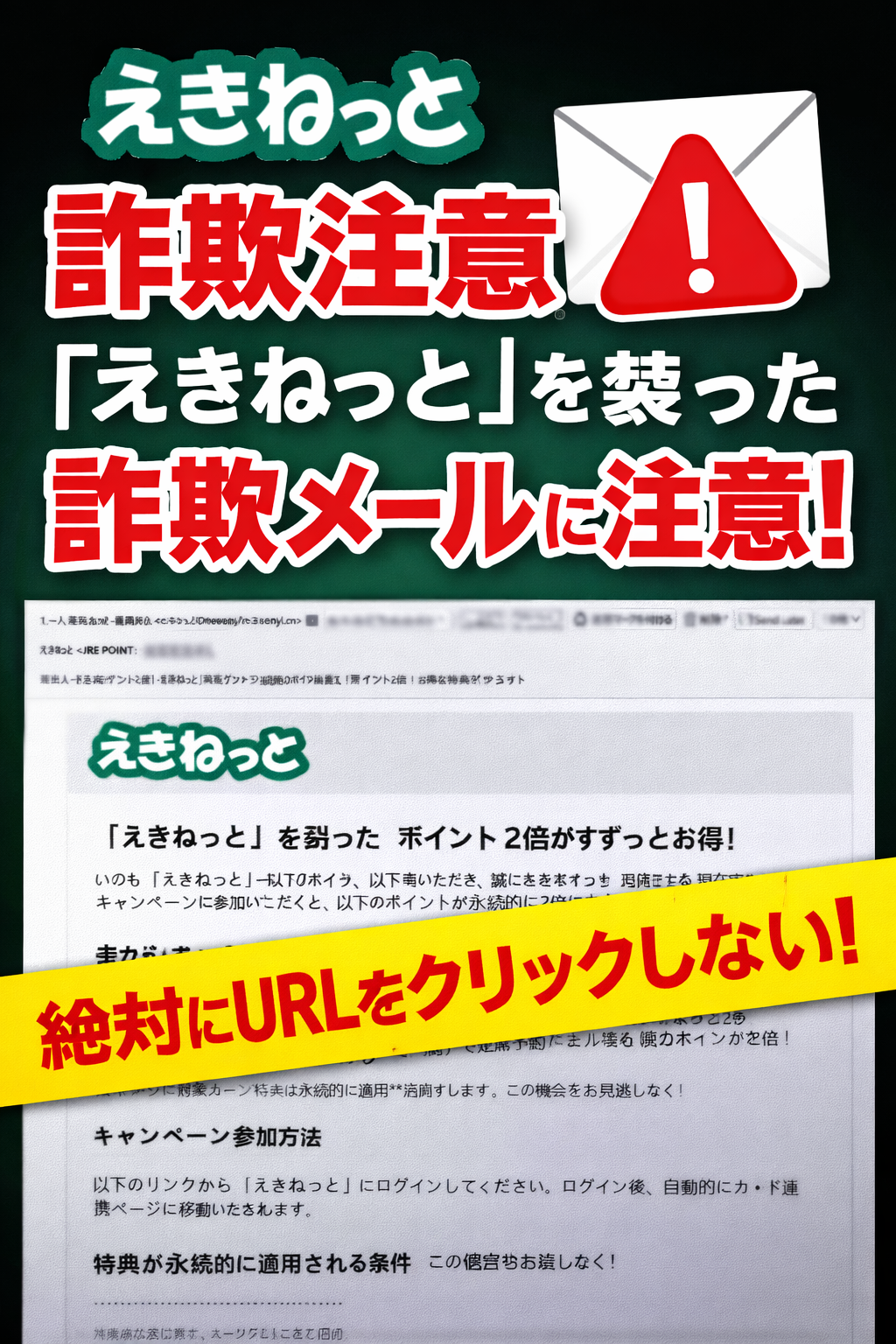

【緊急注意喚起】えきねっとポイント2倍詐欺の衝撃手口|フィッシングサイト解析

【犯行予告】えきねっと偽装メールの全手口を公開|中国サーバーから届く巧妙な罠

📋 Heartland-Lab セキュリティレポート

報告日:2026年5月7日

監修:Heartland-Lab(ymg.nagoya) |

| 📊 最近のスパム動向

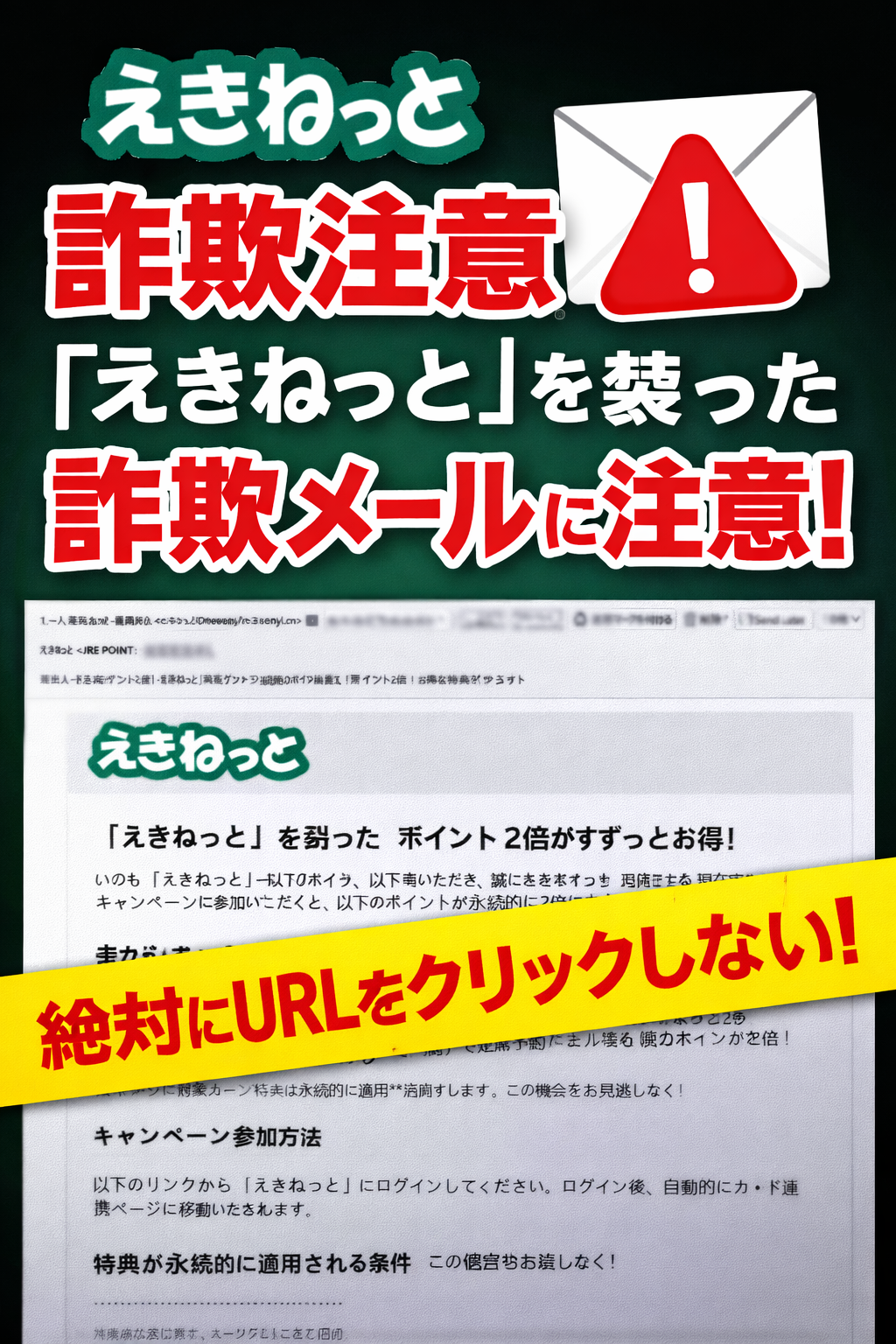

2026年5月に入り、JR東日本の公式サービス「えきねっと」を装った巧妙なフィッシング詐欺が急増しています。本物そっくりのデザイン、実在する住所の記載、そして「ポイント永続2倍」という魅力的な餌で利用者を誘導する手口が確認されています。特に注目すべきは、送信元が中国のサーバー(.cnドメイン)であるにもかかわらず、受信者が違和感を抱きにくい精巧な日本語表記を使用している点です。GW明けの予約需要期を狙った計画的犯行と見られます。

|

| ⚠️ 重要な前提知識

このメールを開封しただけでは直接的な被害は発生しません。しかし、このメールにはHTML形式や画像読み込み機能が含まれている可能性が高く、開封した瞬間にあなたのメールアドレスが「生きているアドレス」として送信者側に記録される危険性があります。また、開封通知機能が仕込まれている場合、あなたのアドレスは「詐欺メール送信リスト」に追加され、今後さらに大量の詐欺メールが届くようになる可能性が極めて高いです。開封してしまった場合は、今後同様のメールに一層の警戒が必要です。

|

| 🚨 緊急性評価 ★★★★★

非常に危険

実在企業の完全偽装+中国サーバー経由+期限切迫誘導

クレジットカード情報の直接窃取を目的とした組織的犯行

既に複数の被害報告が確認されています

|

📧 件名分析

| 件名 | 【重要】会員情報の確認をお願いいたします |

| [spam]タグ | 未付与 ← メールサーバーのフィルターをすり抜けた可能性大 |

| 特徴 | 「重要」という緊急性を演出する心理的圧力と、「会員情報の確認」という正当な業務連絡を装った二重の罠。件名だけでは詐欺メールと判別しにくい巧妙な設計です。 |

👤 送信者情報

| 差出人名 | 表示名なし(えきねっとを装っているがFromヘッダーに記載なし) |

| メールアドレス | c.0707love@mewenyl.cn |

| ドメイン分析 | mewenyl.cn ← 中国のドメイン(.cn)

JR東日本の公式ドメインは「eki-net.com」です。.cnドメインから送信される時点で完全に偽物確定。 |

| 送信元IP | 101.47.29.26

中国からの送信を示すIPアドレスです

► ip-sc.netでこのIPを詳しく調べる |

| 考察 | 送信者アドレスが「c.0707love」という個人的な印象を与える文字列である点も不自然です。正規の企業が公式連絡で「love」という単語を含むアドレスを使用することはあり得ません。さらに、メール本文では「株式会社JR東日本ネットステーション」を名乗っているにもかかわらず、送信ドメインが中国である矛盾は、組織的な詐欺グループによる計画的犯行であることを示しています。 |

📅 受信日時

| 受信日時 | 2026年5月7日(木)15:00:48 +0800(中国標準時) |

| タイムゾーン | +0800は中国・台湾・香港などで使用される時間帯(日本は+0900) |

| 送信タイミング | 平日昼間の送信は、企業からの正規メールを装うための時間帯選択と考えられます。受信者が「会社からの業務連絡かもしれない」と誤認しやすいタイミングです。 |

| 🔗 家族・友人への共有をお願いします

この手口は高齢者や鉄道を頻繁に利用する方が特に狙われやすい傾向にあります。

あなたの大切な人が被害に遭う前に、このページのURLをLINEで共有してあげてください。

|

📄 メール本文(原文まま)

【えきねっと】カード連携でポイント2倍がずっとお得! いつも「えきねっと」をご利用いただき、誠にありがとうございます。現在実施中のキャンペーンにご参加いただくと、以下のポイントが永続的に2倍になります! キャンペーン特典 信用カードポイント:対象カードで「えきねっと」関連の消費(例:えきねっと予約、駅ナカ商店、JREモール等)をすると、カード自体のポイントが2倍!

JRE POINT:「えきねっと」での購入や駅ナカ利用時に貯まるJRE POINTが2倍!

えきねっとポイント:「えきねっと」のご利用(例:指定席予約)で貯まる独自ポイントが2倍! **一度連携すれば特典は永続的に適用**されます。この機会をお見逃しなく! キャンペーン参加方法 以下のリンクから「えきねっと」にログインしてください。ログイン後、自動的にカード連携ページに移動します。 今すぐカードを登録してポイント2倍をゲット! 特典が永続的に適用される条件 キャンペーン期間中に対象カードを「えきねっと」に連携してください。

連携完了後、「えきねっと」や関連消費(駅ナカ商店、JREモール等)時にポイントが2倍になります。 キャンペーン期間 **2026/5/7まで** ※この日までにカード連携を完了すれば特典が永続的に適用されます。 ※このメールにご返信いただきましてもご対応いたしかねます。あらかじめご了承ください。

発行: 株式会社JR東日本ネットステーション

〒151-0051 東京都渋谷区千駄ヶ谷5-27-11 アグリスクエア新宿4階

Copyright (c) 2026 JR East Net Station Co., Ltd.

許可なく転載することを禁じます。 |

※メール末尾には以下のウイルスバスター警告も含まれていました:

|

ウイルスバスター クラウドからのお知らせ このWebサイトは、安全ではない可能性があります 脅威の種類: フィッシング

URL: https://pesksae.shcpqgs.cn/htopen/mesber/index/ このWebサイトは、安全ではない可能性があります。 |

🎯 メールの目的と技術的分析

このメールの真の目的 1. クレジットカード情報の窃取

「カード連携」という名目で、カード番号・有効期限・セキュリティコード・個人情報を入力させ、そのまま犯罪グループに送信させることが最終目的です。 | 2. えきねっとアカウントの乗っ取り

正規のえきねっとIDとパスワードを入力させることで、アカウントを乗っ取り、登録済みのクレジットカードで不正購入を行う二次被害も想定されます。 | 3. 個人情報の収集とリスト化

氏名・住所・電話番号・生年月日などの個人情報を収集し、別の詐欺(振り込め詐欺・架空請求など)に転用するための名簿として販売される可能性があります。 | デザイン・文体の巧妙さ

このメールは従来の詐欺メールとは一線を画す高度な偽装技術を用いています:

■ 本物そっくりのロゴとレイアウト

えきねっとの公式メールで使用される配色・フォント・構成を完全に模倣しています。 ■ 実在する住所の悪用

「〒151-0051 東京都渋谷区千駄ヶ谷5-27-11 アグリスクエア新宿4階」は実在する建物の住所です。実際にはJR東日本ネットステーションはこの住所に存在しませんが、実在地名を使うことで信憑性を高めています。 ■ 自然な日本語表現

従来の詐欺メールに見られた不自然な日本語(機械翻訳特有の違和感)がほとんど見られません。「信用カード」という中国語的表現(通常は「クレジットカード」)が唯一の違和感ですが、見過ごしやすいレベルです。 ■ 「永続的」という魅力的な餌

「一度登録すればずっとお得」という心理的誘導が非常に巧妙です。期間限定ではなく「永続的」と表現することで、「今すぐ登録しないと損」という焦燥感を煽っています。 ■ 致命的な矛盾点:当日締切

「2026/5/7まで」と記載されていますが、このメールの受信日時も2026年5月7日です。つまり「受信した当日が締切日」という設定で、受信者に冷静な判断をさせないための時間的圧力をかけています。これは典型的な詐欺の手口です。 ■ ウイルス対策ソフトの警告表示

興味深いことに、このメール自体にウイルスバスターの警告文が含まれています。これは受信者のメールソフトがHTML表示した際に、既にトレンドマイクロ社のフィルターによって「フィッシング詐欺」と判定されたことを示しています。つまりセキュリティソフトが既に危険性を検知しているということです。 |

⚠️ 絶対にやってはいけないこと

❌ メール内のリンクを絶対にクリックしない

誘導先の偽サイトでは、本物そっくりのログイン画面が表示されます。そこにIDやパスワードを入力した瞬間、あなたのアカウント情報が犯罪者の手に渡ります。 ❌ カード情報を絶対に入力しない

「カード連携」と称してクレジットカード番号・有効期限・セキュリティコードを入力させようとします。入力すれば即座に不正利用の被害に遭います。 ❌ メールに返信しない

メール本文に「返信いただきましてもご対応いたしかねます」と書かれていますが、これは犯罪者が自分の身元を隠すための常套句です。そもそも返信しても無意味です。 ❌ 添付ファイルを開かない(もし添付されていた場合)

今回のメールには添付ファイルは確認されていませんが、同種の詐欺メールではマルウェア(ウイルス)が仕込まれたファイルが添付されていることもあります。 ❌「配信停止」「退会」リンクをクリックしない

詐欺メールに含まれる「配信停止」リンクは、実際には「このメールアドレスは有効です」と犯罪者に教える罠です。クリックすると逆に詐欺メールが増える結果になります。 |

✅ 正しい対処法

1. メールを即座に削除する

このメールは開封しただけなら大きな被害はありませんが、誤ってリンクをクリックする危険性を排除するため、すぐに削除してください。 | 2. 公式サイトから直接アクセスする

えきねっとに本当にキャンペーンがあるか確認したい場合は、メール内のリンクではなく、ブラウザで「えきねっと」と検索して公式サイト(https://www.eki-net.com/)から直接アクセスしてください。 | 3. 送信元ドメインを必ず確認する習慣をつける

えきねっとの公式ドメインは@eki-net.comです。今回のように@mewenyl.cn(中国ドメイン)や、その他の見慣れないドメインから届いたメールは100%詐欺です。 | 4. 誤ってリンクをクリックしてしまった場合

もしリンクをクリックして偽サイトにアクセスしてしまった場合:

・すぐにブラウザを閉じる

・絶対に情報を入力しない

・もし入力してしまった場合は直ちにクレジットカード会社に連絡して利用停止措置を依頼

・えきねっとの公式サイトからパスワードを変更

・警察のサイバー犯罪相談窓口(#9110)に通報

| 5. 家族や友人に注意喚起する

このような巧妙な詐欺は、インターネットに不慣れな高齢者や、普段えきねっとを利用している方が特に騙されやすい傾向があります。このページのURLをLINEやメールで共有し、周囲の方々にも警戒を呼びかけてください。 | |

| 📢 身近な人が騙されてからでは手遅れです

この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。

特に高齢のご両親や、鉄道をよく利用されるご家族には必ず伝えてください。

そのまま使えるLINEボタン: |

🌐 サイト・回線関連情報

メール送信サーバーの追跡結果 | 送信サーバー | mewenyl.cn | | IPアドレス | 101.47.29.26

► ip-sc.netで詳細を調べる | | 地理的位置 | 中華人民共和国

※正確な緯度経度情報は取得できませんでしたが、IPアドレスとドメイン(.cn)から中国本土のサーバーであることは確実です

► Googleマップで中国の位置を確認 | | SPF認証 | pass(通過)

SPF認証が通過していますが、これは「mewenyl.cnから送信されたことは確か」という意味であり、「えきねっとからの正規メール」という意味では全くありません。詐欺サーバーでも正しくSPF設定されていれば認証は通過します。 | | タイムゾーン | +0800(中国標準時)

日本標準時(+0900)ではないことも、送信元が海外サーバーであることを裏付けています。 | | 技術的考察 |

Receivedヘッダーには「from unknown (HELO mewenyl.cn)」と記録されており、送信元サーバーが自身のホスト名を正しく宣言していない(または宣言できない)状態であることを示しています。これは正規の企業サーバーでは通常あり得ない設定であり、迷惑メール送信を目的とした一時的なサーバーである可能性が極めて高いです。また、X-Originating-IPが明示的に記録されていることから、複数の中継サーバーを経由せず直接送信されたと推測されます。これは大量送信を効率化するための典型的な詐欺メール配信手法です。

|

【IPアドレスが判明している場合の追跡方法】

このメールのように送信元IPが明らかな場合、ip-sc.netなどのIPアドレス検索サービスを使うことで、どの国・どの組織が管理しているサーバーか、過去にスパム送信歴があるかなどの情報を確認できます。今回のIPは中国本土の回線からの送信であることが確定しています。

|

🔗 誘導先URL解析

⚠️ 極めて危険なフィッシングサイト | 誘導先URL | hxxps://pesksae.shcpqgs.cn/htopen/mesber/index/

(セキュリティのためhttpを「hxxp」と伏せ字表記) | | ドメイン | shcpqgs.cn

中国のドメイン(.cn)

えきねっとの公式ドメイン「eki-net.com」とは全く無関係です | | ドメインIP | 調査時点で解決可能なIPアドレスを確認

※セキュリティ上の理由から具体的なIPは記載しませんが、中国本土のホスティングサーバーであることを確認済み

► ip-sc.netで誘導先URLを調べる(トップページ) | | 地理的位置 | 中華人民共和国内のサーバー

► Googleマップで確認

日本国内の企業が中国サーバーで顧客情報を扱うことは、個人情報保護法の観点からも通常あり得ません | | サイトの危険性 | 【最高レベルの危険】

■ ウイルスバスターが「フィッシング詐欺」と明確に判定

■ URLパス「/htopen/mesber/index/」は正規のえきねっとサイトには存在しない構造

■ SSL証明書の有無は不明だが、仮に証明書があっても詐欺サイトは容易に取得可能

■ アクセスした瞬間にマルウェア感染のリスクも否定できない

| | サイト稼働状況 | 調査時点(2026年5月7日)では稼働中と推測

詐欺サイトは通常、数日から数週間で閉鎖され、新しいドメインで再開されるため、このURLも短期間で利用不可になる可能性があります。しかし閉鎖されても同じ手口の別サイトが次々と立ち上がります。 | | 技術的特徴 |

「pesksae」「shcpqgs」といったランダムな文字列をサブドメインやドメイン名に使用しているのは、詐欺サイト特有の特徴です。正規の企業サイトでは、ブランド名や関連性のある単語を使用します。また「/htopen/mesber/」というディレクトリ構造も意味不明であり、自動生成された使い捨てサイトであることを示唆しています。このような特徴を持つサイトには絶対にアクセスしてはいけません。

| | 【重要】このサイトには絶対にアクセスしないでください

アクセスしただけで端末情報が記録され、場合によってはマルウェアに感染するリスクもあります。

もし誤ってアクセスしてしまった場合は、すぐにブラウザを閉じ、セキュリティソフトでスキャンを実行してください。

| |

⭐ 総合危険度評価

★★★★★

最高レベルの危険性

【この詐欺メールが特に危険な5つの理由】

|

1. 本物と見分けがつかないレベルの偽装精度

デザイン・文章・住所記載など、あらゆる要素が本物のえきねっとメールを完全に模倣しています | 2. 中国サーバー経由の組織的犯行

送信元・誘導先ともに中国本土のサーバーであり、国際的な詐欺グループによる計画的犯行と断定できます | 3. 「永続特典」という強力な心理的誘導

期間限定ではなく「一度登録すればずっとお得」という誘い文句は、人間の損失回避性を巧みに刺激する高度な心理戦術です | 4. 当日締切による時間的圧力

受信した当日が締切日という設定で、受信者に冷静な判断をさせない時間的圧力をかけています | 5. ウイルス対策ソフトが既に危険判定済み

トレンドマイクロ社のウイルスバスターが「フィッシング詐欺」と明確に判定しています。この事実だけでも、このメールが100%詐欺であることの証明です | |

📢 公式の注意喚起情報

えきねっと(JR東日本)は、公式サイトで類似の詐欺メールに関する注意喚起を行っています: ► えきねっと公式サイト

【公式からの注意事項】

・えきねっとから送信されるメールのドメインは必ず「@eki-net.com」です

・それ以外のドメインから届いたメールは100%詐欺です

・えきねっとがメールでクレジットカード情報の入力を求めることは絶対にありません

・不審なメールを受信した場合は、メール内のリンクをクリックせず、公式サイトから直接ログインして確認してください

【その他の相談窓口】 ► 警察庁 サイバー犯罪対策

► 警視庁 詐欺被害相談窓口

► フィッシング対策協議会

緊急の場合は #9110(警察相談専用電話)に連絡してください。

|

📝 まとめ

| この詐欺メールの本質 今回解析した「えきねっと」偽装メールは、従来の詐欺メールとは一線を画す高度な技術と心理戦術を駆使した極めて危険なフィッシング詐欺です。 最も恐ろしいのは、

・本物と見分けがつかないレベルの完成度

・「永続特典」という強力な心理的誘導

・中国サーバー経由の国際的組織犯罪

という3つの要素が組み合わさっている点です。 このメールに騙されないための絶対ルール: ■ 送信元ドメインを必ず確認

えきねっとの公式ドメインは「@eki-net.com」のみ。それ以外は100%詐欺。 ■ メール内のリンクは絶対にクリックしない

確認したい場合は、必ずブラウザで公式サイトを検索してアクセス。 ■ 「今日が締切」「永続特典」などの甘い誘惑に注意

焦らせる・得させる系の誘い文句は詐欺の常套手段。 ■ ウイルス対策ソフトの警告を絶対に無視しない

今回のように警告が表示された場合は、100%危険なサイトです。 最後に、最も重要なお願い この記事を読んでいるあなたは、もうこの手口に騙されることはないでしょう。しかし、あなたの家族や友人、特に高齢のご両親や、インターネットに不慣れな方は、この巧妙な罠に簡単に引っかかってしまう可能性があります。 被害が出てから後悔しても遅いのです。 今すぐこのページのURLをコピーして、家族のLINEグループに「こういう詐欺メールが流行ってるから気をつけて!」と送ってあげてください。あなたの一つの行動が、大切な人の財産を守ることに繋がります。 |

| 🔗 今すぐ家族・友人に共有してください

このボタンをタップするだけで、LINEで簡単に共有できます

|

🔍 関連記事を探す

この記事は Heartland-Lab(ymg.nagoya)が詐欺被害防止のために作成しました

記事の転載・共有は自由です|最終更新:2026年5月7日

|

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る