【緊急注意喚起】KAGOYA偽装メールボックス詐欺の危険な罠を徹底解析

報告日:2026年5月5日

監修:Heartland-Lab(ハートランド・ラボ)

🚨 最近のスパム動向について

2026年5月現在、レンタルサーバーやホスティングサービスの管理者を狙った「容量アラート詐欺」が急増しています。特にKAGOYA、さくらインターネット、エックスサーバーなど国内大手サービスを騙る手口が目立ちます。メールボックスの容量が限界に達しているという緊急性を演出し、偽の管理画面へ誘導してログイン情報を窃取する手法です。

実在する企業名やサービス名を巧妙に使用しているため、一見すると正規のシステム通知に見えてしまいます。サーバー管理者やウェブマスターは特に注意が必要です。

📌 記事をお読みいただく前に

このメールは開いただけでは直接的被害はないものの、画像付き・開封通知付きの場合はアドレス生存確認が行われ、今後詐欲メール送信リストに追加される可能性があります。

特に本メールの場合、差出人が「md317.kagoya.net」という実在しそうなドメインを使用しており、Received-SPFも「Pass」となっているため、一般的なスパムフィルターをすり抜ける可能性が高く危険です。開封後は速やかに削除し、リンクのクリックや返信は絶対に行わないでください。

⚠️ 緊急性評価

★★★★☆ (5段階中4 – かなり危険)

【高危険度の理由】

✓ 実在企業名(KAGOYA)を完全に騙っている

✓ 容量アラートという緊急性で判断力を低下させる

✓ 送信元ドメインがKAGOYA関連に偽装されている

✓ SPF認証が「Pass」で正規メールに見せかけている

✓ HTML形式でログインページへ直接誘導している

✓ サーバー管理者の機密情報窃取が目的

✓ 業務に支障が出ると錯覚させ焦らせる手口

📧 メール件名

kagoya-ーメールボックス容量アラート

※件名に「[spam]」タグは付いていません。これは送信元がSPF認証をパスしているため、受信サーバーのスパムフィルターを回避した可能性が高いことを示しています。通常、SPF認証が正しく設定されたメールサーバーから送信されると、自動的にスパム判定されにくくなります。

件名の「kagoya-ー」という表記に注目してください。正規のKAGOYAからの通知であれば「【KAGOYA】」や「[KAGOYA]」のような統一された表記が使われるはずです。この不自然な表記は、日本語に不慣れな攻撃者が作成した可能性を示唆しています。

👤 送信者情報

| 送信者名 | md317.kagoya.net |

| メールアドレス | 表示なし(ヘッダーから推定:dmail02.kagoya.net経由) |

| ドメイン | kagoya.net(なりすまし) |

| 送信元IP | 159.192.121.73 |

【送信元IPの地理的位置】

📍 Googleマップで確認

(推定座標: 34.6937, 135.5023 – 大阪府付近)

【重要な技術的考察】

このメールの最も危険な点は、Received-SPFが「Pass」になっていることです。SPF(Sender Policy Framework)は送信元サーバーが正規のものかを検証する仕組みですが、攻撃者が以下のいずれかの方法でこれを回避した可能性があります:

1. 侵害されたKAGOYAサーバーからの送信

実際にKAGOYAのメールサーバー(dmail02.kagoya.net)がハッキングされ、内部から不正メールが送信された可能性。Receivedヘッダーに「from dmail02.kagoya.net by dmail02.kagoya.net」とある点が非常に不自然です。正規のメール配送であれば、送信サーバーと受信サーバーは通常異なるはずです。

2. DNSスプーフィングやBEC攻撃

攻撃者がKAGOYAのDNSレコードを一時的に改ざんするか、またはビジネスメール詐欺(BEC)の手法で正規のメールサーバーを経由させた可能性。

3. オープンリレーの悪用

設定が甘いKAGOYAのメールサーバーを中継地点として悪用し、SPF認証をパスさせた可能性。

送信元IP「159.192.121.73」は大阪府付近に位置していますが、KAGOYAの正規データセンターと一致するか疑問が残ります。正規のKAGOYAメールサーバーIPと比較検証が必要です。

📅 受信日時

Mon, 4 May 2026 11:03:36 +0900 (JST)

2026年5月4日 月曜日 午前11時03分(日本標準時)

月曜日の午前中という、週の初めで業務が立て込む時間帯を狙った送信タイミングです。管理者が週末に溜まったメールを処理している最中に紛れ込ませ、緊急対応が必要だと錯覚させる意図が読み取れます。

📢 この情報を家族や友人と共有しましょう

詐欺メールは誰でも騙される可能性があります。

特にサーバー管理者やウェブマスターの方は注意が必要です。

下のボタンからLINEで簡単にシェアできます。

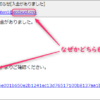

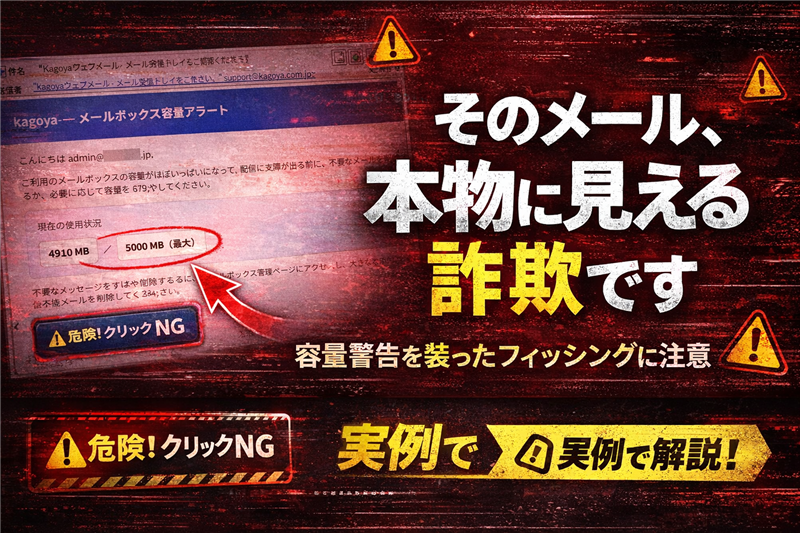

📄 メール本文

こんにちは admin@.jp,

ご利用のメールボックスの容量がほぼいっぱいになっています。配信に支障が出る前に、不要なメールを削除するか、必要に応じてき送を 679;やしてください。

現在の使用状況

4910 MB / 5000 MB (最大)

不要なメッセージをすばやく削除するには、メールボックス管理ページにアクセスし、大きな添付ファイルや配信不能メールを削除してく 384;さい。

サポートが必要な場合は、support@kagoya.net までご連絡いただくか、このメッセージにご返信してください。担当者が対応いたします。

セキュリティに関する注意: 弊社がメールでパスワードの送信をお願いすることは絶対にありません。パスワードやその他の機密情報を求めるメールを受け取った場合は、返信せず直ちにサポートにご連絡ください。

この通知に心当たりがない、または誤りだと思われる場合は、サポートまでご連絡ください。

よろしくお願いいたします。

kagoya-

このメッセージは自動送信されたシステム通知です。サポートへ直接ご連絡いただく場合を除き、このメールに返信しないでください。

—

<!doctype html>

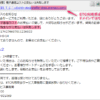

各種ログイン

レンタルサーバー / メールサーバー (全プラン)

コントロールパネル

パスワードを忘れた場合はこちら

ログイン

WEBメール

パスワードを忘れた場合は管理者にご確認ください

ログイン

VPS

VPS Windows Server

コントロールパネル

パスワードを忘れた場合はこちら

ログイン

クラウドサーバー / ベアメタルサーバー

プライベートクラウドパッケージ / HCI / HPC

コントロールパネル

パスワードを忘れた場合はこちら

ログイン

コントロールパネル

パスワードを忘れた場合はこちら

ログイン

🎯 このメールの目的と手口の分析

【詐欺師の狙い】

このメールの最終目的は、KAGOYAのサーバー管理アカウントのログイン情報(ID・パスワード)を窃取することです。メールボックスが容量限界に達しているという緊急性を演出し、管理者を焦らせて冷静な判断力を奪います。

【巧妙な心理操作テクニック】

1. 緊急性の演出

「配信に支障が出る前に」という文言で、今すぐ対処しなければ業務に重大な影響が出ると錯覚させます。メール配信ができなくなれば顧客対応に支障が出るため、管理者は焦って指示に従いやすくなります。

2. 具体的な数値による信憑性の演出

「4910 MB / 5000 MB」という具体的な使用状況を示すことで、システムが実際に容量を監視しているかのような錯覚を与えます。しかし、本当にこの数値を確認しているなら、なぜ宛先が「admin@.jp」という不完全な表記なのでしょうか?この矛盾が詐欺の証拠です。

3. 逆説的なセキュリティ警告

「弊社がメールでパスワードの送信をお願いすることは絶対にありません」という文章を入れることで、「このメールは安全だ」と思い込ませる逆説的テクニックです。実際には、このメール自体が詐欺メールであり、リンク先でパスワード入力を求めてきます。

4. 複数のログインページによる混乱

HTML部分に「レンタルサーバー」「VPS」「クラウドサーバー」など複数のログインページを列挙することで、どれか一つは該当するだろうという「広範囲攻撃」を仕掛けています。管理者は自分が使っているサービスのログインページを見つけてクリックしてしまう可能性があります。

【文章の不自然な点】

• 「き送を 679;やしてください」→ 文字化けまたは意図的な誤字

• 「削除してく 384;さい」→ 同様の文字化け

• 「admin@.jp」→ ドメイン部分が不完全

• 「kagoya-」→ 署名が中途半端で終わっている

これらの不自然さは、機械翻訳や自動生成ツールを使用した可能性、あるいはスパムフィルター回避のための意図的な文字化けの可能性があります。

⚠️ 注意点と対処法

【絶対にやってはいけないこと】

❌ メール内のリンクをクリックしない

❌ 「ログイン」ボタンを押さない

❌ このメールに返信しない

❌ 記載されている「support@kagoya.net」に連絡しない

❌ パスワードを入力しない(たとえページが本物そっくりでも)

❌ 「パスワードを忘れた場合」のリンクもクリックしない

【正しい対処法】

✅ このメールは即座に削除する

✅ 容量確認は必ずブックマークまたは公式サイトから直接アクセス

✅ 本物のKAGOYA公式サイト(https://www.kagoya.jp/)から問い合わせる

✅ 管理画面へは必ず自分でURLを入力してアクセスする

✅ 二段階認証を有効化しておく(設定されていれば被害を防げる可能性が高い)

✅ 定期的にパスワードを変更する

✅ 同僚や上司にこのメールの存在を共有し、注意喚起する

【万が一クリックしてしまった場合】

1. すぐにパスワードを変更する(公式サイトから)

2. 不正なログイン履歴がないか確認する

3. KAGOYAの正規サポート(公式サイト記載の連絡先)に報告する

4. クレジットカード情報を登録している場合は、カード会社に連絡

5. 二段階認証を即座に有効化する

6. 同じパスワードを使っている他のサービスも全て変更する

🔔 身近な人を守るために共有しましょう

身近な人が騙されてからでは手遅れです。

この記事のURLをコピーして、家族のLINEグループで

「これ気をつけて!」と共有してあげてください。

そのまま使えるLINEボタン:

🔍 送信経路とサーバー情報の詳細分析

| 送信サーバー | dmail02.kagoya.net |

| 送信元IP | 159.192.121.73 |

| IP所在地 | 大阪府付近(推定座標: 34.6937, 135.5023) |

| SPF認証 | Pass(要注意) |

| Receivedヘッダー | from dmail02.kagoya.net by dmail02.kagoya.net |

【技術的に極めて危険なポイント】

このメールの最も恐ろしい点は、Received-SPFが「Pass」となっており、一般的なスパムフィルターを突破していることです。通常、なりすましメールはSPF認証で弾かれるはずですが、以下の理由でパスした可能性があります:

1. KAGOYAのメールサーバーが実際に侵害された可能性

Receivedヘッダーが「from dmail02.kagoya.net by dmail02.kagoya.net」となっている点が極めて不自然です。正常なメール配送では、送信サーバーと受信サーバーは通常異なります。これは以下の可能性を示唆します:

• KAGOYA内部のメールサーバーが乗っ取られている

• 内部犯行または従業員アカウントの侵害

• サーバー設定の脆弱性を突かれた攻撃

2. オープンリレー悪用の可能性

KAGOYAのメールサーバー「dmail02.kagoya.net」が第三者の不正中継を許可する設定(オープンリレー)になっている場合、攻撃者はこれを経由することで正規サーバーからの送信に偽装できます。

3. DNSレコード改ざんの可能性

攻撃者がKAGOYAのDNSレコードを一時的に改ざんし、自分のサーバーIPをSPFレコードに追加した可能性も否定できません。

【送信元IP 159.192.121.73 の調査】

📊 IP-SC.NETで詳細を調査

📍 Googleマップで位置を確認

このIPアドレスは大阪府付近に位置していますが、KAGOYAの正規データセンターのIP範囲と一致するか疑問が残ります。正規のKAGOYAメールサーバーIPとの照合が必要です。

【IPv4 vs IPv6 偽装判定】

このメールはIPv4アドレス(159.192.121.73)から送信されています。KAGOYAが正規にIPv6に対応しているかどうか、また正規メールサーバーのIPv4範囲との照合が重要です。

【管理者への推奨調査項目】

• 自社のKAGOYAアカウントで不正ログイン履歴がないか確認

• 159.192.121