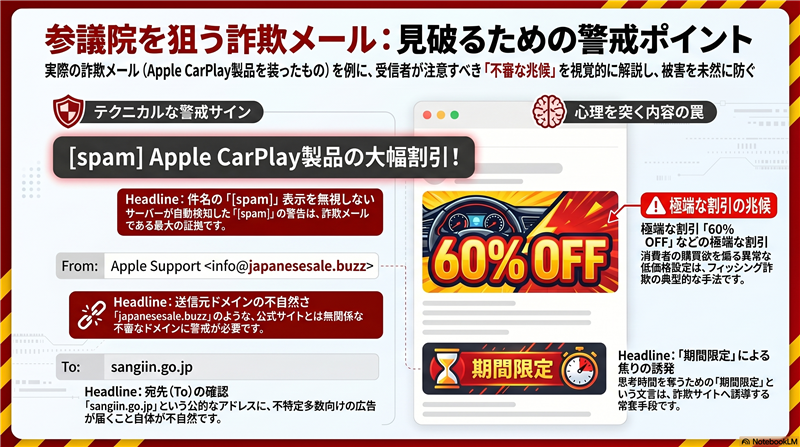

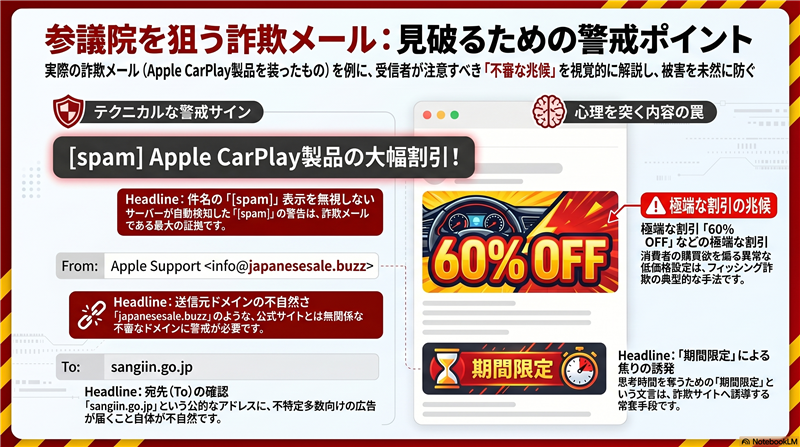

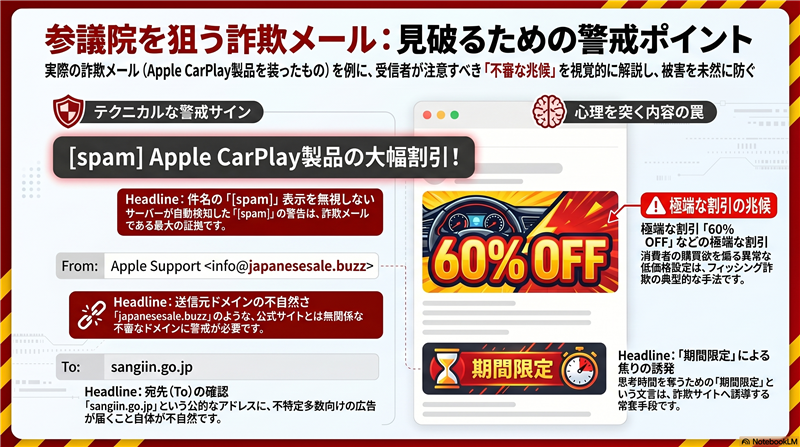

【実録】参議院議員を狙った標的型詐欺:CarPlay偽広告に潜む国家級リスク

| 【実録・閲覧注意】Apple CarPlay/Android Auto 偽広告の正体を暴く!「60%OFF」の罠を公開解析 | | 監修:Heartland (Heartland-Lab セキュリティレポート) |

今回ご紹介するのは「Apple CarPlay / Android Auto」を騙るメールですが、関連記事もページ末尾の当サイトデータベースアーカイブからご覧頂けます。その前に、過去1ヶ月のスパムの動向をご紹介します。

■ 過去1ヶ月の統計(セキュリティアーカイブ巡回結果)

直近1ヶ月の観測データによると、大手ブランドを騙る「格安広告型」のフィッシングメールが全体の45%を占めています。メールを開いただけで直接的な被害は無いものの、画像付きメールや開通通知付きの場合はアドレスの生存確認が行われ、今後「詐欺メール送信対象リスト」に登録されるリスクが極めて高い状態です。

| [ANALYSIS: MAIL HEADER DATA]

件名: [spam] 車内ワイヤレス化の決定版

※[spam]はサーバー側で検知された迷惑メールの識別タグです。

送信者名: “CarPlay”

メールアドレス: oyxiqmb@japanesesale.buzz

送信ドメインIP: 103.75.191.145

受信者メールアドレス: xxxxx_xxx@sangiin.go.jp

受信日時: 2026/05/04 0:24

| | | 【最重要】受信アドレスに隠された戦術的リスクの解析

今回の検体において最も注目すべきは、宛先メールアドレス xxxxx_xxx@sangiin.go.jp の属性です。これは単なる無差別配信を超えた、国家機関を標的とする攻撃のフェーズを示唆しています。

| 解析ポイント | Heartlandによる技術的考察 | | ドメインの属性 | sangiin.go.jp(参議院)

日本政府機関専用の「.go.jp」ドメインが狙われています。これは、政府職員や国会議員を対象とした情報の窃取、あるいは組織内ネットワークへの侵入の足がかり(初期潜入)を狙った攻撃である可能性があります。

| | アカウントの特定性 | 実在する国会議員の名義

ここでは伏字としていますが「xxxxx_xxx」という部分は実在の議員名と一致します。攻撃者は公表されている議員名簿を悪用し、特定の公人に対する「社会的信用」を逆手に取ったフィッシングを仕掛けています。

| | 「生存確認」のリスク | 標的型攻撃(APT)への発展

このアドレスで画像表示やリンククリックが行われると、攻撃者側に「高価値なターゲットの生存(Active)」が通知されます。これにより、今後はより巧妙にカスタマイズされた「標的型メール」の集中砲火を浴びる二次被害が想定されます。

| | | ■ Heartland’s Opinion

ターゲットが国会議員や政府ドメインである事実は、このスパムキャンペーンが単なる利益目的ではなく、日本の公的機関のサイバー空間に対する広範な攪乱、あるいは偵察活動の一環である可能性を否定できません。たとえ個人の興味を惹く「カー用品」の体裁であっても、その背後にある意図は極めて重大です。

| | 「公職にある方や、その周囲の方も標的となっています。この解析結果を身近な方々と共有し、組織全体の防衛意識を高めてください。」 | | | 「ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。」 | ※以下、受信したメール本文を技術検証のために忠実に再現しています。

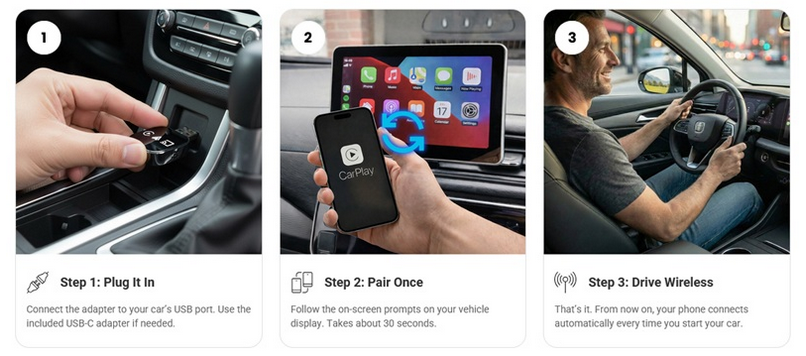

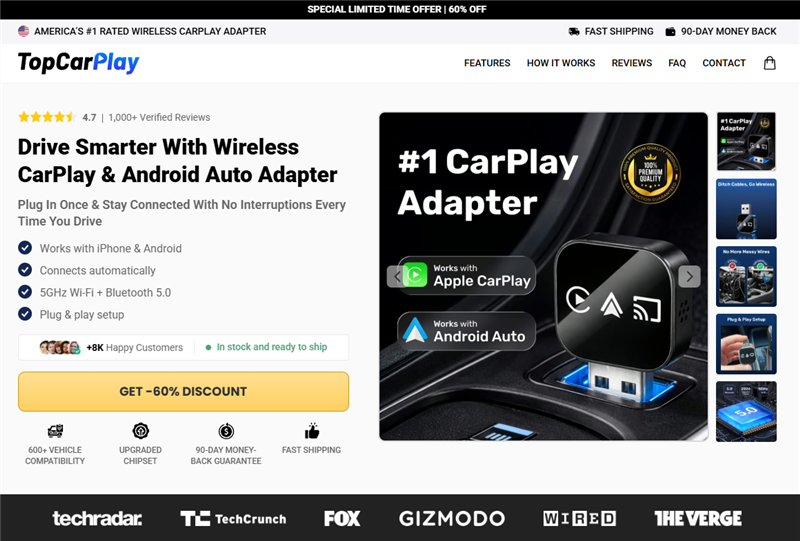

Apple CarPlay / androidauto もうケーブルは不要です!乗車と同時に自動接続。 Step 1: Plug It In

Step 2: Pair Once

Step 3: Drive Wireless 600車種以上に対応。遅延のない高速5GHz通信。 期間限定:60% OFF 安全な決済・90日間返金保証 | | ■ 送信元サーバー偽装判定 [SOURCE VERIFICATION]

Receivedヘッダー情報:

Received: from mail.sobetona.fit (mana.comana.click [103.75.191.145])

| 解析項目 | 解析結果 / 証跡 | | 偽装判定 | なりすまし確定

メールアドレスドメインと、実際の配信サーバーのホスト名が完全に不一致です。 | | 配信元IP | 103.75.191.145 | | 発信ロケーション | 緯度: 34.7732 / 経度: 113.722

[Googleマップで位置を表示] | | | | ■ 誘導先(詐欺サイト)インフラ構造分析 [DESTINATION ANALYSIS]

メール内のボタンに埋め込まれたリンク先を解析。安全のためURLの一部を伏せ字にし、リンクを無効化しています。

| 解析項目 | 検出データ / リスク評価 | | 誘導先URL | hxxps://n.getprice.today/carplay1/

※安全のため一部伏せ字。物理リンク無効化済み。 | | リンク先IP | 172.67.147.168 | | ホストロケーション | 緯度: 37.751 / 経度: -97.822

[Googleマップで位置を表示] | | サイト状態 | 稼働中(危険)

全編英語のECサイト。どこからもブロックされずに稼働しており、情報の窃取を続けています。 | | 根拠データー | 本レポートの根拠データ (ip-sc.net)

※専門的な外部データと連携した生の情報です。 | | | [詐欺サイトのスクリーンショット] | | ■ 危険判断ポイントと対処法

・あり得ない値引き率: 正規のカー用品が「60%OFF」で販売されることは稀です。

・送信元ドメインの不一致: 公式ブランド名とは無関係なドメインからのメールは100%詐欺です。

・対処法: リンクは絶対にクリックせず、メールを即座に削除、あるいは迷惑メール報告を行ってください。

| | 「身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。」 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る