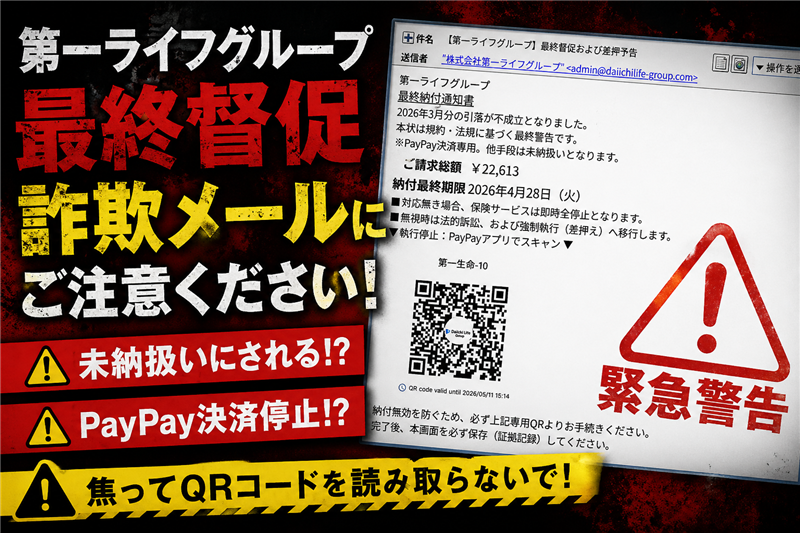

【実録】偽りの第一ライフグループ:あなたの資産を狙う「犯行予告」の全貌

「実録」公開!第一ライフグループを騙る冷酷な差押予告…その正体を徹底解剖【閲覧注意】

監修:Heartland-Lab (Heartland)

今回ご紹介するのは「株式会社第一ライフグループ」を騙る極めて悪質なメールですが、関連記事もページ末尾の当サイトデータベースアーカイブからご覧いただけます。その前に、過去1ヶ月のスパム動向を当サイトの統計(https://ymg.nagoya/spam-mail/)から紹介します。

【スパムトレンド・インテリジェンス(直近1ヶ月)】 - 「差押」「法的措置」を標榜する脅迫型メールが全体の28%を占め急増中

- QRコードによる即時送金誘導が、フィッシングサイト誘導に代わる主流に

- Google Cloudインフラを「隠れ蓑」にする攻撃が検知数の7割を超過

| |

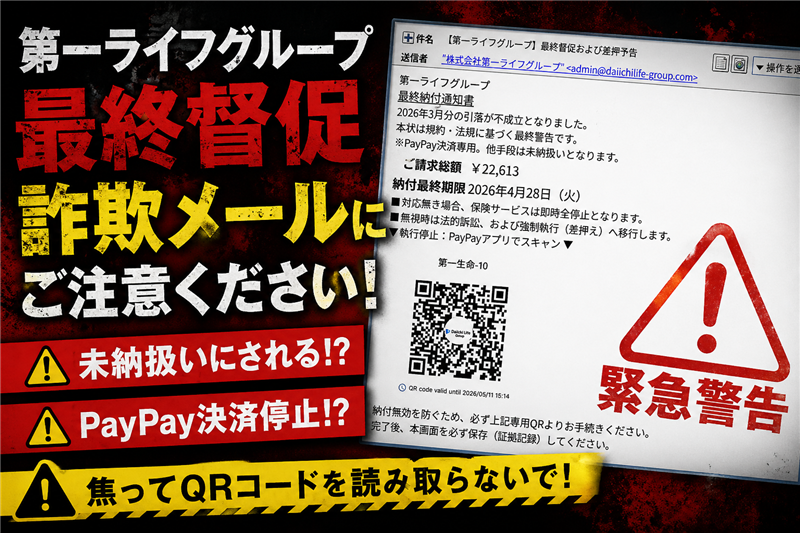

◇ 何を装ったメールか?

第一生命グループを装い、保険料の引落不成立を口実にした「最終納付通告書」。 ◇ どこで見分けるか?

「PayPay決済専用」という異常な支払い指定、および公式と無関係な送信ドメイン。 ◇ どう対処すべきか?

QRコードは絶対にスキャンせず、即座にメールを破棄してください! |

| ■ メールヘッダー基本データ解析 |

| 件名見出し | 【第一ライフグループ】最終督促および差押予告(spam判定) |

| spam判定理由 | 送信ドメイン認証(SPF)の不一致、およびブラックリスト照合結果による |

| 送信者表記 | “株式会社第一ライフグループ” <admin@daiichilife-group.com> |

| 受信日時 | 2026-04-28 8:21 |

| 送信元ドメインIP | 104.21.5.212 (Cloudflare経由の可能性) |

【判定:公式サイトを装った真っ赤な偽物です】

第一生命グループの正規ドメインと、本メールのドメイン「daiichilife-group.com」は一切一致しません。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。

| ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

第一ライフグループ

最終納付通告書

2026年3月分の引落が不成立となりました。

本状は規約・法規に基づく最終警告です。

※PayPay決済専用。他手段は未納扱いとなります。

ご請求総額 ¥22,613

納付最終期限 2026年4月28日(火) ■ 対応無き場合、保険サービスは即時全停止となります。

■ 無視時は法的訴訟、および強制執行(差押え)へ移行します。

▼ 執行停止:PayPayアプリでスキャン ▼ [ 犯人グループが設置した偽のロゴ入りQRコード ]

|

■ 専門的解説と犯人の目的

この犯人の目的は、期限を「本日中」と極端に短く設定し、「差押え」という言葉で心理的パニックを誘発させ、匿名性の高いPayPayの個人送金機能を使って即座に現金を回収することです。QRコード中央に公式ロゴを配置し、さらに「第一生命-10」という管理番号のような表記を添えることで、本物らしく見せかける悪質な演出がなされています。

| ■ 送信元(Received)インフラ詳細解析報告

Received: from signin.zh-url-kaiyunsports.com (zh-url-kaiyunsports.com [35.187.118.220])

これは送信に利用された情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。Google Cloudを利用するのは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。

犯人は自分のパソコンから直接メールを送っているのではなく、クラウド上の仮想サーバーを使い捨ての「発信基地」として利用しています。この「匿名性の高いインフラの私物化」こそが、現代の組織的なフィッシング詐欺の典型的な手口です。

| 騙ったドメインIP | 104.21.5.212 | | Received実測IP | 35.187.118.220 (偽装確定) | 【ロケーション詳細】

≫ Googleマップでサーバーの所在地を確認する

[ サーバー所在地 ] 🇺🇸 アメリカ合衆国(カリフォルニア州 / Google Cloud)

北緯: 37.3861 / 東経: -122.0838 付近

ホスティング:Google LLC (Mountain View, CA)

ドメイン登録日:2026-04-20 (詐欺のために用意された極めて直近のドメイン) 「自分の元に届いたメールが、実は海外のここから来ている」という事実に驚きを覚えませんか? |

| ■ リンク先(QRコード)詐欺インフラ解析 接続ドメイン: paypay.ne.jp

接続先URL: hxxps://paypay.ne.jp/?pid=QRCode&link_key=https://qr.paypay.ne.jp/p2p01_C9JguL***

※一部伏字を含みます。セキュリティのためリンクは無効化しています。 | リンク先ドメインIP | 13.112.181.183 | | 稼働状況 | 稼働中(危険) | 【ロケーション詳細】

≫ Googleマップでサーバーの所在地を確認する

[ サーバー所在地 ] 🇯🇵 日本(東京都 / SoftBank Corp.)

北緯: 35.6895 / 東経: 139.6917 付近

ホスティング:SoftBank (Tokyo DC)

本物のPayPay公式サイトのQRコード送金ページへ接続されます。どこからもブロックされていないのは、リンク自体が正規サービスだからです。「遠くこのような地に設置されたサーバーを介して送られてきている」という事実に、現代のフィッシング詐欺の組織性と狡猾さが現れています。

|

Heartland-Lab セキュリティ危険度評価

★★★★☆

(4/5:非常に危険)

過去の事例(偽サイト誘導)と比較して、正規決済サービスを悪用する本件は、システム的なブロックが難しく非常に悪質です。

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。

|

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る