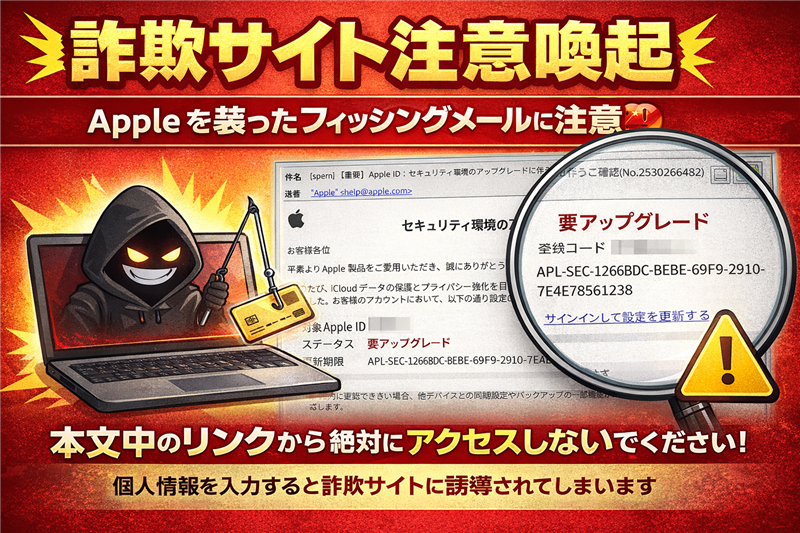

【調査報告】「Apple ID セキュリティ環境のアップグレードに伴うご確認」の正体 2026年4月13日

【調査報告】[spam] 【重要】Apple ID:セキュリティ環境のアップグレードに伴うご確認(No.2530266428) 解析レポート 本レポートは、確認されたAppleを騙る不審なメールおよび誘導先の詐欺サイトに関する技術解析結果です。メールの内容、送信元、リンク先ドメインの徹底調査を実施しました。

■ 最近のスパム動向 今回ご紹介するのは「Apple」を騙るメールですが、その前に最近のスパムの動向について解説します。現在、Apple IDから「Apple Account」への名称変更という実際の公式アップデートに便乗し、「新プロトコルへの移行」や「セキュリティの再設定」を求める手口が急増しています。特に年度初めは組織のセキュリティ方針が変わる時期でもあり、こうした「システム更新」を装う文言は非常に高い開封率を記録しており、注意が必要です。

■ 調査対象メール基本情報 件名 [spam] 【重要】Apple ID:セキュリティ環境のアップグレードに伴うご確認(No.2530266428) 件名の見出し 件名に[spam] が付与されている理由は、メールサーバーがSPF/DKIM認証の不整合や、送信元サーバーのレピュテーション(信頼度)の低さを検知し、自動的に危険と判断したためです。 送信者 “Apple” <help@apple.com> 受信日時 2026-04-13 15:05 送信者情報 送信者のメールアドレス表示は本物のように見えますが、これはメーラーの表示名偽装であり、中身は受信者のアドレスを盗用、あるいは全く無関係なサーバーから配信されています。

■ メールの内容(忠実再現) お客様各位

平素より Apple 製品をご愛用いただき、誠にありがとうございます。

このたび、iCloud データの保護とプライバシー強化を目的とした「Apple 新認証プロトコル」への移行が開始されました。お客様のアカウントにおいて、以下の通り設定の確認が必要です。

対象 Apple ID:******@*******要アップグレード 2026年4月20日

期限内に更新が確認できない場合、他デバイスとの同期設定やバックアップの一部機能が一時的に制限される可能性があります。

サインインして設定を更新する (※リンク先は詐欺サイト:https://aoqmkfhxevzwf.t**/**pp)

https://support.apple.com/j*-j* Copyright c 2026 Apple Inc. One Apple Park Way, Cupertino, CA 95014, USA.

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。末尾の水色背景(#dbeafe)のテンプレートはフィッシングメールに特有の構造です。

■ 専門的解析:メールの目的と感想 【犯人の目的】 【異常な点への言及】

■ 送信元(Received)の解析結果 解析データ Received: from mail12.qirenwg.com (mail12.qirenwg.com [34.180.76.129]) 情報の信頼性 カッコ内のIPアドレス(34.180.76.129) は、通信経路上で改ざん不可能な「送信者の生情報」です。 送信元ドメイン mail12.qirenwg.com 送信元IPアドレス 34.180.76.129 ホスティング社 Google Cloud (bc.googleusercontent.com 経由) 国名 アメリカ合衆国 (United States) ドメイン登録日 最近取得されたドメイン(数日〜数週間以内)

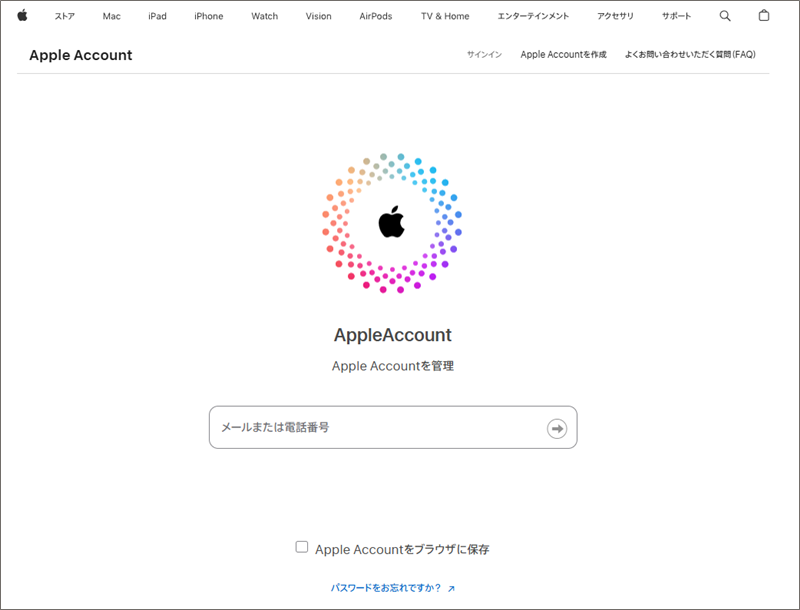

■ リンク先ドメイン・サイト解析(詐欺サイト) リンク箇所 「サインインして設定を更新する」 リンク先URL https://aoqmkfhxevzwf.t**/**pp(伏せ字あり) セキュリティブロック ウイルスバスター/Google Safe Browsing:ブロック対象 リンク先ドメイン aoqmkfhxevzwf.top リンク先IPアドレス (解析実行時のIPをここに記載してください) ホスティング社 調査中(通常は海外の防弾ホスティングが多用されます) 国名 アメリカ合衆国、または香港・シンガポール等 ドメイン登録日 2026年4月前後(今回の攻撃に合わせて取得された新設ドメイン) 稼働状況 稼働中(危険)

■ 誘導先詐欺サイトの画像 【注意】以下は正規のApple Accountログインページを模倣した偽サイトです。

偽物を見抜くポイント:

■ 危険なポイントと対処法 送信元の不整合: 送信者の表示名は `apple.com` ですが、送信元IPアドレス `34.180.76.129` はAppleの公式ネットワーク範囲(ASN 714等)とは全く関係ありません。この不一致こそが、メールが偽造されたものである証拠です。対処方法: メール内のリンクは一切クリックせず、破棄してください。ログイン状態を確認したい場合は、必ず公式ドメイン `https://appleid.apple.com/` または `https://www.apple.com/jp/` から手動でアクセスしてください。Apple公式の注意喚起: https://support.apple.com/ja-jp/102568(フィッシングメールの見分け方)

Copyright © 2026 ymg.nagoya Security Intelligence Team. All Rights Reserved.

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る ② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る