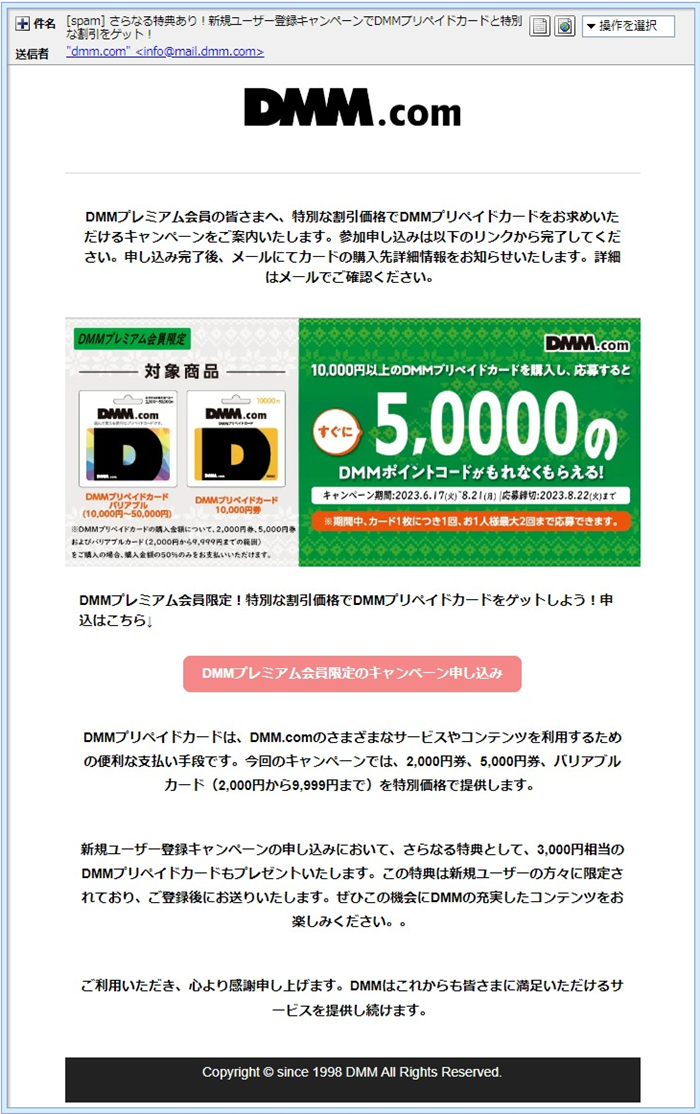

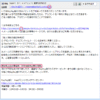

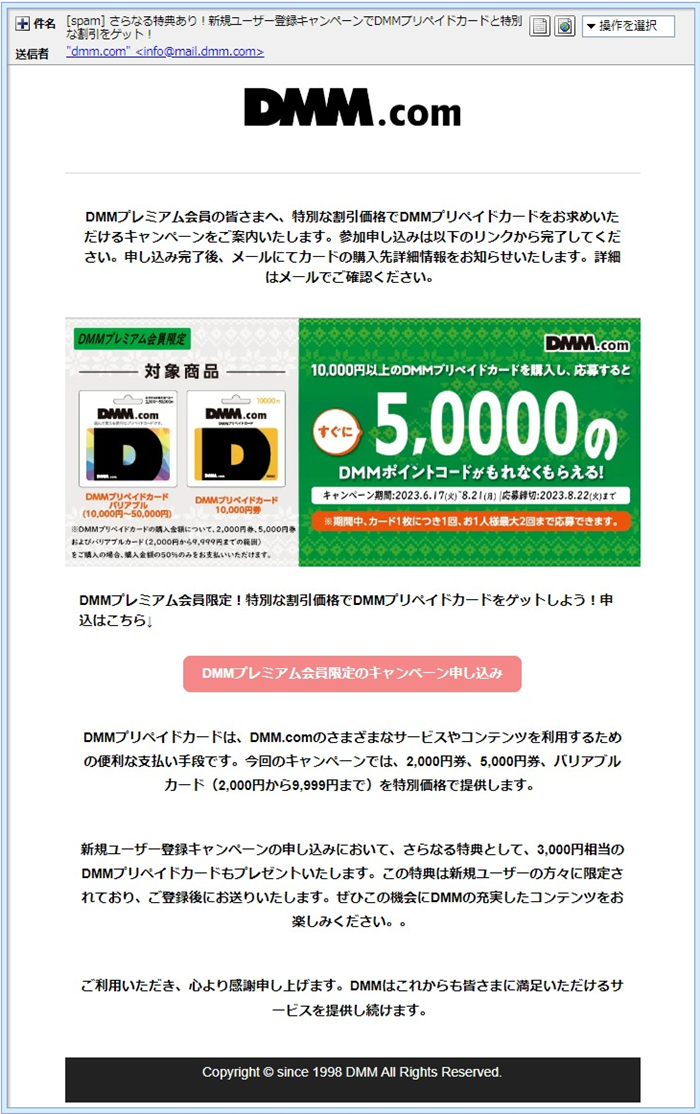

間違い探しのようなバナー DMM.comとされる差出人のかなりヤバめの怪しいメールが届きました。

もちろん私、DMMのプレミアム会員に登録した覚えもありませんし、DMMが私のメールアドレスを

知っていること自体思いあわる節もありません。

このメールによると、なんでも10,000円以上のプリカを購入し、キャンペーンに応募すると

もれなく50,000円のDMMポイントがもらえるらしい。

最低1万円のプリカを買えば、50,000円のポイントがもらえるなんて、こりゃプレミアム会員じゃなくても

飛びつくキャンペーンでしょう?! でもでも、メールについているバナーをよく見ると、もらえるDMMポイントの数字が50,000円ではなく

『5,0000』と…

それに”,”の位置がおかしいし、”円”とも書いてありません。

間違い探しでもしているようですね(笑)

これはあまりにも怪しいすぎます! では、このメールを解体し詳しく見ていきましょう!

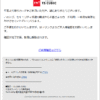

まずはプロパティーから見ていきましょう。 件名は「[spam] さらなる特典あり!新規ユーザー登録キャンペーンでDMMプリペイドカードと特別な割引をゲット!」

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「”dmm.com” <info@mail.dmm.com>」

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 ん~、確かに”dmm.com”はDMMの公式な正規ドメインです。

でも件名に”[spam]”ついているからにはこのメールは詐欺メールの疑いは非常に高いので

きっとこのメールアドレスは偽装されているに違いありません!

その辺りを次の項目で調べていくことにします。

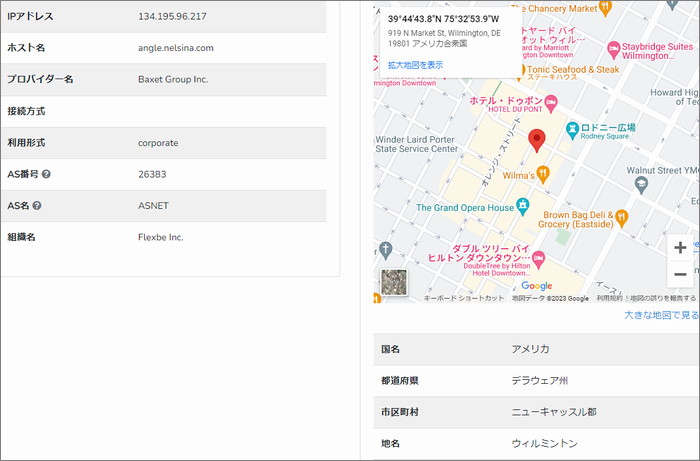

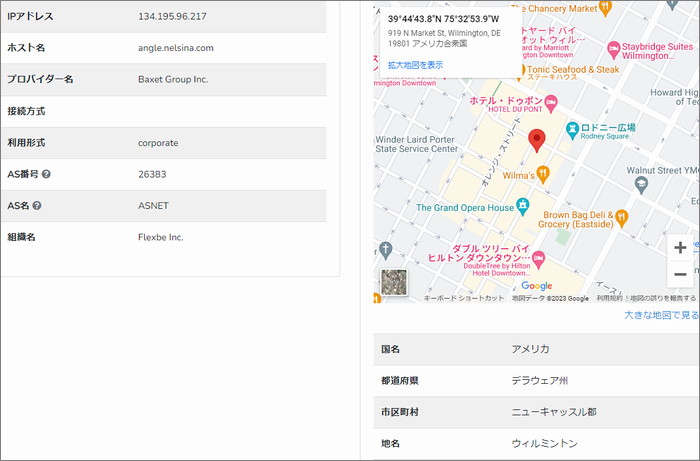

本当のドメインは”angle.nelsina.com” では、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、「表示(V)」⇒「メッセージのソース(O)」と進むと見られますよ。 | Received:「from dmm-jp.mom (angle.nelsina.com [134.195.96.217])」 | 先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”dmm.com”が差出人本人のものなのかどうかを

調べてみます。

これがドメイン”dmm.com”の登録情報です。

これによると”13.248.196.236”がこのドメインを割当てているIPアドレス。

差出人のメールアドレスが本物であれば、このIPは”Received”のIP”134.195.96.217”と同じ数字の羅列に

なるはずですがそれが全く異なるのでこのメールのドメインは”dmm.com”ではありません。

これでアドレスの偽装は確定です! ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

記載されている末尾の数字は、そのサーバーのIPアドレスになり、これを紐解けば差出人の素性が

見えてきます。

このIPアドレスを元に危険性や送信に使われた回線情報とその割り当て地を確認してみます。

どうやらこのIPアドレスには”Received”にあったように”angle.nelsina.com”なんてDMMとは全く

関係のないドメインが割り当てられているようです。

そしてメールの送信に利用されたプロバイダーは、アメリカにある『Baxet Group Inc.』 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを

ご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、これまたアメリカの「ウィルミントン」という街付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

句読点が連打 では引き続き本文。 | DMMプレミアム会員の皆さまへ、特別な割引価格でDMMプリペイドカードをお求めいただけるキャンペーンをご案内いたします。参加申し込みは以下のリンクから完了してください。申し込み完了後、メールにてカードの購入先詳細情報をお知らせいたします。詳細はメールでご確認ください。 DMMプレミアム会員限定!特別な割引価格でDMMプリペイドカードをゲットしよう!申込はこちら↓ DMMプレミアム会員限定のキャンペーン申し込み

DMMプリペイドカードは、DMM.comのさまざまなサービスやコンテンツを利用するための便利な支払い手段です。今回のキャンペーンでは、2,000円券、5,000円券、バリアブルカード(2,000円から9,999円まで)を特別価格で提供します。 新規ユーザー登録キャンペーンの申し込みにおいて、さらなる特典として、3,000円相当のDMMプリペイドカードもプレゼントいたします。この特典は新規ユーザーの方々に限定されており、ご登録後にお送りいたします。ぜひこの機会にDMMの充実したコンテンツをお楽しみください。。 | 何故か末尾の行だけ句読点が2つ連打されていますね。(笑) このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは「DMMプレミアム会員限定のキャンペーン申し込み」って書かれたところに

付けられていて、そのリンク先はGoogleの「透明性レポート」のサイトステータスは

このようにレポートされていました。

既にしっかりブラックリストに登録済みですね。

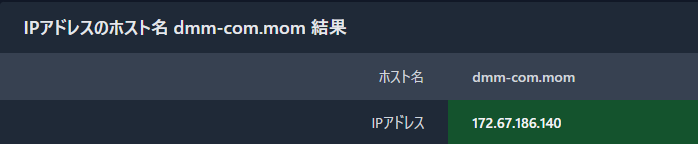

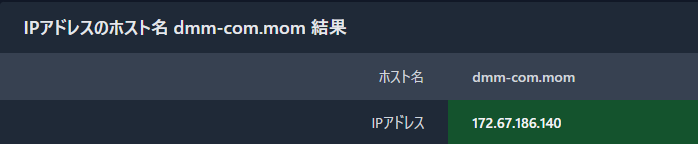

リンクへ移動してもサイトはブロックされるでしょう。 このURLで使われているドメインは、”dmm-com.mom”

このドメインを割り当てているIPアドレスを取得してみます。

このドメインを割当てているIPアドレスは”172.67.186.140”

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

利用されているウェブサーバーは、アメリカの『Cloudflare, Inc.』と言うホスティングサービス。 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

地図上にピンが立てられたのは、ニューヨークのブルックリンブリッジの橋のたもと付近。

この辺りに設置されたウェブサーバーに、リンク先の詐欺サイトは構築されているようです。

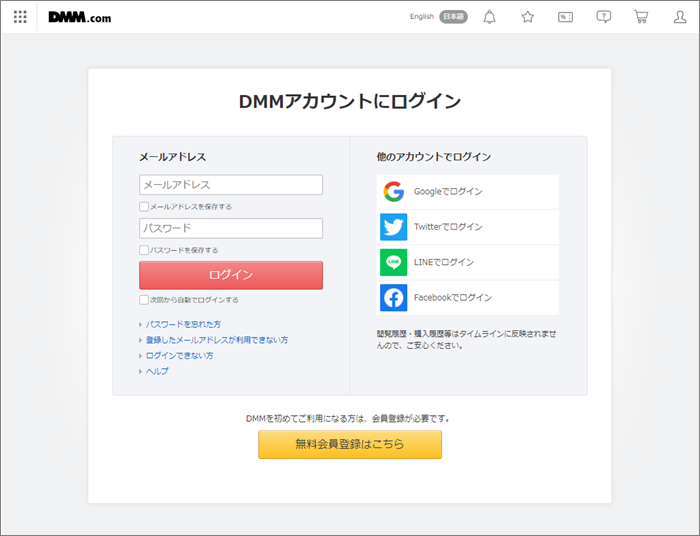

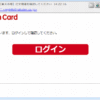

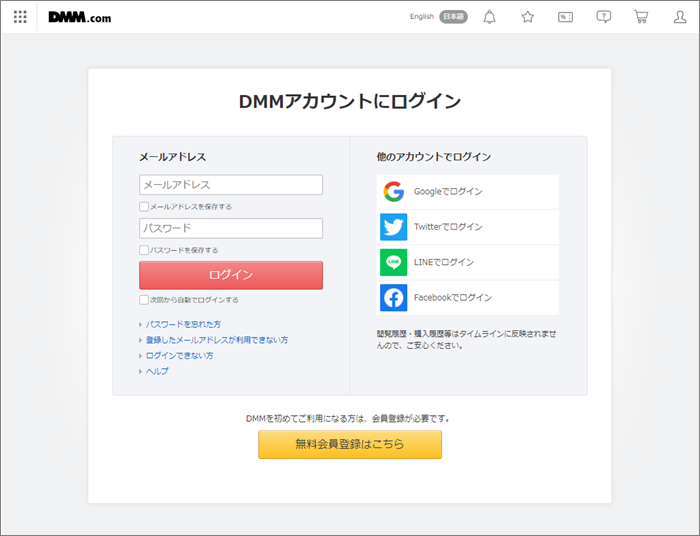

ちょっとだけ沼へ 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。

それっぽいログインページが開きました。

本物のDMMへのログインページはこちら。

本物にはソーシャルネットワークでのログイン方法も選択できるようになっていますが、偽物には

それがありませんね! ここにメールアドレスとパスワードを入力してログインボタンを押してしまうと、その情報が

詐欺師に流れてしまいます。 ちょっとだけ沼にはまってみます。

適当なメールアドレスとパスワードを打ち込んで… するとプリカの選択画面が表示されると思いきや…

せっかちですね~、早速クレジットカードの情報入力画面が表示されましたよ。(笑)

もちろんここを入力して『登録する』ってボタンを押してしまうと万事休す。

すぐにカードが利用され詐欺が成立することになるでしょう。

まとめ 今回のメールは、差出人のメールアドレスが偽装されていたので注意深く見ないと判断が

できないメールでしたから、もしかして相当数の犠牲者が出ているのかもしれません。 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |