!ご注意!

当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介ししています。

このようなメールを受け取っても絶対に本文中にあるリンクをクリックしないでください!

リンクは当該サイトを装った偽サイトへ誘導で、最悪の場合、詐欺被害に遭う可能性があります。

ですから絶対にクリックしないでください!

どうしても気になると言う方は、ブックマークしてあるリンクを使うかスマホアプリを

お使いになってログインするように心掛けてください!

管理者が”admin”とは限らないぞ! 定期的と言うわけじゃないけど、ほとぼりが冷めた頃を狙って送られてくる迷惑メール。

サーバー管理者を標的にレンタルサーバー会社の”KAGOYA”さんを騙る成りすまし詐欺メール。

久々に今朝届いたので早速ご紹介しようと思います。

うちの事務所はこの”KAGOYA”さんでサーバーを借りていますので”KAGOYA”さんから

サーバー管理者にメールが届いても不思議ではありません。 まず、このメールのあて先は”admin@うちのドメイン”となっています。

ご承知の方も多いと思いますが、”admin”とは”Administrator”の略で”管理者”を示し

ます。

大方、”@”の前に”admin”を付けりゃサーバー管理者のメールアドレスだろうと考え

送ったものと思われますが、実はこのメール、行先不明で迷子になっていました…(汗)

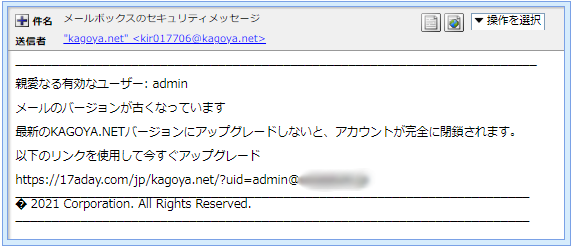

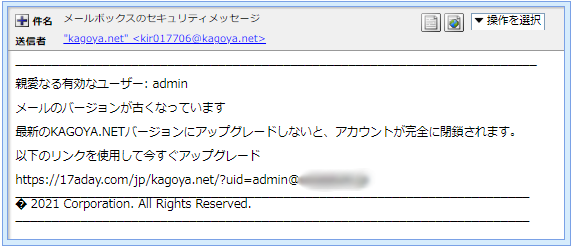

だってうちのサーバー管理者アカウントは”admin”じゃないんだもん!(笑) 件名は「メールボックスのセキュリティメッセージ」と題されています。

悪いけど、サーバー管理者の私が見ても全然意味が伝わりません。 差出人は「”kagoya.net” <kir017706@kagoya.net>」と確かに”KAGOYA”さんからの

メールらしいアドレスですね。

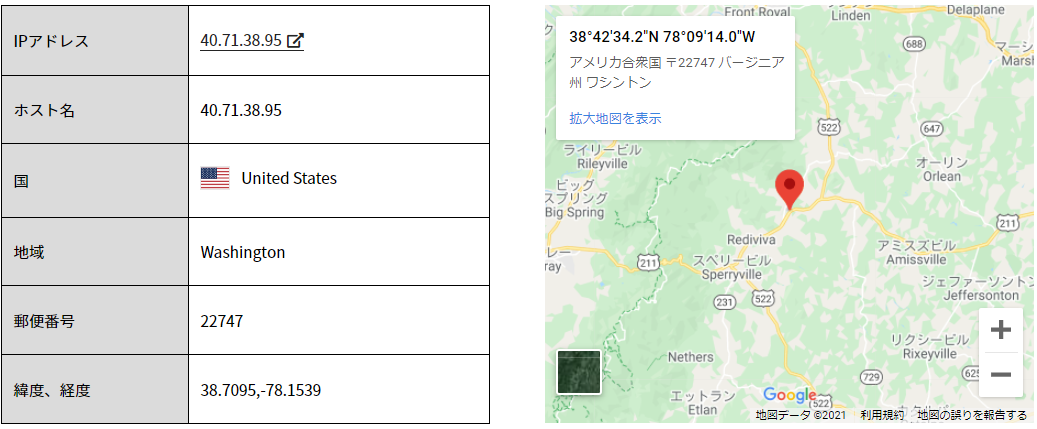

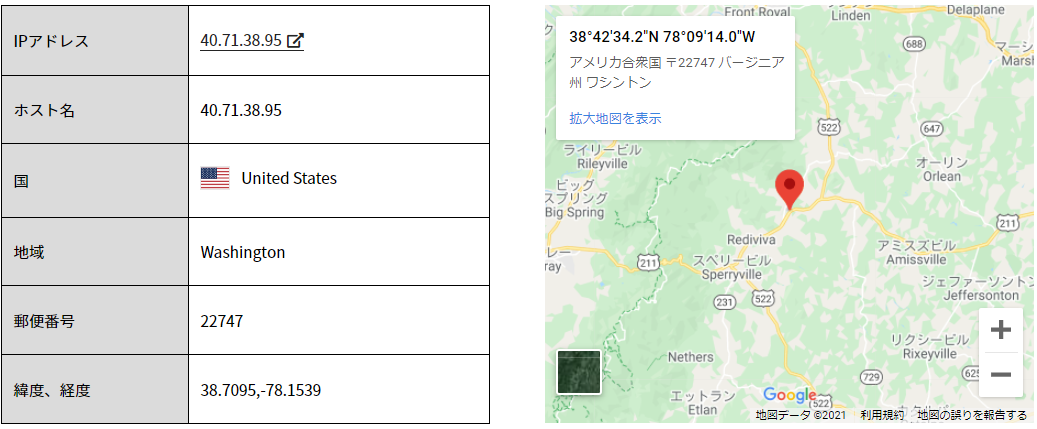

でもメールヘッダーと呼ばれるそのメールの詳しい情報が取得できるところで差出人が

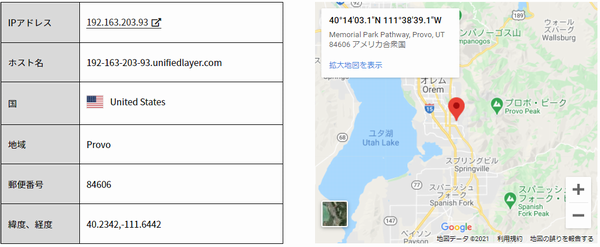

利用した送信サーバーのホスト情報を確認してみるとこのようになっています。 「Received: from [127.0.0.1] (unknown [40.71.38.95])」 この情報を利用してそのホストの位置情報を取得してみると、アメリカの山の中。

こんな山の中にあるメールサーバーをIT企業の”KAGOYA”さんが使うでしょうか?(笑)

絶対にあり得ませんね!!

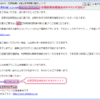

ウソの塗り重ね 続いてメールの本文の書き出し。

この書き出しは「親愛なる有効なユーザー」と書かれています…( ´,_ゝ`)プッ

「親愛なる」から始まっていますが、これは英語の書き出しの”dear”を翻訳したもので

日本じゃこのような書き方はまずほとんどしません。

なのでこのように「親愛なる」から始まるメールはまず間違いなく迷惑メールの類ですので

注意してください。 本文はこのように書かれています。 | メールのバージョンが古くなっています 最新のKAGOYA.NETバージョンにアップグレードしないと、アカウントが完全に閉鎖されます。 以下のリンクを使用して今すぐアップグレード https://17aday.com/jp/kagoya.net/?uid=admin@******.*** | はい、上げ足を取るようで申し訳ないのですが、まず「メールのバージョン」ってなに?

もうここで意味が解らないのです。

サーバー管理者から言わせてもらうとすればここは「メールのバージョン」じゃなくて

「メールサーバーのバージョン」と書くべきところ。

これじゃ嘘ついてるのバレバレですよ。

仮にバージョンアップの必要があっても、それはユーザーが手を施すことはなく、全ては

貸し出す方の管理権限で行うものなのでレンタルサーバー側が時間をあらかじめ設定し

事前にユーザーに通達してから支障のない時間帯に行うもの。

だからこの内容はどこから見ても信ぴょう性のない内容なのですね。 最終行に書かれているURL 「17aday.com/jp/kagoya.net/」 は彼らが言うところの管理画面へのリンクだと思います。

”kagoya.net”ってそれらしく書かれていますが、間違えてはいけませんよ。

このURLのドメインは”kagoya.net”ではなくて”17aday.com”ってところがこのURLの

ドメインです。

なのでこのURLから接続されるサイトは”17aday.com”ってドメインを使って運営されて

いるホストサーバー。

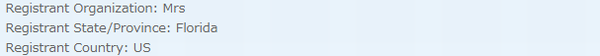

このドメインを調査することで、このドメインの申請情報とこのドメインを使ったサーバーが

運営されているのおおよその所在地を割り出すことができます。

その結果がこちら。 メールのホストと同じアメリカですが、今度はずっと西側のユタ州に置かれているようです。 つないでみると、やっぱり偽の”Active Mail”ってメールサーバー管理のログイン画面。

騙されてしまうと、ここユーザーIDとパスワードを入力させられます。

犯人はその入力されたアカウント情報を盗み取った後で、例えばサーバーに成りすまして

サーバーアプリにログインしメールアカウントを操作したり、Webサーバーにもログインし

Webサイトを改ざんしたりするんでしょうね。

悪い奴らです! 標的はサーバー管理者ですから該当される方、特に”KAGOYA”さんのユーザーは

騙されないように要注意です。

|