【調査報告】イオンカードを騙る「異常なお支払いの検知について」解析レポート

| 【調査報告】最新の詐欺メール解析レポート 掲載日:2026年04月06日 / 調査種別:フィッシングサイト解析 |

| ■ 最近のスパム動向 今回ご紹介するのは「イオンカード」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年4月現在、大手金融機関やECサイトを装い「異常な支払いを検知した」と不安を煽る手口が常套化しています。特に、Cloudflare等のCDNサービスを悪用して実サーバーの所在を隠蔽しつつ、通報されると即座にサイトを閉鎖、または別ドメインへ移転する「使い捨て型」の攻撃が主流となっています。 |

|

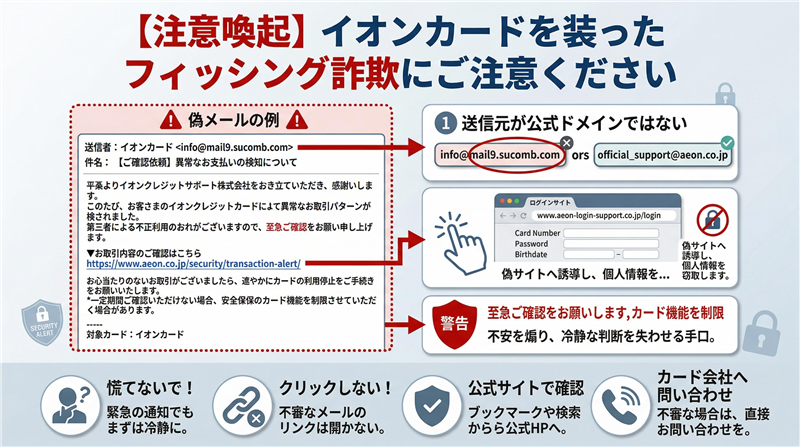

| ▼ 送信者に関する分析 送信元アドレスのドメイン「sucomb.com」はイオンカードとは一切関係ありません。公式を装った典型的ななりすましです。 |

| 【本文再現】 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 “, “Hiragino Sans”, Meiryo, sans-serif;color:#232323;font-size:14px;line-height:1.8;”> 平素よりイオンクレジットサポート株式会社をお引き立ていただき、感謝いたします。 このたび、お客さまのイオンクレジットカードにおいて異常なお取引パターンが検出されました。 ▼お取引内容のご確認はこちら お心当たりのないお取引がございましたら、速やかにカードの利用停止をお手続きをお願いいたします。 *一定期間ご確認いただけない場合、安全確保のためカード機能を制限させていただく場合があります。 —– ———————————————————— |

| ▼ 専門的解析と犯人の目的 目的:フィッシング詐欺によるカード決済情報の窃取。異常な利用を装うことで、受信者に冷静な判断をさせず、偽のログインページへ誘導し、カード番号やセキュリティコードを盗み取ることが目的です。 異常点:本文冒頭のCSSコード露出は、送信プログラムのミス。また、署名欄に電話番号が記載されていない点も不自然です。本来、緊急の制限を通知する公式メールであれば、直通のカスタマーセンター番号が明記されるべきです。公式URLを装ったリンクも、末尾に「.security[.]transaction-alert/」という余計な文字列が含まれており、非常に怪しい作りです。 |

| ■ メール送信元回線情報 これは送信に利用した情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。

|

| ■ 誘導先リンク・サイト回線関連情報 リンク箇所:本文内の「▼お取引内容のご確認はこちら」

|

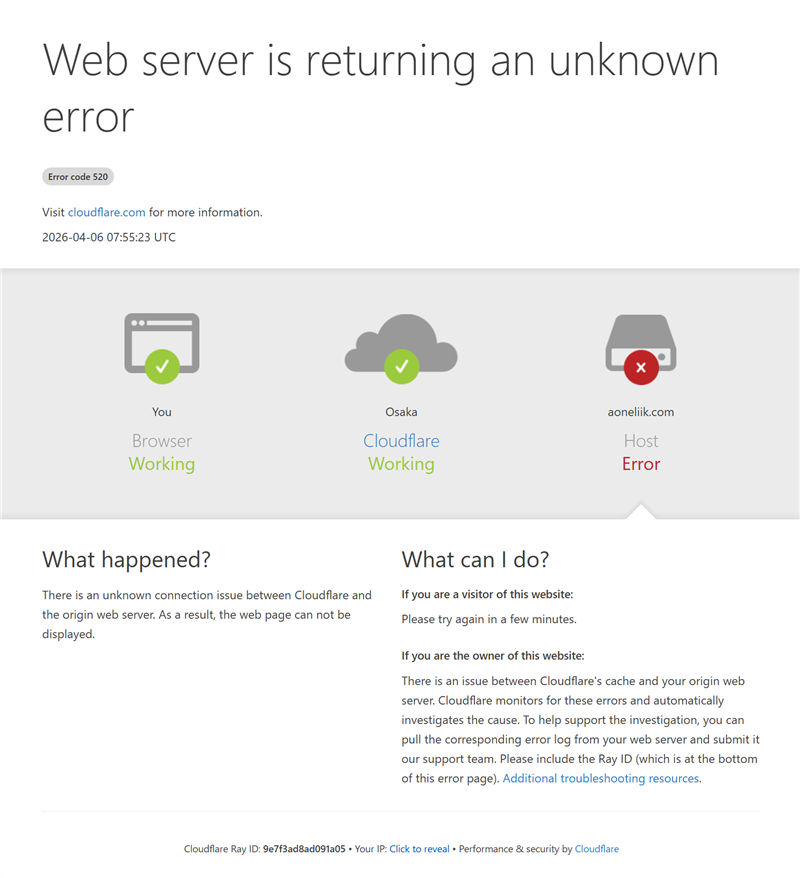

| ▼ リンク先サイトの状態(エラー発生) 調査時点では、Cloudflareにより「Web server is returning an unknown error (Error code 520)」が表示され、接続がタイムアウトしています。これは、通報等によりオリジンサーバーが停止したか、防御側がアクセスを遮断している状態です。ウイルスバスター等でも既に危険サイトとして認識されています。

|

| ■ まとめ・対策 過去の事例と比較しても、今回のメールは「CSSのゴミ」が残っている点や、ドメイン取得から数日という速さから、非常に短期間で広範囲にばら撒かれた攻撃と推測されます。公式サイトの宛名の有無、送信元アドレスの徹底確認を心がけてください。 【公式注意喚起リンク:必ずご確認ください】 |