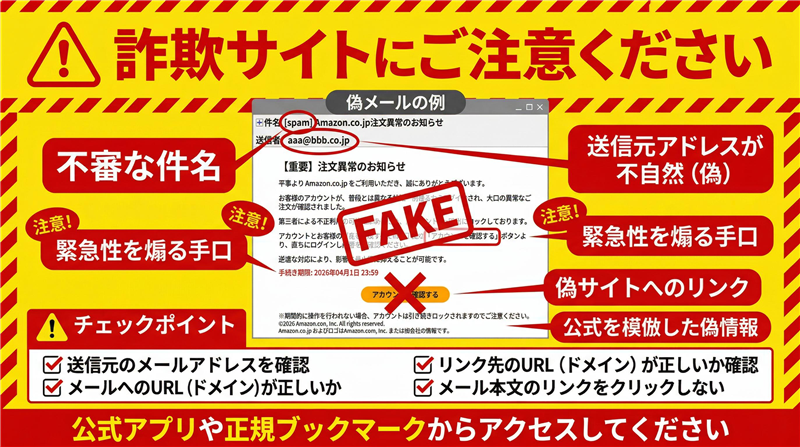

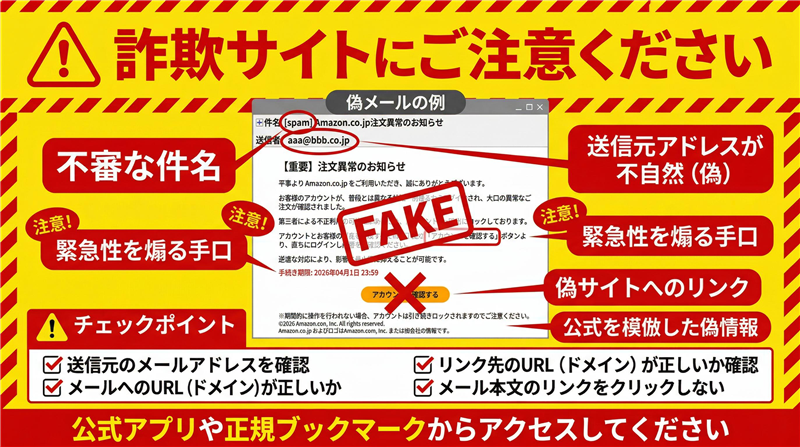

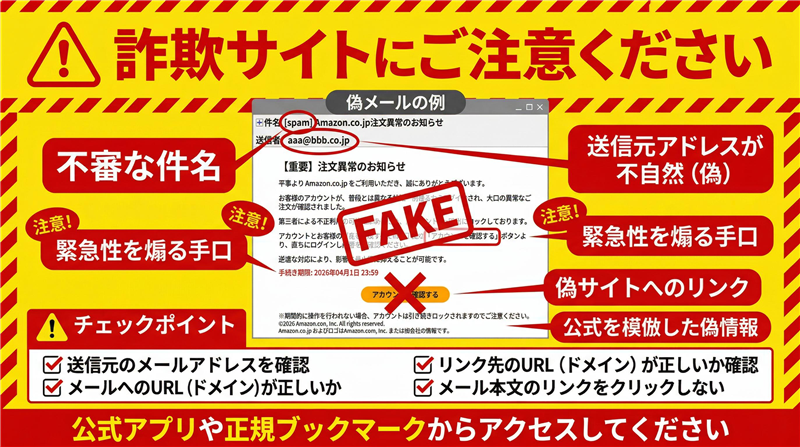

【解析】Amazon「注文異常のお知らせ」詐欺メールの送信元IPと偽サイトを特定

【調査報告】最新の詐欺メール解析レポート

メールの解析結果と技術的な判断根拠 | ■ 最近のスパム動向

今回ご紹介するのは「Amazon」を騙るメールですが、その前に最近のスパムの動向を。2026年に入り、本物のログイン画面を丸ごとコピーした「フィッシングキット」の精度が極めて高まっています。以前は日本語の違和感で見抜けたものが、現在は正規のクラウドサービス(Google Cloud等)を悪用して配信されるため、メールフィルタを突破しやすくなっています。 | ■ 受信メール基本構成

| 件名 | [spam] Amazon.co.jp注文異常のお知らせ | | 件名の見出し | 件名冒頭の「[spam]」は、サーバー側の検知システムがこのメールを有害と判断した際に付与される自動タグです。 | | 送信者 | aaa@bbb.co.jp

※この表記は受信者のメールアドレスを盗用しており、典型的な「なりすまし」です。 | | 受信日時 | 2026-04-01 13:11 | | 【メール本文の再現】

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

【重要】注文異常のお知らせ

平素より Amazon.co.jp をご利用いただき、誠にありがとうございます。 お客様のアカウントが、普段とは異なる地域・別端末からログインされ、大口の異常なご注文が確認されました。 第三者による不正利用の可能性があるため、アカウントを一時的にロックしております。 アカウントとお客様の財産を保護するため、下記の「アカウントを確認する」ボタンより、直ちにログインし内容をご確認ください。 迅速な対応により、影響を最小限に抑えることが可能です。 手続き期限: 2026年04月01日 23:59 ※期限内に操作を行われない場合、アカウントは引き続きロックされますのでご注意ください。 ©2026 Amazon.com, Inc. All rights reserved.

Amazon.co.jp およびロゴは Amazon.com, Inc. または関連会社の商標です。 | ■ メールの目的と専門的解説

【犯人の目的】

このメールの目的は、受信者を偽のログインページへ誘導し、Amazonのログイン資格情報(メール、パスワード)および、その後に表示されるフォームでクレジットカード情報や個人情報を盗み取ることです。

【怪しい点と不自然さへの言及】

・宛名の欠如: 本物のAmazonからの重要通知では、必ず登録された氏名が冒頭に記載されます。「お客様」という汎用的な呼びかけは詐欺の特徴です。

・署名の不在: 本文末尾に公式のカスタマーサポートの電話番号や住所が記載されていません。仮に電話番号があったとしても、公式サイト(amazon.co.jp)に記載の番号と一致するか必ず確認が必要です。

・期限の不自然さ: 受信当日に期限を切る手法は、冷静に公式サイトを確認させないための心理的な罠です。

| ■ Received:送信元回線関連情報

このデータはメールヘッダーから抽出した「送信に利用されたサーバー」の確定情報です。 | Received情報 | from infoo2.gaitanmonitorgear.shop (unknown [204.194.55.75]) | | 送信元ドメイン | gaitanmonitorgear.shop (Amazonとは一切無関係なドメインです) | | 送信元IPアドレス | 204.194.55.75 (信頼できる送信元情報) | | ホスティング社名 | Google Cloud (bc.googleusercontent.com) | | 設置国名 | アメリカ合衆国 (United States) | | ドメイン登録日 | 最近取得されたドメインです。攻撃用に短期契約された可能性が高いです。 | ▶ 送信元IPの詳細解析データを表示 (ip-sc.net) | ■ リンク先(詐欺サイト)の状態

誘導箇所: 「アカウントを確認する」ボタン

誘導URL: hxxps://serve.accounttoolkit[.]cfd/login (一部伏せ字を含む。物理リンク無効化済)

【詐欺サイト回線関連情報】

| ドメイン | serve.accounttoolkit.cfd | | IPアドレス | 172.67.161.163 | | ホスティング社名 | Cloudflare, Inc. | | 設置国名 | アメリカ合衆国 (United States) | | ドメイン登録日 | 攻撃直前に取得。WHOIS情報の秘匿化が行われています。 | ▶ 詐欺サイトIPの詳細解析データを表示 (ip-sc.net) 【サイトの現状】

ウイルスバスター等のセキュリティソフトでは既にブロック対象ですが、現在も稼働中です。 | ■ 詐欺サイトのデザイン(実例画像)

※偽のログイン画面。本物と見紛う精巧なコピーです。

偽物を見抜くポイント:

ブラウザのアドレスバーを確認してください。本物は「amazon.co.jp」ですが、このサイトは「accounttoolkit.cfd」という全く別のドメインになっています。

| ■ まとめと公式案内

今回のケースは、過去のフィッシング事例と比較しても非常に標準的な「アカウントロック型」の詐欺です。しかし、Google Cloud等の正規インフラを悪用しているため、油断は禁物です。

| |