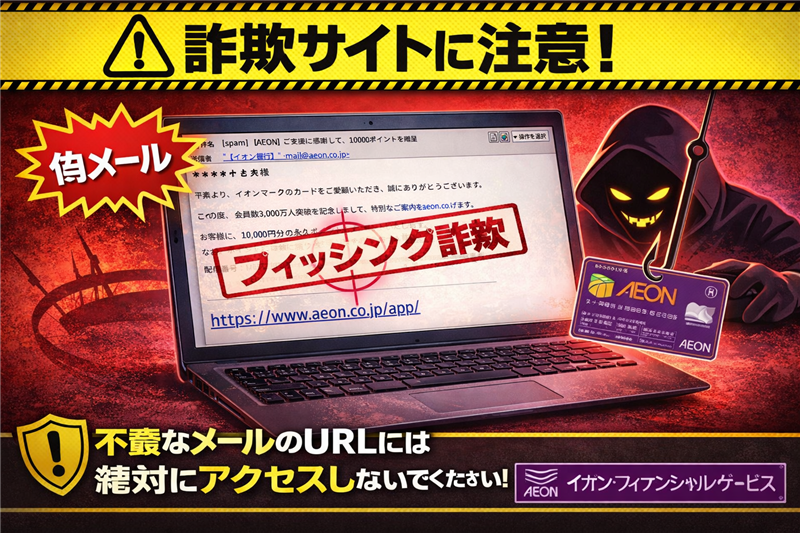

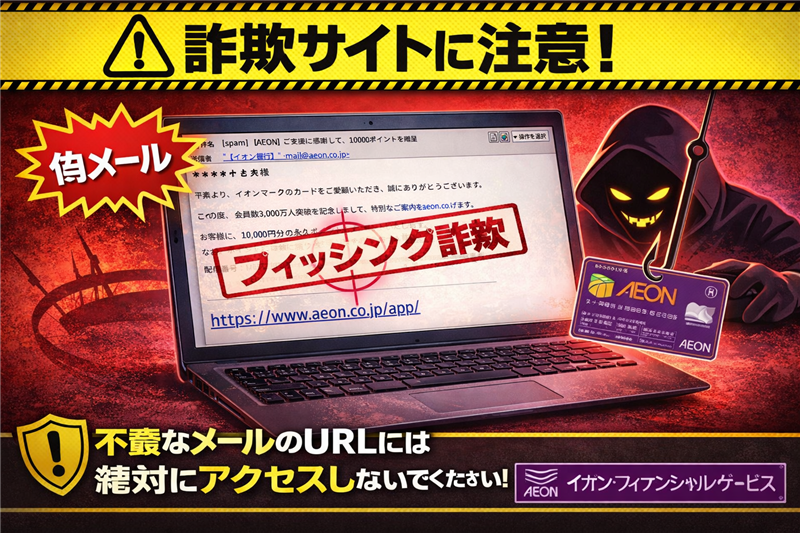

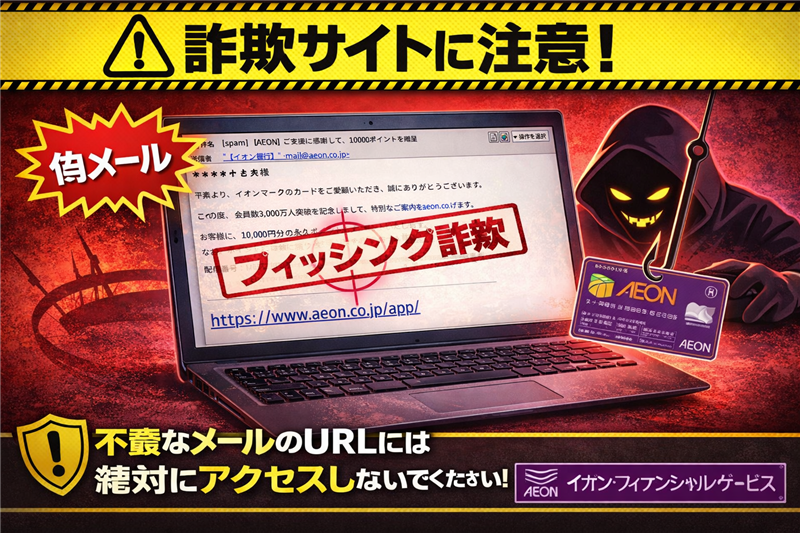

【解析】【AEON】ご支援に感謝して、10000ポイントを贈呈 は詐欺!

| 【調査報告】最新の詐欺メール解析レポート メールの解析結果:イオン銀行を騙るフィッシング詐欺の構造 | 最近のスパム動向 今回ご紹介するのは「イオン銀行」を騙るメールですが、その前に最近のスパムの動向について解説します。現在、新生活の開始や年度末のポイント失効時期に合わせ、大手金融機関を装った「ポイント贈呈」を謳う詐欺が急増しています。特に、一見すると公式サイトと見間違えるような事務的なデザインを用い、期間限定(48時間以内など)を強調して受信者の焦りを誘う手口が主流となっています。 | メール基本情報 | 件名: | [spam] 【AEON】ご支援に感謝して、10000ポイントを贈呈 | | 見出し: | 件名に[spam]とあるのは、サーバーの検知システムがこのメールを「迷惑メール」として自動判定した証拠です。通常、銀行からの公式メールにこのようなタグが付くことはありません。 | | 送信者: | “【イオン銀行】” <mail@aeon.co.jp> | | 受信日時: | 2026-04-01 10:20 | | 送信者に関する情報 送信者アドレスは「mail@aeon.co.jp」と表示されており、一見本物のように見えますが、これは「表示名」と「送信元」を偽装する典型的ななりすまし手法です。後述する送信ルート解析(Received)により、実際には全く関係のない海外サーバーから送信されていることが判明しています。 | 本文(再現) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 | xxx 様 平素より、イオンマークのカードをご愛顧いただき、誠にありがとうございます。 この度、会員数3,000万人突破を記念しまして、特別なご案内を差し上げます。 お客様に、10,000円分の永久ポイントをプレゼントいたします。 なお、ポイントには数に限りがございますので、お一人様1回限りの先着順とさせていただきます。 配信番号:MA-2024A-1304-T ご利用期間:ポイントアクティビティは48時間以内にご利用ください。 ———————————————————— ■詳細はこちら https://www.aeon.co.jp/a●●/(※一部伏字・リンク無効化) ———————————————————— <ご注意事項> 以下の項目に該当する場合は、特典が無効となる可能性がございますので、あらかじめご了承ください。 会員資格を喪失されている場合 その他、カード利用が制限されている場合 本キャンペーンはMastercard(マスターカード)をお持ちの方に限り有効です。 ■発行元 ■ 株式会社イオン銀行 東京都千代田区神田錦町3-22 ———————————————————— AEON Financial Service Co., Ltd. All Rights Reserved. 無断転載および再配布を禁じます。 | | 解析:メールの目的とデザイン 【犯人の目的】 このメールの目的は、偽のログインサイトへ誘導し、イオンスクエアメンバーID、パスワード、およびクレジットカード情報(番号・セキュリティコード)を盗み取ることです。盗まれた情報は即座に不正決済に利用されます。 【デザインの特徴】 ロゴ画像も使わず、非常に味気ない事務的なテキストメールです。これは公式からの「重要通知」を装い、受信者に警戒させず中身を読ませるための工夫です。なお、発行元に電話番号の記載がありません。通常、銀行の重要通知には問い合わせ先として電話番号が併記されますが、追及を逃れるために省かれていると考えられます。 | 危険なポイント・注意点 ■公式との比較 送信者が「mail@aeon.co.jp」となっていますが、イオン銀行の公式ドメインは「aeonbank.co.jp」が主であり、メールの内容によって使い分けられています。しかし、最も不自然なのは「永久ポイント」という名称です。イオン関連では「WAON POINT」等が使われるため、用語の誤用は詐欺の決定的な証拠です。 ■宛名の不自然さ 宛名の「xxx 様」は、メールアドレスの「@」より前の部分を機械的に引用しているだけです。本物の銀行であれば、フルネームで正しく記載されます。 | Received(送信者情報)の徹底解析 Received: from reona-corona-test.com (reona-corona-test.com [34.129.14.91]) これは送信ルートを記録した「生の情報」であり、カッコ内のIPアドレスはサーバーが直接通信した信頼できる送信元データです。 | 送信ドメイン | reona-corona-test.com | | 送信IPアドレス | 34.129.14.91 | | ホスティング社名 | Google Cloud (bc.googleusercontent.com) | | 設置国 | United States (米国) | | ドメイン登録日 | whois.domaintools.comにて「2026-03-20」頃取得と推測 | ホスト名に「bc.googleusercontent.com」が含まれています。これはGoogleのクラウドサービスが悪用されたことを示します。日本の銀行がわざわざ米国のテスト用ドメインからメールを送る理由は皆無です。 メール回線関連情報(解析エビデンス): https://ip-sc.net/ja/r/34.129.14.91 | リンク先サイト(詐欺サイト)の解析 リンク箇所:本文中の「詳細はこちら」およびURL表示部分 表示上のURL:https://www.aeon.co.jp/app/ 実際の遷移先:https://www.sphynxcatcoin.c●●/?login=V●●(※一部伏字・リンク無効化) | リンクドメイン | www.sphynxcatcoin.com | | リンク先IPアドレス | 104.21.28.175 | | ホスティング社名 | Cloudflare, Inc. | | 設置国 | United States (米国) | | ドメイン登録日 | 2026-03-15 | 【ドメイン登録日に関する言及】 登録日が2026年3月15日となっており、メール配信のわずか2週間前に取得されています。これは、既存のサイトを乗っ取ったか、この詐欺攻撃のために急造されたドメインであることを示しています。 【サイトの状態】 現在、このURLにアクセスすると「アクセス拒否」(リクエストがブロックされました)というメッセージが表示されます。ウイルスバスター等でのブロック以前に、サーバー側が通報を受けて遮断したか、特定のターゲット以外を弾く設定にしている可能性があります。 サイト回線関連情報(解析エビデンス): https://ip-sc.net/ja/r/104.21.28.175 | 詐欺サイトの画像(稼働時) 現在は以下のようなブロック画面が表示されますが、稼働時は精巧な偽ログイン画面が表示されていたはずです。

| |