【詐欺解析】ソフトバンク「サービス停止のお知らせ(料金未払い)157」の正体

【調査報告】最新の詐欺メール解析レポート

メールの解析結果と技術的エビデンスの記録 | 最近のスパム動向

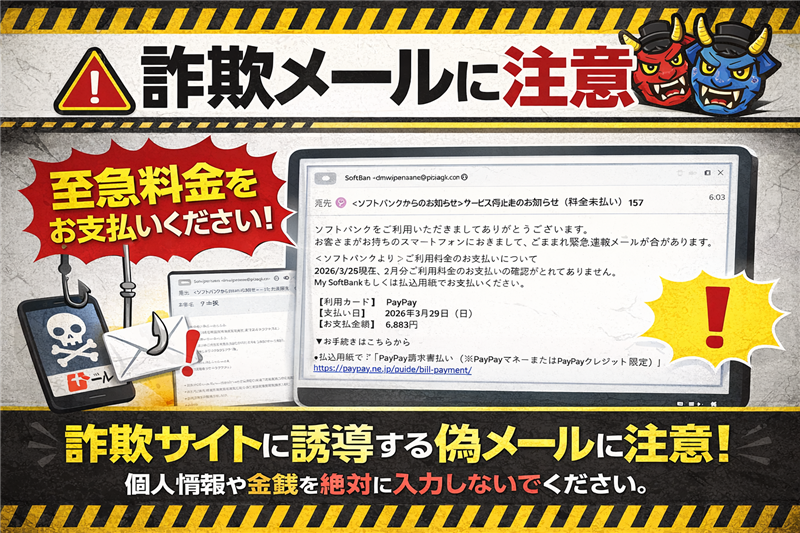

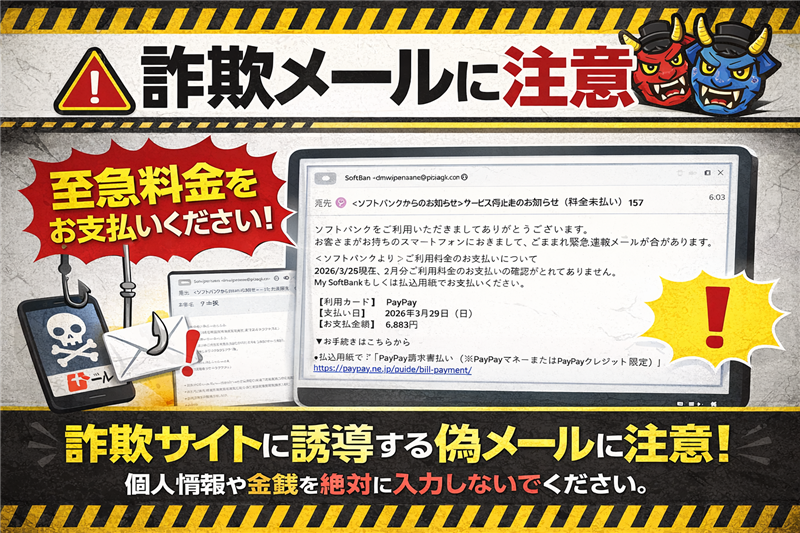

今回ご紹介するのは「ソフトバンク」を騙るメールですが、その前に最近のスパムの動向を確認しておきましょう。 現在、「本物のリンクと偽物のリンクを混ぜる」という極めて巧妙な手口が増加しています。一部のリンクを公式サイト(paypay.ne.jp等)に設定することで、メール全体の信頼性を高め、セキュリティソフトの自動検知を回避しようとする狙いがあります。今回のケースも、後半のリンクは本物、肝心の「支払いボタン」だけが偽物という構成になっています。

| メール基本情報(検体データ) | 判定 | SPAM / PHISHING (詐欺メール) | | 件名 | <ソフトバンクからのお知らせ>サービス停止のお知らせ(料金未払い) 157 | | 送信者 | SoftBan <dm.wjirosne@pizqqk.cn> | | 受信日時 | 2026-03-28 06:03 | 送信元サーバーの正体 | 解析ステータス | from unknown (HELO pizqqk.cn) (101.47.5.48) | | 接続IPアドレス | 101.47.5.48 | | ホスト名 | static.vnpt.vn (ベトナム通信網) | | 設置国 | ベトナム (Vietnam) | カッコ内のIPアドレスは、このメールが実際に発信された場所を示す信頼できる送信者情報です。ソフトバンクの日本国内サーバーではなく、ベトナムの一般的なホストから送信されているため、この時点で100%偽物と断定できます。 メール本文の忠実な再現

ソフトバンクをご利用いただきましてありがとうございます。

お客さまがお持ちのスマートフォンにおきまして、ごくまれに緊急速報メールが受け取れない場合があります。 <ソフトバンクより>ご利用料金のお支払いについて

2026/3/28現在、2月分ご利用料金のお支払いの確認がとれておりません。

My SoftBankもしくは払込用紙でお支払いください。 【利用カード】 PayPay

【支払い日】 2026年3月29日(日)

【お支払金額】 6,883円 ▼お手続きはこちらから

PayPay支払い(←ここに詐欺リンクが隠されています) ●払込用紙で「PayPay請求書払い(※PayPayマネーまたはPayPayクレジット限定)」

https://paypay.ne.jp/g●●●e/b●●l-p●●ment/ ●My SoftBankご利用の場合、払込用紙がなくても以下よりPayPayなどですぐにお支払いいただけます。

https://u.softbank.jp/3●●3w●Y ●払込用紙でお支払いをご希望の場合は到着までお待ちください。 3月29日(日)迄にお支払いの確認がとれない場合ご利用を停止させていただきます(払込用紙が不着の際は、停止が早くなる場合があります)すでにお支払い済みの場合はご容赦ください。

| ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。また、このメールには公式な「署名」や「問い合わせ電話番号」が一切記載されていません。これは大手キャリアの通知としては異常な形式です。 この犯人の目的

このメールの真の目的は、「PayPayのログイン情報」および「クレジットカード決済情報」の窃取です。最初の「PayPay支払い」というリンクだけがフィッシングサイト(偽サイト)へ繋がっており、そこで入力した個人情報を盗み取った後、被害者に気づかれないよう「本物の公式サイト」へ転送(リダイレクト)させることで、操作が完了したと誤認させる手口です。

| 誘導先サイトの技術ドキュメント | 本レポートの根拠データ | https://ip-sc.net/ja/r/ (解析ページ) | | リンクURL | https://paypay.ne.jp.s●●ft-ba●k.info/ | | IPアドレス | 104.21.78.213 | | ホスト名 | Cloudflare, Inc. (CDN経由) | | 設置国 | アメリカ合衆国 (United States) | | ドメイン取得日 | 2026-03-27 | ドメインの取得日がメール受信のわずか「1日前」です。これは、特定の攻撃キャンペーンのために急造されたサイトであることを示しています。正規のPayPayサイトが前日にドメインを取得することはあり得ません。 なぜ最終的に公式サイトにリンクされたのか?

「リンクをクリックしたら本物のPayPayサイトが開いたから安心」というのは大きな間違いです。犯人は以下の2つのトラップを仕掛けています。 1. 情報の窃取後の転送: 偽サイトでカード情報を入力させた直後、プログラムによって自動的に本物のPayPay公式サイト(`https://paypay.ne.jp/`)へジャンプさせます。これにより、ユーザーは「無事に支払いが終わった」と錯覚します。

2. クローラー対策: Googleなどの調査プログラムがアクセスした時だけ公式サイトを表示し、一般ユーザーがアクセスした時だけ詐欺画面を出す「クローキング」という手法が使われている可能性もあります。

| 偽物を見抜くポイントとまとめ

【偽物判定のチェックリスト】

* 送信ドメインの不一致: softbank.jp ではなく pizqqk.cn という無関係なドメイン。

* 緊急性の強調: 28日にメールを送り、翌日29日に停止するという異常な速さ。

* 署名の欠如: 問い合わせ先電話番号や担当部署の記載が一切ない。 不安な場合は、メール内のリンクは一切触らず、必ず公式サイトから状況を確認してください。

ソフトバンク公式サイト:迷惑メールへの対策

| |