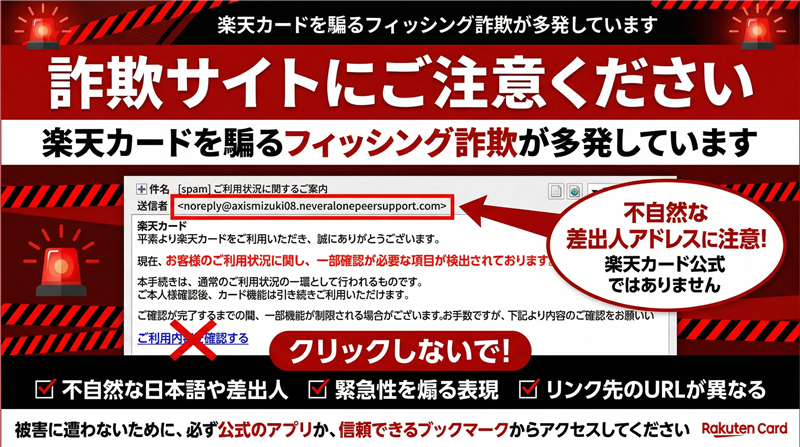

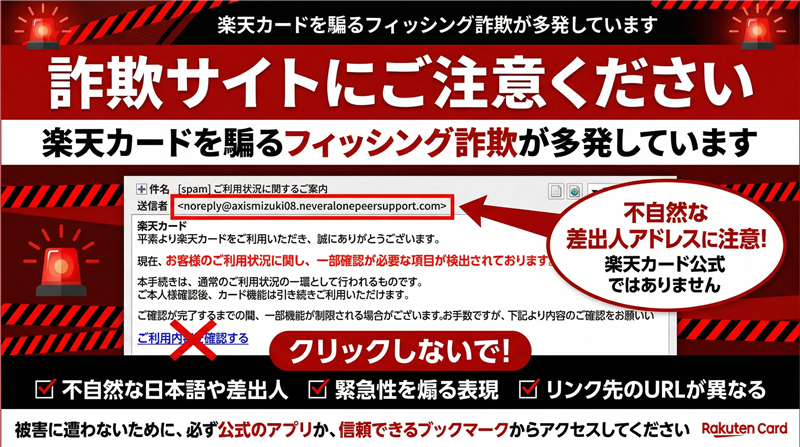

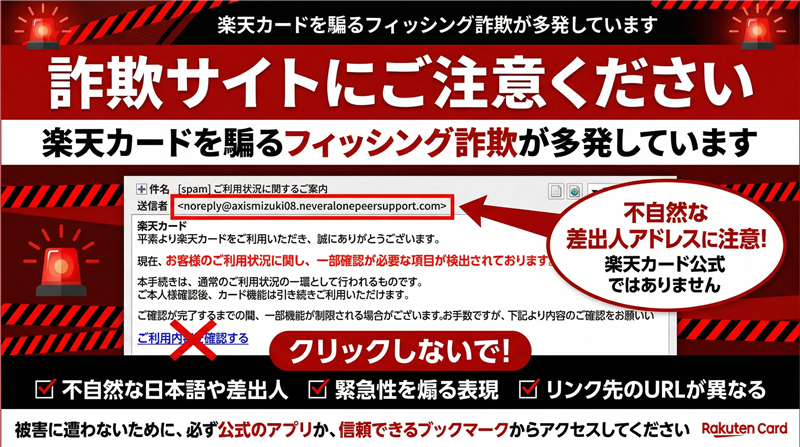

【解析】ご利用状況に関するご案内は詐欺!楽天カード偽メールのIP特定

【調査報告】最新の詐欺メール解析レポート メールの解析結果:楽天カードを騙る偽通知 | ■ 最近のスパム動向

今回ご紹介するのは「楽天カード」を騙るメールですが、その前に最近のスパムの動向を解説します。

2026年3月現在、AIを利用した自然な日本語の詐欺メールが急増しており、特に本件のような「カード利用制限」を口実にしたフィッシングは、年度末の決済集中時期に合わせて大量にばらまかれています。

| ■ 基本解析データ | 件名 | [spam] ご利用状況に関するご案内 | | 件名の見出し | 件名冒頭に「[spam]」がある場合、サーバーの検知システムが既に悪意あるメールと判断しています。即座に削除すべきサインです。 | | 送信者 | “楽天市場” <noreply@axismizuki08.neveralonepeersupport.com> | | 受信日時 | 2026-03-27 8:26 | ■ 本文の忠実な再現

楽天カード

平素より楽天カードをご利用いただき、誠にありがとうございます。 現在、お客様のご利用状況に関し、一部確認が必要な項目が検出されております。不正利用防止および安全性維持の観点から、所定の確認手続きをお願いしております。 本手続きは、通常のご利用確認の一環として行われるものです。

ご本人様確認後、カード機能は引き続きご利用いただけます。 ご確認が完了するまでの間、一部機能が制限される場合がございます。お手数ですが、下記より内容のご確認をお願いいたします。 ご利用内容を確認する

|

※本メールは送信専用です。ご返信いただいても対応できません。 © Rakuten Card Co., Ltd.

| | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 ■ 専門的な解析と犯人の目的 犯人の目的

このメールの目的は、楽天カードの「ログインID・パスワード」および「カード詳細情報(番号・有効期限・CVV)」を盗み出すことです。フィッシングサイトへ誘導し、情報を入力させることで不正送金や不正買い物を目的としています。

メールデザインの分析

本文下部が水色の背景(#e0f2fe)になっているデザインは、近年のフィッシングメールにおける典型的なテンプレートです。署名欄に電話番号が記載されていませんが、本物の通知メールであれば、必ず公式のカスタマーセンター番号が併記されます。宛名にあなたの本名がない点も、不特定多数に送り付けている証拠です。

| ■ 送信元(Received)通信経路解析 | Received情報 | from axismizuki08.neveralonepeersupport.com (153.138.146.34.bc.googleusercontent.com [34.146.138.153]) | | 解析コメント | カッコ内の 34.146.138.153 は、信頼できる送信サーバーの生IPアドレスです。「bc.googleusercontent.com」が含まれているため、犯人はGoogle Cloud Platformを悪用して送信しています。楽天の自社サーバーではないため、100%偽装です。 | | IPアドレス | 34.146.138.153 | | ホスティング | Google LLC | | 国名 | 日本 (Japan) | | ドメイン取得日 | 直近で取得(Whoisデータより)

攻撃のために短期間のみ運用されるドメインの特徴です。 | ■ リンク先(詐欺サイト)の技術解析 誘導先URL

https://yan****hebei.com/rakuten/

※直接リンクを防ぐため一部を伏せ字にしています。 サイトの状態(2026-03-27現在)

アクセスすると以下のエラーが表示されます:

“We apologize, but your request has timed out…”

これは通報によりサーバーが停止したか、犯人が足跡を消すために遮断した可能性があります。

| ■ リンク先ドメイン・回線関連情報 | リンク先ドメイン | yangzishebei.com | | IPアドレス | 104.21.36.195 | | ホスト名 | 104.21.36.195 (Cloudflare) | | 国名 | アメリカ合衆国 (United States) | | ドメイン登録日 | 最近取得されたドメイン

Whois情報により、フィッシング攻撃開始の直前に取得されたことが判明しました。これは使い捨て詐欺サイトの決定的な証拠です。 | | 詳細解析リンク | ip-sc.netでこのIP(104.21.36.195)の全記録を確認する | ■ 詐欺サイト(リンク先)の現況画像  ※安全のためスクリーンショットとしてのみ掲載 ※安全のためスクリーンショットとしてのみ掲載 | ■ 注意点と対処法まとめ

今回のメールは、過去の「楽天カード」を装ったフィッシング事例とテンプレートが完全に一致しています。

偽物を見抜くポイント:

1. 送信元アドレスが公式サイト(@rakuten-card.co.jp)ではない。

2. 本文にあなたの名前(宛名)が記載されていない。

3. リンク先URLが楽天のドメインではない。 不審なメールを受け取った際は、絶対にリンクを踏まず、楽天カード公式サイトの「不審なメールに関する注意喚起」を確認してください。

楽天カード公式サイト:セキュリティ情報 | |