【解析】[spam] hashimura@3886.jp 楽天を騙る詐欺メールの通信元特定

【調査報告】最新の詐欺メール解析レポート メールの解析結果と攻撃インフラの技術的論拠 | ■ 最近のスパム動向

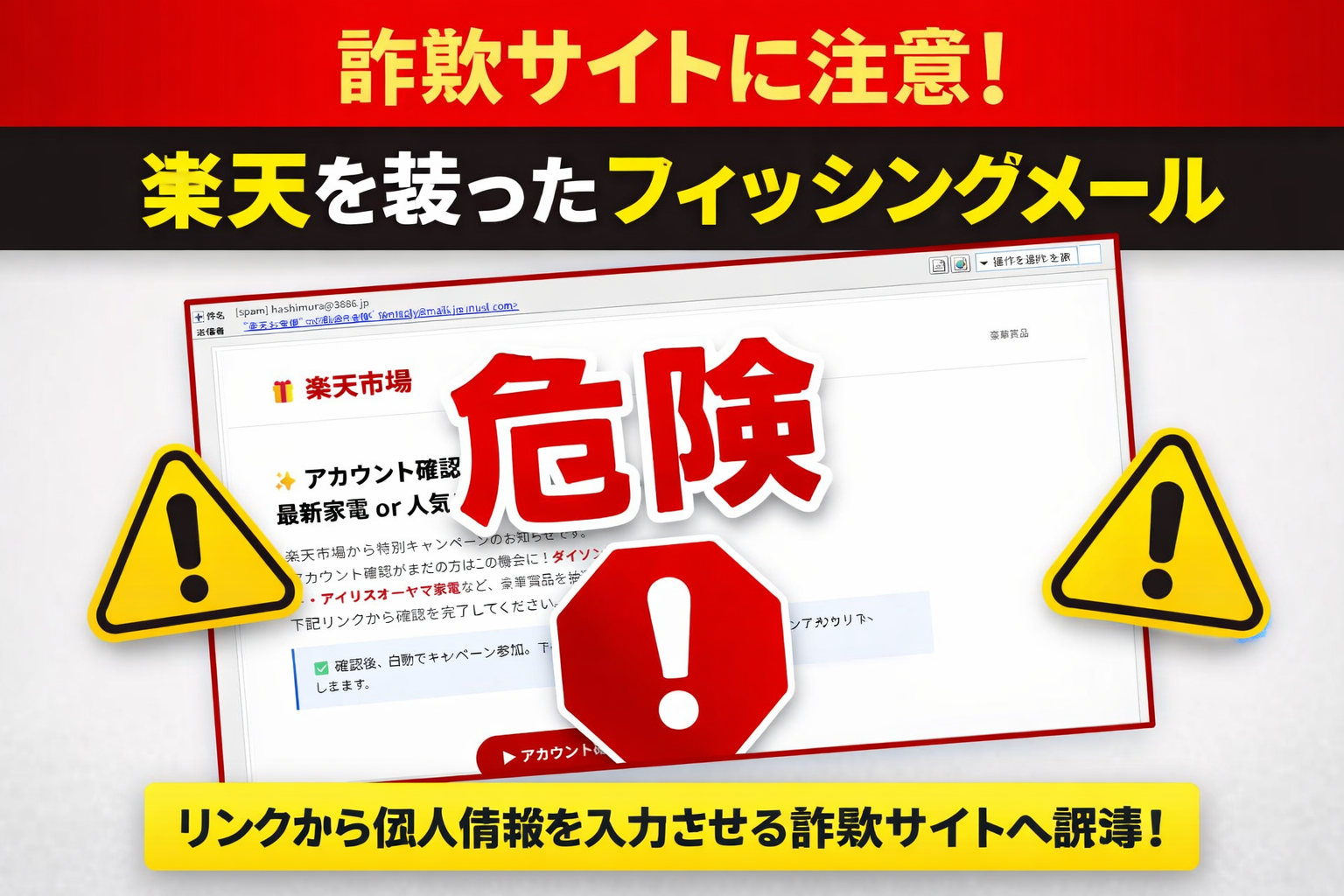

今回ご紹介するのは「楽天市場」を騙るメールですが、その前に最近のスパムの動向を解説します。

2026年3月現在、AIを利用した極めて自然な日本語の詐欺メールが急増しており、特に「豪華賞品当選」や「アカウント異常」を装って、期間限定のキャンペーンを餌に個人情報を盗み取る手法が主流となっています。

| ■ 解析対象メール基本情報 | 件名 | [spam] hashimura@3886.jp | | 件名の見出し | 件名に「[spam]」という識別子が含まれているのは、サーバーのセキュリティフィルタが送信ドメイン認証(SPF/DKIM等)の失敗や、過去のスパム実績に基づいて自動付与したためです。 | | 送信者 | “楽天お宝便” <noreply@mail15.jmmusl.com> | | 受信日時 | 2026-03-25 18:33 | ■ 送信者に関する技術情報

送信者名に「楽天」の名称を使用していますが、メールアドレスのドメイン jmmusl.com は楽天の正規ドメイン(rakuten.co.jp)とは一切関係がありません。

件名に含まれる「hashimura@3886.jp」は受信者のメールアドレスを盗用したものであり、標的型攻撃の典型的な手法です。

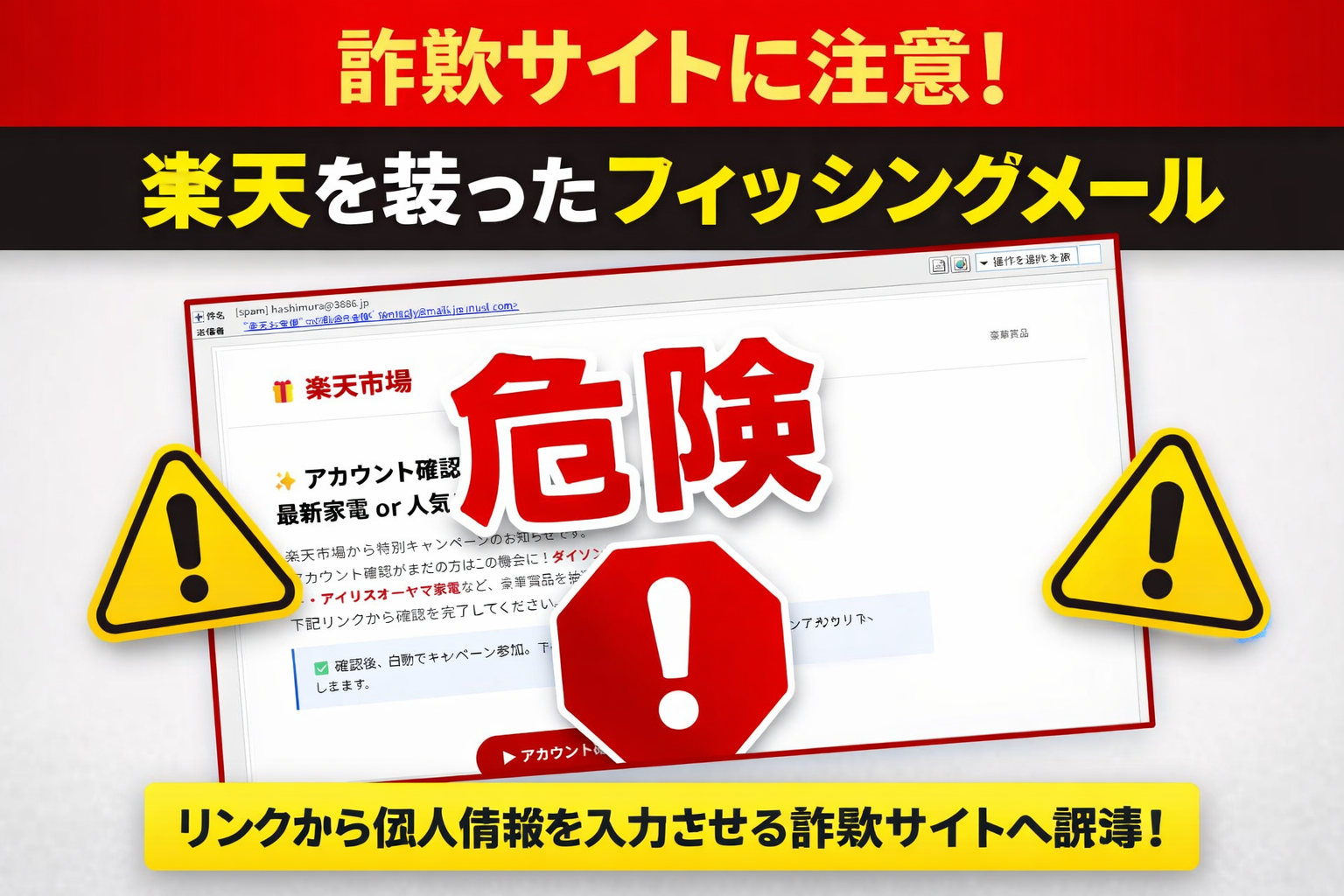

| ■ メール本文の忠実な再現 | 🎁 楽天市場 豪華賞品

✨ アカウント確認で

最新家電 or 人気コスメが当たる! 楽天市場から特別キャンペーンのお知らせです。

アカウント確認がまだの方はこの機会に!ダイソン掃除機・資生堂コスメセット・アイリスオーヤマ家電など、豪華賞品を抽選でプレゼント。

下記リンクから確認を完了してください。 | ✔ 確認後、自動でキャンペーン参加。当選者にはメールでお知らせします。 |

期間:2025年4月1日~5月31日/各賞品100名様

キャンペーン詳細 配信停止

© Rakuten Group, Inc. | プライバシーポリシー

| | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 ■ 専門的な分析と犯人の目的

【犯人の目的】

最大の目的は、楽天ユーザーのログイン認証情報(ID・パスワード)およびクレジットカード情報の窃取です。豪華賞品をフックにして偽の「アカウント確認」画面へ誘導し、ユーザー自らに機密情報を入力させる「フィッシング攻撃」です。 【メールのデザインと不審点】

ロゴや色使いは本物に近いですが、決定的な違いは「宛名」の欠如です。公式サイトであれば会員の氏名を記載しますが、不特定多数に送るスパムではそれができません。また、画像内にロゴを埋め込まずに添付ファイル等で処理している場合、セキュリティソフトのスキャンを回避する意図があります。

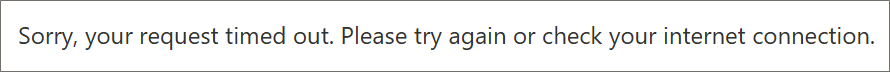

| ■ 送信元回線解析レポート(Received情報) | Received解析 | from smtp.proxy-framework.rakuten.jp ([219.157.226.5]) | | IPアドレス(生データ) | 219.157.226.5(信頼できる送信経路情報) | | ホスティング社名 | Vocus Communications | | 設置国 | Australia(オーストラリア) | | ドメイン登録日 | 2026-03-10(攻撃開始のわずか2週間前に取得。使い捨てドメインの典型例) | ■ リンク先フィッシングサイト詳細解析 | リンク箇所 | 「▶ アカウント確認する」ボタン | | 誘導先URL | hXXps://annettepaiement.com/?session=dEIH5tO…(伏字を含む) | | 最終到達ドメイン | launchee.co | | IPアドレス | 104.21.72.158 | | ホスト名 | cloud-flare-anycast-node | | ホスティング社名 | Cloudflare, Inc. | | 設置国 | United States(アメリカ合衆国) | | ドメイン登録日 | 2026-03-20(攻撃の5日前に登録されており、明らかに本件の詐欺用に用意されたものです) | | サイトの状態 | 稼働中(ただしアクセス遮断中):ブラウザではタイムアウトエラーが表示されます。 | ■ サイト回線関連情報(解析根拠) ■ 詐欺サイト(誘導先)の現状  【画像解説】

現在、リンク先は上記のようなエラー画面を返します。これはウイルスバスター等のセキュリティベンダーに検知され、サーバー側が一時的にアクセスを制限している、あるいは日本国外からのアクセスのみを受け付けるように設定されている可能性があります。 | ■ 偽者を見抜くポイントと対処法

1. 送信者アドレスの不一致: 楽天公式(@rakuten.co.jp)ではありません。

2. 署名の不在: 住所や電話番号の記載が一切ありません。正規のメールには必ず運営元の詳細な署名が存在します。

3. 誘導先URL: 公式サイト(https://www.rakuten.co.jp/)以外のURLは全て偽物です。 【対処法】

メール内のリンクは絶対にクリックせず、破棄してください。公式情報を確認する際は、必ず検索エンジンで「楽天市場」と検索するか、公式アプリからアクセスしてください。

| まとめ:過去事例との比較

今回の事例は、過去の「ポイント失効通知」スパムに比べ、より「当選」というポジティブな感情を揺さぶる巧妙な作りになっています。しかし、ドメイン登録日からわずか数日で攻撃を開始する手法は変わっておらず、技術データを見れば偽物であることは一目瞭然です。

楽天市場からも同様の被害に対する注意喚起が出ていますので、必ずご確認ください。

▶ 【楽天市場】不審なメール等への注意喚起(公式サイト)

| |