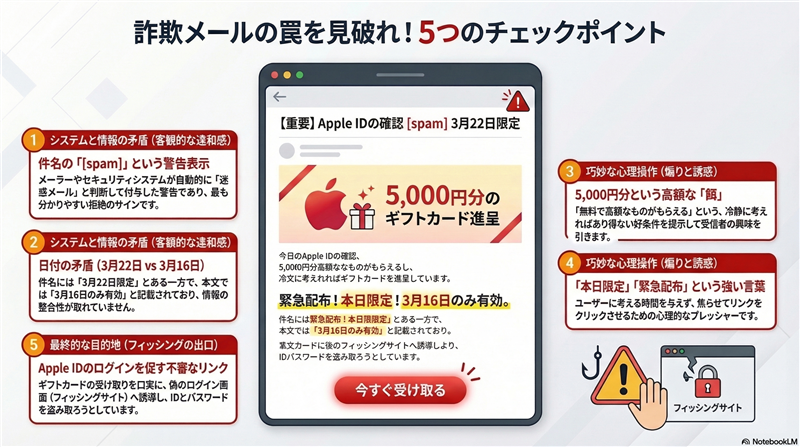

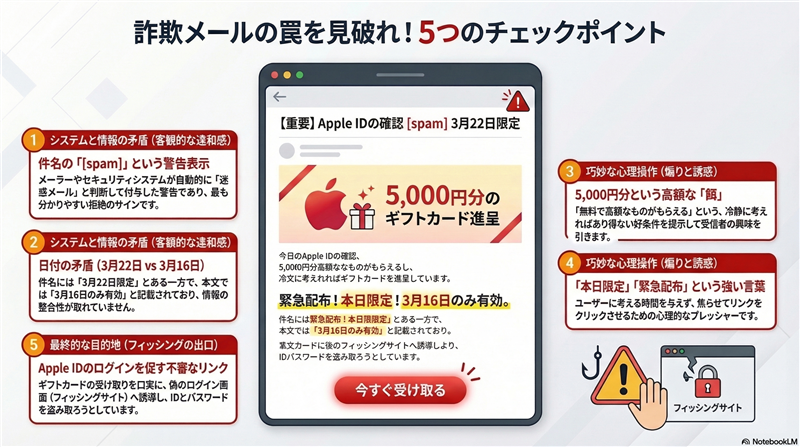

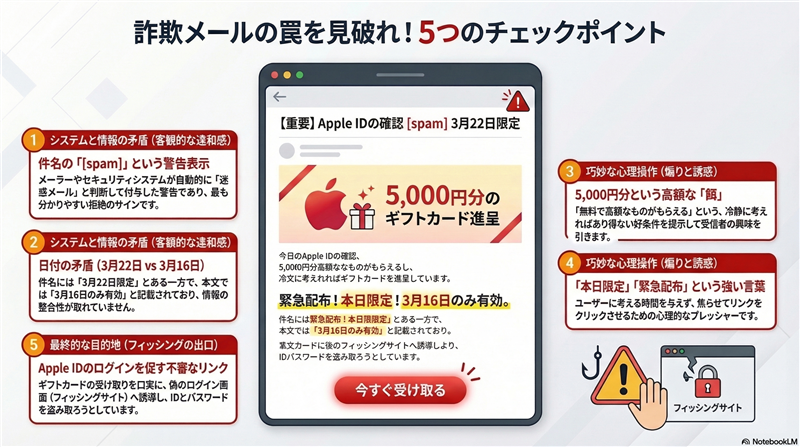

【解析】Appleを騙る5,000円ギフトカード詐欺メール(2026年3月版)の裏側

【調査報告】最新の詐欺メール解析レポート

Technical Security Analysis Report: Apple-Branded Phishing Campaign

| 最近のスパム動向と前書き

今回ご紹介するのは「Apple」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年現在、AIによる自然な日本語作成に加え、攻撃対象を絞った「本日限定」等の時間制限型フィッシングが主流です。特に、リンクをクリックした直後に「ブラウザを確認しています」といった偽のセキュリティ画面を表示させ、ユーザーの警戒心を解く手法が急増しています。

| ■ メール基本データ | 件名 | [spam] 【本日限り・緊急配布】より5,000円分ギフトカードを進呈(2026年3月22日限定) | | 送信者 | “Apple” <post@apple.co.jp> | | 受信日時 | 2026年3月22日 11:04 | 【重要:見出しに[spam]がある理由】

メールサーバーが送信ドメイン認証(SPF/DKIM/DMARC)を検証した際、送信元がAppleの正規サーバーではないことを検知したため、自動的に「ゴミ箱」行きや警告が付与されています。 | ■ メール本文の精密再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。安全のためURLは伏せ字(*)を入れ、リンクは無効化しています。

◆ 本日限定!5,000円分のAppleギフトカードを特別進呈 ◆

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━ Appleをご愛用いただきまして、誠にありがとうございます。 本日(2026年3月16日)のみ有効な特別キャンペーンとして、お客様に5,000円分のAppleギフトカードを進呈いたします。この特別オファーは本日限りとなっておりますので、お早めにお受け取りください。 ▼ ギフトカードを今すぐ受け取る: h**ps://apple.com/subscr****** ────────────────────────────────────

【ギフトカードご利用可能なサービス】 ・最新アプリやゲームの購入

・Apple Musicのサブスクリプション

・iCloudストレージの追加プラン

・Apple TV+、Apple Arcadeなど多様なサービス利用

──────────────────────────────────── ■ ギフトカードのお受け取り手順: 1. 上記リンクよりApple IDにログイン

2. 表示される画面の指示に従ってギフトカードを入手

3. お好きなサービスや製品にご利用ください サポートが必要な場合、以下までご連絡ください: h**ps://support.apple.c**/ Appleではお客様の満足を最優先に、今後ともサービス向上に努めてまいります。 ━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

Copyright (C) 2026 iTunes K.K.

東京都港区六本木6丁目10番1号 六本木ヒルズ

プライバシーポリシー | 利用規約 | サポート DSRZTM

| | ■ 専門的な解析と「おかしな点」の指摘 - 犯人の目的: Apple IDとパスワード、およびギフトカード受取という名目でクレジットカード情報を窃取することが目的です。

- 署名と宛名の欠如: 署名欄に具体的な電話番号すら記載されておらず、文字ばかりの構成です。Appleほどの企業が、顧客の名前を記載せず、かつ連絡先情報も不透明なメールを送ることはあり得ません。

- 日付の不一致: 件名は「3月22日限定」ですが、本文内は「3月16日」となっています。これは使い回しのテンプレートを修正し忘れた詐欺メール特有の初歩的なミスです。

【Apple公式】詐欺を避けるための注意喚起を確認する | ■ 送信経路(Received)の証拠データ カッコ内のIPアドレスは、攻撃者が実際にメールを送出するために使用した「信頼できる送信者情報」です。 | Received | from boatletteringflorida.com (boatletteringflorida.com [136.117.149.246]) | | 送信元 IPアドレス | 136.117.149.246 | | ホスティング社名 | Liquid Web, L.L.C. (米国ホスティングサービス) | | 国名 | United States (米国) | | ドメイン登録日 | 2005年頃から存在する実在サイトの乗っ取り。正規ドメインを悪用して検知を逃れています。 | ≫ 送信元IPのメール回線詳細(ip-sc.net) | ■ リンク先:詐欺サイトの構造解析 | 表示上のURL | h**ps://apple.com/subscrip**** (公式を装った偽装) | | 実際の誘導先URL | h**ps://login.onderhondproductions.c**/… | | 誘導先 IPアドレス | 157.7.184.33 | | ホスティング社名 | GMO Internet Group, Inc. (ConoHa) | | 設置国 | Japan (日本) | | ドメイン登録日 | 2026年3月初旬。攻撃に合わせて取得された「使い捨てドメイン」である可能性が高いです。 | ≫ サイト回線関連情報:157.7.184.33 の解析結果 | ■ 詐欺サイトの挙動と危険ポイント リンクをクリックすると、以下の「ブラウザを確認しています」という偽のセキュリティチェックページに到達します。

- 偽のセキュリティチェック: 2026年現在、ウイルスバスターやGoogle Chromeの警告を潜り抜けるため、このような「検証画面」を挟むのがトレンドです。ここで数秒待つと、最終的な偽のApple IDログイン画面へリダイレクトされます。

- 稼働状況: 稼働中。 現在もアクセスが可能であり、情報を抜き取っている最前線のURLです。

| ■ まとめと今後の対処

過去の事例と比べ、今回は「セキュリティチェック画面」を挟むことで技術的に正規のクローラーを回避する工夫が見られます。

しかし、送信元のドメイン不一致、本文内の日付ミス、不自然な署名という点は変わらぬ詐欺のサインです。

【公式】Appleからの本物のメールか確認する方法 | |