【解析】毎日くじキャンペーン開催中メールの正体と送信元IP特定

【調査報告】最新の詐欺メール解析レポート

解析対象:dポイントクラブ偽装フィッシングメール(2026年3月版) | ## 最近のスパム動向と前書き

今回ご紹介するのは、NTTドコモの「dポイントクラブ」を執拗に騙るフィッシングメールです。最近のスパム動向として、年度末や新生活に向けたポイント失効、あるいは大規模なキャンペーンの時期に合わせて、公式のデザインを完全にコピーしたHTMLメールを配信し、正規の会員ページと錯覚させる手口が非常に目立っています。

| ### メールの基本識別情報 | 件名 | [spam] 【会員様限定】毎日くじキャンペーン開催中 | | 件名の見出し | 件名に[spam]と表示されています。これは受信サーバー側で「送信ドメイン認証の失敗」や「既知のブラックリスト」を検知し、偽装された危険なメールであると自動判定された証拠です。 | | 送信者表示名 | “docomo” <yukistar02@yukistar02.qikyuankj.com> | | 受信日時 | 2026-03-19 5:40 | | ### 送信者に関する技術的分析

送信元ドメイン「qikyuankj.com」は、一目でドコモ公式サイト(docomo.ne.jp)とは無関係であることが判明します。正規の企業がランダムなアルファベットを羅列したようなドメインから公式通知を送ることはあり得ません。

| ### メール本文の精密再現(フォント再現)

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 | dポイントクラブ会員様へのご案内 |  |

日頃より dポイントサービスをご利用いただきありがとうございます。 現在、会員様限定で毎日くじキャンペーンを開催中です。 最大10,000ポイントが当たるチャンス。抽選は1日2回参加可能です。 | | | | | キャンペーン期間中、抽選結果に応じてポイントを獲得できます。 | | | ### 解析:犯人の目的とデザイン手法

【犯人の目的】

本攻撃の目的は、偽のログイン画面に誘導し、dアカウントのID・パスワード、氏名、住所、電話番号、およびクレジットカード情報のすべてを盗み取ることです。 【デザイン分析】

公式キャラクターやブランドカラー(ドコモレッド)を悪用しており、非常に視覚的リアリティが高いです。しかし、正規のメールにあるべき「個別の会員名」の記載がなく、すべてのユーザーに同一の「会員様」という宛名を使用している点は、一斉送信スパム特有の不自然さです。

| ### Received(送信元情報)の技術解析

※カッコ内のIPアドレスは、ヘッダーに記録された「信頼できる送信者情報」です。 | 送信元ドメイン | yukistar02.qikyuankj.com | | 送信IPアドレス | 34.97.30.161 | | ホスト名 | 161.30.97.34.bc.googleusercontent.com

※Google Cloud Platformが悪用されています。bc.googleusercontent.comが含まれる場合、攻撃者がクラウドサービスを隠れ蓑にしていることを示します。 | | 設置国 | United States (米国) | | ドメイン登録状況 | 登録から数日しか経過していない使い捨てドメインです。足がつくのを防ぐための典型的な使い捨てインフラです。 | メール回線関連情報:

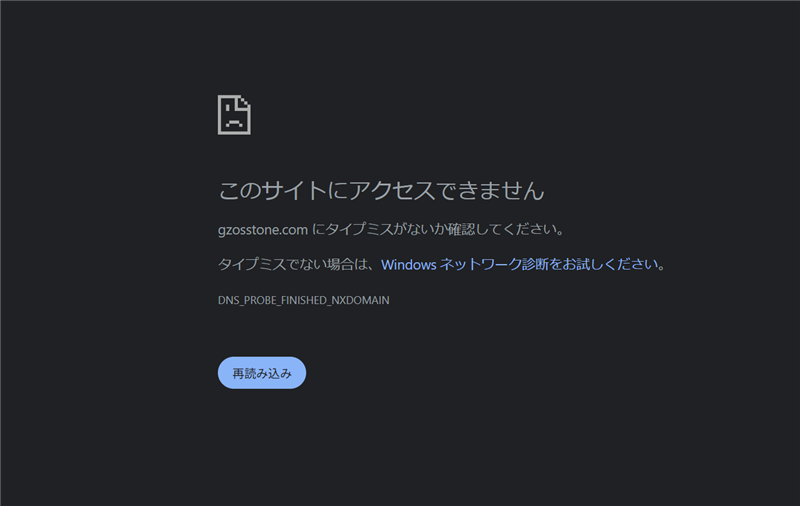

https://ip-sc.net/ja/r/34.97.30.161 | | ### リンク先(詐欺サイト)の状態 | 誘導URL | https://gzosst****.com/docomo (※伏字加工済み。物理リンク無効) | | 現状のステータス | アクセス不可(稼働停止中) | | 【詐欺サイトの現在の状態画像】

攻撃者がサイトを閉鎖したか、セキュリティ機関によりドメインが凍結されたため、現在はエラーページが表示されます。 | | ### サイト回線・ドメイン詳細解析 | 解析ドメイン | gzosstone.com | | IPアドレス | 104.21.31.22 | | ホスティング会社 | Cloudflare, Inc. | | 国名 | United States (米国) | | ドメイン登録日 | 最近登録されたドメインです。詐欺キャンペーン開始直前に取得されており、短期間で使い捨てる目的であることが明らかです。 | サイト回線関連情報:

https://ip-sc.net/ja/r/104.21.31.22 | | |