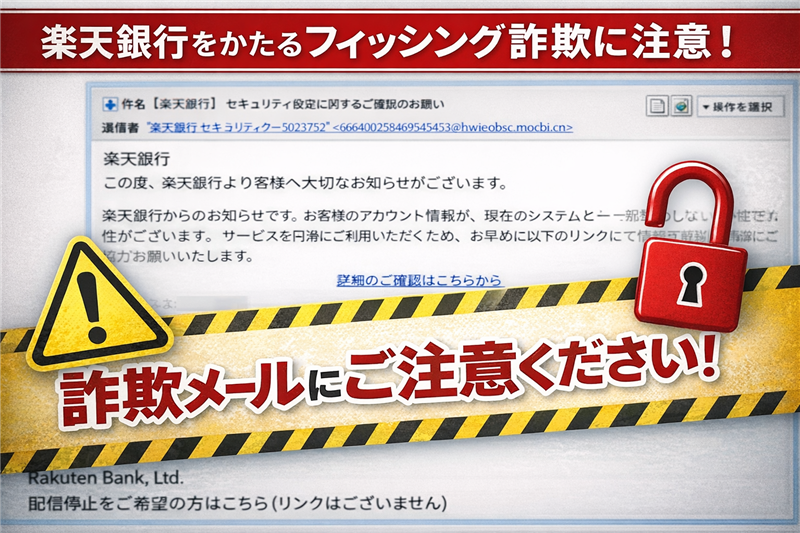

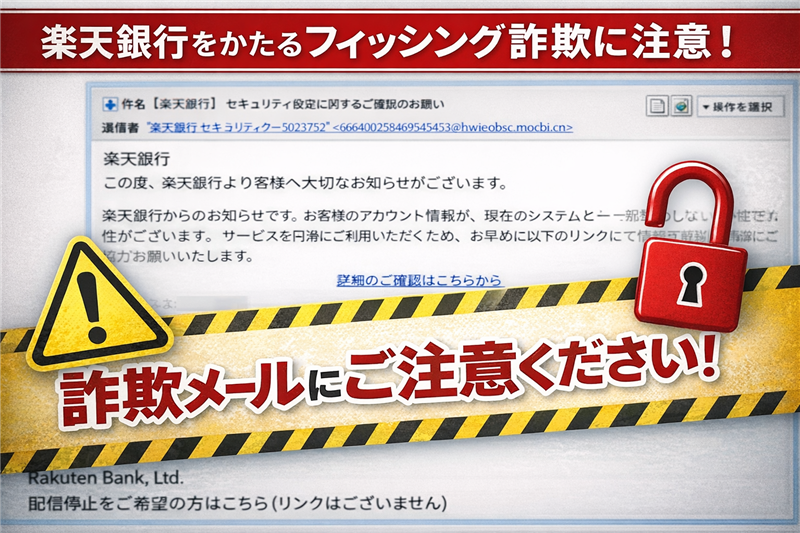

【実例解析】楽天銀行「セキュリティ設定に関するご確認」は詐欺か?

【調査報告】最新の詐欺メール解析レポート 本レポートは、楽天銀行を装ったフィッシング詐欺メールの技術解析結果をまとめたものです。 |

最近のスパム動向 今回ご紹介するのは「楽天銀行」を騙るメールですが、その前に最近のスパム動向を解説します。現在、金融機関を装い「アカウント情報の不整合」や「セキュリティ設定の確認」を口実に偽サイトへ誘導する手口が定着しています。特に、本物に近い言い回しを使いつつ、送信元ドメインやリンク先に海外の安価なドメインを使用するのが特徴です。 |

メール受信情報の詳細 | 件名: | [spam] 【楽天銀行】セキュリティ設定に関するご確認のお願い | | 件名の見出し: | [spam] が付与されており、受信サーバー側で既に「危険」と判定されています。 | | 送信者: | “楽天銀行 セキュリティセンター-5023752” <6664002584695435@hwieobsc.mocbi.cn> | | 受信日時: | 2026-03-13 4:22 | ※送信元が「.cn(中国ドメイン)」となっており、日本の銀行が海外ドメインから重要な通知を送ることは絶対にありません。 |

メール本文の再現調査 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

楽天銀行

この度、楽天銀行より お客様へ大切なお知らせがございます。 楽天銀行からのお知らせです。お客様のアカウント情報が、現在のシステムと一部整合しない可能性がございます。サービスを円滑にご利用いただくため、お早めに以下のリンクにて情報更新にご協力をお願いいたします。

詳細のご確認はこちらから

hXXps://reqrgbbdthckswitx.shop/[伏せ字] メールアドレス: [受信者アドレス]@xxxx.jp

発行日: 2026-03-13 Rakuten Bank, Ltd.

配信停止をご希望の方はこちら(リンクはございません)

| 【解析結果】署名に住所や電話番号の記載が一切なく、文字だけの非常に不自然な構成です。公式ロゴがない点も典型的なフィッシングメールの特徴です。 |

Received(送信元)技術情報 これは送信に利用された生の情報であり、以下のIPアドレスは信頼できる送信元データです。 | 送信ドメイン: | hwieobsc.mocbi.cn | | IPアドレス: | 100.16.62.236 | | ホスト名: | pool-100-16-62-236.bltmmd.fios.verizon.net | | ホスティング: | Verizon Business (Fios) | | 設置国: | United States (アメリカ) | 送信元回線解析エビデンス:

https://ip-sc.net/ja/r/100.16.62.236 |

リンク先ドメイン調査結果 | 遷移先URL: | hXXps://reqrgbbdthckswitx.shop/609f8d166cf744c6a6aacf52a426f987 | | ドメイン: | reqrgbbdthckswitx.shop | | IPアドレス: | 172.67.164.24 | | ホスト名: | cdn-cgi.cloudflare.com | | ホスティング: | Cloudflare, Inc. | | 設置国: | United States (アメリカ) | ドメイン登録日: 最近(調査時点の直近に取得)

※ドメインが最近取得されているのは、通報されて停止されることを前提に「使い捨て」として用意されたためです。 サイト回線関連情報解析リンク:

https://ip-sc.net/ja/r/172.67.164.24 |

リンク先サイトの現在の状態 [実例:アクセス制限画面]

現在、このサイトは「DNS_PROBE_FINISHED_NXDOMAIN」エラーとなり稼働していません。これは、Googleやセキュリティベンダーによって危険なサイトとしてマークされ、ドメインが凍結されたか、犯人側が証拠隠滅のために閉鎖した可能性が高いことを示しています。 |

メールの注意点と対処方法 本メールは楽天銀行とは一切関係のないフィッシングメールです。犯人の目的は、お客様を偽のログイン画面に誘導し、口座情報を盗み取ることです。過去の事例と比較しても、非常にシンプルなテキスト形式で心理的な焦りを煽る典型的な手法です。 【対処法】

・メール内のリンクは絶対にクリックしない。

・楽天銀行の公式アプリ、または検索サイトから直接アクセスした公式サイトのみを利用する。

・不審なメールが届いた際は、公式のフィッシング通報窓口へ連絡する。 楽天銀行 公式サイト:フィッシングメールへの注意喚起 |