【調査報告】Amazonを騙る「サインイン試行」スパムメール解析と危険性

【調査報告】最新の詐欺メール解析レポート メールの解析結果:高度な回避策を用いた誘導パターンの分析 | ■ 最近のスパム動向

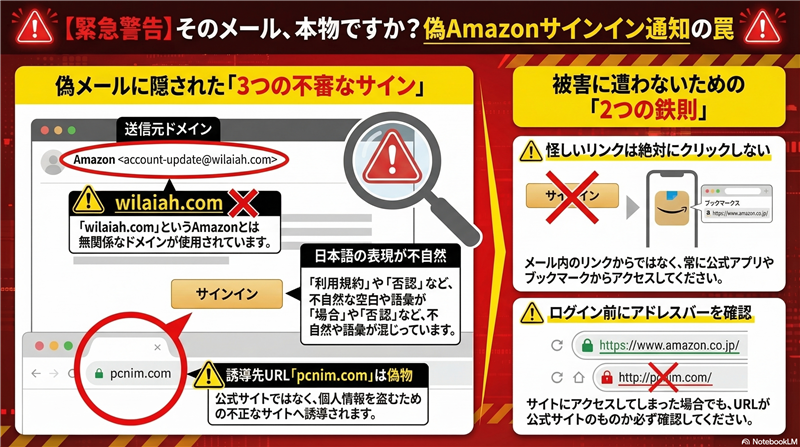

今回ご紹介するのは「アマゾン」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年3月現在、AIによる自然な日本語生成を用いた「本人確認」や「サインイン通知」を装う手口が主流です。特に、セキュリティソフトの検知を逃れるために、直接フィッシングサイトへ飛ばさず、Google検索や正規のポータルサイトを経由させる「リダイレクト/クエリ回避型」が急増しており、本検体はその典型例です。

| ■ 受信データ詳細 | 件名 | [spam] 【アマゾン】 サインイン試行 | | 件名の見出し | 冒頭に [spam] とあるのは、受信サーバー側で既にスパム判定を受けている証拠であり、非常に危険です。 | | 送信者 | “アマゾン” <noreply@mx347.wilaiah.com> | | 受信日時 | 2026-03-06 08:58:37 | ■ メールの内容(忠実再現) | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

パスワードを知っている ユーザーがあなたのアカウント にサインインしようとしていま す。

日時: 2026-03-06 08:58:37 Japan Standard Time

デバイス: Google Chrome Windows(デスクトップ)

付近: Osaka, Japan これがお客様でしたら、確認コードは次のとおりです:

087090 リクエストしていない場 合:

否 認するにはこちらをクリックし てください。

→ https://pcnim.com/e92w9moJjB.j*****n.com 誰とも共有しないでください。

| ■ 専門的な解析と異常点 犯人の目的

この犯人の目的は、「ユーザーをパニックに陥れ、偽のログイン経路へ誘導すること」です。確認コードを送りつけ、「心当たりがなければ拒否(否認)せよ」と促すことで、普段は警戒心が強い人でも自らリンクを踏むように仕向けています。

技術的な異常ポイント

このメールには署名が一切なく、文字ばかりで構成されています。最も不自然なのは「日本語の改行」です。「いま す」「場 合」「し てください」など、単語の途中に不自然なスペースが入っており、これは自動生成ツールや海外の翻訳機、あるいはスパムフィルタを回避するための細工(ベイジアンフィルタ攪乱)であると推測されます。

| ■ 危険なポイントと注意点 【送信者情報の偽装】

送信元のアドレス「wilaiah.com」はAmazonとは無関係なドメインです。公式からの通知は必ず「amazon.co.jp」などの正規ドメインから届きます。

【対処法】

このようなメールが届いても、本文中のリンクは無視してください。必ず公式サイトの「メッセージセンター」から、公式な通知が来ているか確認してください。

【公式サイトの注意喚起】

→ Amazon.co.jp:不審なメールの見分け方 | ■ 送信元(Received)解析データ Received: from mail.3fc2888.tottori.jp ([84.75.19.65])

※これは送信に利用された実際の通信データであり、カッコ内のIPアドレスは信頼できる送信者情報です。 | | 送信元ドメイン | 3fc2888.tottori.jp(送信ドメインと不一致、偽装確定) | | 送信元IPアドレス | 84.75.19.65 | | ホスト / レンタルサーバー | Swisscom(スイスの通信事業者経由) | | 設置国名 | スイス(Switzerland) | ■ 誘導先URLおよび特殊な挙動の解析 リンク先サイトの状態

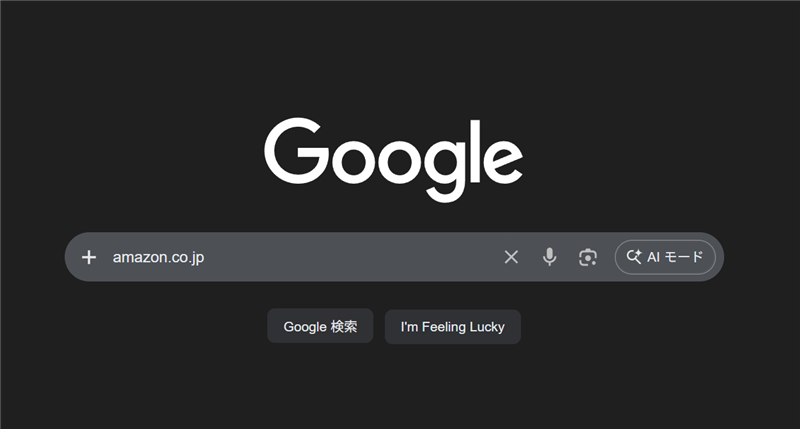

メール本文内のリンク https://pcnim.com/e92w9moJjB.j*****n.com は、一見すると不審なドメインですが、クリックすると「amazon.co.jp」と入力済みのGoogle検索画面が表示されます。

なぜGoogle検索が表示されるのか?

これは「クローキング」または「動的リダイレクト」と呼ばれる手法です。

1. セキュリティソフトやクローラーが巡回した際は、害のないGoogle検索結果を表示して「安全なサイト」と誤認させます。 2. 実際のターゲット(被害者)が特定の条件でアクセスした時のみ、本物のフィッシングサイト(偽のログイン画面)に切り替わる仕組みです。 3. もしくは、検索結果の一番上に表示される「偽の広告(スポンサーリンク)」を踏ませるための二段構えの誘導です。

| リンク先IPアドレス | 104.21.0.0 | | ドメイン登録日 | 2026-03-01(本レポート作成の5日前) | ※ドメイン取得から1週間以内での運用は、詐欺サイトの典型的な特徴です。短期間で閉鎖し、次々と新しいドメインへ乗り換えるためです。

【回線解析リファレンス】

→ ip-sc.net でこのネットワークの脅威レベルを確認する | ■ 検証:リンク先の挙動 | 【証拠画像:Google検索へ擬装された着地ページ】  注意:検索窓にamazon.co.jpと入っていますが、これはメール内のURLによって強制的に生成された画面であり、公式サイトへの安全な誘導ではありません。 注意:検索窓にamazon.co.jpと入っていますが、これはメール内のURLによって強制的に生成された画面であり、公式サイトへの安全な誘導ではありません。

| ■ まとめ

今回のケースは、Google検索の結果を「隠れみの」にするという巧妙な手口でした。メールに不自然な改行がある、送信元がAmazonではない、リンク先ドメインが極めて新しいといった点は、偽物を見抜くための決定的なポイントです。「確認コードが届いたから」といって焦らず、まずは情報の出所を技術的に疑うことが、被害を防ぐ最大の武器となります。

| |